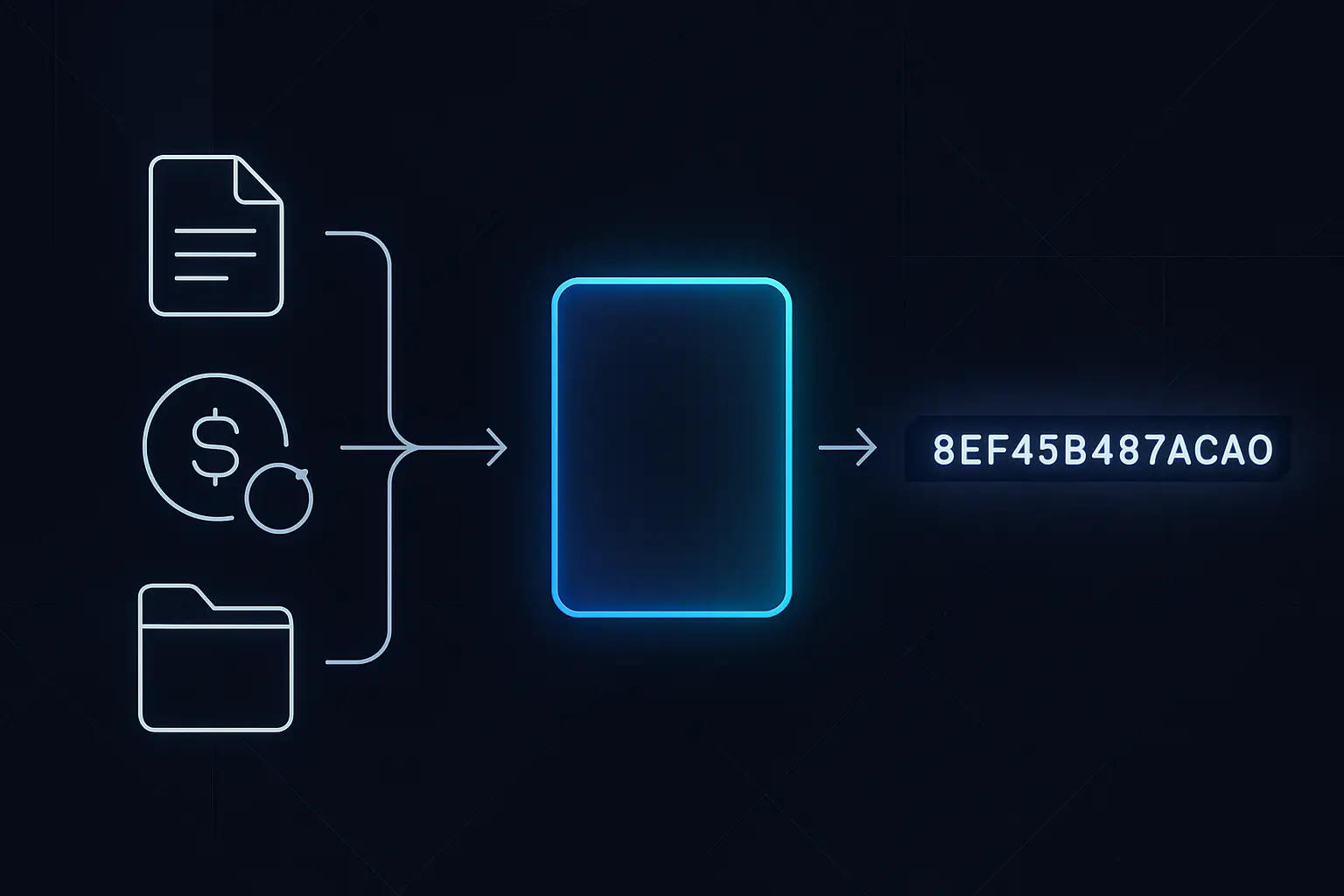

Wanneer mense sê blockchains is "onveranderlik" of "manipulasiebestand", praat hulle eintlik oor hashing. ’n Hash is ’n kort kode wat deur ’n spesiale formule geskep word en wat ’n stuk data – soos ’n transaksie, lêer of hele blok – uniek voorstel. Dit word dikwels vergelyk met ’n digitale vingerafdruk: maklik om vanaf die oorspronklike data te skep, maar onmoontlik om terug te draai in daardie data. As selfs net een karakter van die inset verander, verander die vingerafdruk (hash) heeltemal, wat enige wysiging duidelik maak. Hashing is wat dit moontlik maak dat duisende blockchain-nodes op dieselfde geskiedenis kan saamstem sonder ’n sentrale gesag. Dit skakel blokke aan mekaar, dryf proof‑of‑work‑mynbou, en help gebruikers om dataintegriteit te verifieer sonder om al die onderliggende inligting te sien. In hierdie gids fokus ons op die idees, nie die wiskunde nie. Jy sal sien hoe hashing in praktyk werk, veral in stelsels soos Bitcoin, sodat jy dit duidelik kan verduidelik en misleidende of bedrieglike aansprake kan raaksien wat hierdie terme misbruik.

Vinnige Oorsig: Hashing in Blockchain in ’n Oogopslag

Opsomming

- Skakel enige inset (transaksie, lêer, boodskap) om in ’n vaste‑lengte hash‑kode wat daardie data uniek voorstel.

- Is eenrigting: jy kan maklik van data na hash gaan, maar jy kan nie die oorspronklike data uit die hash terugkry nie.

- Is uiters sensitief: selfs ’n klein verandering in die inset lewer ’n totaal ander hash‑uitset.

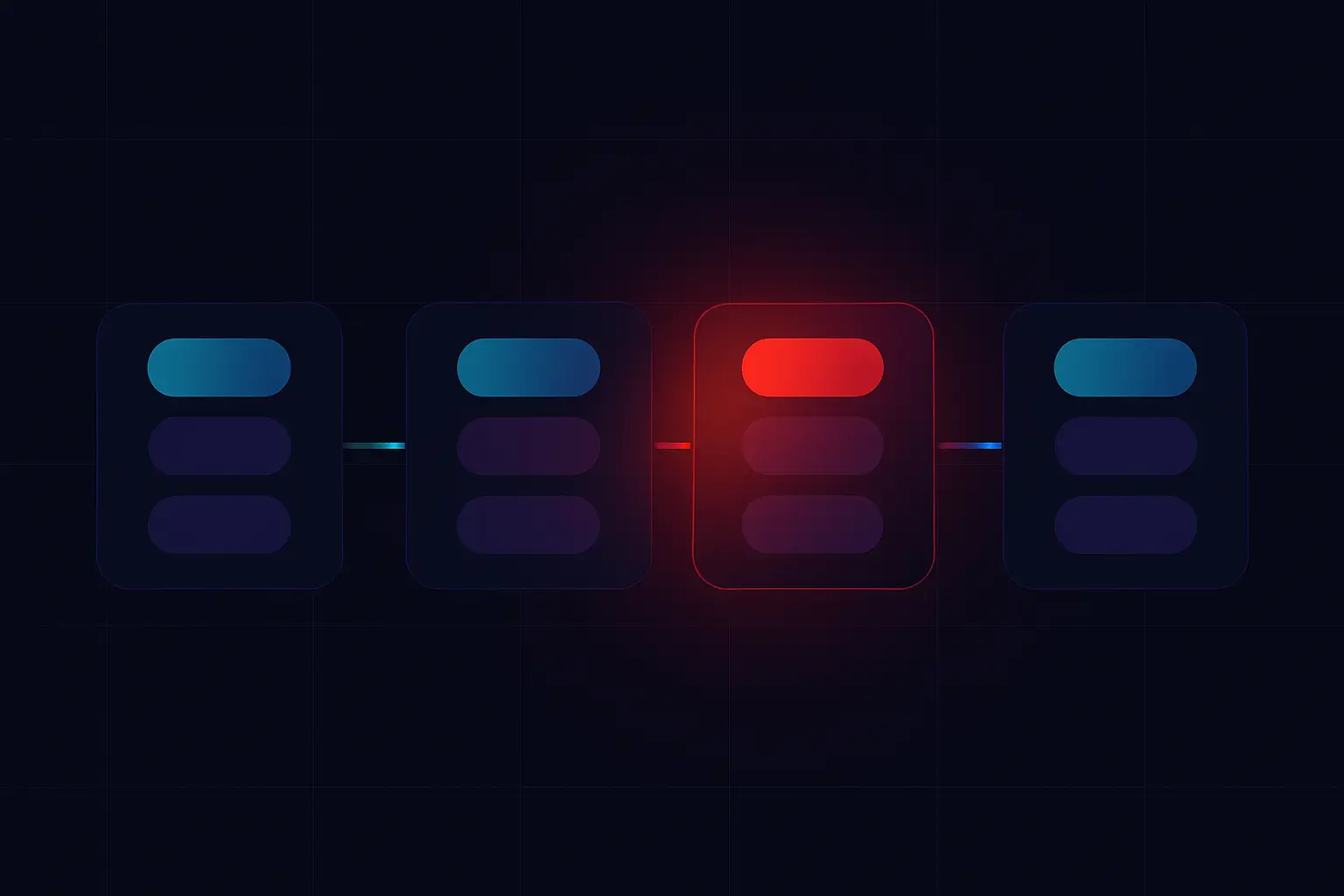

- Skakel blokke aan mekaar deur elke blok se hash in die volgende blok te stoor, wat manipulasie duidelik en duur maak.

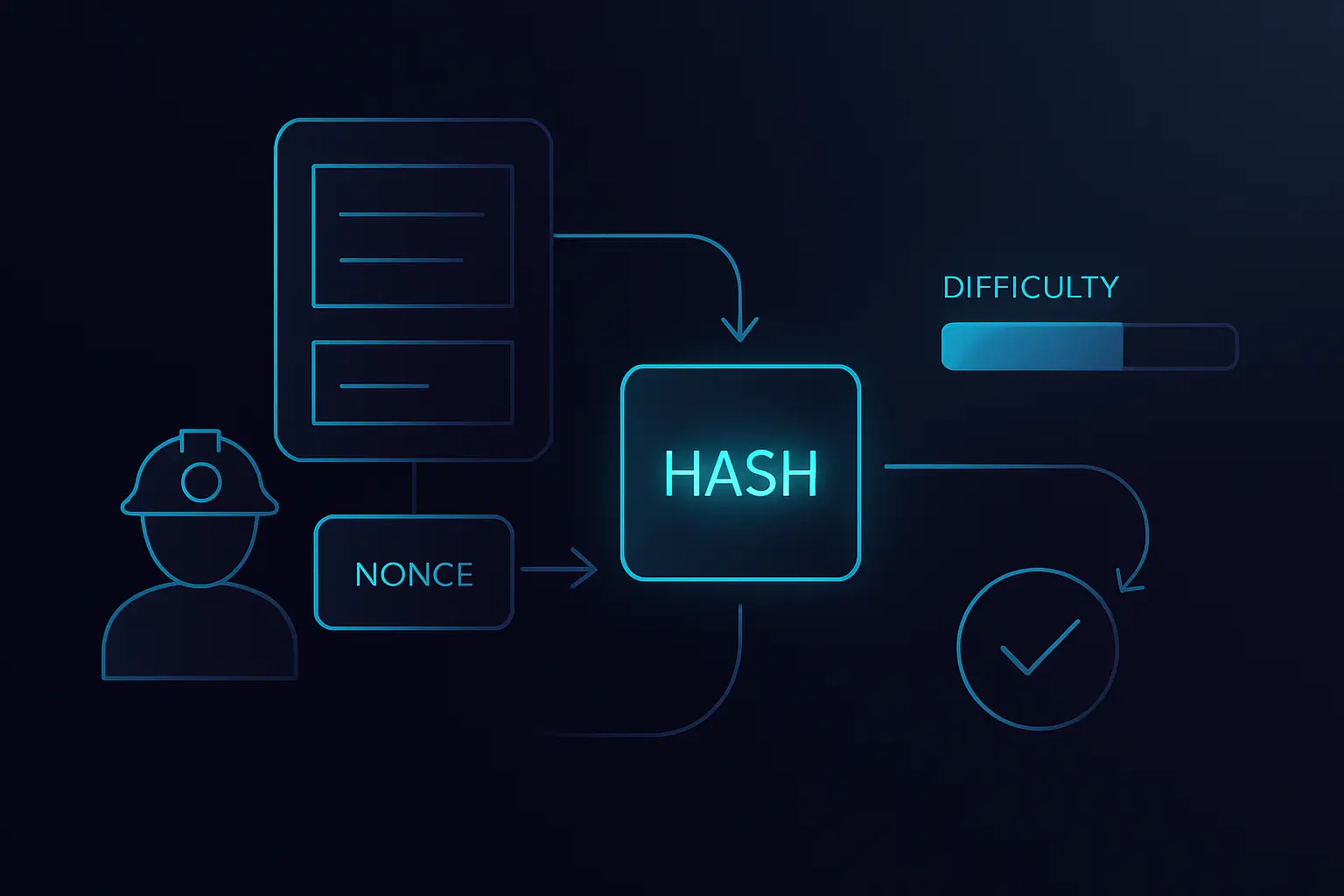

- Dryf proof‑of‑work‑mynbou, waar miners meeding om ’n hash te vind wat aan ’n moeilikheidsteiken voldoen.

- Laat gebruikers en nodes dataintegriteit verifieer ("dit het nie verander nie") sonder om al die onderliggende data te hoef te sien of te vertrou.

Hashing‑Basiese: Die Idee Sonder die Wiskunde

- Produseer ’n vaste‑grootte uitset, maak nie saak hoe groot of klein die insetdata is nie.

- Is deterministies: dieselfde inset sal altyd presies dieselfde hash‑uitset gee.

- Is in praktyk eenrigting: jy kan nie die oorspronklike data binne ’n realistiese tyd uit die hash rekonstrueer nie.

- Toon lawine‑gedrag: as jy selfs net een bietjie van die inset verander, verander die resulterende hash heeltemal.

- Is ontwerp om botsingsbestand te wees, wat beteken dit is uiters moeilik om twee verskillende insette te vind wat dieselfde hash produseer.

Hashing Buite Kripto: Alledaagse Gebruik

- Verifiëring van afgelaaide lêers deur hul hash met ’n vertroude waarde wat deur die sagtewareverskaffer gepubliseer is, te vergelyk.

- Stoor van wagwoord‑hashes in plaas van rou wagwoorde, sodat ’n databasis‑lek slegs deurmekaar waardes openbaar.

- Opspoor van duplikaatfoto’s, -video’s of -dokumente deur hul hashes te vergelyk in plaas van hul volle inhoud.

- Kontrole van dataintegriteit in rugsteune of wolkberging deur lêers weer te hash en dit met vroeëre hashes te vergelyk.

- Aandryf van inhoud‑adresseerbare bergingstelsels, waar lêers met hul hash eerder as ’n mens‑gekose naam herwin word.

Hoe Hashing Blockchains Beveilig

- Maak die ketting in praktyk onveranderlik: om een blok te verander breek alle latere hashes en ontbloot manipulasie.

- Laat nodes vinnig verifieer dat ’n ontvangde blok ooreenstem met die verwagte blok‑hash sonder om alles weer af te laai.

- Maak ligte kliënte (SPV‑wallets) moontlik om transaksies te verifieer met blok‑ en Merkle‑boom‑hashes in plaas van die volle blockchain.

- Help duisende nodes om in sinchronisasie te bly, aangesien hulle hashes kan vergelyk om doeltreffend oor dieselfde kettinggeskiedenis saam te stem.

Pro Tip:Wanneer jy na ’n blokverkenner kyk, is die lang stringe wat as "block hash" of "transaction hash" gemerk is, hierdie digitale vingerafdrukke in aksie. Deur te verstaan dat hulle die data uniek opsom, kan jy jou eie transaksies met selfvertroue naspoor, bevestig in watter blok hulle is, en raaksien wanneer iemand vir jou ’n vals skermskoot wys wat nie met die werklike ketting ooreenstem nie.

Algemene Hash‑funksies in Kripto (SHA‑256, Keccak en Meer)

Key facts

Hashing en Proof of Work: Mynbou in Een Prentjie

- Bedrog is duur omdat ’n aanvaller enorme hoeveelhede hashing‑werk sal moet oordoen om geskiedenis te herskryf en steeds die moeilikheidsteiken te haal.

- Die netwerk pas moeilikheid gereeld aan sodat blokke gemiddeld teen ’n voorspelbare tempo gevind word, selfs wanneer totale mynboukrag verander.

- Verifiëring is goedkoop: ander nodes hoef net die blokkop een keer te hash en te kyk of die resultaat aan die moeilikheidsreël voldoen.

- Hierdie asimmetrie—moeilik om ’n geldige hash te vind, maklik om dit te verifieer—is wat proof of work ’n kragtige anti‑manipulasiemeganisme maak.

Gevallestudie / Storie

Risiko’s, Beperkings en Sekuriteitsoorwegings van Hashing

Primêre Risikofaktore

Hashing is kragtig, maar dit is nie magiese sekuriteitsstof nie. ’n hash bewys net dat data nie verander het nie; dit verberg nie die data nie en bewys nie wie dit geskep het nie. Baie sekuriteitsbreuke gebeur omdat ontwikkelaars hashing verkeerd gebruik. Byvoorbeeld, om wagwoorde as ’n eenvoudige SHA‑256‑hash sonder ’n "salt" of stadige wagwoord‑hash‑funksie te stoor, maak dit maklik om te kraak as die databasis uitlek. Om gebreekte algoritmes soos MD5 of SHA‑1 vir nuwe stelsels te gebruik, is ook riskant omdat hulle bekende swakpunte het. Gebruikers kan ook verkeerd interpreteer wat hulle sien. ’n Transaksie‑hash is nie ’n wagwoord of private key nie, en om dit te deel gee niemand beheer oor jou fondse nie. Om hierdie beperkings te verstaan help jou om swak sekuriteitspraktyke raak te sien en projekte te vermy wat kriptografiese modewoorde misbruik.

Primary Risk Factors

Beste Praktyke vir Sekuriteit

Hashing vs Enkripsie vs Digitale Handtekeninge

Pro Tip:’n Nuwe gebruiker het eenkeer hul transaksie‑hash in ’n "ondersteuning"‑klets geplak nadat ’n bedrieër vir hul "key" gevra het om ’n vasgesteekte betaling reg te maak. Gelukkig het die hash alleen nie toegang gegee nie, maar dit het gewys hoe maklik terme deurmekaar raak. As jy die verskil tussen hashes, sleutels en handtekeninge ken, kan jy hierdie truuks vroeg raaksien.

Praktiese Gebruikstoepassings van Hashing in Blockchain

Selfs al skryf jy nooit ’n reël smart contract‑kode nie, werk jy met hashes elke keer as jy kripto gebruik. Hulle merk en beskerm stilweg byna elke stukkie data op ’n blockchain. Van transaksie‑ID’s tot NFT‑metadata, hashes laat wallets, verkenners en dApps saamstem oor presies watter data hulle bespreek. Om dit te weet help jou om te verstaan wat jy op die skerm sien en hoekom dit moeilik is om te vervals.

Gebruikstoepassings

- Skep van transaksie‑hashes (TXIDs) wat elke on‑chain‑transaksie wat jy stuur of ontvang, uniek identifiseer.

- Merk van blokke met blok‑hashes, wat al die data in ’n blok opsom en dit aan die vorige een koppel.

- Bou van Merkle‑bome, waar baie transaksie‑hashes in ’n enkele Merkle‑wortel gekombineer word wat in die blokkop gestoor word.

- Beskerming van NFT‑metadata deur kunslêers of JSON‑metadata te hash sodat markplekke kan opspoor of inhoud verander is.

- Ondersteuning van kruis‑ketting‑"bridges" en layer‑2‑stelsels wat kompakte toestand‑hashes na ’n hoofketting plaas as bewyse van off‑chain‑aktiwiteit.

- Moontlik maak van on‑chain‑verifiëring van off‑chain‑data (soos dokumente of datastelle) deur hul huidige hash met ’n hash wat in ’n smart contract gestoor is, te vergelyk.

Gereelde Vrae: Hashing in Blockchain

Belangrikste Punte: Verstaan Hashing Sonder die Wiskunde

Kan Geskik Wees Vir

- Kripto‑beleggers wat tegniese aansprake wil beoordeel sonder diep wiskundige kennis

- Web‑ en app‑ontwikkelaars wat wallets, NFTs of betalings in hul produkte integreer

- NFT‑skeppers en digitale kunstenaars wat omgee oor die bewys van oorspronklikheid en lêerintegriteit

- Sekuriteitsbewuste gebruikers wat wil verstaan wat blokverkenners en wallets vir hulle wys

Mag Nie Geskik Wees Vir

- Lesers wat op soek is na formele kriptografie‑bewyse of gedetailleerde wiskundige konstruksies

- Mense wat implementeringsvlak‑riglyne nodig het om hul eie hash‑funksies te skryf

- Gebruikers wat net in prysverhandeling belangstel en geen belangstelling het in hoe blockchains onder die enjinkap werk nie

Hashing is die stil enjin agter blockchain‑sekuriteit. ’n hash‑funksie skakel enige hoeveelheid data om in ’n vaste‑lengte digitale vingerafdruk wat deterministies, eenrigting en uiters sensitief vir verandering is. Deur elke blok en transaksie sy eie hash te gee, en deur blokke via vorige blok‑hashes te skakel, maak blockchains manipulasie duidelik en duur. Proof‑of‑work‑stelsels voeg ’n lotery by wat op hashing gebaseer is, waar dit moeilik is om ’n geldige hash te vind maar maklik vir almal anders is om dit te verifieer, wat vertrouelose konsensus sonder ’n sentrale gesag moontlik maak. Terselfdertyd het hashing duidelike beperkings: dit enkripteer nie data nie, dit bewys nie op sy eie wie ’n transaksie gestuur het nie, en dit kan verswak word deur swak algoritmekeuses of swak implementering. As jy hashes onthou as digitale vingerafdrukke vir integriteit, en dit kombineer met ’n begrip van sleutels en handtekeninge, het jy reeds ’n sterk geestelike model om dieper onderwerpe in kripto te verken.