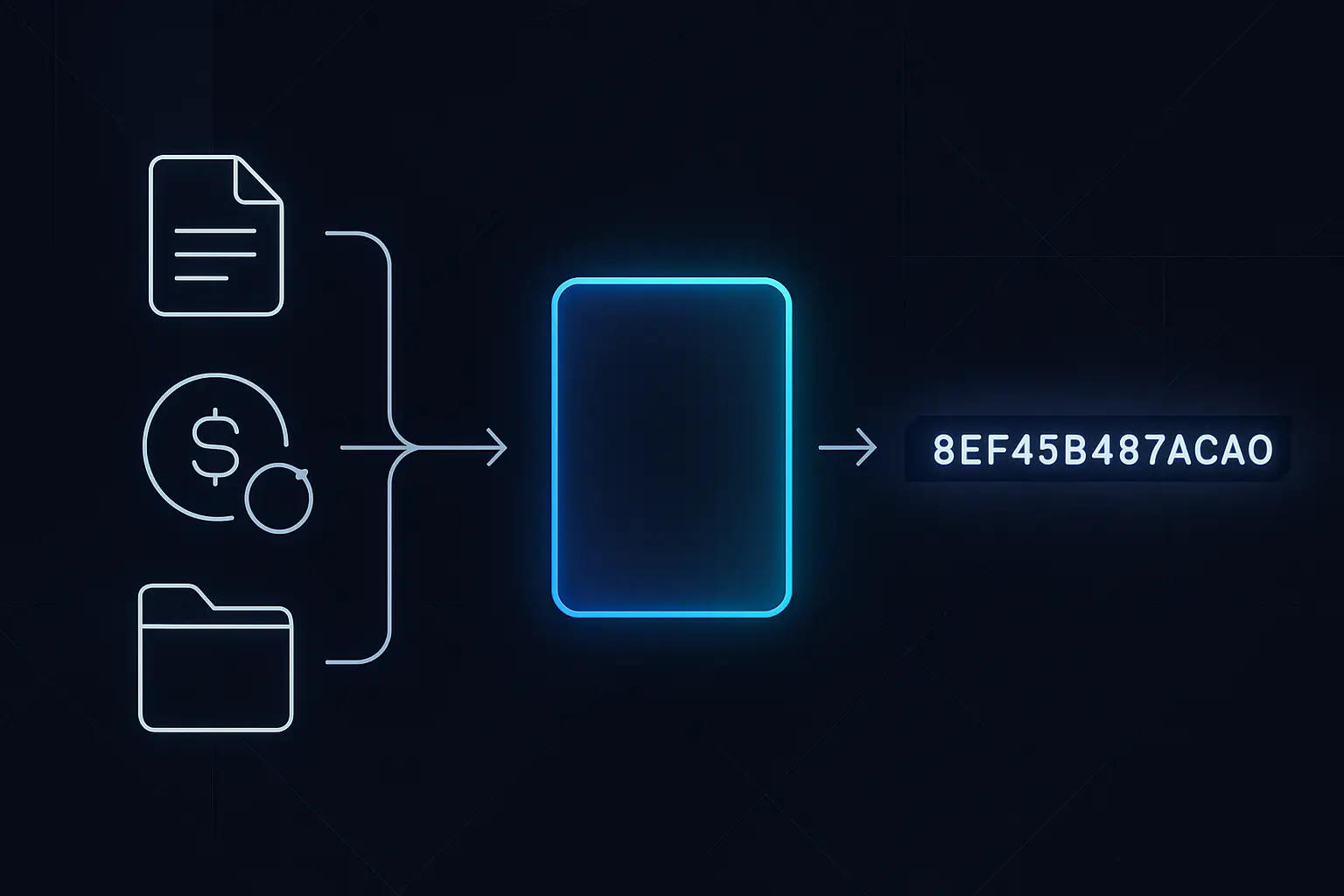

Когато хората казват, че blockchains (blockchain) са „непроменими“ или „устойчиви на подправяне“, всъщност говорят за хеширане. Хешът е кратък код, създаден от специална формула, който уникално представя дадени данни – например транзакция, файл или цял блок. Често го сравняват с дигитален пръстов отпечатък: лесно се създава от оригиналните данни, но е невъзможно от него да възстановите тези данни. Ако дори един символ в входа се промени, пръстовият отпечатък (хешът) се променя напълно, което прави всяка промяна очевидна. Хеширането позволява на хиляди blockchain възли да се съгласуват за една и съща история без централен орган. То свързва блоковете помежду им, задвижва proof‑of‑work копаенето и помага на потребителите да проверяват целостта на данните, без да виждат цялата подлежаща информация. В това ръководство ще се фокусираме върху идеите, а не върху математиката. Ще видите как хеширането работи на практика, особено в системи като Bitcoin, за да можете да го обяснявате ясно и да разпознавате подвеждащи или измамни твърдения, които злоупотребяват с тези термини.

Накратко: Хеширане в blockchain (blockchain) с един поглед

Обобщение

- Превръща всеки вход (транзакция, файл, съобщение) в хеш код с фиксирана дължина, който уникално представя тези данни.

- Е еднопосочно: лесно е да минете от данни към хеш, но не можете да възстановите оригиналните данни от хеша.

- Изключително чувствително е: дори минимална промяна във входа води до напълно различен хеш резултат.

- Свързва блоковете, като записва хеша на всеки блок в следващия блок, което прави подправянето очевидно и скъпо.

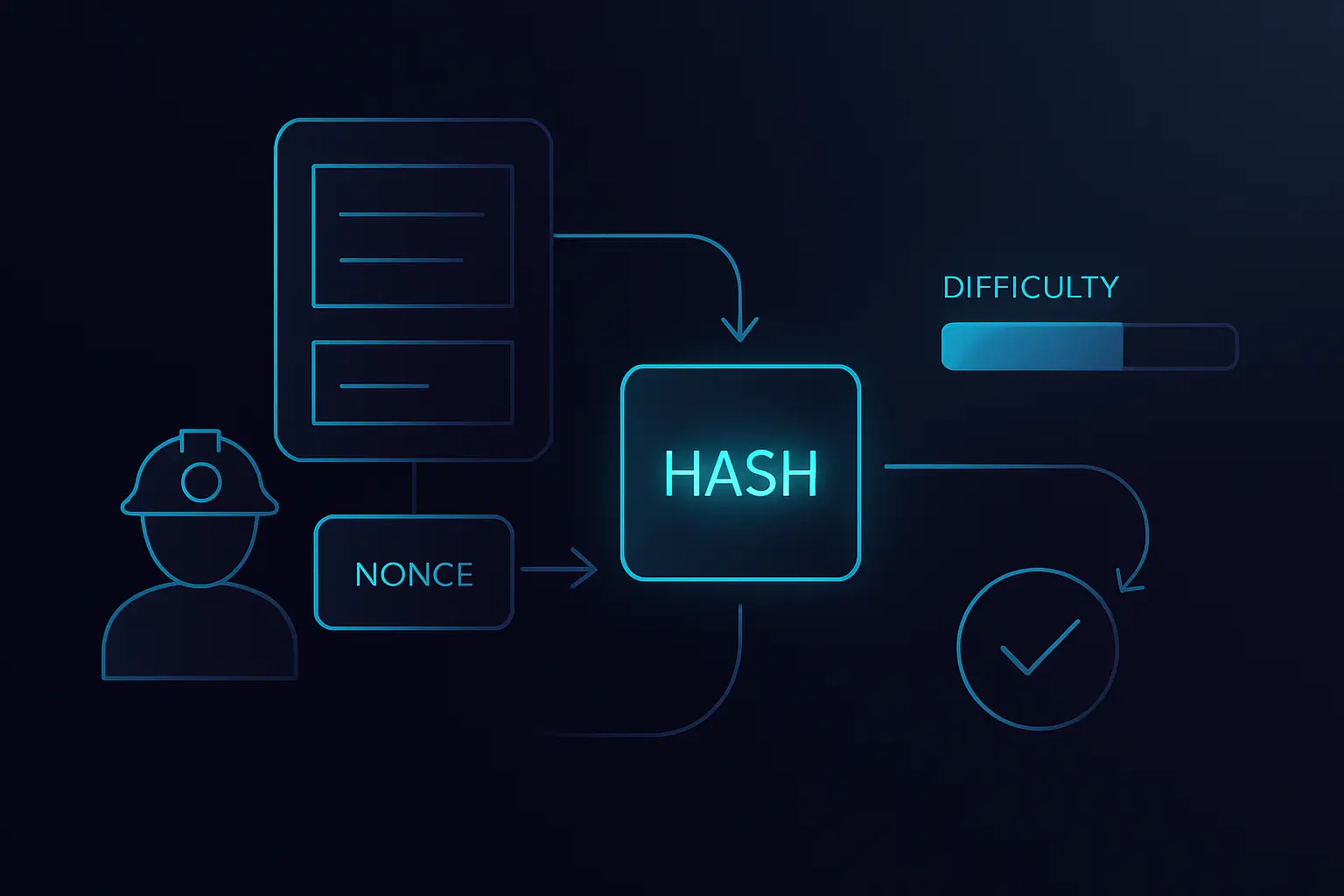

- Задвижва proof‑of‑work копаенето, при което миньорите се надпреварват да намерят хеш, който отговаря на целта за трудност.

- Позволява на потребители и възли да проверяват целостта на данните („това не е променяно“), без да е нужно да виждат или да се доверяват на всички подлежащи данни.

Основи на хеширането: Идеята без математиката

- Произвежда изход с фиксиран размер, независимо колко големи или малки са входните данни.

- Е детерминистична: един и същ вход винаги дава точно същия хеш резултат.

- На практика е еднопосочна: не можете да възстановите оригиналните данни от хеша в разумно време.

- Показва лавинен ефект: промяната дори на един бит от входа напълно променя получения хеш.

- Проектирана е да бъде устойчива на колизии, което означава, че е изключително трудно да се намерят два различни входа със същия хеш.

Хеширане отвъд крипто: Всекидневни приложения

- Проверка на изтеглени файлове чрез сравняване на техния хеш с доверена стойност, публикувана от разработчика на софтуера.

- Съхраняване на хешове на пароли вместо сурови пароли, така че при изтичане на база данни да се разкрият само „разбъркани“ стойности.

- Откриване на дублиращи се снимки, видеа или документи чрез сравняване на техните хешове вместо пълното им съдържание.

- Проверка на целостта на данните в архиви или облачно хранилище чрез повторно хеширане на файловете и сравняване с по‑стари хешове.

- Задвижване на системи за content‑addressable storage, при които файловете се извличат по техния хеш, а не по име, избрано от човек.

Как хеширането защитава blockchains (blockchain)

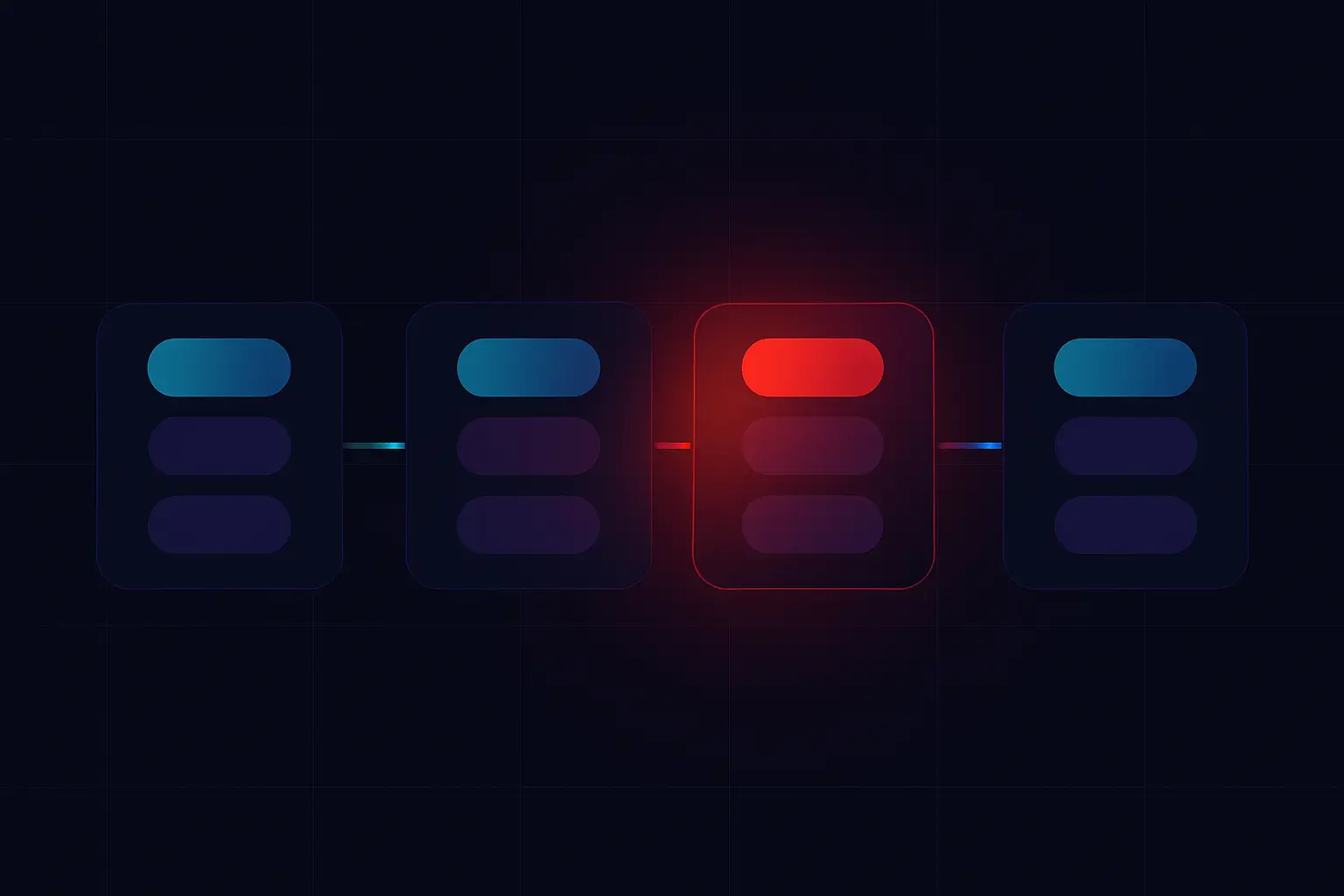

- Прави веригата на практика непроменима: промяната на един блок чупи всички по‑късни хешове и разкрива подправянето.

- Позволява на възлите бързо да проверят, че получен блок съвпада с очаквания хеш на блока, без да изтеглят всичко отначало.

- Дава възможност за леки клиенти (SPV wallets), които проверяват транзакции чрез хешове на блокове и Merkle дървета, вместо чрез целия blockchain.

- Помага на хиляди възли да останат синхронизирани, тъй като могат да сравняват хешове, за да се съгласуват за една и съща история на веригата ефективно.

Pro Tip:Когато гледате block explorer, дългите низове, отбелязани като „block hash“ или „transaction hash“, са тези дигитални пръстови отпечатъци в действие. Като разбирате, че те уникално обобщават данните, можете уверено да проследявате собствените си транзакции, да потвърждавате в кой блок са и да разпознавате фалшиви скрийншотове, които не съвпадат с реалната верига.

Често използвани хеш функции в крипто (SHA-256, Keccak и други)

Key facts

Хеширане и Proof of Work: Копаене в една картина

- Мамене е скъпо, защото нападателят трябва да повтори огромно количество хешираща работа, за да пренапише историята и пак да покрие целта за трудност.

- Мрежата редовно настройва трудността, така че средно блоковете да се намират с предвидима честота, дори когато общата изчислителна мощ се променя.

- Проверката е евтина: другите възли трябва само веднъж да хешират хедъра на блока и да проверят, че резултатът отговаря на правилото за трудност.

- Тази асиметрия – трудно е да намериш валиден хеш, лесно е да го провериш – прави proof of work мощен механизъм срещу подправяне.

Казус / История

Рискове, ограничения и съображения за сигурност при хеширане

Основни рискови фактори

Хеширането е мощно, но не е магически прах за сигурност. Един хеш само доказва, че данните не са се променили; той нито ги скрива, нито доказва кой ги е създал. Много пробиви се случват, защото разработчиците използват хеширане неправилно. Например, съхраняването на пароли като прост SHA‑256 хеш без „salt“ или без бавна функция за хеширане на пароли ги прави лесни за разбиване, ако базата данни изтече. Използването на счупени алгоритми като MD5 или SHA‑1 за нови системи също е рисковано, защото имат известни слабости. Потребителите също могат да тълкуват погрешно това, което виждат. Хешът на транзакция не е парола или private key (private key) и споделянето му не дава на никого контрол върху средствата ви. Разбирането на тези ограничения ви помага да разпознавате лоши практики за сигурност и да избягвате проекти, които злоупотребяват с криптографски жаргон.

Primary Risk Factors

Най‑добри практики за сигурност

Хеширане срещу криптиране срещу дигитални подписи

Pro Tip:Един нов потребител веднъж копира хеша на своя транзакция в чат със „съпорт“, след като измамник го помолил за „ключа“, за да оправи „заседнало“ плащане. За щастие, самият хеш не дава достъп, но ситуацията показа колко лесно се бъркат термините. Ако знаете разликата между хешове, ключове и подписи, ще разпознавате такива трикове отрано.

Практически приложения на хеширането в blockchain (blockchain)

Дори никога да не напишете ред smart contract (smart contract) код, вие взаимодействате с хешове, когато използвате крипто. Те тихо „етикетират“ и защитават почти всяко парче данни в blockchain (blockchain). От идентификатори на транзакции до NFT метаданни, хешовете позволяват на wallets (wallet) (wallet), explorers и dApps да са сигурни, че говорят за едни и същи данни. Да знаете това ви помага да разбирате какво виждате на екрана и защо е трудно да бъде фалшифицирано.

Приложения

- Създаване на хешове на транзакции (TXID), които уникално идентифицират всяка on‑chain транзакция, която изпращате или получавате.

- Етикетиране на блокове с хешове на блокове, които обобщават всички данни в блока и го свързват с предишния.

- Изграждане на Merkle дървета, при които много хешове на транзакции се комбинират в един Merkle root, записан в хедъра на блока.

- Защита на NFT метаданни чрез хеширане на файловете с изкуство или JSON метаданните, така че маркетплейсите да могат да откриват дали съдържанието е променено.

- Поддържане на cross‑chain bridges и layer‑2 системи, които публикуват компактни state hashes в основната верига като доказателства за дейност извън веригата.

- Позволяване на on‑chain проверка на off‑chain данни (като документи или набори от данни) чрез сравняване на текущия им хеш с хеш, записан в smart contract (smart contract).

ЧЗВ: Хеширане в blockchain (blockchain)

Основни изводи: Разбиране на хеширането без математика

Подходящо може да бъде за

- Крипто инвеститори, които искат да оценяват технически твърдения без дълбоки математически знания

- Уеб и мобилни разработчици, които интегрират wallets (wallet), NFT или плащания в своите продукти

- NFT създатели и дигитални артисти, за които е важно да доказват оригиналност и целостта на файловете

- Потребители, загрижени за сигурността, които искат да разбират какво им показват block explorers и wallets (wallet)

Може да не е подходящо за

- Читатели, които търсят формални криптографски доказателства или детайлни математически конструкции

- Хора, които имат нужда от насоки на ниво имплементация за писане на собствени хеш функции

- Потребители, които се интересуват само от цените на търговията и нямат интерес как работят blockchains (blockchain) „под капака“

Хеширането е тихият двигател зад сигурността на blockchain (blockchain). Хеш функцията превръща произволно количество данни в дигитален пръстов отпечатък с фиксирана дължина, който е детерминистичен, еднопосочен и изключително чувствителен към промени. Като дава на всеки блок и всяка транзакция собствен хеш и като свързва блоковете чрез хешовете на предишните блокове, blockchain (blockchain) прави подправянето очевидно и скъпо. Proof‑of‑work системите добавят лотария, базирана на хеширане, при която е трудно да се намери валиден хеш, но лесно за всички останали да го проверят, което позволява „trustless“ консенсус без централен орган. В същото време хеширането има ясни ограничения: то не криптира данни, не доказва само по себе си кой е изпратил транзакцията и може да бъде отслабено от лош избор на алгоритми или лоша имплементация. Ако запомните, че хешовете са дигитални пръстови отпечатъци за целостта на данните и комбинирате това с разбиране за ключове и подписи, вече имате силен мисловен модел, за да навлизате по‑дълбоко в темите на крипто.