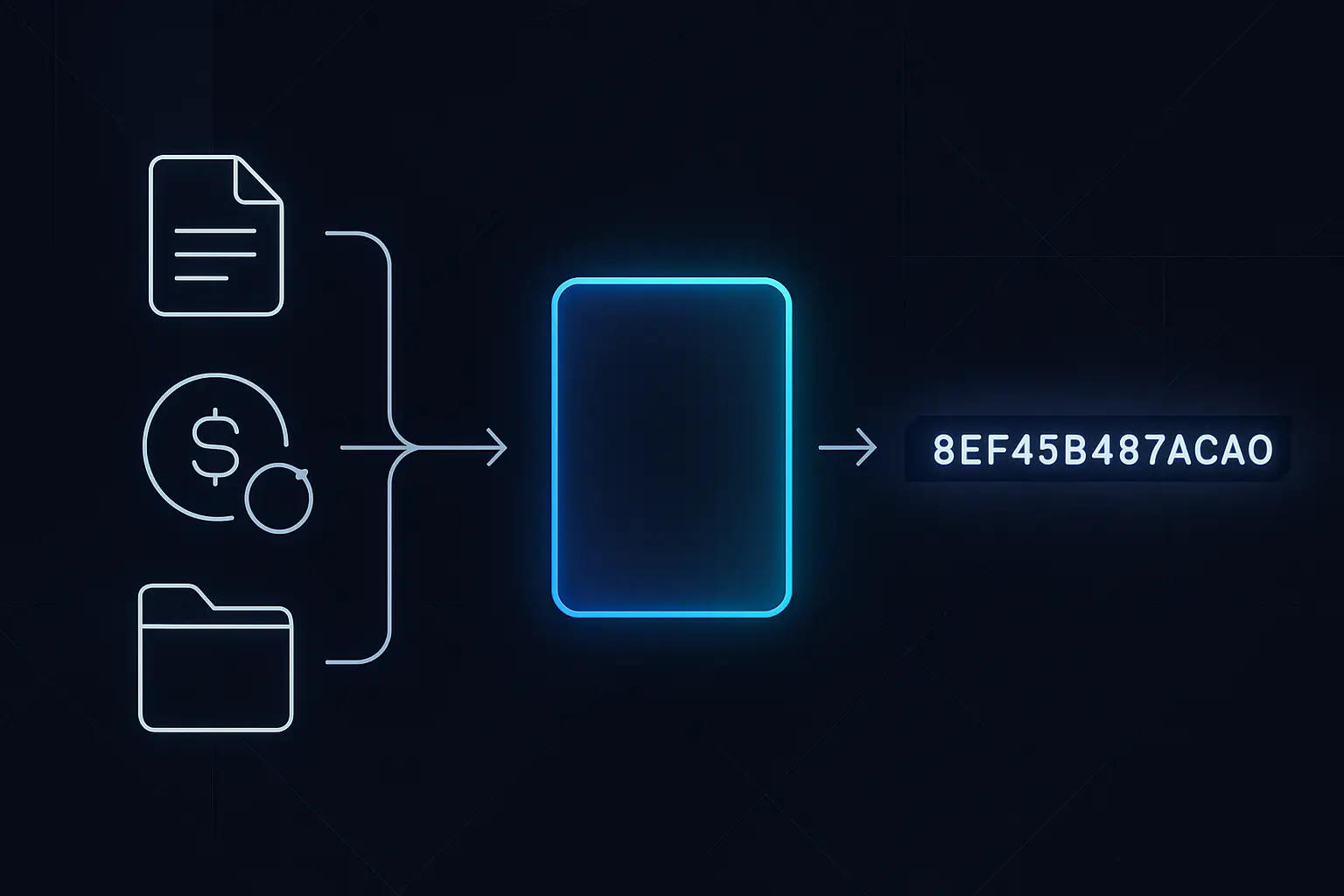

Όταν οι άνθρωποι μιλούν για blockchains (blockchain) που είναι «αμετάβλητα» ή «ανθεκτικά σε παραποίηση», στην πραγματικότητα μιλούν για το hashing. Ένα hash είναι ένας σύντομος κωδικός, που δημιουργείται από έναν ειδικό τύπο, ο οποίος αναπαριστά μοναδικά ένα κομμάτι δεδομένων, όπως μια συναλλαγή, ένα αρχείο ή ολόκληρο ένα block. Συχνά το παρομοιάζουν με ένα ψηφιακό αποτύπωμα: είναι εύκολο να δημιουργηθεί από τα αρχικά δεδομένα, αλλά αδύνατο να μετατραπεί ξανά σε αυτά. Αν αλλάξει ακόμη και ένας χαρακτήρας στην είσοδο, το αποτύπωμα (hash) αλλάζει πλήρως, κάνοντας οποιαδήποτε αλλοίωση προφανή. Το hashing είναι αυτό που επιτρέπει σε χιλιάδες nodes (κόμβους) ενός blockchain (blockchain) να συμφωνούν στο ίδιο ιστορικό χωρίς κεντρική αρχή. Συνδέει τα blocks μεταξύ τους, τροφοδοτεί το proof‑of‑work mining και βοηθά τους χρήστες να επαληθεύουν την ακεραιότητα των δεδομένων χωρίς να βλέπουν όλες τις υποκείμενες πληροφορίες. Σε αυτόν τον οδηγό θα εστιάσουμε στις ιδέες, όχι στα μαθηματικά. Θα δεις πώς λειτουργεί το hashing στην πράξη, ειδικά σε συστήματα όπως το Bitcoin, ώστε να μπορείς να το εξηγείς καθαρά και να εντοπίζεις παραπλανητικούς ή ύποπτους ισχυρισμούς που κάνουν κατάχρηση αυτών των όρων.

Σύντομη Ματιά: Hashing σε Blockchain (blockchain) με μια ματιά

Περίληψη

- Μετατρέπει οποιαδήποτε είσοδο (συναλλαγή, αρχείο, μήνυμα) σε έναν σταθερού μήκους hash κωδικό που αναπαριστά μοναδικά αυτά τα δεδομένα.

- Είναι μονόδρομο: μπορείς εύκολα να πας από τα δεδομένα στο hash, αλλά δεν μπορείς να ανακτήσεις τα αρχικά δεδομένα από το hash.

- Είναι εξαιρετικά ευαίσθητο: ακόμη και μια πολύ μικρή αλλαγή στην είσοδο παράγει εντελώς διαφορετικό hash αποτέλεσμα.

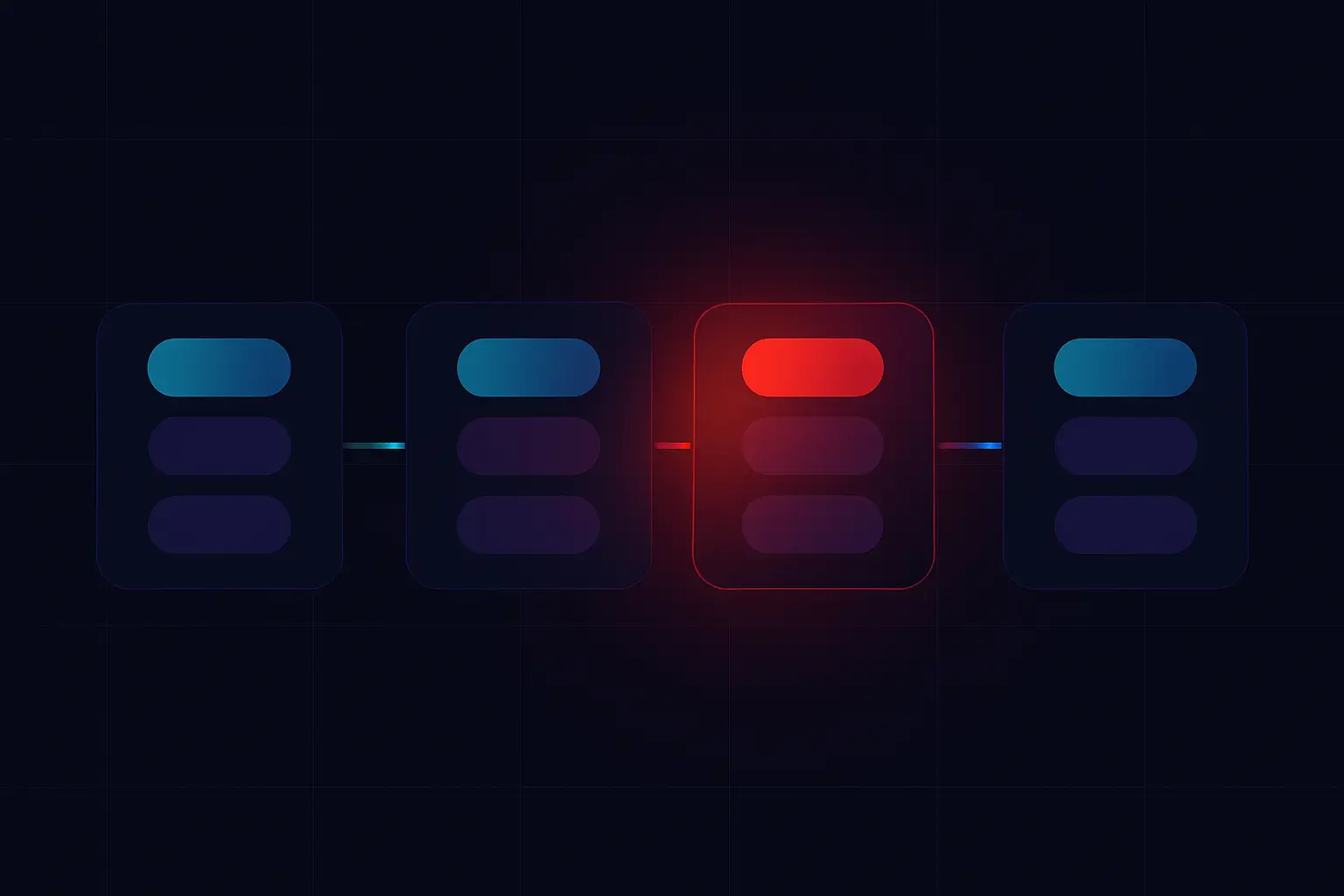

- Συνδέει τα blocks αποθηκεύοντας το hash κάθε block μέσα στο επόμενο block, κάνοντας την παραποίηση προφανή και δαπανηρή.

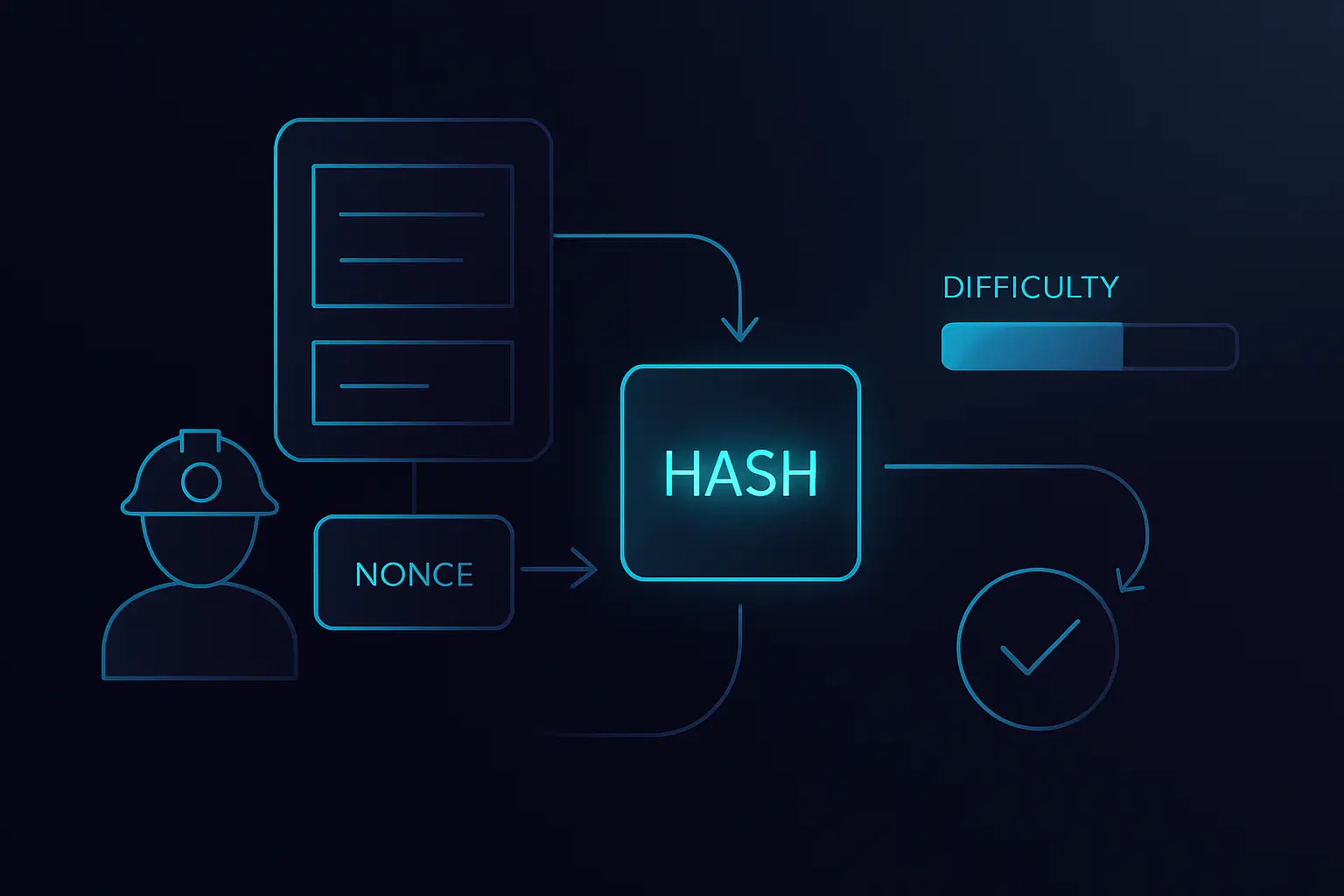

- Τροφοδοτεί το proof‑of‑work mining, όπου οι miners ανταγωνίζονται για να βρουν ένα hash που πληροί έναν στόχο δυσκολίας.

- Επιτρέπει σε χρήστες και nodes να επαληθεύουν την ακεραιότητα των δεδομένων («αυτό δεν έχει αλλάξει») χωρίς να χρειάζεται να δουν ή να εμπιστευτούν όλα τα υποκείμενα δεδομένα.

Hashing Βασικά: Η ιδέα χωρίς τα μαθηματικά

- Παράγει μια σταθερού μεγέθους έξοδο ανεξάρτητα από το πόσο μεγάλα ή μικρά είναι τα δεδομένα εισόδου.

- Είναι ντετερμινιστική: η ίδια είσοδος θα δώσει πάντα ακριβώς το ίδιο hash αποτέλεσμα.

- Είναι ουσιαστικά μονόδρομη: δεν μπορείς να ανακατασκευάσεις τα αρχικά δεδομένα από το hash σε πρακτικό χρονικό διάστημα.

- Εμφανίζει συμπεριφορά χιονοστιβάδας: αλλάζοντας ακόμη και ένα bit στην είσοδο αλλάζει πλήρως το παραγόμενο hash.

- Έχει σχεδιαστεί ώστε να είναι ανθεκτική σε συγκρούσεις, που σημαίνει ότι είναι εξαιρετικά δύσκολο να βρεθούν δύο διαφορετικές είσοδοι που παράγουν το ίδιο hash.

Hashing πέρα από τα Κρύπτο: Καθημερινές χρήσεις

- Επαλήθευση κατεβασμένων αρχείων συγκρίνοντας το hash τους με μια έμπιστη τιμή που έχει δημοσιεύσει ο δημιουργός του λογισμικού.

- Αποθήκευση password hashes αντί για ωμούς κωδικούς, ώστε μια διαρροή βάσης δεδομένων να αποκαλύπτει μόνο «μπερδεμένες» τιμές.

- Εντοπισμός διπλότυπων φωτογραφιών, βίντεο ή εγγράφων συγκρίνοντας τα hashes τους αντί για ολόκληρο το περιεχόμενό τους.

- Έλεγχος ακεραιότητας δεδομένων σε backups ή cloud storage κάνοντας ξανά hash τα αρχεία και συγκρίνοντάς τα με παλαιότερα hashes.

- Τροφοδότηση συστημάτων content‑addressable storage, όπου τα αρχεία ανακτώνται χρησιμοποιώντας το hash τους αντί για ένα όνομα που διάλεξε άνθρωπος.

Πώς το Hashing ασφαλίζει τα Blockchains (blockchain)

- Κάνει την αλυσίδα ουσιαστικά αμετάβλητη: η αλλοίωση ενός block σπάει όλα τα μεταγενέστερα hashes, αποκαλύπτοντας την παραποίηση.

- Επιτρέπει στους nodes να επαληθεύουν γρήγορα ότι ένα block που έλαβαν ταιριάζει με το αναμενόμενο block hash χωρίς να ξανακατεβάσουν τα πάντα.

- Επιτρέπει σε light clients (SPV wallets) να επαληθεύουν συναλλαγές χρησιμοποιώντας hashes block και Merkle tree αντί για ολόκληρο το blockchain (blockchain).

- Βοηθά χιλιάδες nodes να παραμένουν συγχρονισμένοι, αφού μπορούν να συγκρίνουν hashes για να συμφωνήσουν αποδοτικά στο ίδιο ιστορικό της αλυσίδας.

Pro Tip:Όταν κοιτάς ένα block explorer, οι μεγάλες συμβολοσειρές που βλέπεις με την ένδειξη «block hash» ή «transaction hash» είναι αυτά τα ψηφιακά αποτυπώματα σε δράση. Καταλαβαίνοντας ότι συνοψίζουν μοναδικά τα δεδομένα, μπορείς με σιγουριά να παρακολουθείς τις συναλλαγές σου, να επιβεβαιώνεις σε ποιο block βρίσκονται και να εντοπίζεις πότε κάποιος σου δείχνει ένα ψεύτικο στιγμιότυπο οθόνης που δεν ταιριάζει με την πραγματική αλυσίδα.

Συνηθισμένες Hash Functions στα Κρύπτο (SHA-256, Keccak και άλλα)

Key facts

Hashing και Proof of Work: Το mining σε μία εικόνα

- Η απάτη είναι δαπανηρή, επειδή ένας επιτιθέμενος θα έπρεπε να ξανακάνει τεράστιες ποσότητες hashing work για να ξαναγράψει το ιστορικό και ταυτόχρονα να πληροί τον στόχο δυσκολίας.

- Το δίκτυο προσαρμόζει τακτικά τη δυσκολία ώστε, κατά μέσο όρο, τα blocks να βρίσκονται με προβλέψιμο ρυθμό, ακόμη κι όταν αλλάζει η συνολική ισχύς mining.

- Η επαλήθευση είναι φθηνή: οι άλλοι nodes χρειάζεται μόνο να κάνουν hash την κεφαλίδα του block μία φορά και να ελέγξουν ότι το αποτέλεσμα πληροί τον κανόνα δυσκολίας.

- Αυτή η ασυμμετρία—δύσκολο να βρεις ένα έγκυρο hash, εύκολο να το επαληθεύσεις—είναι αυτό που κάνει το proof of work ένα ισχυρό μηχανισμό κατά της παραποίησης.

Μελέτη Περίπτωσης / Ιστορία

Κίνδυνοι, Όρια και Ζητήματα Ασφάλειας του Hashing

Κύριοι Παράγοντες Κινδύνου

Το hashing είναι ισχυρό, αλλά δεν είναι μαγική «σκόνη» ασφάλειας. Ένα hash αποδεικνύει μόνο ότι τα δεδομένα δεν έχουν αλλάξει· δεν κρύβει τα δεδομένα ούτε αποδεικνύει ποιος τα δημιούργησε. Πολλές παραβιάσεις συμβαίνουν επειδή οι developers κάνουν λάθος χρήση του hashing. Για παράδειγμα, η αποθήκευση κωδικών ως απλό SHA‑256 hash χωρίς salt ή χωρίς αργή password‑hashing function τους κάνει εύκολους στο σπάσιμο αν διαρρεύσει η βάση δεδομένων. Η χρήση «σπασμένων» αλγορίθμων όπως το MD5 ή το SHA‑1 για νέα συστήματα είναι επίσης επικίνδυνη, επειδή έχουν γνωστές αδυναμίες. Οι χρήστες μπορούν επίσης να παρερμηνεύσουν αυτό που βλέπουν. Ένα transaction hash δεν είναι password ή private key, και το να το μοιραστείς δεν δίνει σε κανέναν έλεγχο στα χρήματά σου. Η κατανόηση αυτών των ορίων σε βοηθά να εντοπίζεις κακές πρακτικές ασφαλείας και να αποφεύγεις projects που κάνουν κατάχρηση κρυπτογραφικών buzzwords.

Primary Risk Factors

Βέλτιστες Πρακτικές Ασφάλειας

Hashing vs Encryption vs Digital Signatures

Pro Tip:Ένας νέος χρήστης αντέγραψε κάποτε το transaction hash του σε ένα chat «υποστήριξης» αφού ένας scammer του ζήτησε το «κλειδί» του για να διορθώσει μια μπλοκαρισμένη πληρωμή. Ευτυχώς, το hash από μόνο του δεν έδωσε πρόσβαση, αλλά έδειξε πόσο εύκολα μπερδεύονται οι όροι. Γνωρίζοντας τη διαφορά ανάμεσα σε hashes, keys και signatures, μπορείς να εντοπίζεις αυτά τα κόλπα από νωρίς.

Πρακτικές Χρήσεις του Hashing σε Blockchain (blockchain)

Ακόμη κι αν δεν γράψεις ποτέ ούτε μία γραμμή smart contract κώδικα, αλληλεπιδράς με hashes κάθε φορά που χρησιμοποιείς κρύπτο. Σιωπηλά «ετικετάρουν» και προστατεύουν σχεδόν κάθε κομμάτι δεδομένων σε ένα blockchain (blockchain). Από τα IDs συναλλαγών μέχρι τα NFT metadata, τα hashes επιτρέπουν σε wallets, explorers και dApps να συμφωνούν ακριβώς για ποια δεδομένα μιλούν. Το να το γνωρίζεις αυτό σε βοηθά να καταλαβαίνεις τι βλέπεις στην οθόνη και γιατί είναι δύσκολο να παραποιηθεί.

Χρήσεις

- Δημιουργία transaction hashes (TXIDs) που αναγνωρίζουν μοναδικά κάθε on‑chain συναλλαγή που στέλνεις ή λαμβάνεις.

- Επισήμανση blocks με block hashes, τα οποία συνοψίζουν όλα τα δεδομένα σε ένα block και το συνδέουν με το προηγούμενο.

- Δημιουργία Merkle trees, όπου πολλά transaction hashes συνδυάζονται σε ένα μόνο Merkle root που αποθηκεύεται στην κεφαλίδα του block.

- Προστασία των NFT metadata κάνοντας hash αρχεία έργων τέχνης ή JSON metadata, ώστε τα marketplaces να μπορούν να εντοπίζουν αν το περιεχόμενο έχει αλλοιωθεί.

- Υποστήριξη cross‑chain bridges και layer‑2 συστημάτων που δημοσιεύουν συμπαγή state hashes σε μια κύρια αλυσίδα ως αποδείξεις off‑chain δραστηριότητας.

- Ενεργοποίηση on‑chain επαλήθευσης off‑chain δεδομένων (όπως έγγραφα ή datasets) συγκρίνοντας το τρέχον hash τους με ένα hash που είναι αποθηκευμένο σε smart contract.

FAQ: Hashing σε Blockchain (blockchain)

Βασικά Σημεία: Κατανόηση του Hashing χωρίς μαθηματικά

Μπορεί να είναι κατάλληλο για

- Crypto επενδυτές που θέλουν να κρίνουν τεχνικούς ισχυρισμούς χωρίς βαθιά μαθηματική γνώση

- Web και app developers που ενσωματώνουν wallets, NFTs ή πληρωμές στα προϊόντα τους

- NFT δημιουργούς και digital artists που ενδιαφέρονται να αποδείξουν την πρωτοτυπία και την ακεραιότητα των αρχείων τους

- Χρήστες με έμφαση στην ασφάλεια που θέλουν να καταλαβαίνουν τι τους δείχνουν τα block explorers και τα wallets

Ίσως να μην είναι κατάλληλο για

- Αναγνώστες που αναζητούν τυπικές αποδείξεις κρυπτογραφίας ή λεπτομερείς μαθηματικές κατασκευές

- Άτομα που χρειάζονται καθοδήγηση σε επίπεδο υλοποίησης για να γράψουν τις δικές τους hash functions

- Χρήστες που ενδιαφέρονται μόνο για τις τιμές διαπραγμάτευσης, χωρίς ενδιαφέρον για το πώς λειτουργούν τα blockchains (blockchain) «κάτω από το καπό»

Το hashing είναι η ήσυχη «μηχανή» πίσω από την ασφάλεια των blockchains (blockchain). Μια hash function μετατρέπει οποιαδήποτε ποσότητα δεδομένων σε ένα σταθερού μήκους ψηφιακό αποτύπωμα που είναι ντετερμινιστικό, μονόδρομο και εξαιρετικά ευαίσθητο στις αλλαγές. Δίνοντας σε κάθε block και συναλλαγή το δικό τους hash και συνδέοντας τα blocks μέσω των hashes των προηγούμενων blocks, τα blockchains κάνουν την παραποίηση προφανή και δαπανηρή. Τα proof‑of‑work συστήματα προσθέτουν μια λοταρία βασισμένη στο hashing, όπου είναι δύσκολο να βρεθεί ένα έγκυρο hash αλλά εύκολο για όλους τους άλλους να το επαληθεύσουν, επιτρέποντας trustless συναίνεση χωρίς κεντρική αρχή. Ταυτόχρονα, το hashing έχει σαφή όρια: δεν κρυπτογραφεί δεδομένα, δεν αποδεικνύει από μόνο του ποιος έστειλε μια συναλλαγή και μπορεί να αποδυναμωθεί από κακές επιλογές αλγορίθμων ή κακή υλοποίηση. Αν θυμάσαι τα hashes ως ψηφιακά αποτυπώματα για την ακεραιότητα και το συνδυάσεις με μια βασική κατανόηση των κλειδιών και των υπογραφών, έχεις ήδη ένα ισχυρό νοητικό μοντέλο για να εξερευνήσεις βαθύτερα θέματα στα κρύπτο.