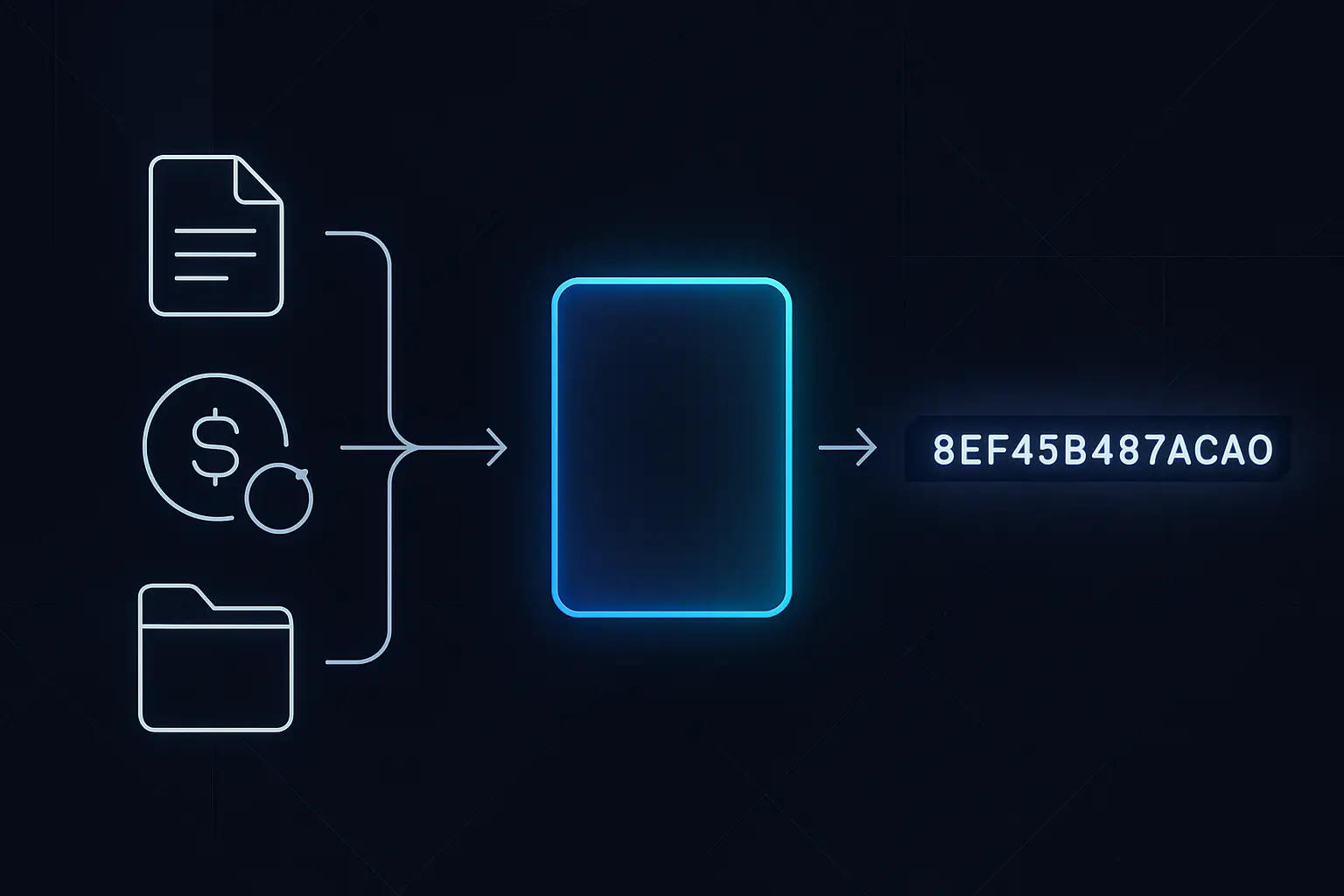

כשאנשים מדברים על רשתות blockchain (בלוקצ'יין) כ"בלתי ניתנות לשינוי" או "עמידות בפני מניפולציה", הם בעצם מדברים על hashing. Hash הוא קוד קצר, שנוצר על‑ידי נוסחה מיוחדת, שמייצג באופן ייחודי נתון מסוים כמו טרנזקציה, קובץ או בלוק שלם. נהוג להשוות אותו לטביעת אצבע דיגיטלית: קל ליצור אותו מהנתון המקורי, אבל אי‑אפשר להפוך אותו בחזרה לנתון הזה. אם אפילו תו אחד בקלט משתנה, טביעת האצבע (ה‑hash) משתנה לחלוטין, כך שכל שינוי נהיה בולט לעין. Hashing הוא מה שמאפשר לאלפי nodes (צמתים) ב‑blockchain להסכים על אותה היסטוריה בלי גורם מרכזי. הוא מחבר בלוקים זה לזה, מניע כריית proof‑of‑work, ועוזר למשתמשים לאמת שלמות נתונים בלי לראות את כל המידע שמאחוריהם. במדריך הזה נתמקד ברעיונות, לא במתמטיקה. תראה/תראי איך hashing עובד בפועל, במיוחד במערכות כמו Bitcoin, כדי שתוכל/י להסביר אותו בצורה ברורה ולזהות טענות מטעות או חשודות שמנצלות לרעה את המונחים האלה.

על קצה המזלג: Hashing ב‑Blockchain במבט מהיר

סיכום

- ממיר כל קלט (טרנזקציה, קובץ, הודעה) ל‑קוד hash באורך קבוע שמייצג באופן ייחודי את הנתון הזה.

- הוא חד‑כיווני: אפשר בקלות לעבור מנתונים ל‑hash, אבל אי‑אפשר לשחזר את הנתונים המקוריים מה‑hash.

- רגיש מאוד: אפילו שינוי זעיר בקלט יוצר פלט hash שונה לחלוטין.

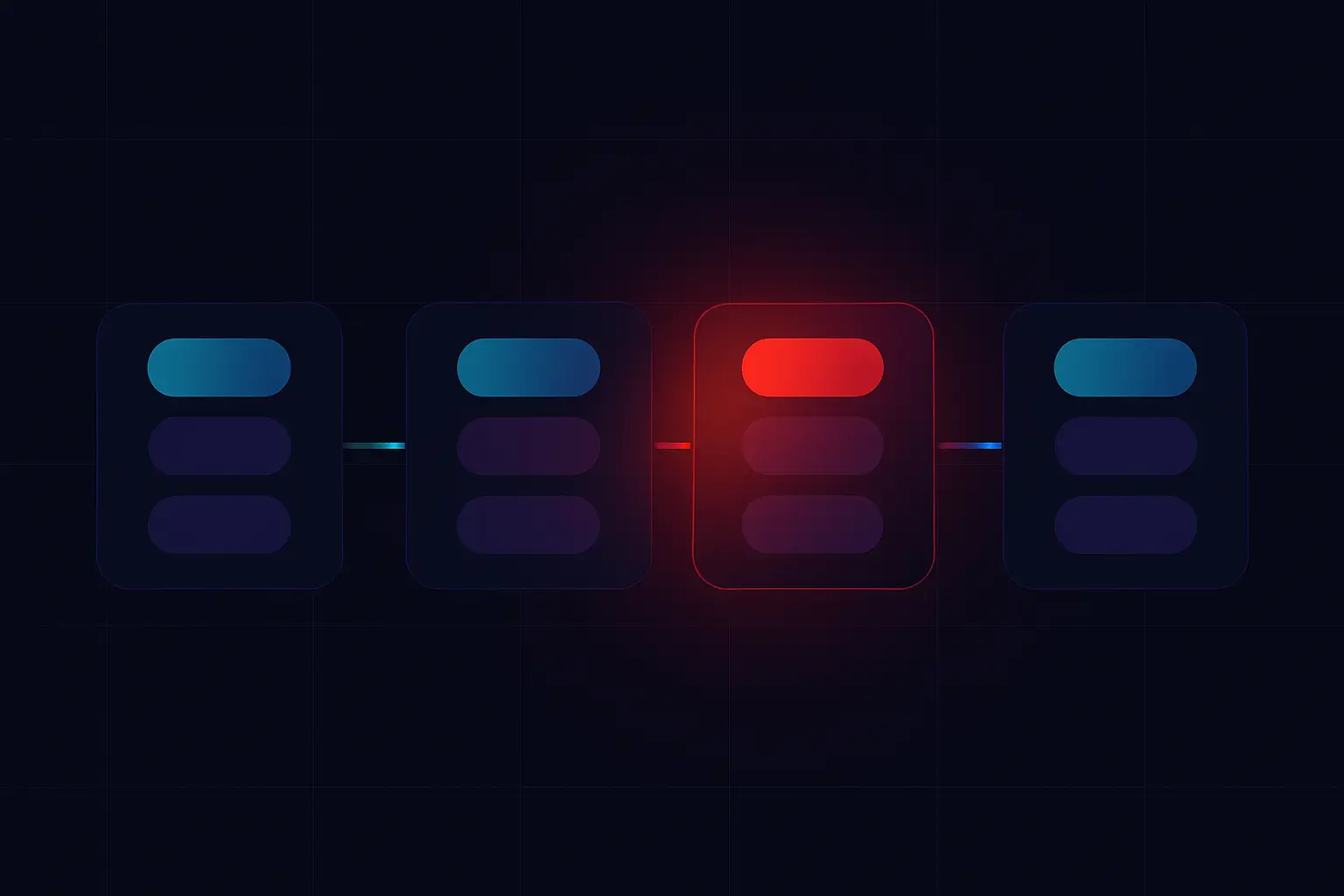

- מחבר בלוקים זה לזה על‑ידי שמירת ה‑hash של כל בלוק בתוך הבלוק הבא, כך שכל ניסיון שינוי נהיה ברור ויקר.

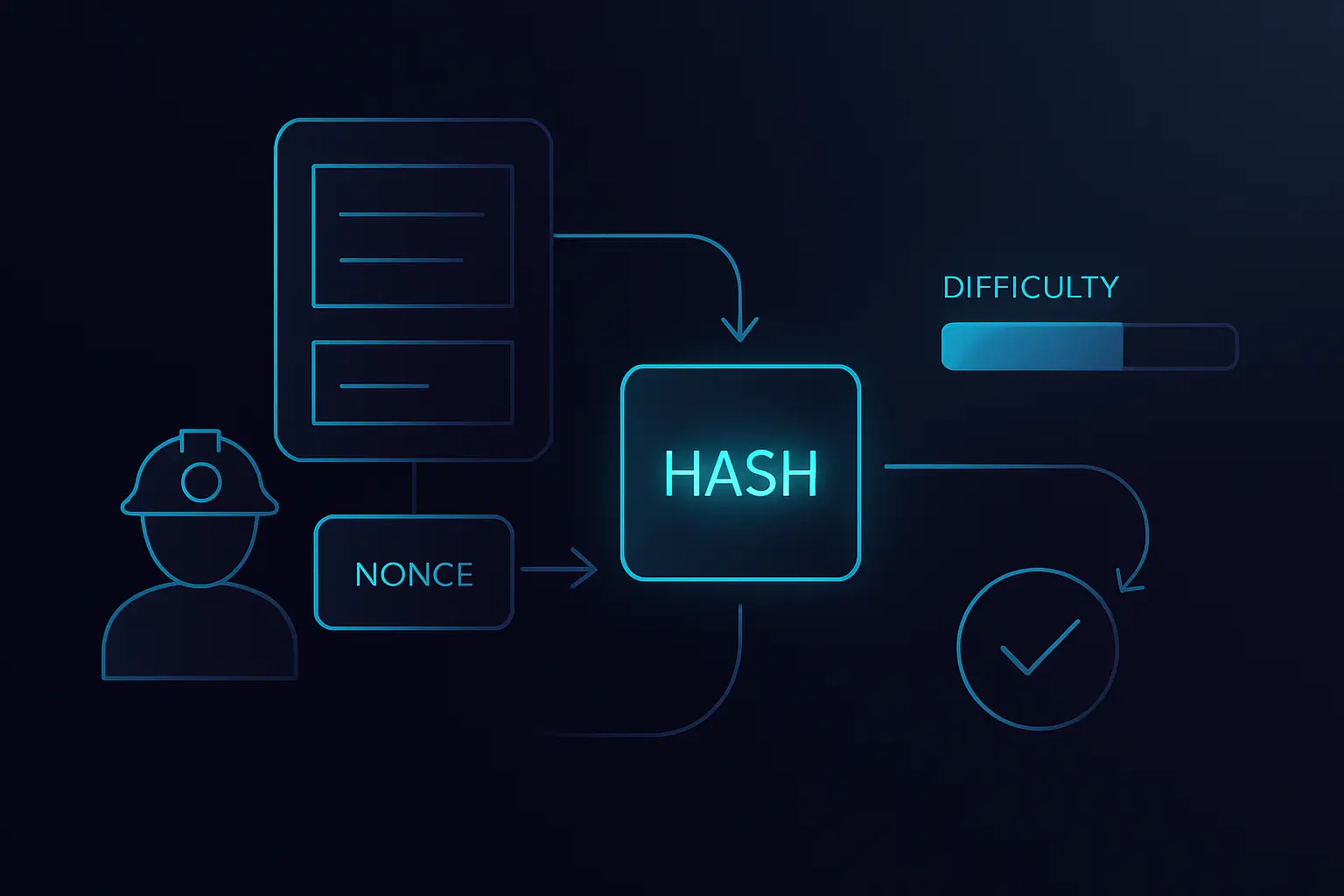

- מניע כריית proof‑of‑work, שבה כורים מתחרים מי ימצא hash שעומד ביעד קושי מסוים.

- מאפשר למשתמשים ול‑nodes לאמת שלמות נתונים ("זה לא השתנה") בלי לראות או לסמוך על כל הנתונים שמאחוריהם.

יסודות Hashing: הרעיון בלי המתמטיקה

- מייצרת פלט בגודל קבוע בלי קשר לגודל הקלט, קטן או גדול.

- היא דטרמיניסטית: אותו קלט תמיד יניב בדיוק את אותו פלט hash.

- היא למעשה חד‑כיוונית: אי‑אפשר לשחזר את הנתונים המקוריים מה‑hash בזמן מעשי.

- מראה התנהגות מפולת (avalanche): שינוי אפילו ביט אחד בקלט משנה לחלוטין את ה‑hash המתקבל.

- מתוכננת להיות עמידה בפני התנגשויות, כלומר קשה מאוד למצוא שני קלטים שונים שמפיקים אותו hash.

מעבר לקריפטו: שימושי Hashing בחיי היום‑יום

- אימות קבצים שהורדו על‑ידי השוואת ה‑hash שלהם לערך מהימן שפורסם על‑ידי מפתח התוכנה.

- שמירת hashes של סיסמאות במקום סיסמאות גולמיות, כך שדליפת מסד נתונים חושפת רק ערכים מעורבבים.

- זיהוי תמונות, סרטונים או מסמכים כפולים על‑ידי השוואת ה‑hashes שלהם במקום את כל התוכן.

- בדיקת שלמות נתונים בגיבויים או באחסון ענן על‑ידי חישוב hash מחדש והשוואה ל‑hashes קודמים.

- הנעת מערכות אחסון מוכוון‑תוכן (content‑addressable storage), שבהן מאתרים קבצים לפי ה‑hash שלהם במקום לפי שם שנבחר על‑ידי אדם.

איך Hashing מאבטח רשתות Blockchain (בלוקצ'יין)

- הופך את השרשרת לכמעט בלתי ניתנת לשינוי: שינוי בלוק אחד שובר את כל ה‑hashes שאחריו וחושף מניפולציה.

- מאפשר ל‑nodes לאמת במהירות שבלוק שהתקבל תואם את block hash הצפוי בלי להוריד הכול מחדש.

- מאפשר ל‑light clients (ארנקי SPV) לאמת טרנזקציות באמצעות hashes של בלוקים ו‑Merkle tree במקום כל ה‑blockchain.

- עוזר לאלפי nodes להישאר מסונכרנים, כי הם יכולים להשוות hashes כדי להסכים ביעילות על אותה היסטוריית שרשרת.

Pro Tip:כשאתה מסתכל ב‑block explorer, המחרוזות הארוכות שמסומנות כ"block hash" או "transaction hash" הן טביעות האצבע הדיגיטליות האלה בפעולה. כשאתה מבין שהן מסכמות את הנתונים באופן ייחודי, אתה יכול לעקוב בביטחון אחרי הטרנזקציות שלך, לוודא באיזה בלוק הן נמצאות, ולזהות כשמישהו מראה לך צילום מסך מזויף שלא תואם את השרשרת האמיתית.

פונקציות Hash נפוצות בקריפטו (SHA‑256, Keccak ועוד)

Key facts

Hashing ו‑Proof of Work: כרייה בתמונה אחת

- רמאות יקרה כי תוקף צריך לבצע מחדש כמויות עצומות של עבודת hashing כדי לכתוב מחדש את ההיסטוריה ועדיין לעמוד ביעד הקושי.

- הרשת מתאימה באופן קבוע את רמת הקושי כך שבממוצע בלוקים יימצאו בקצב צפוי, גם כשהכוח החישובי הכולל משתנה.

- האימות זול: nodes אחרים צריכים רק לחשב hash לכותרת הבלוק פעם אחת ולבדוק שהתוצאה עומדת בכלל הקושי.

- האסימטריה הזו—קשה למצוא hash תקף, קל לאמת אותו—היא מה שהופך את proof of work למנגנון חזק נגד מניפולציה.

מקרה בוחן / סיפור

סיכונים, מגבלות ושיקולי אבטחה ב‑Hashing

גורמי סיכון עיקריים

Hashing הוא כלי חזק, אבל הוא לא אבקת קסם של אבטחה. Hash רק מוכיח שנתונים לא השתנו; הוא לא מסתיר את הנתונים ולא מוכיח מי יצר אותם. הרבה פרצות קורות כי מפתחים משתמשים ב‑hashing בצורה שגויה. למשל, שמירת סיסמאות כ‑SHA‑256 פשוט בלי salt או פונקציית hash איטית לסיסמאות הופכת אותן לקלות לפיצוח אם מסד הנתונים דולף. שימוש באלגוריתמים שבורים כמו MD5 או SHA‑1 במערכות חדשות גם הוא מסוכן כי יש להם חולשות ידועות. גם משתמשים יכולים לפרש לא נכון מה שהם רואים. transaction hash הוא לא סיסמה ולא private key, ושיתוף שלו לא נותן לאף אחד שליטה על הכספים שלך. הבנת המגבלות האלה עוזרת לך לזהות פרקטיקות אבטחה גרועות ולהימנע מפרויקטים שמנצלים באזז‑וורדס קריפטוגרפיים בצורה שגויה.

Primary Risk Factors

שיטות עבודה מומלצות לאבטחה

Hashing לעומת הצפנה וחתימות דיגיטליות

Pro Tip:משתמש חדש פעם העתיק את ה‑transaction hash שלו לצ'אט "תמיכה" אחרי שנוכל ביקש ממנו את ה"key" כדי לתקן תשלום תקוע. למזלו, ה‑hash לבדו לא נתן גישה, אבל זה הראה כמה בקלות מבלבלים בין המונחים. ידיעת ההבדל בין hashes, מפתחות וחתימות עוזרת לזהות טריקים כאלה מוקדם.

שימושים מעשיים של Hashing ב‑Blockchain (בלוקצ'יין)

גם אם לעולם לא תכתוב שורת קוד של smart contract, אתה מתקשר עם hashes בכל פעם שאתה משתמש בקריפטו. הם מסמנים ומגנים בשקט כמעט כל פיסת נתונים ב‑blockchain. מ‑מזהי טרנזקציות ועד מטא‑דאטה של NFT, hashes מאפשרים לארנקים, explorers ו‑dApps להסכים בדיוק על אילו נתונים הם מדברים. הידיעה הזו עוזרת לך להבין מה אתה רואה על המסך ולמה קשה לזייף את זה.

שימושים

- יצירת transaction hashes (TXIDs) שמזהים באופן ייחודי כל טרנזקציה on‑chain שאתה שולח או מקבל.

- תיוג בלוקים עם block hashes, שמסכמים את כל הנתונים בבלוק ומחברים אותו לקודמו.

- בניית Merkle trees, שבהם הרבה transaction hashes משולבים ל‑Merkle root יחיד שנשמר בכותרת הבלוק.

- הגנה על מטא‑דאטה של NFT על‑ידי hashing לקבצי האמנות או ל‑JSON של המטא‑דאטה, כך שזירות מסחר יכולות לזהות אם התוכן שונה.

- תמיכה ב‑bridges בין רשתות ובמערכות layer‑2 שמפרסמות state hashes קומפקטיים לשרשרת ראשית כהוכחה לפעילות off‑chain.

- אפשרות לאימות on‑chain של נתונים off‑chain (כמו מסמכים או מערכי נתונים) על‑ידי השוואת ה‑hash הנוכחי שלהם ל‑hash שנשמר ב‑smart contract.

שאלות נפוצות: Hashing ב‑Blockchain (בלוקצ'יין)

עיקרי הדברים: להבין Hashing בלי מתמטיקה

עשוי להתאים ל‑

עשוי לא להתאים ל‑

- קוראים שמחפשים הוכחות קריפטוגרפיות פורמליות או בניות מתמטיות מפורטות

- אנשים שצריכים הנחיות ברמת מימוש לכתיבת פונקציות hash משלהם

- משתמשים שמתעניינים רק במחירי מסחר בלי עניין באיך blockchains עובדים מתחת למכסה המנוע

Hashing הוא המנוע השקט מאחורי אבטחת ה‑blockchain. פונקציית hash ממירה כל כמות נתונים לטביעת אצבע דיגיטלית באורך קבוע שהיא דטרמיניסטית, חד‑כיוונית ורגישה מאוד לשינויים. על‑ידי מתן hash ייחודי לכל בלוק וטרנזקציה, וחיבור בלוקים דרך ה‑hashes של הבלוקים הקודמים, blockchains הופכים מניפולציה לברורה ויקרה. מערכות proof‑of‑work מוסיפות לוטו המבוסס על hashing, שבו קשה למצוא hash תקף אבל קל לכולם לאמת אותו, וכך מתאפשר קונצנזוס חסר‑אמון בלי גורם מרכזי. במקביל, ל‑hashing יש מגבלות ברורות: הוא לא מצפין נתונים, הוא לא מוכיח בעצמו מי שלח טרנזקציה, והוא יכול להיחלש בגלל בחירת אלגוריתם גרועה או מימוש לקוי. אם תזכור/י hashes כטביעות אצבע דיגיטליות לשלמות נתונים, ותשלב/י את זה עם הבנה של מפתחות וחתימות, כבר יש לך מודל מנטלי חזק להעמקה בנושאים מתקדמים יותר בקריפטו.