A Proof of Work (PoW) egy olyan módszer, amellyel egy decentralizált hálózat központi hatóság nélkül tud megegyezni abban, hogy mely tranzakciók érvényesek. Olyan rendszerekben, mint a Bitcoin, a bányászok versenyeznek egy nehéz matematikai feladvány megoldásáért, és aki elsőként oldja meg, az kap jogot arra, hogy egy új tranzakciós blokkot adjon a blokklánchoz. Ezt a feladványmegoldó versenyt hívják az emberek általában Bitcoin-bányászatnak. Áramot és speciális hardvert igényel, cserébe viszont rendkívül drágává teszi a múlt átírását vagy a tranzakciók meghamisítását, mert ehhez óriási mennyiségű munkát kellene újra elvégezni. Ebben az útmutatóban lépésről lépésre végigvesszük, hogyan működik a PoW, miért tartják biztonságosnak, és hol vannak a valódi gyenge pontjai. Összehasonlítjuk olyan alternatívákkal is, mint a Proof of Stake, hogy saját magad dönthesd el, a PoW-alapú coinok illeszkednek-e a kockázattűrésedhez, értékrendedhez és időtávodhoz.

A Proof of Work röviden

Összefoglaló

- A PoW arra készteti a bányászokat, hogy versenyezzenek egy blokk érvényes hashének megtalálásáért; a nyertes hozzáadja a tranzakciókat, és megkapja az újonnan kibocsátott coinokat plusz a díjakat.

- A biztonság abból fakad, hogy a múlt átírásához legalább annyi, de inkább több munkát kellene újra elvégezni, mint amennyit a becsületes többség már beletett.

- A rendszer szándékosan köti össze a biztonságot az energia-költséggel, ami elriasztja a támadókat, ugyanakkor környezeti és politikai vitákat is szül.

- A Bitcoin 2009 óta PoW-t használ, így a kriptovilág egyik leghosszabb és leginkább próbára tett biztonsági múltjával rendelkezik.

- Számos korai altcoin, például a Litecoin és a Monero is PoW-t használ, míg az újabb okosszerződés-platformok gyakran inkább a Proof of Stake-et választják.

- A PoW-hálózatok akkor a legellenállóbbak, ha magas az összesített hashpower, és sok, egymástól független bányász vagy bányászpool vesz részt bennük.

A Proof of Work megértése hasonlatokon keresztül

Pro Tip:Az olyan hasonlatok, mint a lottó vagy a rejtvényverseny, leegyszerűsítik, hogyan „érződik” a Proof of Work, de sok részletet elfednek. Használd őket mentális kapaszkodóként, ne pedig pontos leírásként. A következő részben végigmegyünk azokon a valódi lépéseken, amelyeket egy PoW blokklánc követ, hogy összekapcsolhasd a fejedben lévő történetet a hálózat tényleges adatszerkezeteivel, hash-eivel és ösztönzőivel.

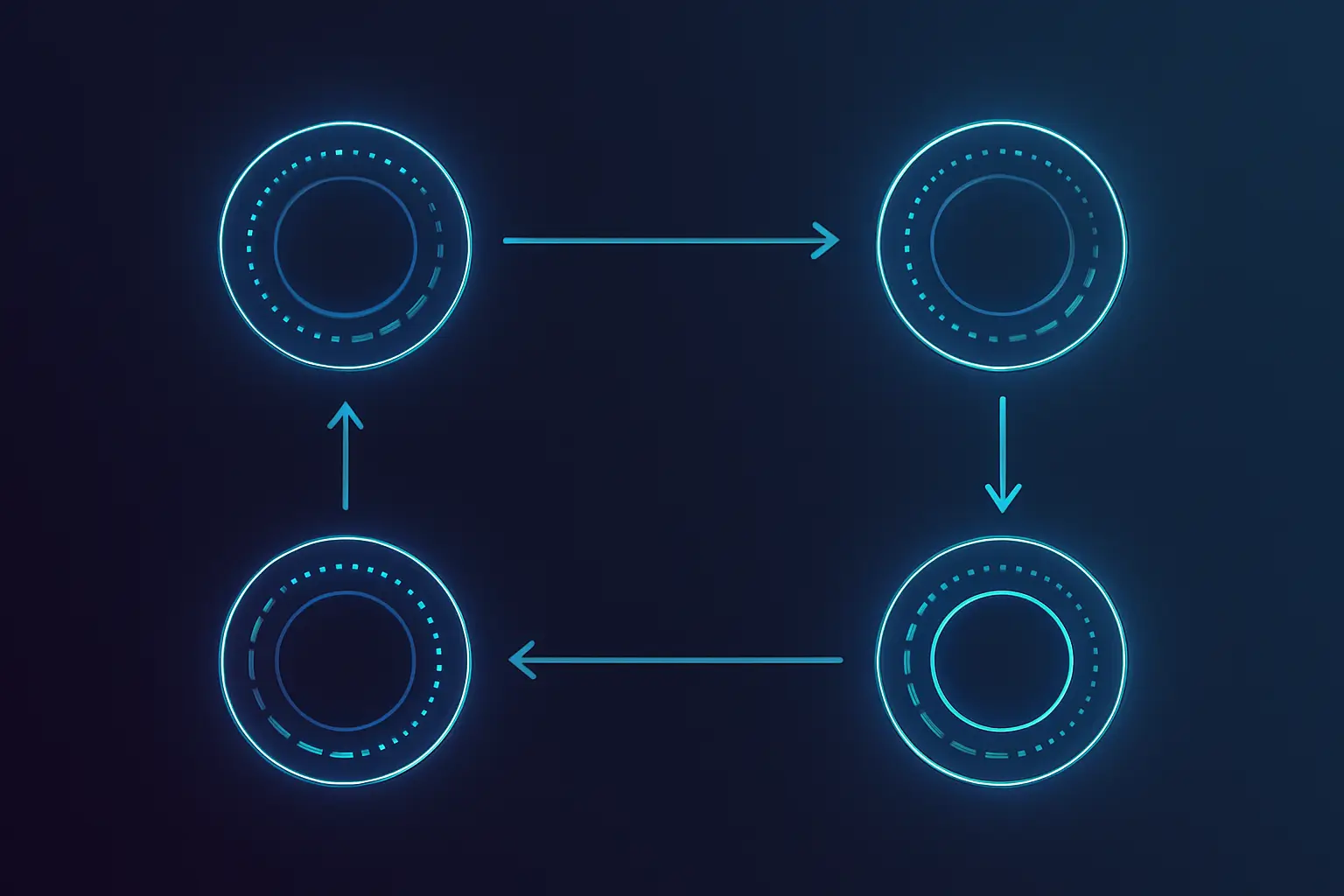

Hogyan működik valójában a Proof of Work (lépésről lépésre)

- A felhasználók tranzakciókat sugároznak a hálózatra, a node-ok pedig összegyűjtik ezeket egy várakozó területen, amelyet gyakran mempoolnak neveznek.

- Egy bányász kiválaszt egy halom érvényes tranzakciót a mempoolból, hozzáad egy speciális coinbase tranzakciót, amellyel saját magának fizeti ki a jutalmat, és felépít egy jelölt blokkot.

- A bányász létrehoz egy blokkfejlécet, amely többek között tartalmaz egy hivatkozást az előző blokkra, az összes tranzakciót összefoglaló Merkle-gyökeret, egy időbélyeget és egy nonce értéket.

- A bányász újra és újra hash-eli a blokkfejlécet, változtatva a nonce-ot (és néha más kisebb mezőket is), hogy olyan hash-t találjon, amely a jelenlegi nehézségi cél alatt van.

- Ha a bányász talál egy érvényes hash-t, amely megfelel a nehézségi célnak, akkor sugározza az új blokkot és a hozzá tartozó proof of worköt a hálózatra.

- A többi node önállóan ellenőrzi a blokkot: újraellenőrzi az összes tranzakciót, újraszámolja a hash-t, és megerősíti, hogy az megfelel a nehézségi célnak.

- Ha a blokk érvényes, a node-ok hozzáadják a saját blokklánc-másolatukhoz, és a benne lévő tranzakciókat megerősítettnek tekintik – általában azután, hogy még több blokk épül rá.

- Ha versengő láncok léteznek, a node-ok azt a láncot követik, amelyben a legtöbb munka halmozódott fel (gyakran ez a leghosszabb), így idővel mindenki ugyanarra a múltra áll rá.

A motorháztető alatt: hash-ek, nehézség és ösztönzők

- Az olyan kriptográfiai hash-függvények, mint az SHA-256, bármilyen bemenetet rögzített méretű, véletlenszerűnek tűnő kimenetre képeznek le, és úgy tervezik őket, hogy egyirányúak és ütközésállók legyenek.

- Mivel a hash-ek kiszámíthatatlanok, a nehézségi cél alatti hash megtalálásának egyetlen módja a nyers erőn alapuló próbálgatás, amit a bányászok a hardverükkel végeznek.

- A hálózat időről időre módosítja a nehézségi célt, hogy átlagosan fix ütemben érkezzenek a blokkok (Bitcoin esetén kb. 10 percenként), függetlenül attól, mennyi hashpower van éppen online.

- A bányászokat blokkjutalommal (újonnan létrehozott coinokkal) és tranzakciós díjakkal fizetik, amelyeknek hosszú távon legalább fedezniük kell az áram- és hardverköltségeiket.

- Mivel a becsületes bányászat kiszámítható jutalmakat hoz, míg a támadások hatalmas költségekkel és bizonytalan haszonnal járnak, a racionális bányászok általában jobban járnak, ha követik a szabályokat.

- Ha a jutalmak túl alacsonyra esnek, vagy a nehézségi szabályok hirtelen változnak, a bányászok lekapcsolhatják a gépeiket, vagy más coinokra válthatnak, ami gyengítheti a biztonságot és olcsóbbá teheti a támadásokat.

Pro Tip:A PoW biztonsága nem csak a matematikáról szól, hanem az ösztönzőkről is. Amikor egy hálózat megváltoztatja a blokkjutalmakat, a felezési ütemet vagy a nehézségi szabályokat, egyben a bányászok profitkalkulációit is módosítja. Ha a bányászat veszteségessé vagy túl kiszámíthatatlanná válik, a hashpower elvándorolhat, ami olcsóbbá teszi a támadásokat és növeli a centralizáció esélyét. Mindig figyeld egy coin monetáris és nehézségi politikáját, ne csak a hangzatos hash-algoritmus nevét.

Spamellenes ötlettől a Bitcoin biztonsági gerincéig

A Proof of Work ötlete már a Bitcoin előtt létezett, és eredetileg az e-mail spam elleni védekezésre javasolták. Az olyan rendszerek, mint a Hashcash, arra kérték a küldőket, hogy e-mailenként végezzenek el egy kis számítást, így a tömeges spamküldés drágává vált, miközben a normál használat megfizethető maradt. Satoshi Nakamoto áttörése az volt, hogy ezt a koncepciót nem e-mailre, hanem egy decentralizált pénzrendszer védelmére használta fel. A blokk létrehozását PoW-hoz kötve a Bitcoin az áramot és a számítási kapacitást a kettős költés és a cenzúra elleni pajzzsá alakította.

Főbb pontok

- 1990-es–2000-es évek: Kutatók olyan Proof of Work sémákat javasolnak, mint a Hashcash, hogy megdrágítsák a spamküldést és a szolgáltatásmegtagadásos támadásokat.

- 2008: A Bitcoin whitepaper egy peer-to-peer elektronikus pénzrendszert ír le, amely PoW-t használ a tranzakciós múlt feletti konszenzus elérésére központi szerver nélkül.

- 2009: Kibányásszák a Bitcoin genezisblokkot CPU-kkal, és a korai felhasználók otthoni gépeken, „hobbiból” bányásznak, hogy védjék a hálózatot és coinokat keressenek.

- 2010-es évek: A bányászat ipari méretűvé válik, a CPU-król GPU-kra, majd speciális ASIC-ekre vált, és olcsó áramú régiókban hatalmas bányafarmok jönnek létre.

- Más kriptovaluták, például a Litecoin és a Monero is PoW-t alkalmaznak eltérő hash-függvényekkel vagy célokkal, például gyorsabb blokkokkal vagy erősebb adatvédelmmel.

- 2022: Az Ethereum befejezi átállását PoW-ról Proof of Stake-re, megmutatva, hogy nagy hálózatok is tudnak konszenzusmechanizmust váltani, de ez komoly kompromisszumokkal és összetettséggel jár.

Hol használják ma a Proof of Worköt?

Ma a Proof of Work legismertebb alkalmazása a Bitcoin, amely egy globális, engedély nélküli monetáris hálózat biztonságát biztosítja. Több más nagyobb coin is PoW-ra támaszkodik, gyakran eltérő tervezési célokkal, például gyorsabb fizetések vagy erősebb adatvédelem érdekében. A nagyobb piaci szereplőkön túl sok kisebb altcoin kísérletezik alternatív PoW-algoritmusokkal vagy hibrid megoldásokkal. Vannak nem monetáris felhasználások is, ahol a PoW segít manipulációt jelző időbélyegek létrehozásában, vagy megvédi a nyilvános adatokat az olcsó spam és visszaélések ellen.

Felhasználási területek

- A Bitcoin PoW-t használ monetáris főkönyvének védelmére, ellenállva a cenzúrának és a kettős költésnek a világ több ezer node-ján keresztül.

- A Litecoin és hasonló coinok PoW-t használnak eltérő paraméterekkel (például gyorsabb blokkidőkkel), hogy olcsóbb, gyorsabb mindennapi fizetéseket célozzanak.

- A Monero egy adatvédelemre fókuszáló dizájnban támaszkodik PoW-ra, célja, hogy a bányászat elérhetőbb maradjon hétköznapi hardverrel is, és elrejtse a tranzakciós adatokat.

- Kisebb PoW-coinok új hash-algoritmusokkal vagy hibrid modellekkel kísérleteznek, de alacsonyabb hashpowerük miatt gyakran sebezhetőbbek a támadásokkal szemben.

- Időbélyegző- és adat-horgonyzó szolgáltatások dokumentumhash-eket ágyaznak be PoW blokkláncokba, hogy bizonyítsák: bizonyos adatok egy adott időpontban már léteztek.

- Akadémiai és hobbiprojektek PoW-t használnak a játékelmélet, a biztonsági feltételezések és a különböző konszenzustervek környezeti hatásainak vizsgálatára.

- Hashpower-piacok lehetővé teszik bányászati kapacitás ideiglenes bérlését, amit használhatnak legitim bányászatra, de gyengébb PoW-láncok megtámadására is.

Esettanulmány / történet

A Proof of Work biztonsági garanciái és kockázatai

Elsődleges kockázati tényezők

A Proof of Work célja, hogy a csalást drágábbá tegye, mint a szabálykövetést. A megerősített tranzakciók átírásához a támadónak óriási hashpowert kellene irányítania, és ki kellene fizetnie az áram- és hardverköltségeket, hogy túlszárnyalja a becsületes többséget. A gyakorlatban ez a modell jól működött a nagy hálózatoknál, mint a Bitcoin, de vannak korlátai. Kisebb PoW-coinok alacsony össz-hashpowerrel már szenvedtek el 51%-os támadásokat, és még a nagy hálózatoknál is felmerülnek aggályok a bányászpoolok koncentrációja, az energiafelhasználás és a változó szabályozói hozzáállás miatt.

Primary Risk Factors

Biztonsági bevált gyakorlatok

- A PoW csak annyira erős, amennyire a mögötte álló hashpower, a bányászok eloszlása és az ösztönzők. Egy ismert márkanév vagy algoritmusnév önmagában nem garantálja a biztonságot. Mielőtt megbíznál egy PoW-coinban, nézd meg a teljes hashpowerét, a bányászat koncentrációját, és azt, hogy gazdasági dizájnja hosszú távon érdekelté teszi-e a bányászokat a hálózat védelmében.

A Proof of Work előnyei és hátrányai

Előnyök

Hátrányok

Proof of Work más konszenzusmechanizmusokkal összehasonlítva

Hogyan lépj biztonságosan kapcsolatba PoW-hálózatokkal?

- Kezdd jól bejáratott, magas hashpowerű, jó dokumentációval rendelkező PoW-coinokkal, ne pedig ismeretlen, kis kapitalizációjú projektekkel.

- Használj megbízható tárcákat, amelyekben te kezeled a kulcsaidat, és tanuld meg az alapvető biztonsági gyakorlatokat, például a biztonsági mentéseket és a hardvertárcák használatát.

- Ismerd meg a tipikus díjszinteket és megerősítési időket, hogy ne érjen meglepetésként a késés vagy a túlfizetés forgalmas időszakokban.

- Ha kipróbálod a hobbibányászatot, kezdd oktatási céllal és kis költségvetéssel, és légy szkeptikus az olyan felhőbányász-szerződésekkel szemben, amelyek garantált hozamot ígérnek.

- Nagyobb utalások előtt nézd meg az alapvető hálózati egészségi mutatókat, például az összesített hash rate-et, a bányászpoolok eloszlását és a közelmúltbeli nehézségi változásokat.

- Kerüld, hogy pénzt küldj nem ellenőrzött bányászpooloknak vagy hashpower-piacoknak, és alaposan járj utána minden szolgáltatásnak, mielőtt csatlakoztatod a tárcádat vagy a hardveredet.

Pro Tip:Mielőtt pénzt költenél bányászhardverre, tanuld meg, hogyan működnek a node-ok, a megerősítések és az alapvető tárcabiztonság. Ha először az ellenőrzést érted meg, könnyebben eldöntöd majd, hogy egy bányászati lehetőség reális-e, vagy csak marketing.

Proof of Work GYIK

Összegzés: mikor van értelme a Proof of Worknek?

Akiknek megfelelő lehet

- Befektetőknek, akik a cenzúraálló, hosszú távú elszámolást fontosabbnak tartják a sebességnél és az extra funkcióknál

- Felhasználóknak, akik értékelik az átlátható, harcedzett biztonsági modelleket, mint a Bitcoiné

- Technikailag kíváncsi embereknek, akik hajlandók megérteni, hogyan működik a konszenzus és az ösztönzők

Akiknek nem biztos, hogy megfelelő

- Azoknak, akik ultra-gyors, alacsony díjú kereskedést és komplex DeFi appokat akarnak már az alapszinten

- Olyan befektetőknek, akik minden más tulajdonságnál fontosabbnak tartják a minimális energiafelhasználást

- Azoknak, akik gyors bányászati profitot keresnek anélkül, hogy megértenék a mögöttes kockázatokat

A Proof of Work az áramot és a számítási kapacitást a digitális érték nyilvános pajzsává alakítja. Azáltal, hogy drágává teszi a múlt átírását, lehetővé teszi, hogy a Bitcoinhoz hasonló nyílt hálózatok bankok és központi üzemeltetők nélkül működjenek, átlátható szabályokra és ösztönzőkre támaszkodva. Ez a biztonság kompromisszumokkal jár: jelentős energiafelhasználással, a hardverkoncentráció kockázatával és lassabb áteresztőképességgel, mint néhány újabb dizájn. A nagy PoW-hálózatok erős múlttal rendelkeznek, míg a kisebbek törékenyek lehetnek, ha a hashpower alacsony vagy könnyen bérelhető. Bármely kriptoprojekt értékelésekor kezeld a konszenzusmechanizmust a projekt identitásának alapvető részéként, ne pedig technikai lábjegyzetként. Ha megérted, hogyan működik a PoW, könnyebben eldöntöd, mikor érik meg a garanciái az árát a saját megtakarításaid, értékrended és időtávod szempontjából.