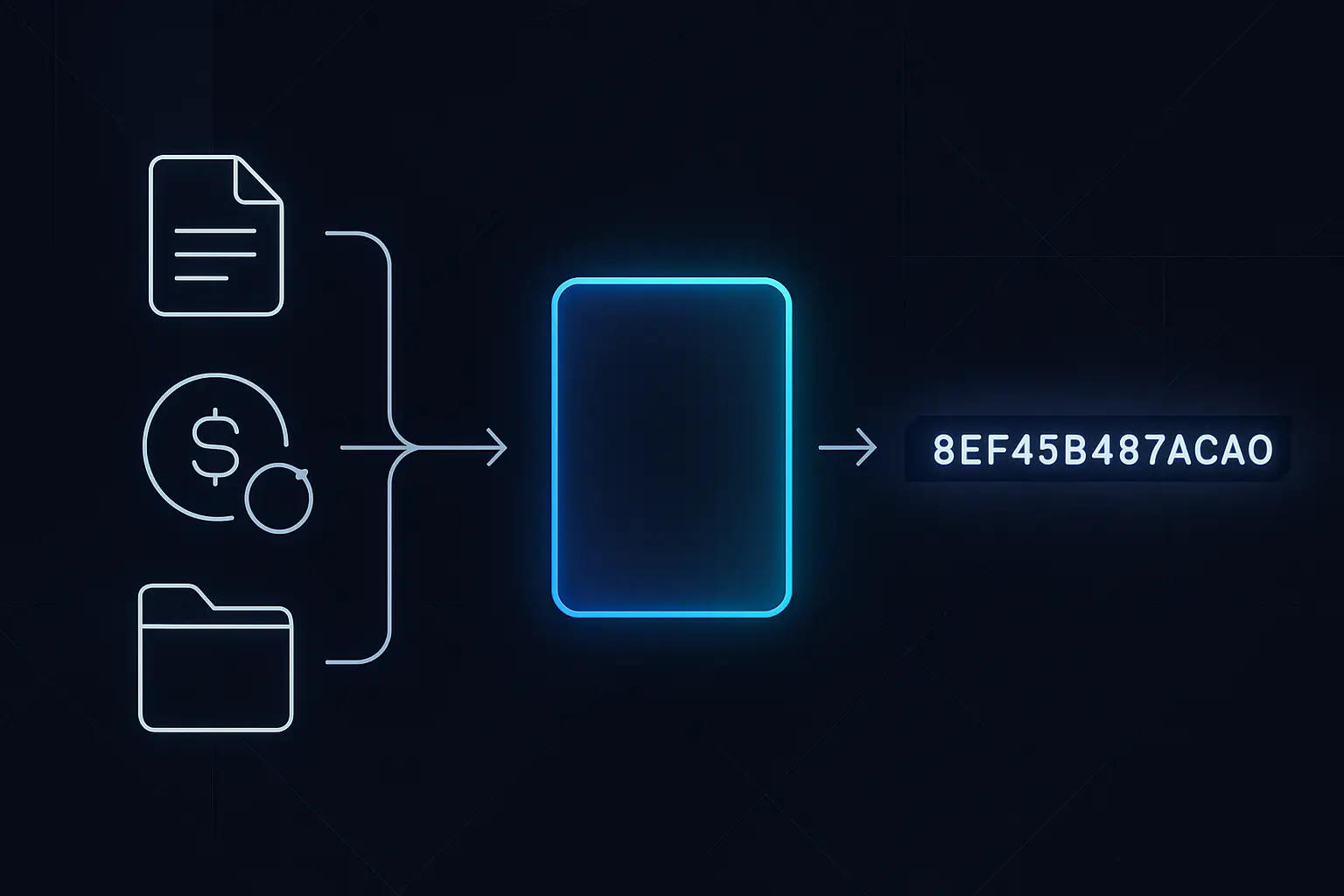

Saat orang membicarakan blockchain (blockchain) yang "tidak bisa diubah" atau "tahan manipulasi", sebenarnya mereka sedang membicarakan hashing. Hash adalah sebuah kode pendek yang dibuat oleh rumus khusus, yang secara unik merepresentasikan suatu data seperti transaksi, file, atau satu blok penuh. Hash sering dibandingkan dengan sidik jari digital: mudah dibuat dari data asli, tetapi mustahil diubah kembali menjadi data tersebut. Jika satu karakter saja dari input berubah, sidik jari (hash) akan berubah total, sehingga setiap perubahan langsung terlihat. Hashing adalah hal yang memungkinkan ribuan node (node) blockchain menyepakati riwayat yang sama tanpa otoritas pusat. Hash menghubungkan blok‑blok, menjalankan penambangan proof‑of‑work, dan membantu pengguna memverifikasi integritas data tanpa harus melihat semua informasi di baliknya. Dalam panduan ini kita akan fokus pada konsepnya, bukan matematikanya. Anda akan melihat bagaimana hashing bekerja dalam praktik, terutama di sistem seperti Bitcoin, sehingga Anda bisa menjelaskannya dengan jelas dan mengenali klaim menyesatkan atau scam yang menyalahgunakan istilah‑istilah ini.

Ringkasan Cepat: Hashing di Blockchain Sekilas

Ringkasan

- Mengubah input apa pun (transaksi, file, pesan) menjadi kode hash berdimensi tetap yang secara unik merepresentasikan data tersebut.

- Bersifat satu arah: Anda bisa dengan mudah mengubah data menjadi hash, tetapi tidak bisa mengembalikan data asli dari hash.

- Sangat sensitif: bahkan perubahan kecil pada input akan menghasilkan output hash yang benar‑benar berbeda.

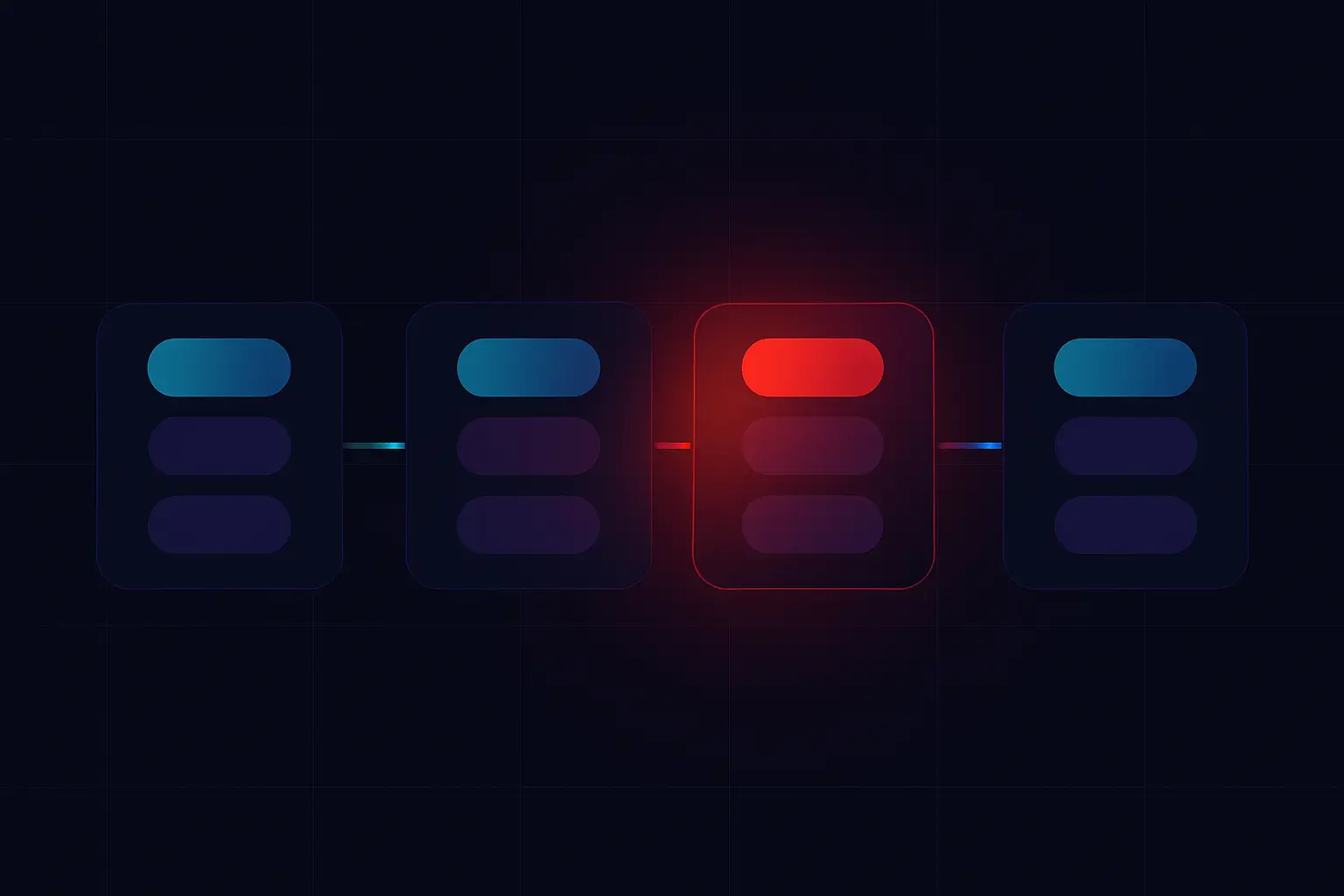

- Menghubungkan blok‑blok dengan menyimpan hash setiap blok di dalam blok berikutnya, sehingga manipulasi menjadi jelas terlihat dan mahal.

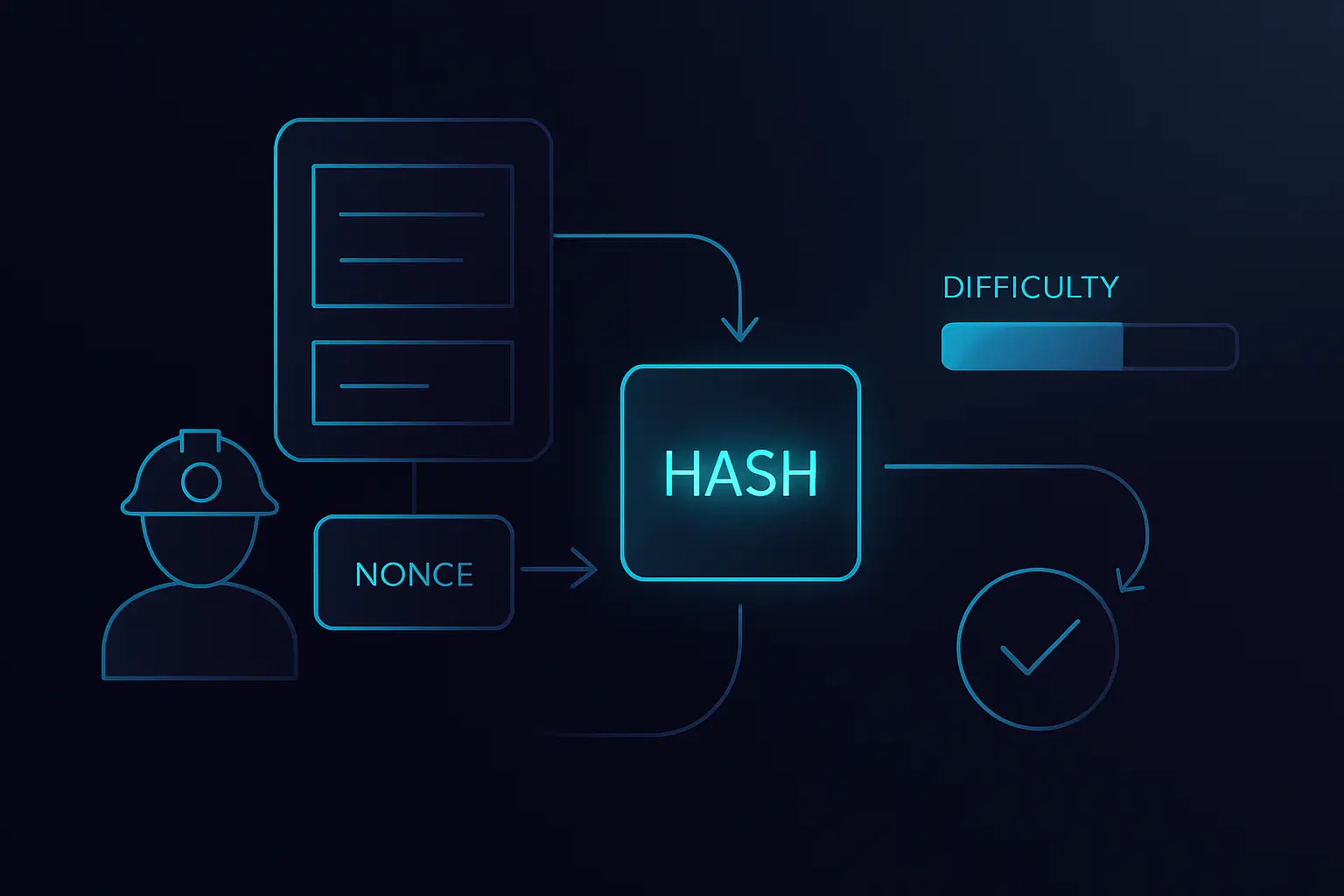

- Menjalankan penambangan proof‑of‑work, di mana penambang berlomba menemukan hash yang memenuhi target tingkat kesulitan.

- Memungkinkan pengguna dan node memverifikasi integritas data ("ini belum berubah") tanpa perlu melihat atau mempercayai semua data di baliknya.

Dasar Hashing: Konsep Tanpa Matematika

- Menghasilkan output berukuran tetap berapa pun besar atau kecilnya data input.

- Bersifat deterministik: input yang sama akan selalu menghasilkan output hash yang persis sama.

- Secara efektif satu arah: Anda tidak dapat merekonstruksi data asli dari hash dalam waktu yang praktis.

- Menunjukkan perilaku avalanche: mengubah satu bit input saja akan sepenuhnya mengubah hash yang dihasilkan.

- Dirancang agar tahan tabrakan (collision‑resistant), artinya sangat sulit menemukan dua input berbeda yang menghasilkan hash yang sama.

Hashing di Luar Kripto: Penggunaan Sehari‑hari

- Memverifikasi file yang diunduh dengan membandingkan hash‑nya dengan nilai tepercaya yang diposting oleh penerbit software.

- Menyimpan hash kata sandi alih‑alih kata sandi mentah sehingga kebocoran database hanya mengungkap nilai yang sudah diacak.

- Mendeteksi foto, video, atau dokumen duplikat dengan membandingkan hash‑nya, bukan seluruh isinya.

- Memeriksa integritas data di backup atau penyimpanan cloud dengan melakukan hash ulang file dan membandingkannya dengan hash sebelumnya.

- Menjalankan sistem content‑addressable storage, di mana file diambil menggunakan hash‑nya, bukan nama yang dipilih manusia.

Bagaimana Hashing Mengamankan Blockchain

- Membuat rantai menjadi praktis tidak bisa diubah: mengubah satu blok akan merusak semua hash setelahnya, sehingga manipulasi terlihat jelas.

- Memungkinkan node dengan cepat memverifikasi bahwa blok yang diterima cocok dengan block hash yang diharapkan tanpa mengunduh ulang semuanya.

- Memungkinkan light client (wallet SPV) memverifikasi transaksi menggunakan hash blok dan Merkle tree, bukan seluruh blockchain (blockchain).

- Membantu ribuan node tetap sinkron, karena mereka bisa membandingkan hash untuk menyepakati riwayat rantai yang sama secara efisien.

Pro Tip:Saat Anda melihat block explorer, deretan string panjang yang diberi label "block hash" atau "transaction hash" adalah sidik jari digital ini yang sedang bekerja. Dengan memahami bahwa hash tersebut secara unik merangkum data, Anda bisa dengan percaya diri melacak transaksi sendiri, memastikan transaksi ada di blok mana, dan mengenali ketika seseorang menunjukkan screenshot palsu yang tidak cocok dengan rantai sebenarnya.

Fungsi Hash Umum di Kripto (SHA-256, Keccak, dan Lainnya)

Key facts

Hashing dan Proof of Work: Penambangan dalam Satu Gambar

- Kecurangan menjadi mahal karena penyerang harus mengulang kembali pekerjaan hashing dalam jumlah besar untuk menulis ulang riwayat dan tetap memenuhi target kesulitan.

- Jaringan secara berkala menyesuaikan kesulitan sehingga rata‑rata blok ditemukan pada kecepatan yang dapat diprediksi meski total daya penambangan berubah.

- Verifikasi itu murah: node lain hanya perlu melakukan hash pada header blok satu kali dan memeriksa apakah hasilnya memenuhi aturan kesulitan.

- Ketidakseimbangan ini—sulit menemukan hash yang valid, mudah memverifikasinya—adalah yang membuat proof of work menjadi mekanisme anti‑manipulasi yang kuat.

Studi Kasus / Cerita

Risiko, Batasan, dan Pertimbangan Keamanan Hashing

Faktor Risiko Utama

Hashing itu kuat, tetapi bukan debu ajaib keamanan. Sebuah hash hanya membuktikan bahwa data tidak berubah; hash tidak menyembunyikan data dan tidak membuktikan siapa yang membuatnya. Banyak kebocoran terjadi karena developer menyalahgunakan hashing. Misalnya, menyimpan kata sandi sebagai hash SHA‑256 sederhana tanpa salt atau fungsi hash kata sandi yang lambat membuatnya mudah dipecahkan jika database bocor. Menggunakan algoritme yang sudah rusak seperti MD5 atau SHA‑1 untuk sistem baru juga berisiko karena sudah memiliki kelemahan yang diketahui. Pengguna juga bisa salah menafsirkan apa yang mereka lihat. Transaction hash bukan password atau private key, dan membagikannya tidak memberi siapa pun kendali atas dana Anda. Memahami batasan ini membantu Anda mengenali praktik keamanan yang buruk dan menghindari proyek yang menyalahgunakan istilah kriptografi (cryptography) sebagai jargon pemasaran.

Primary Risk Factors

Praktik Terbaik Keamanan

Hashing vs Enkripsi vs Tanda Tangan Digital

Pro Tip:Seorang pengguna baru pernah menyalin transaction hash ke chat "support" setelah scammer meminta "key" untuk memperbaiki pembayaran yang macet. Untungnya, hash saja tidak memberikan akses, tetapi kejadian itu menunjukkan betapa mudahnya istilah‑istilah ini tertukar. Mengetahui perbedaan antara hash, key, dan tanda tangan membantu Anda mengenali trik seperti ini sejak awal.

Use Case Praktis Hashing di Blockchain

Bahkan jika Anda tidak pernah menulis satu baris kode smart contract, Anda berinteraksi dengan hash setiap kali menggunakan kripto. Hash diam‑diam memberi label dan melindungi hampir setiap potongan data di blockchain (blockchain). Mulai dari ID transaksi hingga metadata NFT, hash memungkinkan wallet, explorer, dan dApp menyepakati data persis mana yang sedang mereka bicarakan. Mengetahui hal ini membantu Anda memahami apa yang Anda lihat di layar dan mengapa hal tersebut sulit dipalsukan.

Use Case

- Membuat transaction hash (TXID) yang secara unik mengidentifikasi setiap transaksi on‑chain yang Anda kirim atau terima.

- Memberi label blok dengan block hash, yang merangkum semua data di dalam blok dan menghubungkannya ke blok sebelumnya.

- Membangun Merkle tree, di mana banyak transaction hash digabungkan menjadi satu Merkle root yang disimpan di header blok.

- Melindungi metadata NFT dengan melakukan hash pada file karya seni atau metadata JSON sehingga marketplace dapat mendeteksi jika konten telah diubah.

- Mendukung bridge lintas rantai dan sistem layer‑2 yang memposting state hash ringkas ke main chain sebagai bukti aktivitas off‑chain.

- Memungkinkan verifikasi on‑chain terhadap data off‑chain (seperti dokumen atau dataset) dengan membandingkan hash saat ini dengan hash yang disimpan di smart contract.

FAQ: Hashing di Blockchain

Inti Penting: Memahami Hashing Tanpa Matematika

Mungkin Cocok Untuk

- Investor kripto yang ingin menilai klaim teknis tanpa pengetahuan matematika mendalam

- Web dan app developer yang mengintegrasikan wallet, NFT, atau pembayaran ke dalam produk mereka

- Kreator NFT dan seniman digital yang peduli pada pembuktian orisinalitas dan integritas file

- Pengguna yang peduli keamanan dan ingin memahami apa yang ditampilkan block explorer dan wallet

Mungkin Tidak Cocok Untuk

- Pembaca yang mencari pembuktian kriptografi (cryptography) formal atau konstruksi matematika yang sangat detail

- Orang yang membutuhkan panduan level implementasi untuk menulis fungsi hash sendiri

- Pengguna yang hanya tertarik pada harga trading tanpa minat pada cara kerja blockchain (blockchain) di balik layar

Hashing adalah mesin senyap di balik keamanan blockchain (blockchain). Fungsi hash mengubah berapa pun jumlah data menjadi sidik jari digital berdimensi tetap yang deterministik, satu arah, dan sangat sensitif terhadap perubahan. Dengan memberi setiap blok dan transaksi hash‑nya sendiri, dan dengan menghubungkan blok melalui hash blok sebelumnya, blockchain membuat manipulasi menjadi jelas terlihat dan mahal. Sistem proof‑of‑work menambahkan lotre berbasis hashing, di mana sulit menemukan hash yang valid tetapi mudah bagi semua orang untuk memverifikasinya, sehingga memungkinkan konsensus tanpa kepercayaan (trustless) tanpa otoritas pusat. Di saat yang sama, hashing memiliki batas yang jelas: hashing tidak mengenkripsi data, tidak membuktikan siapa yang mengirim transaksi sendirian, dan bisa dilemahkan oleh pilihan algoritme yang buruk atau implementasi yang salah. Jika Anda mengingat hash sebagai sidik jari digital untuk integritas, dan menggabungkannya dengan pemahaman tentang key dan tanda tangan, Anda sudah memiliki model mental yang kuat untuk menjelajahi topik‑topik kripto yang lebih dalam.