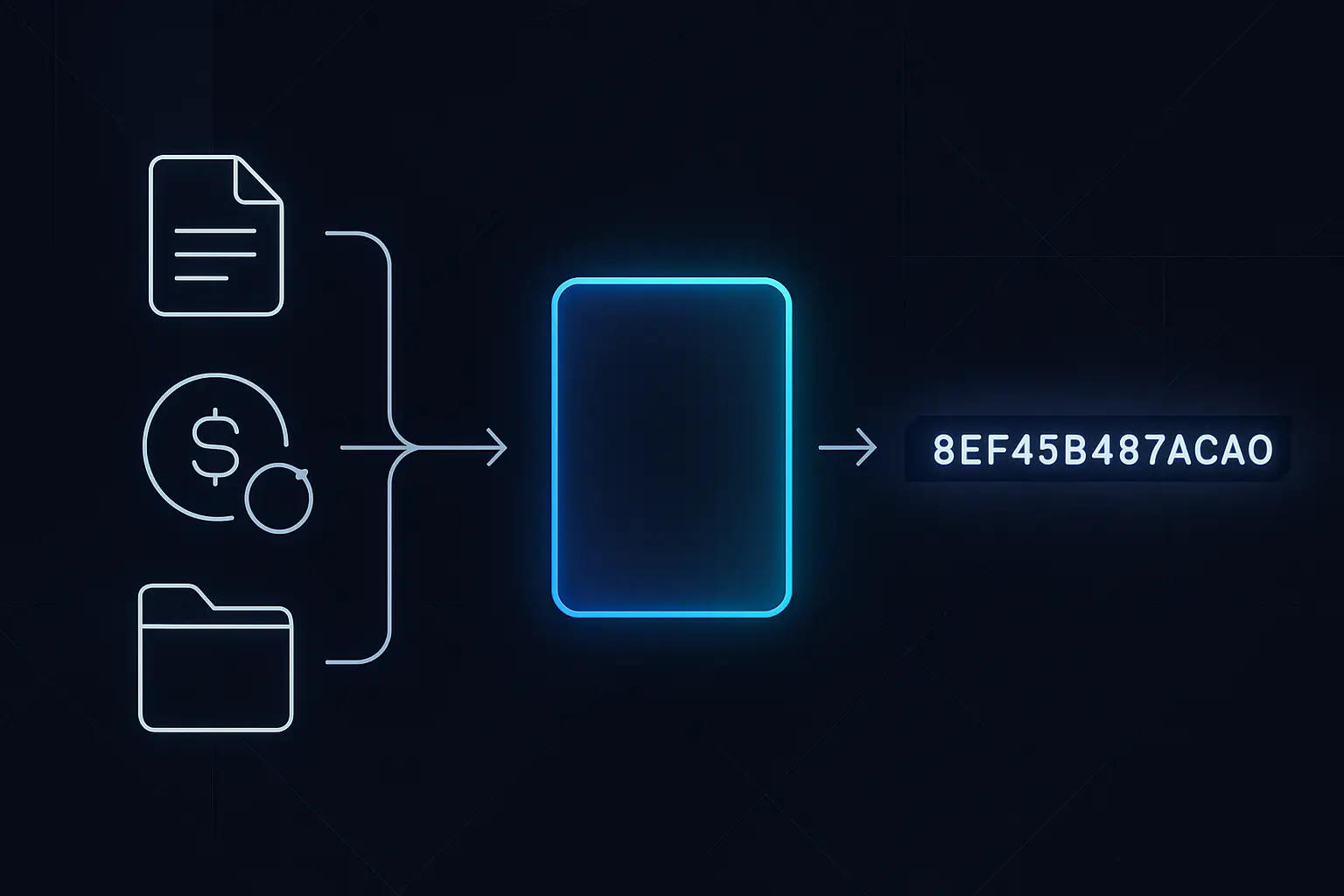

人々がブロックチェーン (blockchain) を「改ざん不可能」や「改ざん耐性がある」と表現するとき、実際に話しているのはハッシュ (hashing)のことです。ハッシュとは、トランザクションやファイル、ブロック全体といったデータを一意に表すために、特別な計算式から作られる短いコードのことです。 よくデジタル指紋にたとえられます。元のデータから指紋(ハッシュ)を作るのは簡単ですが、その指紋から元のデータを逆算することはできません。入力の文字が1文字でも変わると、その指紋(ハッシュ)はまったく別物になり、どんな小さな変更でもすぐに分かります。 ハッシュは、多数のブロックチェーンノードが中央管理者なしで同じ履歴に合意できるようにする仕組みです。ブロック同士をつなぎ、Proof of Work型マイニングを支え、ユーザーがすべての生データを見なくてもデータの完全性を検証できるようにします。 このガイドでは数式ではなく「考え方」に焦点を当てます。特にBitcoinのような仕組みを例に、ハッシュが実際にどう動いているのかを理解し、自分の言葉で説明できるようになり、「それっぽい用語」を悪用した誤解や詐欺的な主張も見抜けるようになることを目指します。

クイックまとめ:ブロックチェーンにおけるハッシュの全体像

要約

- あらゆる入力(トランザクション、ファイル、メッセージ)を固定長のハッシュコードに変換し、そのデータを一意に表現する。

- 一方向である:データからハッシュを計算するのは簡単だが、ハッシュから元のデータを復元することはできない。

- 非常に敏感である:入力がほんの少し変わるだけで、まったく別のハッシュ値が生成される。

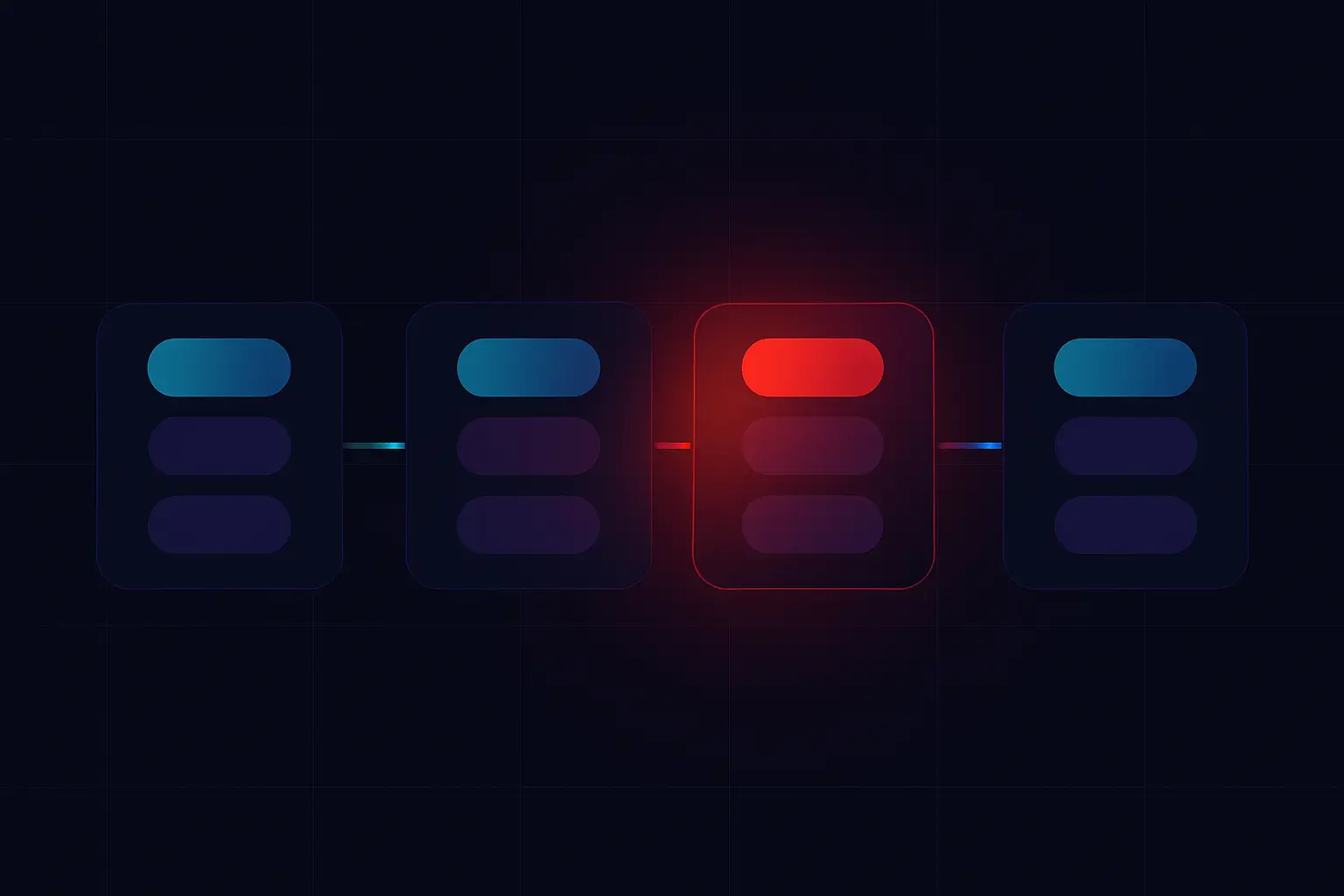

- 各ブロックのハッシュを次のブロック内に保存することでブロック同士を連結し、改ざんをすぐに発見でき、かつ高コストにする。

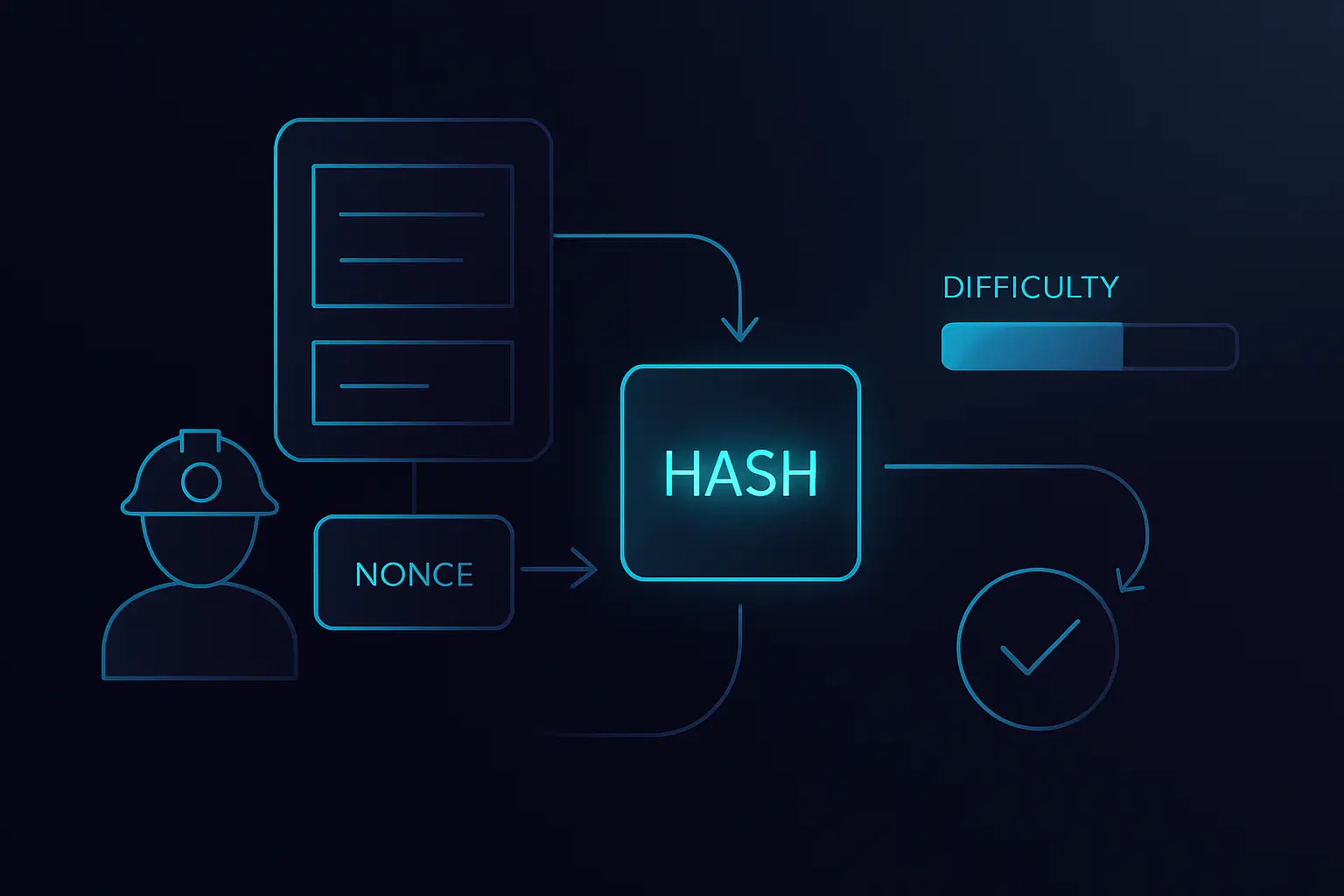

- Proof of Work型マイニングの原動力であり、マイナーは難易度ターゲットを満たすハッシュを見つけるために競争する。

- ユーザーやノードが、すべての生データを見たり信頼したりしなくても、「途中で変わっていないか」を検証できるようにする。

ハッシュの基本:数式抜きで理解するアイデア

- 入力データの大きさに関係なく、常に固定サイズの出力を生成する。

- 決定的である:同じ入力からは、必ずまったく同じハッシュ値が得られる。

- 実質的に一方向である:現実的な時間内に、ハッシュから元のデータを再構成することはできない。

- アバランシェ特性を持つ:入力ビットを1つ変えるだけで、結果のハッシュが完全に変わる。

- 衝突耐性を持つよう設計されており、同じハッシュを生成する異なる2つの入力を見つけるのは極めて難しい。

暗号資産の外でも:日常生活で使われるハッシュ

- ソフトウェア配布元が公開した信頼できるハッシュ値と、自分がダウンロードしたファイルのハッシュを比較して検証する。

- 生のパスワードではなくパスワードハッシュを保存し、データベースが漏えいしても乱雑な値しか露出しないようにする。

- ファイルの中身全体ではなくハッシュ同士を比較することで、重複した写真・動画・ドキュメントを検出する。

- バックアップやクラウドストレージ内のデータ完全性を確認するため、ファイルを再ハッシュして過去のハッシュと比較する。

- コンテンツアドレス型ストレージを実現し、ファイル名ではなくハッシュ値を使ってファイルを取得できるようにする。

ハッシュはどのようにブロックチェーンを守るのか

- チェーンを事実上改ざん不可能にする:1つのブロックを改ざんすると、その後のすべてのハッシュが壊れ、改ざんが露呈する。

- ノードが、すべてを再ダウンロードしなくても、受け取ったブロックが期待されるブロックハッシュと一致するかを素早く検証できる。

- ライトクライアント(SPVウォレット)が、フルブロックチェーンではなくブロックハッシュやマークルツリーハッシュを使ってトランザクションを検証できるようにする。

- 多数のノードが効率的にハッシュを比較することで、同じチェーン履歴に同期し続けることを可能にする。

Pro Tip:ブロックエクスプローラーを見ると、「block hash」や「transaction hash」とラベル付けされた長い文字列が表示されます。これがまさにデジタル指紋として機能している部分です。それらがデータを一意に要約していると理解できれば、自分のトランザクションを自信を持って追跡し、どのブロックに含まれているかを確認し、本物のチェーンと一致しない偽スクリーンショットも見抜けるようになります。

暗号資産で使われる代表的なハッシュ関数(SHA-256、Keccak など)

Key facts

ハッシュとProof of Work:1枚の図で見るマイニング

- 不正行為には莫大なコストがかかる。なぜなら、攻撃者は履歴を書き換えるために膨大なハッシュ計算をやり直し、なおかつ難易度ターゲットを満たさなければならないからである。

- ネットワークは難易度を定期的に調整し、総マイニングパワーが変化しても平均的なブロック生成間隔が一定になるようにしている。

- 検証は安価である:他のノードはブロックヘッダーを1回ハッシュし、その結果が難易度ルールを満たしているか確認するだけでよい。

- 「有効なハッシュを見つけるのは難しいが、検証は簡単」という非対称性こそが、Proof of Workを強力な改ざん防止メカニズムにしている。

ケーススタディ/ストーリー

ハッシュのリスク・限界・セキュリティ上の注意点

主なリスク要因

ハッシュは強力ですが、魔法のセキュリティ粉ではありません。ハッシュが証明するのは「データが変わっていないこと」だけであり、データを隠したり、誰が作成したかを証明したりするものではありません。 多くの情報漏えいは、開発者がハッシュを誤用した結果として起こります。たとえば、パスワードをソルトや遅いパスワードハッシュ関数なしに単純なSHA-256ハッシュとして保存すると、データベースが漏えいした際に簡単に総当たり攻撃で破られてしまいます。MD5やSHA-1のような脆弱なアルゴリズムを新しいシステムに使うことも、既知の弱点があるため危険です。 ユーザー側の誤解も問題になります。トランザクションハッシュはパスワードでもprivate keyでもなく、それを共有しても資金のコントロールを奪われることはありません。こうした限界を理解しておくことで、危険なセキュリティ実装を見抜き、暗号学的なバズワードを誤用しているプロジェクトを避けることができます。

Primary Risk Factors

セキュリティのベストプラクティス

ハッシュ vs 暗号化 vs デジタル署名

Pro Tip:ある初心者ユーザーは、支払いが「詰まった」トランザクションを直すために「鍵」を送るよう要求してきた詐欺師に対し、トランザクションハッシュをサポートチャットに貼り付けてしまいました。幸い、ハッシュだけでは資金にアクセスできませんでしたが、用語がどれほど簡単に混同されるかがよく分かる例です。ハッシュ、鍵、署名の違いを理解していれば、こうした手口を早い段階で見抜けます。

ブロックチェーンにおけるハッシュの実用的なユースケース

たとえsmart contractコードを書かないとしても、暗号資産を使うたびにあなたはハッシュと関わっています。ハッシュは、ブロックチェーン (blockchain) 上のほぼすべてのデータに静かにラベルを付け、保護しています。 トランザクションIDからNFTメタデータまで、ハッシュのおかげでwallet、エクスプローラー、dAppは「どのデータを指しているのか」を正確に共有できます。これを理解しておくと、画面に表示されている情報の意味や、それを偽装することがなぜ難しいのかが分かるようになります。

ユースケース

- オンチェーンで送受信する各トランザクションを一意に識別するトランザクションハッシュ(TXID)を生成する。

- 各ブロック内のすべてのデータを要約し、前のブロックとリンクさせるブロックハッシュでブロックにラベルを付ける。

- マークルツリーを構築し、多数のトランザクションハッシュを1つのマークルルートにまとめてブロックヘッダーに保存する。

- アートワークファイルやJSONメタデータをハッシュ化することでNFTメタデータを保護し、マーケットプレイスがコンテンツの改ざんを検出できるようにする。

- クロスチェーンbridgeやL2システムを支え、オフチェーンの活動を証明するコンパクトなステートハッシュをメインチェーンに投稿できるようにする。

- smart contract内に保存されたハッシュと、現在のドキュメントやデータセットのハッシュを比較することで、オフチェーンデータ(書類やデータセットなど)をオンチェーンで検証できるようにする。

FAQ:ブロックチェーンにおけるハッシュ

まとめ:数式なしでハッシュを理解するためのポイント

このガイドが向いている人

- 高度な数学知識がなくても、技術的な主張の妥当性を判断したい暗号資産投資家

- wallet・NFT・決済機能を自分のプロダクトに組み込みたいWeb/アプリ開発者

- オリジナリティやファイルの完全性を証明したいNFTクリエイターやデジタルアーティスト

- ブロックエクスプローラーやwalletに表示される情報の意味をきちんと理解したいセキュリティ志向のユーザー

このガイドがあまり向いていない人

- 形式的な暗号学の証明や、詳細な数学的構成を求めている読者

- 自作のハッシュ関数を実装するための、実装レベルの手引きを必要としている人

- ブロックチェーン (blockchain) の仕組みには興味がなく、価格変動にしか関心がないトレーダー

ハッシュは、ブロックチェーン (blockchain) セキュリティを支える静かなエンジンです。ハッシュ関数は、どれだけ大きなデータでも固定長のデジタル指紋に変換し、決定的で一方向、そして変化に極めて敏感な性質を持ちます。 各ブロックとトランザクションに固有のハッシュを与え、さらにブロック同士を前のブロックハッシュで連結することで、ブロックチェーンは改ざんを「すぐに分かるうえに高コスト」な行為にします。Proof of Workシステムでは、ハッシュを使ったくじ引きが追加され、有効なハッシュを見つけるのは難しい一方で、他の参加者がそれを検証するのは簡単であり、中央管理者なしのトラストレスなコンセンサスを可能にします。 同時に、ハッシュには明確な限界もあります。データを暗号化するわけではなく、それ単体でトランザクションの送信者を証明することもできず、アルゴリズム選択の誤りや実装の不備によっては弱体化する可能性もあります。「ハッシュ=完全性を示すデジタル指紋」として理解し、そこに鍵や署名の役割を重ねて考えられるようになれば、暗号資産のより深いトピックを学ぶための強力なメンタルモデルがすでに手に入っていると言えるでしょう。