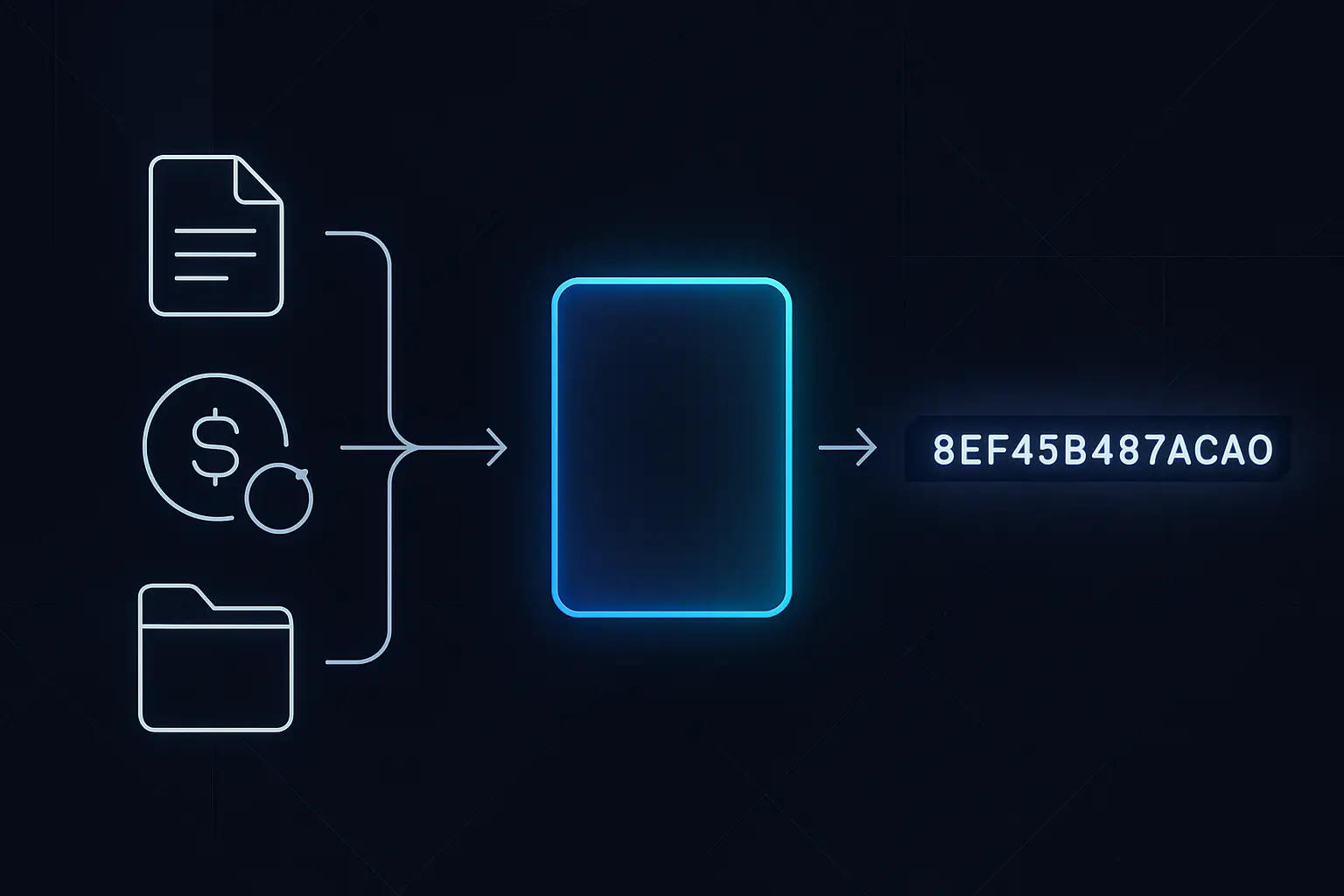

როცა ადამიანები ამბობენ, რომ blockchain-ები (blockchain) „უცვლელია“ ან „შეცვლაზე დაცულია“, სინამდვილეში ისინი ჰეშირებაზე საუბრობენ. ჰეში არის მოკლე კოდი, რომელიც სპეციალური ფორმულით იქმნება და უნიკალურად წარმოადგენს მონაცემებს — მაგალითად ტრანზაქციას, ფაილს ან მთელ ბლოკს. ხშირად მას ადარებენ ციფრულ ანაბეჭდს: მისი შექმნა მარტივია თავდაპირველი მონაცემებიდან, მაგრამ შეუძლებელია ამ კოდიდან უკან, ზუსტად იმ მონაცემებამდე დაბრუნება. თუ შეყვანაში თუნდაც ერთი სიმბოლო შეიცვლება, ანაბეჭდი (ჰეში) მთლიანად იცვლება, რის გამოც ნებისმიერი ჩარევა აშკარა ხდება. ჰეშირება ის მექანიზმია, რომელიც ათასობით blockchain node-ს (node) აძლევს საშუალებას, ცენტრალური ავტორიტეტის გარეშე შეთანხმდნენ ერთსა და იმავე ისტორიაზე. ის აკავშირებს ბლოკებს ერთმანეთთან, ამუშავებს proof‑of‑work მაინინგს და ეხმარება მომხმარებლებს, გადაამოწმონ მონაცემების მთლიანობა ისე, რომ არ ნახონ ყველა შიდა დეტალი. ამ გიდში ყურადღებას გავამახვილებთ იდეებზე და არა მათემატიკაზე. ნახავ, როგორ მუშაობს ჰეშირება პრაქტიკაში, განსაკუთრებით ისეთი სისტემებში, როგორიცაა Bitcoin, რომ შეძლო მისი გასაგებად ახსნა და ამოიცნო შეცდომაში შემყვანი ან თაღლითური განცხადებები, რომლებიც ამ ტერმინებს არასწორად იყენებს.

სწრაფი შეხედულება: ჰეშირება Blockchain-ში (blockchain) ერთი შეხედვით

შეჯამება

- ნებისმიერ შეყვანას (ტრანზაქცია, ფაილი, შეტყობინება) აქცევს ფიქსირებული სიგრძის ჰეშ-კოდად, რომელიც უნიკალურად წარმოადგენს ამ მონაცემებს.

- არის ერთმხრივი: მარტივია მონაცემებიდან ჰეშამდე მისვლა, მაგრამ შეუძლებელია თავდაპირველი მონაცემების აღდგენა ჰეშიდან.

- ძალიან მგრძნობიარეა: შეყვანაში უმცირესი ცვლილებაც კი იწვევს სრულიად განსხვავებულ ჰეშ-გამოსავალს.

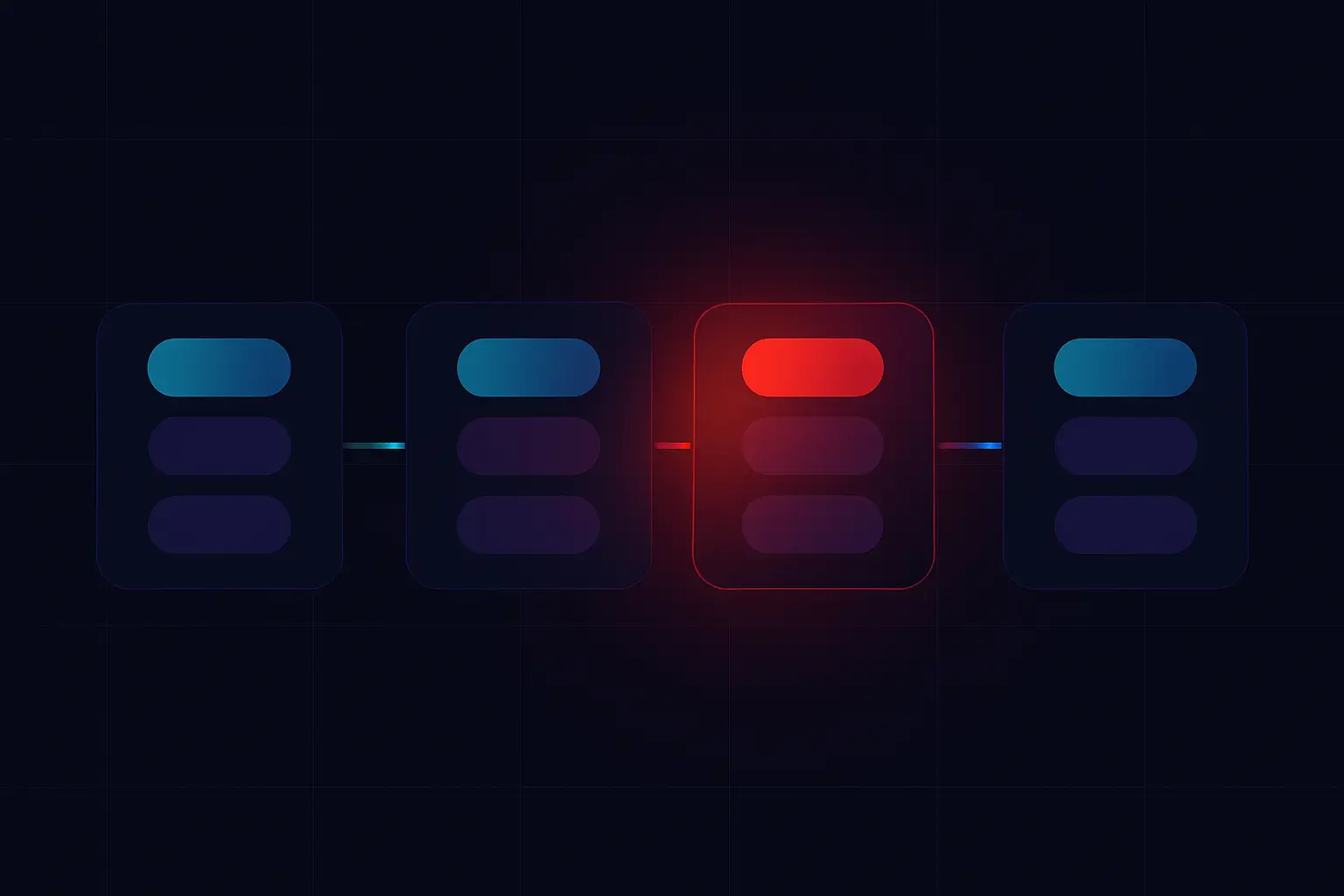

- აკავშირებს ბლოკებს ერთმანეთთან — თითოეული ბლოკის ჰეში ინახება შემდეგ ბლოკში, რაც ნებისმიერი ჩარევის აღმოჩენას მარტივსა და ძვირადღირებულს ხდის.

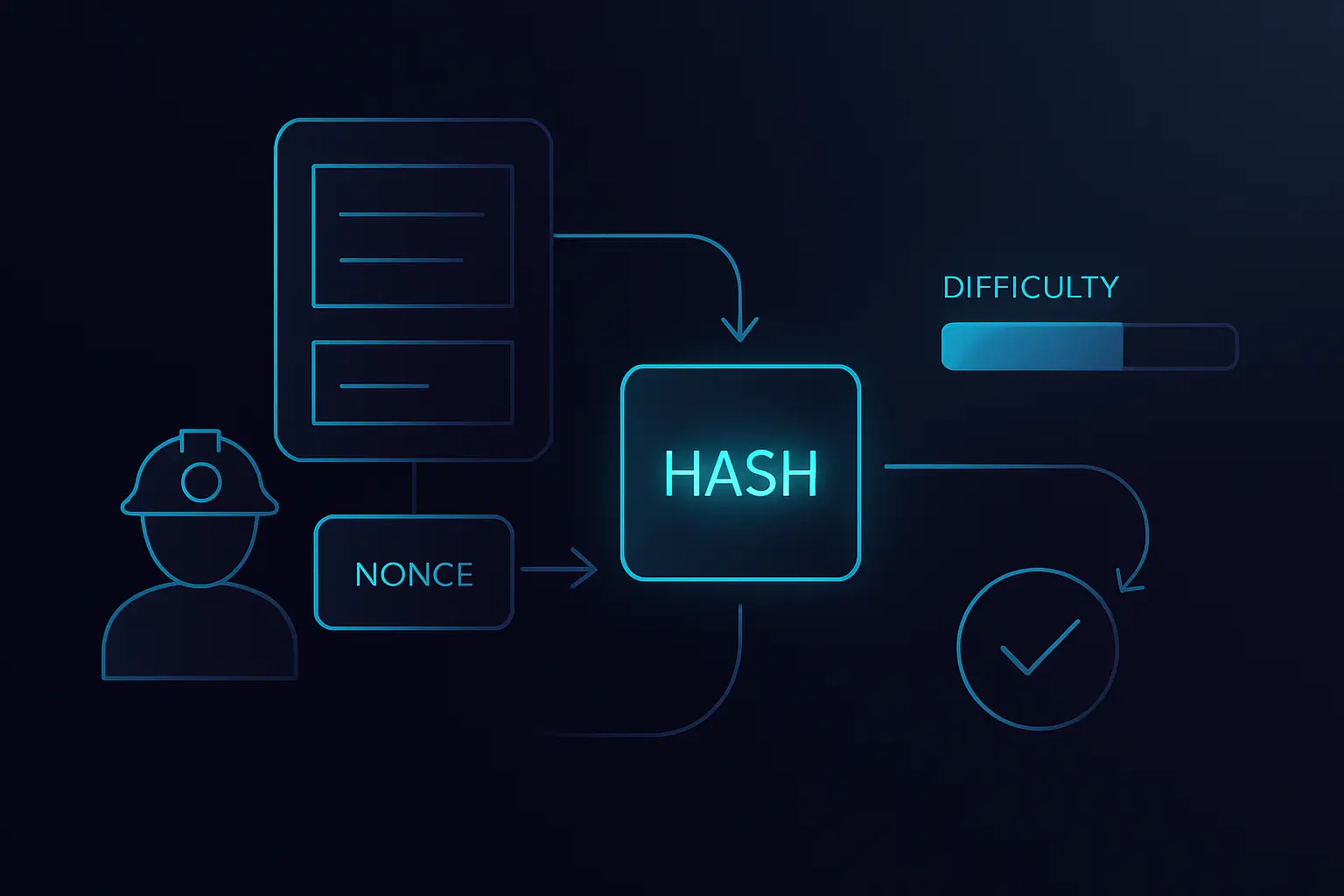

- ამუშავებს proof‑of‑work მაინინგს, სადაც მაინერები ეჯიბრებიან ერთმანეთს, ვინ იპოვის ჰეშს, რომელიც აკმაყოფილებს სირთულის მიზანს.

- აძლევს მომხმარებლებსა და node-ებს (node) საშუალებას, გადაამოწმონ მონაცემების მთლიანობა („ეს არ შეცვლილა“) ისე, რომ არ ენდონ ან არ ნახონ ყველა შიდა მონაცემი.

ჰეშირების საფუძვლები: იდეა მათემატიკის გარეშე

- ქმნის ფიქსირებული ზომის შედეგს, მიუხედავად იმისა, რამდენად დიდი ან პატარაა შეყვანილი მონაცემები.

- არის დეტერმინისტური: იგივე შეყვანა ყოველთვის იძლევა ზუსტად იმავე ჰეშ-შედეგს.

- ფაქტობრივად ერთმხრივია: პრაქტიკულად შეუძლებელია თავდაპირველი მონაცემების აღდგენა ჰეშიდან გონივრულ დროში.

- აჩვენებს所谓 „ზვავის ეფექტს“: შეყვანის ერთ ბიტშიც კი ცვლილება მთლიანად ცვლის მიღებულ ჰეშს.

- დაგეგმილია, რომ იყოს კოლიზიებისადმი მდგრადი, ანუ უკიდურესად რთულია ორი განსხვავებული შეყვანის პოვნა, რომლებიც ერთსა და იმავე ჰეშს იძლევიან.

ჰეშირება კრიპტოს მიღმა: ყოველდღიური გამოყენება

- ჩამოტვირთული ფაილების გადამოწმება მათი ჰეშის შედარებით სანდო მნიშვნელობასთან, რომელსაც პროგრამის გამომცემელი აქვეყნებს.

- პაროლების ნაცვლად პაროლის ჰეშების შენახვა, რათა მონაცემთა ბაზის გაჟონვისას მხოლოდ არაწაკითხავი მნიშვნელობები გაჟონოს.

- დუბლიკატი ფოტოების, ვიდეოების ან დოკუმენტების აღმოჩენა მათი სრული შიგთავსის ნაცვლად ჰეშების შედარებით.

- მონაცემების მთლიანობის შემოწმება ბექაპებში ან ღრუბლოვან საცავში — ფაილების ხელახლა ჰეშირებით და მათი შედარებით ძველ ჰეშებთან.

- სისტემების ამუშავება, სადაც ფაილები იძებნება მათი შიგთავსის მიხედვით — content‑addressable storage, სადაც ფაილი მოიძებნება ჰეშით და არა ადამიანზე მორგებული სახელით.

როგორ იცავს ჰეშირება Blockchain-ებს (blockchain)

- ხდის ჯაჭვს პრაქტიკულად უცვლელს: ერთი ბლოკის შეცვლა არღვევს ყველა შემდგომ ჰეშს და აშკარად აჩენს ჩარევას.

- აძლევს node-ებს (node) საშუალებას, სწრაფად გადაამოწმონ, რომ მიღებული ბლოკი ემთხვევა მოსალოდნელ ბლოკის ჰეშს, ყოველივეს თავიდან გადმოწერის გარეშე.

- აძლევს შესაძლებლობას მსუბუქ კლიენტებს (SPV wallet-ებს), გადაამოწმონ ტრანზაქციები ბლოკისა და Merkle-ის ხის ჰეშების გამოყენებით სრული blockchain-ის (blockchain) ჩამოტვირთვის გარეშე.

- ეხმარება ათასობით node-ს (node) სინქრონიზაციაში, რადგან ისინი ჰეშების შედარებით ეფექტურად თანხმდებიან ერთსა და იმავე ჯაჭვის ისტორიაზე.

Pro Tip:როცა block explorer-ს უყურებ, გრძელი სტრიქონები, რომლებსაც „block hash“ ან „transaction hash“ აწერია, სწორედ ეს ციფრული ანაბეჭდებია. იმის გაგებით, რომ ისინი უნიკალურად აჯამებენ მონაცემებს, შეძლებ საკუთარი ტრანზაქციების თვალყურის დევნებას, ნახავ რომელი ბლოკში მოხვდნენ და ამოიცნობ ყალბ სკრინშოტებს, რომლებიც რეალურ ჯაჭვს არ ემთხვევა.

გავრცელებული ჰეშ-ფუნქციები კრიპტოში (SHA-256, Keccak და სხვა)

Key facts

ჰეშირება და Proof of Work: მაინინგი ერთ სურათში

- თაღლითობა ძვირია, რადგან თავდამსხმელს მოუწევს უზარმაზარი რაოდენობის ჰეშირების სამუშაოს ხელახლა შესრულება, რათა ისტორია перепწეროს და მაინც დააკმაყოფილოს სირთულის მიზანი.

- ქსელი რეგულარულად არეგულირებს სირთულეს, რათა საშუალოდ ბლოკები პროგნოზირებადი სიჩქარით მოიძებნოს, მიუხედავად საერთო მაინინგ-ძალის ცვლილებისა.

- გადამოწმება იაფია: სხვა node-ებს (node) მხოლოდ ერთხელ სჭირდებათ ბლოკის სათაურის ჰეშირება და შედეგის შედარება სირთულის წესთან.

- ეს ასიმეტრია — რთულია ვალიდური ჰეშის პოვნა, მაგრამ მარტივია მისი გადამოწმება — ხდის proof of work-ს ძლიერ ანტი-ჩარევის მექანიზმად.

ქეის-სტადი / ისტორია

რისკები, შეზღუდვები და უსაფრთხოების ასპექტები ჰეშირებაში

ძირითადი რისკ-ფაქტორები

ჰეშირება ძლიერი ინსტრუმენტია, მაგრამ არ არის ჯადოსნური უსაფრთხოების ფხვნილი. ჰეში მხოლოდ ამტკიცებს, რომ მონაცემები არ შეცვლილა; ის არ მალავს მონაცემებს და არ ამტკიცებს, ვინ შექმნა ისინი. ბევრი გარღვევა ხდება იმიტომ, რომ დეველოპერები ჰეშირებას არასწორად იყენებენ. მაგალითად, პაროლების შენახვა უბრალო SHA‑256 ჰეშის სახით, salt-ის ან ნელი პაროლის ჰეშირების ფუნქციის გარეშე, მათ ადვილად გასატეხს ხდის, თუ მონაცემთა ბაზა გაჟონავს. ასევე სახიფათოა გატეხილი ალგორითმების, როგორიცაა MD5 ან SHA‑1, გამოყენება ახალ სისტემებში, რადგან მათ უკვე აქვთ ცნობილი სისუსტეები. მომხმარებლებმაც შეიძლება არასწორად გაიგონ ნანახი ინფორმაცია. ტრანზაქციის ჰეში არ არის პაროლი ან private key, და მისი გაზიარება არავის აძლევს შენს ფონდებზე კონტროლს. ამ შეზღუდვების გაგება გეხმარება ამოიცნო ცუდი უსაფრთხოების პრაქტიკა და თავი აარიდო პროექტებს, რომლებიც კრიპტოგრაფიულ ტერმინებს მხოლოდ სარეკლამოდ იყენებენ.

Primary Risk Factors

უსაფრთხოების საუკეთესო პრაქტიკები

ჰეშირება vs დაშიფვრა vs ციფრული ხელმოწერები

Pro Tip:ერთმა ახალმა მომხმარებელმა თავისი ტრანზაქციის ჰეში ჩასვა „საპორტის“ ჩატში მას შემდეგ, რაც თაღლითმა სთხოვა „გასაღები“, რომ „გაყინული“ გადახდა გაესწორებინა. საბედნიეროდ, ჰეში მარტო წვდომას არ იძლევა, მაგრამ ეს შემთხვევა კარგად აჩვენებს, რამდენად ადვილად ერევათ ტერმინები. ჰეშების, გასაღებებისა და ხელმოწერების განსხვავების ცოდნა გეხმარება ასეთი ხრიკების ადრეულ ამოცნობაში.

ჰეშირების პრაქტიკული გამოყენება Blockchain-ში (blockchain)

თუნდაც არასდროს დაწერო smart contract-ის ერთი სტრიქონი, ჰეშებთან ურთიერთობ, როცა კრიპტოს იყენებ. ისინი ჩუმად აწერენ იარლიყს და იცავენ თითქმის ყველა მონაცემს blockchain-ზე (blockchain). ტრანზაქციის ID-ებიდან NFT-მეტამონაცემებამდე, ჰეშები wallet-ებს, explorer-ებს და dApp-ებს აძლევს საშუალებას, ზუსტად ერთსა და იმავე მონაცემებზე ისაუბრონ. ამის ცოდნა გეხმარება გაიგო, რას უყურებ ეკრანზე და რატომ არის რთული ამ ინფორმაციის გაყალბება.

გამოყენების შემთხვევები

- ტრანზაქციის ჰეშების (TXID-ების) შექმნა, რომლებიც უნიკალურად ამოცნობენ თითოეულ on‑chain ტრანზაქციას, რომელსაც აგზავნი ან იღებ.

- ბლოკების მონიშვნა ბლოკის ჰეშებით, რომლებიც აჯამებენ ბლოკში არსებულ ყველა მონაცემს და აკავშირებენ მას წინა ბლოკთან.

- Merkle-ის ხეების აგება, სადაც მრავალი ტრანზაქციის ჰეში ერთიანდება ერთ Merkle-ის root-ში, რომელიც ინახება ბლოკის სათაურში.

- NFT-მეტამონაცემების დაცვა — ხელოვნების ფაილების ან JSON-მეტამონაცემების ჰეშირებით, რათა მარკეტპლეისებმა შეამჩნიონ, შეიცვალა თუ არა კონტენტი.

- Cross‑chain bridge-ებისა და L2 სისტემების მხარდაჭერა, რომლებიც მთავარ ჯაჭვზე აქვეყნებენ კომპაქტურ state hash-ებს, როგორც off‑chain აქტივობის მტკიცებულებებს.

- off‑chain მონაცემების (მაგ., დოკუმენტების ან dataset-ების) on‑chain გადამოწმების შესაძლებლობა — მათი მიმდინარე ჰეშის შედარებით იმ ჰეშთან, რომელიც smart contract-შია შენახული.

FAQ: ჰეშირება Blockchain-ში (blockchain)

ძირითადი დასკვნები: ჰეშირების გაგება მათემატიკის გარეშე

შეიძლება იყოს სასარგებლო

- კრიპტო ინვესტორებისთვის, რომლებიც სურთ ტექნიკური განცხადებების შეფასება ღრმა მათემატიკის გარეშე

- ვებ და მობილური აპების დეველოპერებისთვის, რომლებიც wallet-ებს, NFT-ებს ან გადახდებს ინტეგრირებენ თავიანთ პროდუქტებში

- NFT-შემქმნელებისა და ციფრული არტისტებისთვის, რომლებსაც სურთ ორიგინალობისა და ფაილის მთლიანობის დამტკიცება

- უსაფრთხოებაზე ორიენტირებული მომხმარებლებისთვის, რომლებიც ცდილობენ გაიგონ, რას აჩვენებენ მათ block explorer-ები და wallet-ები

შეიძლება არ იყოს შესაფერისი

- მკითხველებისთვის, რომლებიც ეძებენ ფორმალურ კრიპტოგრაფიულ მტკიცებულებებს ან დეტალურ მათემატიკურ კონსტრუქციებს

- ადამიანებისთვის, რომლებსაც სჭირდებათ იმპლემენტაციის დონის ინსტრუქცია საკუთარი ჰეშ-ფუნქციების დასაწერად

- მომხმარებლებისთვის, რომლებსაც მხოლოდ ფასების ტრეიდინგი აინტერესებთ და არ სურთ გაიგონ, როგორ მუშაობს blockchain-ები (blockchain) შიგნიდან

ჰეშირება არის blockchain-ის (blockchain) უსაფრთხოების ჩუმი ძრავა. ჰეშ-ფუნქცია ნებისმიერ რაოდენობის მონაცემს აქცევს ფიქსირებული სიგრძის ციფრულ ანაბეჭდად, რომელიც დეტერმინისტურია, ერთმხრივი და უკიდურესად მგრძნობიარე ცვლილებების მიმართ. როცა თითოეულ ბლოკსა და ტრანზაქციას საკუთარი ჰეში აქვს, და ბლოკები ერთმანეთთან წინა ბლოკის ჰეშებით არიან დაკავშირებული, blockchain-ები (blockchain) ჩარევას აშკარას და ძვირადღირებულს ხდიან. Proof‑of‑work სისტემები ამატებენ ლატარიას, რომელიც ჰეშირებაზეა დაფუძნებული — რთულია ვალიდური ჰეშის პოვნა, მაგრამ მარტივია მისი გადამოწმება ყველასთვის, რაც შესაძლებელს ხდის უნდობლ კონსენსუსს ცენტრალური ავტორიტეტის გარეშე. ამავე დროს, ჰეშირებას აქვს მკაფიო საზღვრები: ის არ შიფრავს მონაცემებს, მარტო არ ამტკიცებს, ვინ გაგზავნა ტრანზაქცია, და შეიძლება დასუსტდეს ცუდი ალგორითმის არჩევით ან არასწორი იმპლემენტაციით. თუ ჰეშებს დაიმახსოვრებ როგორც ციფრულ ანაბეჭდებს მთლიანობისთვის და ამას შეუთავსებ გასაღებებისა და ხელმოწერების გაგებას, უკვე გექნება ძლიერი მენტალური მოდელი, რათა კრიპტოში უფრო ღრმა თემები შეისწავლო.