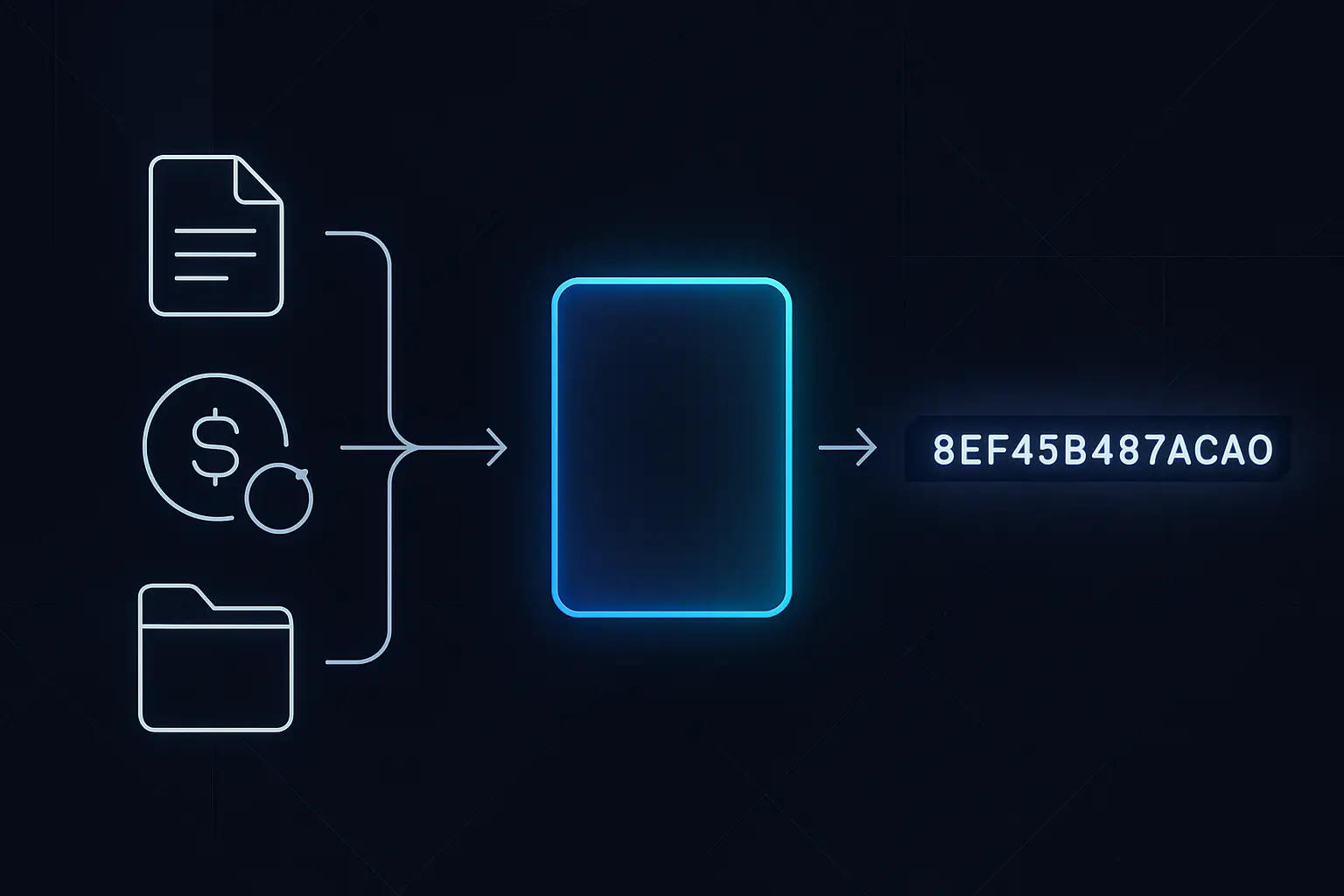

Kad cilvēki saka, ka blokķēdes (blockchain) ir “nemaināmas” vai “neizkropļojamas”, viņi patiesībā runā par hešošanu. Hešs ir īss kods, ko izveido īpaša formula un kas unikāli attēlo kādus datus – piemēram, transakciju, failu vai veselu bloku. To bieži salīdzina ar digitālo pirkstu nospiedumu: to ir viegli izveidot no sākotnējiem datiem, bet praktiski neiespējami pārvērst atpakaļ par šiem datiem. Ja pat viens ievades simbols mainās, pirkstu nospiedums (hešs) pilnībā mainās, padarot jebkādas izmaiņas acīmredzamas. Hešošana ļauj tūkstošiem blokķēdes (blockchain) mezglu (node) vienoties par vienu un to pašu vēsturi bez centrālas autoritātes. Tā savieno blokus savā starpā, nodrošina proof‑of‑work mainingu un palīdz lietotājiem pārbaudīt datu integritāti, neredzot visus pamatdatus. Šajā ceļvedī mēs koncentrēsimies uz idejām, nevis matemātiku. Tu redzēsi, kā hešošana darbojas praksē, īpaši tādās sistēmās kā Bitcoin, lai tu spētu to skaidri izskaidrot un atpazīt maldinošus vai krāpnieciskus apgalvojumus, kuros šie termini tiek nepareizi izmantoti.

Īsumā: hešošana blokķēdē (blockchain) vienā skatienā

Kopsavilkums

- Pārvērš jebkuru ievadi (transakciju, failu, ziņu) fiksēta garuma heša kodā, kas unikāli attēlo šos datus.

- Ir vienvirziena process: no datiem viegli iegūt hešu, bet nav iespējams atgūt sākotnējos datus no heša.

- Ir ārkārtīgi jutīga: pat niecīga izmaiņa ievadē rada pilnīgi atšķirīgu heša rezultātu.

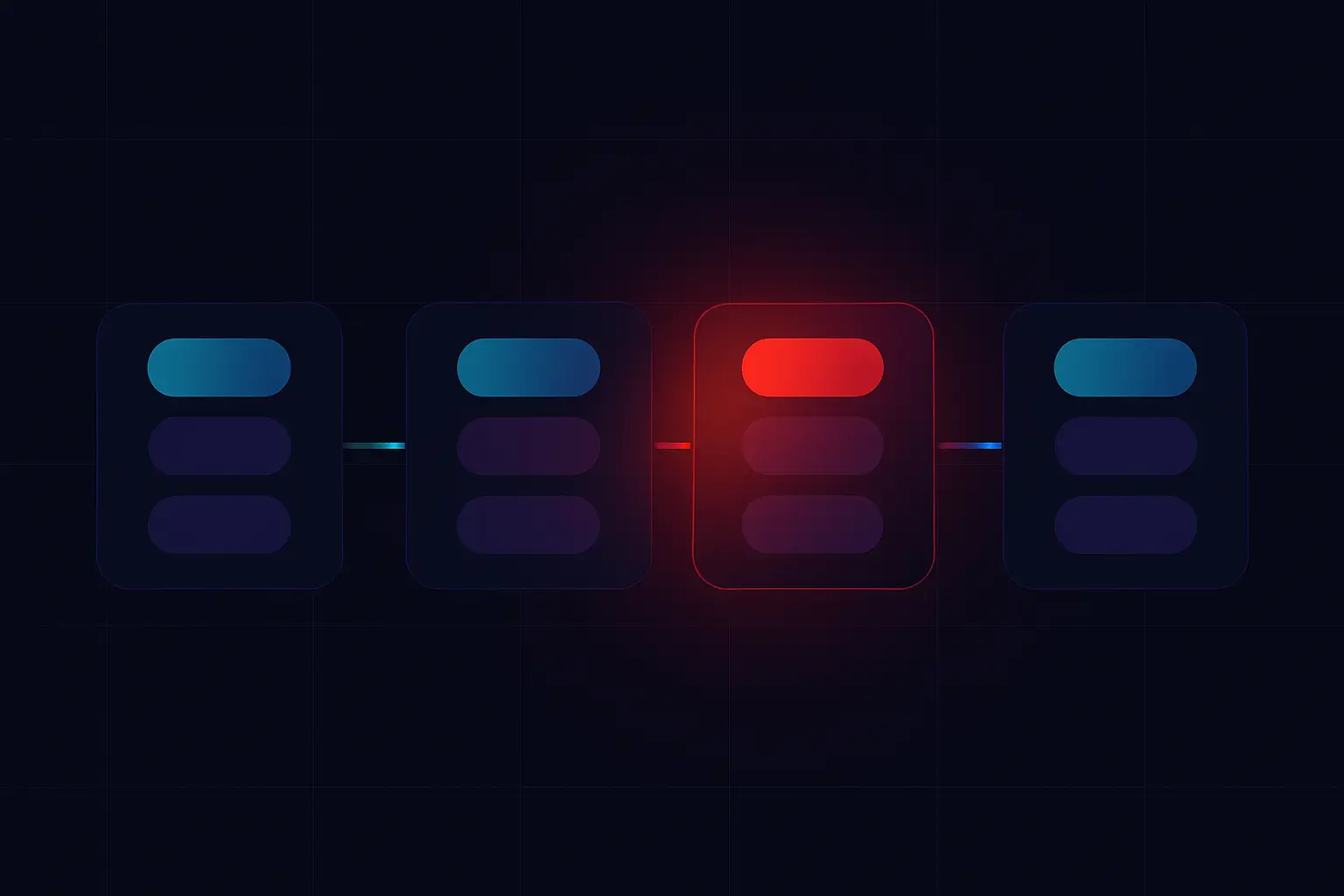

- Savieno blokus, saglabājot katra bloka hešu nākamajā blokā, tādējādi padarot manipulācijas acīmredzamas un dārgas.

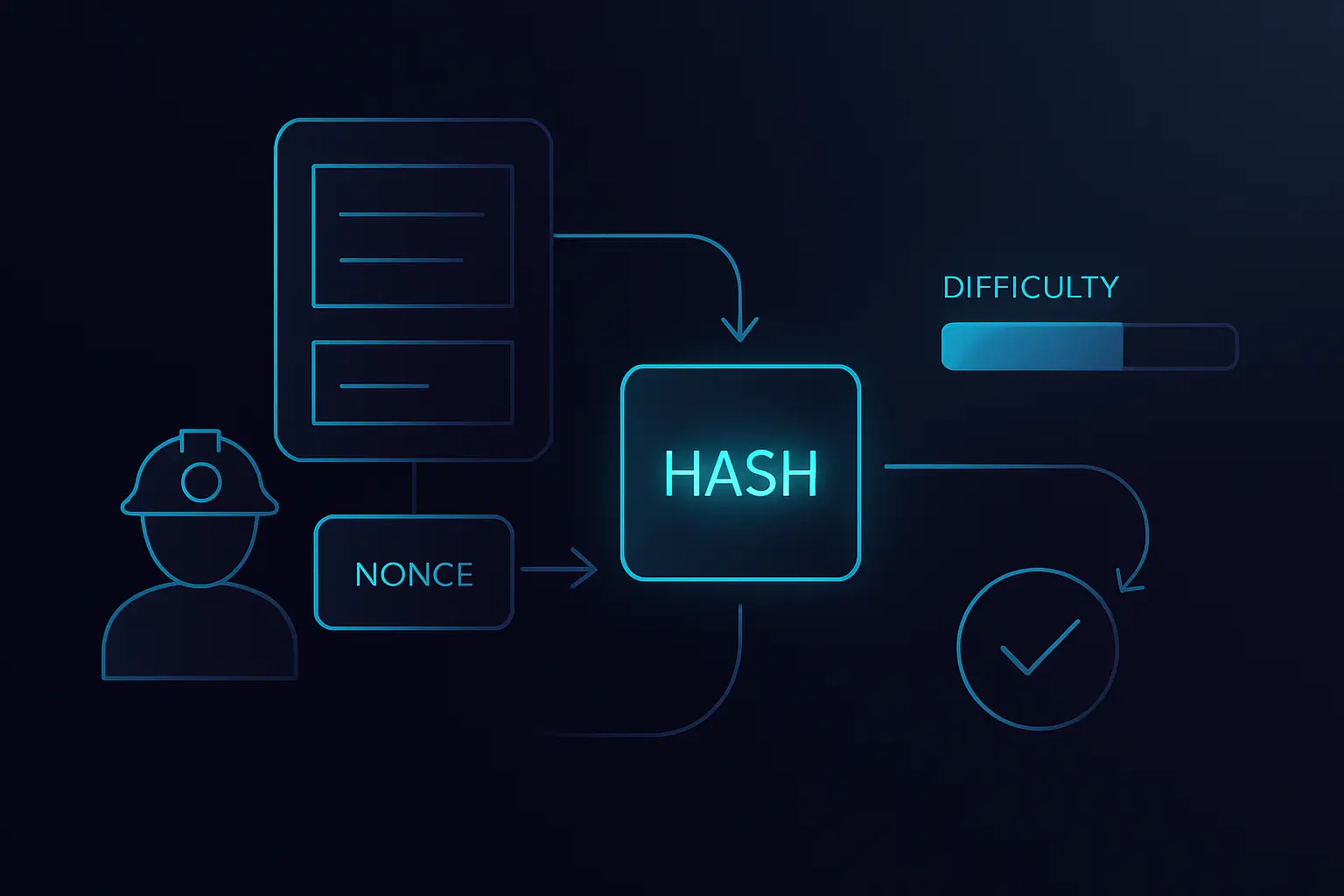

- Darbina proof‑of‑work mainingu, kur maineri sacenšas, lai atrastu hešu, kas atbilst grūtības mērķim.

- Ļauj lietotājiem un mezgliem pārbaudīt datu integritāti (“tas nav mainīts”), neuzticoties un neredzot visus pamatdatus.

Hešošanas pamati: ideja bez matemātikas

- Rada fiksēta izmēra rezultātu, neatkarīgi no tā, cik lieli vai mazi ir ievades dati.

- Ir deterministiska: vienāda ievade vienmēr dod tieši tādu pašu heša rezultātu.

- Ir praktiski vienvirziena: sākotnējos datus no heša nav iespējams atjaunot saprātīgā laikā.

- Rāda lavīnas efektu: mainot pat vienu ievades bitu, pilnībā mainās gala hešs.

- Ir veidota kā kolīzijizturīga, t. i., ir ārkārtīgi grūti atrast divas dažādas ievades, kas dod vienādu hešu.

Hešošana ārpus kripto: ikdienas lietojumi

- Lejupielādēto failu pārbaude, salīdzinot to hešu ar uzticamu vērtību, ko publicējis programmatūras izstrādātājs.

- Glabājot paroļu hešus, nevis pašas paroles, lai datubāzes noplūdes gadījumā atklātos tikai “sajauktas” vērtības.

- Dublikātu foto, video vai dokumentu noteikšana, salīdzinot to hešus, nevis pilno saturu.

- Datu integritātes pārbaude rezerves kopijās vai mākoņkrātuvē, atkārtoti hešojot failus un salīdzinot tos ar agrākajiem hešiem.

- Darbinot content‑addressable storage sistēmas, kur faili tiek izgūti pēc to heša, nevis cilvēka izvēlēta nosaukuma.

Kā hešošana nodrošina blokķēžu (blockchain) drošību

- Padara ķēdi praktiski nemaināmu: izmainot vienu bloku, tiek salauzti visu nākamo bloku heši, atklājot manipulāciju.

- Ļauj mezgliem ātri pārbaudīt, vai saņemtais bloks atbilst gaidāmajam bloka hešam, nepārlādējot visus datus.

- Iespējo vieglos klientus (SPV wallet), kas var pārbaudīt transakcijas, izmantojot bloku un Merkle koka hešus, nevis visu blokķēdi (blockchain).

- Palīdz tūkstošiem mezglu palikt sinhronizētiem, jo tie var salīdzināt hešus un efektīvi vienoties par vienu un to pašu ķēdes vēsturi.

Pro Tip:Aplūkojot block explorer, garās virknes ar nosaukumu “block hash” vai “transaction hash” ir šie digitālie pirkstu nospiedumi darbībā. Saprotot, ka tie unikāli apkopo datus, tu vari droši sekot savām transakcijām, pārbaudīt, kurā blokā tās ir, un pamanīt, ja kāds rāda viltotu ekrānuzņēmumu, kas neatbilst reālajai ķēdei.

Biežāk lietotās heša funkcijas kripto (SHA‑256, Keccak u. c.)

Key facts

Hešošana un Proof of Work: maininga būtība vienā attēlā

- Krāpties ir dārgi, jo uzbrucējam būtu jāpārrēķina milzīgs hešošanas darba apjoms, lai pārrakstītu vēsturi un vienlaikus atbilstu grūtības mērķim.

- Tīkls regulāri pielāgo grūtības līmeni, lai vidēji bloki tiktu atrasti paredzamā tempā, pat ja kopējā maininga jauda mainās.

- Pārbaude ir lēta: citiem mezgliem tikai vienu reizi jānohešo bloka galvene un jāpārbauda, vai rezultāts atbilst grūtības noteikumam.

- Šī asimetrija – grūti atrast derīgu hešu, bet viegli to pārbaudīt – padara proof of work par spēcīgu aizsardzības mehānismu pret manipulācijām.

Gadījuma izpēte / stāsts

Hešošanas riski, ierobežojumi un drošības apsvērumi

Galvenie riska faktori

Hešošana ir spēcīgs rīks, bet tā nav maģisks drošības pulveris. Hešs tikai pierāda, ka dati nav mainīti; tas neslēpj datus un nepierāda, kas tos izveidoja. Daudzi drošības pārkāpumi notiek tāpēc, ka izstrādātāji nepareizi lieto hešošanu. Piemēram, paroļu glabāšana kā vienkāršs SHA‑256 hešs bez “salt” vai lēnas paroļu hešošanas funkcijas padara tās viegli uzlaužamas, ja datubāze noplūst. Izmantot bojātus algoritmus, piemēram, MD5 vai SHA‑1, jaunās sistēmās ir riskanti, jo tiem ir zināmas vājības. Arī lietotāji var nepareizi interpretēt redzēto. Transakcijas hešs nav parole vai private key, un tā kopīgošana nevienam nedod kontroli pār taviem līdzekļiem. Izprotot šos ierobežojumus, tu vari pamanīt sliktas drošības prakses un izvairīties no projektiem, kas ļaunprātīgi izmanto kriptogrāfijas “buzzwordus”.

Primary Risk Factors

Drošības labā prakse

Hešošana pret šifrēšanu un digitālajiem parakstiem

Pro Tip:Kāds jauns lietotājs reiz iekopēja savu transakcijas hešu “atbalsta” čatā pēc tam, kad krāpnieks palūdza viņa “atslēgu”, lai “salabotu iestrēgušu maksājumu”. Par laimi, ar hešu vien nepietiek, lai piekļūtu līdzekļiem, taču tas parādīja, cik viegli terminus var sajaukt. Zinot atšķirību starp hešiem, atslēgām un parakstiem, tu vari šādus trikus pamanīt jau pašā sākumā.

Praktiski hešošanas lietojumi blokķēdē (blockchain)

Pat ja tu nekad nerakstīsi nevienu smart contract rindiņu, tu saskaries ar hešiem ikreiz, kad lieto kripto. Tie klusi marķē un aizsargā gandrīz katru datu vienību blokķēdē (blockchain). Sākot no transakciju ID līdz NFT metadatiem, heši ļauj wallet, explorer un dApp viennozīmīgi saprast, par kādiem datiem ir runa. Zinot to, tu labāk sapratīsi, ko redzi ekrānā un kāpēc to ir grūti viltot.

Lietojuma gadījumi

- Izveidojot transakciju hešus (TXID), kas unikāli identificē katru on‑chain transakciju, ko tu sūti vai saņem.

- Marķējot blokus ar bloku hešiem, kas apkopo visus bloka datus un savieno to ar iepriekšējo bloku.

- Veidojot Merkle kokus, kuros daudzi transakciju heši tiek apvienoti vienā Merkle saknē, kas glabājas bloka galvenē.

- Aizsargājot NFT metadatus, nohešojot mākslas failus vai JSON metadatus, lai tirgus vietas varētu pamanīt, ja saturs ir ticis mainīts.

- Atbalstot cross‑chain bridge un layer‑2 sistēmas, kas kā pierādījumus par off‑chain aktivitāti galvenajā ķēdē publicē kompaktus stāvokļa hešus (state hashes).

- Iespējojot on‑chain verifikāciju off‑chain datiem (piemēram, dokumentiem vai datu kopām), salīdzinot to pašreizējo hešu ar hešu, kas glabājas smart contract.

BUJ: hešošana blokķēdē (blockchain)

Galvenie secinājumi: saprast hešošanu bez matemātikas

Varētu būt piemērots

- Kripto investoriem, kuri vēlas izvērtēt tehniskus apgalvojumus bez padziļinātām matemātikas zināšanām

- Tīmekļa un mobilo lietotņu izstrādātājiem, kas savos produktos integrē wallet, NFT vai maksājumus

- NFT veidotājiem un digitālajiem māksliniekiem, kuriem svarīgi pierādīt oriģinalitāti un failu integritāti

- Drošību vērtējošiem lietotājiem, kuri vēlas saprast, ko rāda block explorer un wallet

Varētu nebūt piemērots

- Lasītājiem, kas meklē formālus kriptogrāfijas pierādījumus vai detalizētas matemātiskas konstrukcijas

- Cilvēkiem, kuriem nepieciešamas implementācijas līmeņa vadlīnijas savu heša funkciju rakstīšanai

- Lietotājiem, kurus interesē tikai cenu tirdzniecība, nevis tas, kā blokķēdes (blockchain) darbojas “zem pārsega”

Hešošana ir klusais dzinējs aiz blokķēžu (blockchain) drošības. Heša funkcija pārvērš jebkādu datu apjomu fiksēta garuma digitālā pirkstu nospiedumā, kas ir deterministisks, vienvirziena un ārkārtīgi jutīgs pret izmaiņām. Piešķirot katram blokam un transakcijai savu hešu un savienojot blokus ar iepriekšējo bloku hešiem, blokķēdes (blockchain) padara manipulācijas acīmredzamas un dārgas. Proof‑of‑work sistēmas pievieno loteriju, kas balstīta uz hešošanu: derīgu hešu ir grūti atrast, bet visiem pārējiem to ir viegli pārbaudīt, tādējādi nodrošinot uzticamu konsensu (consensus) bez centrālas autoritātes. Vienlaikus hešošanai ir skaidri ierobežojumi: tā nešifrē datus, pati par sevi nepierāda, kas nosūtīja transakciju, un to var vājināt slikta algoritmu izvēle vai nekvalitatīva ieviešana. Ja atceries, ka heši ir digitāli pirkstu nospiedumi datu integritātei un papildini to ar izpratni par atslēgām un parakstiem, tev jau ir spēcīgs mentāls modelis, lai tālāk iedziļinātos kripto pasaulē.