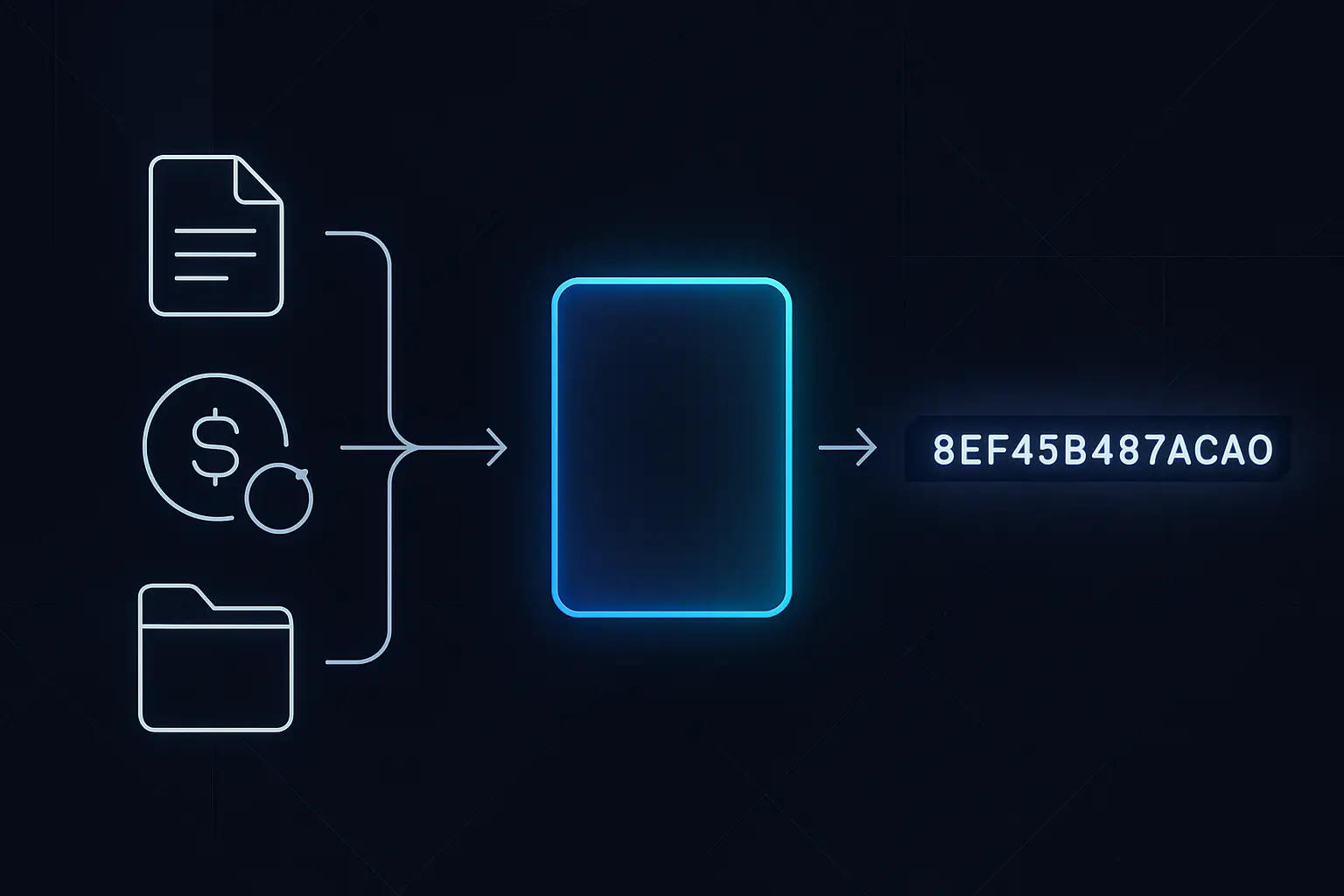

Apabila orang bercakap tentang blockchain (blockchain) yang "immutable" atau "tamper‑proof", sebenarnya mereka sedang bercakap tentang hashing. Hash ialah satu kod pendek, dicipta oleh formula khas, yang mewakili secara unik sesuatu data seperti transaksi, fail, atau keseluruhan blok. Ia sering dibandingkan dengan cap jari digital: mudah dihasilkan daripada data asal, tetapi mustahil untuk ditukar semula menjadi data tersebut. Jika satu aksara input pun berubah, cap jari (hash) akan berubah sepenuhnya, menjadikan sebarang pengubahsuaian jelas kelihatan. Hashing ialah apa yang membolehkan beribu‑ribu nod blockchain bersetuju tentang sejarah yang sama tanpa pihak berkuasa pusat. Ia memautkan blok antara satu sama lain, memacu perlombongan proof‑of‑work, dan membantu pengguna mengesahkan integriti data tanpa perlu melihat semua maklumat asas di belakangnya. Dalam panduan ini kita akan fokus pada idea, bukan matematik. Anda akan lihat bagaimana hashing berfungsi dalam praktik, terutamanya dalam sistem seperti Bitcoin, supaya anda boleh menerangkannya dengan jelas dan mengesan dakwaan mengelirukan atau scam yang menyalahgunakan istilah‑istilah ini.

Ringkasan Pantas: Hashing dalam Blockchain Sekali Imbas

Ringkasan

- Menukar sebarang input (transaksi, fail, mesej) kepada kod hash panjang tetap yang mewakili data tersebut secara unik.

- Bersifat satu hala: anda boleh pergi daripada data ke hash dengan mudah, tetapi anda tidak boleh mendapatkan semula data asal daripada hash.

- Sangat sensitif: walaupun perubahan kecil pada input menghasilkan output hash yang sama sekali berbeza.

- Memautkan blok dengan menyimpan hash setiap blok di dalam blok seterusnya, menjadikan cubaan mengubah data jelas kelihatan dan mahal.

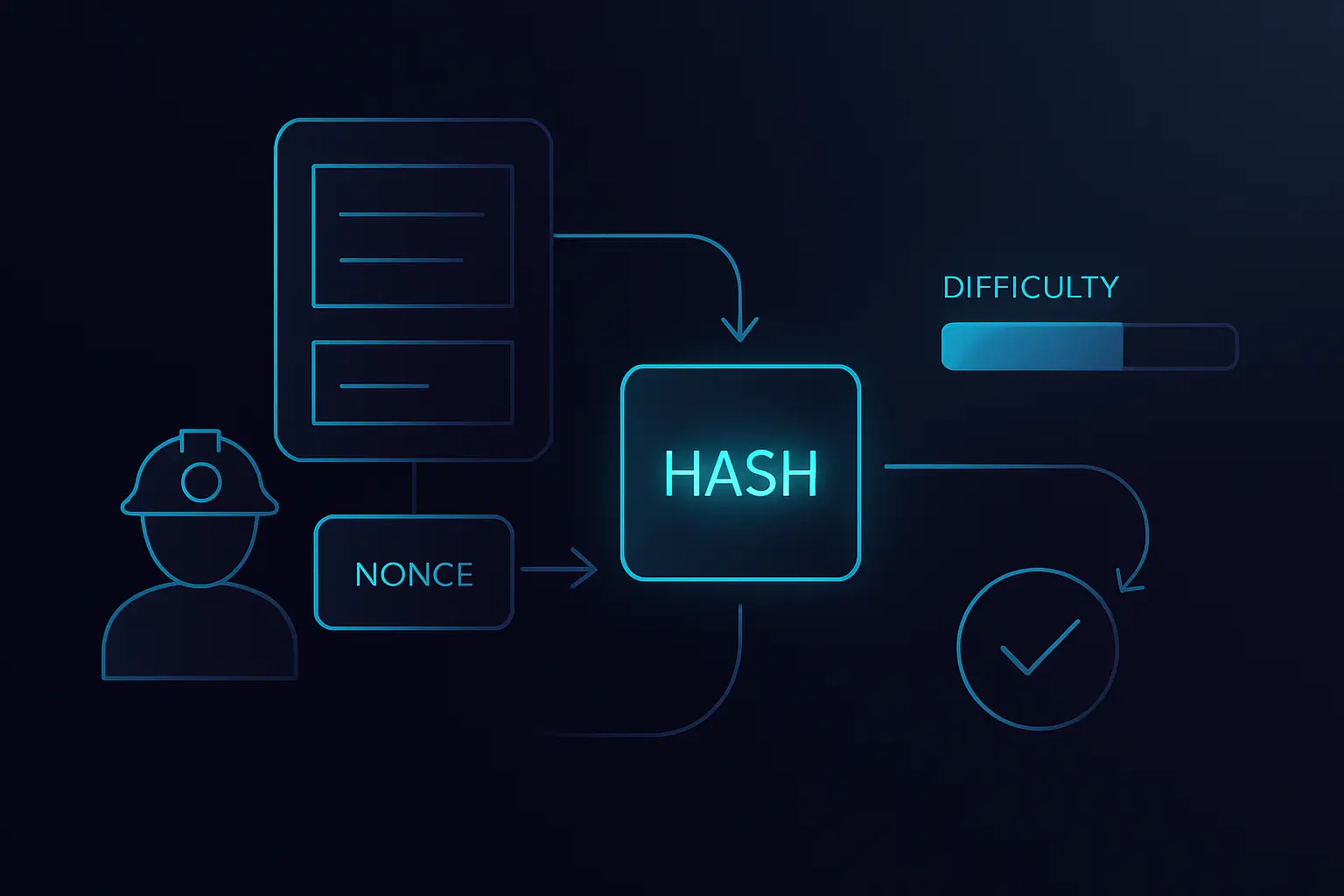

- Memacu perlombongan proof‑of‑work, di mana pelombong berlumba mencari hash yang memenuhi sasaran kesukaran.

- Membolehkan pengguna dan nod mengesahkan integriti data ("ini tidak berubah") tanpa perlu melihat atau mempercayai semua data asas.

Asas Hashing: Faham Idea Tanpa Matematik

- Menghasilkan output bersaiz tetap tidak kira sebesar atau sekecil mana pun data input.

- Bersifat deterministik: input yang sama akan sentiasa memberikan output hash yang sama tepat.

- Secara praktikal satu hala: anda tidak boleh membina semula data asal daripada hash dalam jangka masa yang munasabah.

- Menunjukkan tingkah laku avalanche: menukar satu bit input pun akan mengubah hash yang terhasil secara total.

- Direka supaya tahan perlanggaran, bermaksud amat sukar untuk mencari dua input berbeza yang menghasilkan hash yang sama.

Hashing Di Luar Kripto: Kegunaan Harian

- Mengesahkan fail yang dimuat turun dengan membandingkan hash fail tersebut dengan nilai dipercayai yang disiarkan oleh penerbit perisian.

- Menyimpan hash kata laluan dan bukannya kata laluan mentah supaya kebocoran pangkalan data hanya mendedahkan nilai yang telah dikacau.

- Mengesan foto, video atau dokumen pendua dengan membandingkan hash mereka dan bukannya keseluruhan kandungan.

- Menyemak integriti data dalam sandaran atau storan awan dengan menghash semula fail dan membandingkannya dengan hash terdahulu.

- Memacu sistem storan berasaskan kandungan (content‑addressable storage), di mana fail diambil menggunakan hash dan bukannya nama yang dipilih manusia.

Bagaimana Hashing Melindungi Blockchain

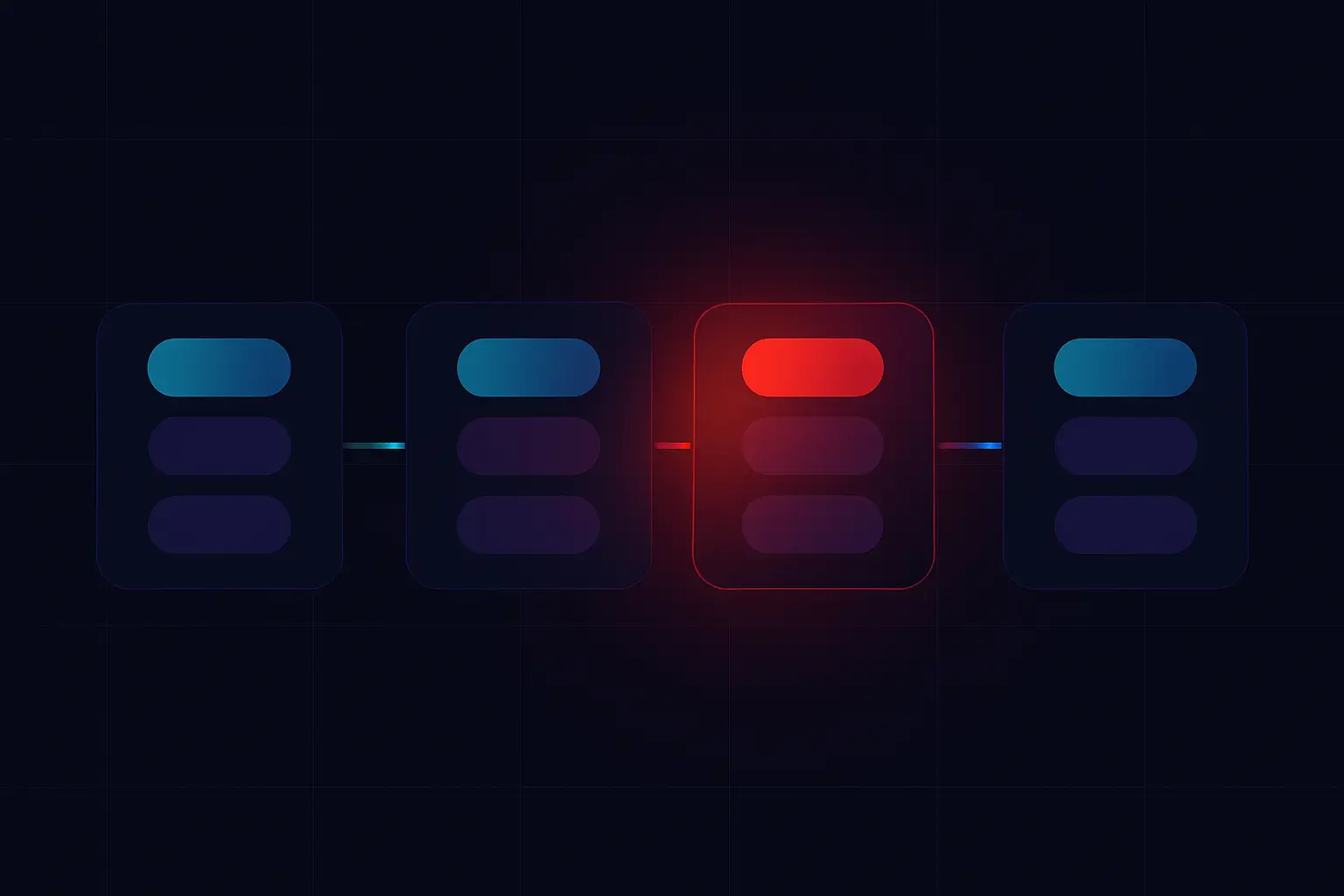

- Menjadikan rantaian secara praktikal immutable: mengubah satu blok akan merosakkan semua hash selepasnya, mendedahkan pengusikan.

- Membolehkan nod mengesahkan dengan pantas bahawa blok yang diterima sepadan dengan hash blok yang dijangka tanpa memuat turun semula semuanya.

- Membolehkan klien ringan (wallet SPV) mengesahkan transaksi menggunakan hash blok dan pokok Merkle, bukannya keseluruhan blockchain.

- Membantu beribu‑ribu nod kekal selari, kerana mereka boleh membandingkan hash untuk bersetuju tentang sejarah rantaian yang sama dengan cekap.

Pro Tip:Apabila anda melihat block explorer, rentetan panjang yang dilabel sebagai "block hash" atau "transaction hash" ialah cap jari digital ini sedang berfungsi. Dengan memahami bahawa ia meringkaskan data secara unik, anda boleh menjejak transaksi sendiri dengan yakin, mengesahkan blok mana yang mengandungi transaksi tersebut, dan mengesan apabila seseorang menunjukkan tangkapan skrin palsu yang tidak sepadan dengan rantaian sebenar.

Fungsi Hash Biasa dalam Kripto (SHA-256, Keccak dan Lain-lain)

Key facts

Hashing dan Proof of Work: Perlombongan Dalam Satu Gambar

- Menipu adalah mahal kerana penyerang perlu mengulangi sejumlah besar kerja hashing untuk menulis semula sejarah dan masih memenuhi sasaran kesukaran.

- Rangkaian kerap melaras kesukaran supaya secara purata, blok ditemui pada kadar yang boleh dijangka walaupun jumlah kuasa perlombongan berubah.

- Pengesahan adalah murah: nod lain hanya perlu menghash header blok sekali dan menyemak bahawa hasilnya memenuhi peraturan kesukaran.

- Ketidakseimbangan ini—sukar mencari hash sah, mudah mengesahkannya—ialah apa yang menjadikan proof of work mekanisme anti‑usikan yang berkuasa.

Kajian Kes / Cerita

Risiko, Had, dan Pertimbangan Keselamatan Hashing

Faktor Risiko Utama

Hashing sangat berguna, tetapi ia bukan serbuk magik keselamatan. Hash hanya membuktikan bahawa data tidak berubah; ia tidak menyembunyikan data atau membuktikan siapa yang menciptanya. Banyak kebocoran berlaku kerana pembangun menyalahgunakan hashing. Contohnya, menyimpan kata laluan sebagai hash SHA‑256 ringkas tanpa salt atau fungsi hash kata laluan yang perlahan menjadikannya mudah dipecahkan jika pangkalan data bocor. Menggunakan algoritma rosak seperti MD5 atau SHA‑1 untuk sistem baharu juga berisiko kerana ia mempunyai kelemahan yang diketahui. Pengguna juga boleh tersalah tafsir apa yang mereka lihat. Hash transaksi bukan kata laluan atau private key, dan berkongsi hash itu tidak memberi sesiapa kawalan ke atas dana anda. Memahami had ini membantu anda mengesan amalan keselamatan yang lemah dan mengelak projek yang menyalahgunakan istilah kriptografi sebagai gimik.

Primary Risk Factors

Amalan Terbaik Keselamatan

Hashing vs Enkripsi vs Tandatangan Digital

Pro Tip:Seorang pengguna baharu pernah menyalin hash transaksinya ke dalam chat "support" selepas scammer meminta "kunci" untuk membetulkan pembayaran yang sangkut. Nasib baik, hash sahaja tidak memberi akses, tetapi ia menunjukkan betapa mudahnya istilah‑istilah ini bercampur. Mengetahui perbezaan antara hash, kunci, dan tandatangan membantu anda mengesan helah seperti ini lebih awal.

Kegunaan Praktikal Hashing dalam Blockchain

Walaupun anda tidak pernah menulis satu baris kod smart contract, anda berinteraksi dengan hash setiap kali menggunakan kripto. Ia secara senyap melabel dan melindungi hampir setiap cebisan data di atas blockchain (blockchain). Daripada ID transaksi hingga metadata NFT, hash membolehkan wallet, explorer dan dApp bersetuju tentang data tepat yang mereka rujuk. Mengetahui perkara ini membantu anda faham apa yang anda lihat di skrin dan mengapa ia sukar dipalsukan.

Kegunaan

- Mewujudkan hash transaksi (TXID) yang mengenal pasti secara unik setiap transaksi on‑chain yang anda hantar atau terima.

- Melabel blok dengan hash blok, yang meringkaskan semua data dalam blok dan memautkannya ke blok sebelumnya.

- Membina pokok Merkle, di mana banyak hash transaksi digabungkan menjadi satu akar Merkle yang disimpan dalam header blok.

- Melindungi metadata NFT dengan menghash fail karya seni atau metadata JSON supaya marketplace boleh mengesan jika kandungan telah diubah.

- Menyokong bridge rentas rantaian dan sistem layer‑2 yang menyiarkan hash keadaan (state hashes) padat ke rantaian utama sebagai bukti aktiviti off‑chain.

- Membolehkan pengesahan on‑chain bagi data off‑chain (seperti dokumen atau set data) dengan membandingkan hash semasa dengan hash yang disimpan dalam smart contract.

FAQ: Hashing dalam Blockchain

Perkara Utama: Memahami Hashing Tanpa Matematik

Mungkin Sesuai Untuk

- Pelabur kripto yang mahu menilai dakwaan teknikal tanpa pengetahuan matematik mendalam

- Pembangun web dan aplikasi yang mengintegrasikan wallet, NFT atau pembayaran ke dalam produk mereka

- Pencipta NFT dan artis digital yang mengambil berat tentang pembuktian keaslian dan integriti fail

- Pengguna yang mementingkan keselamatan dan mahu memahami apa yang dipaparkan oleh block explorer dan wallet

Mungkin Tidak Sesuai Untuk

- Pembaca yang mencari bukti kriptografi formal atau binaan matematik terperinci

- Mereka yang memerlukan panduan di peringkat implementasi untuk menulis fungsi hash sendiri

- Pengguna yang hanya berminat dengan harga dagangan dan tidak berminat bagaimana blockchain berfungsi di belakang tabir

Hashing ialah enjin senyap di sebalik keselamatan blockchain (blockchain). Fungsi hash menukar sebarang jumlah data kepada cap jari digital panjang tetap yang deterministik, satu hala, dan sangat sensitif terhadap perubahan. Dengan memberikan setiap blok dan transaksi hash tersendiri, dan dengan memautkan blok melalui hash blok sebelumnya, blockchain menjadikan pengusikan jelas kelihatan dan mahal. Sistem proof‑of‑work menambah loteri berasaskan hashing, di mana sukar untuk mencari hash yang sah tetapi mudah untuk semua orang lain mengesahkannya, membolehkan konsensus tanpa kepercayaan tanpa pihak berkuasa pusat. Pada masa yang sama, hashing mempunyai had yang jelas: ia tidak menyulitkan data, ia tidak membuktikan siapa yang menghantar transaksi secara bersendirian, dan ia boleh dilemahkan oleh pilihan algoritma yang buruk atau implementasi yang lemah. Jika anda mengingati hash sebagai cap jari digital untuk integriti, dan menggabungkannya dengan pemahaman tentang kunci dan tandatangan, anda sudah mempunyai model mental yang kukuh untuk meneroka topik kripto yang lebih mendalam.