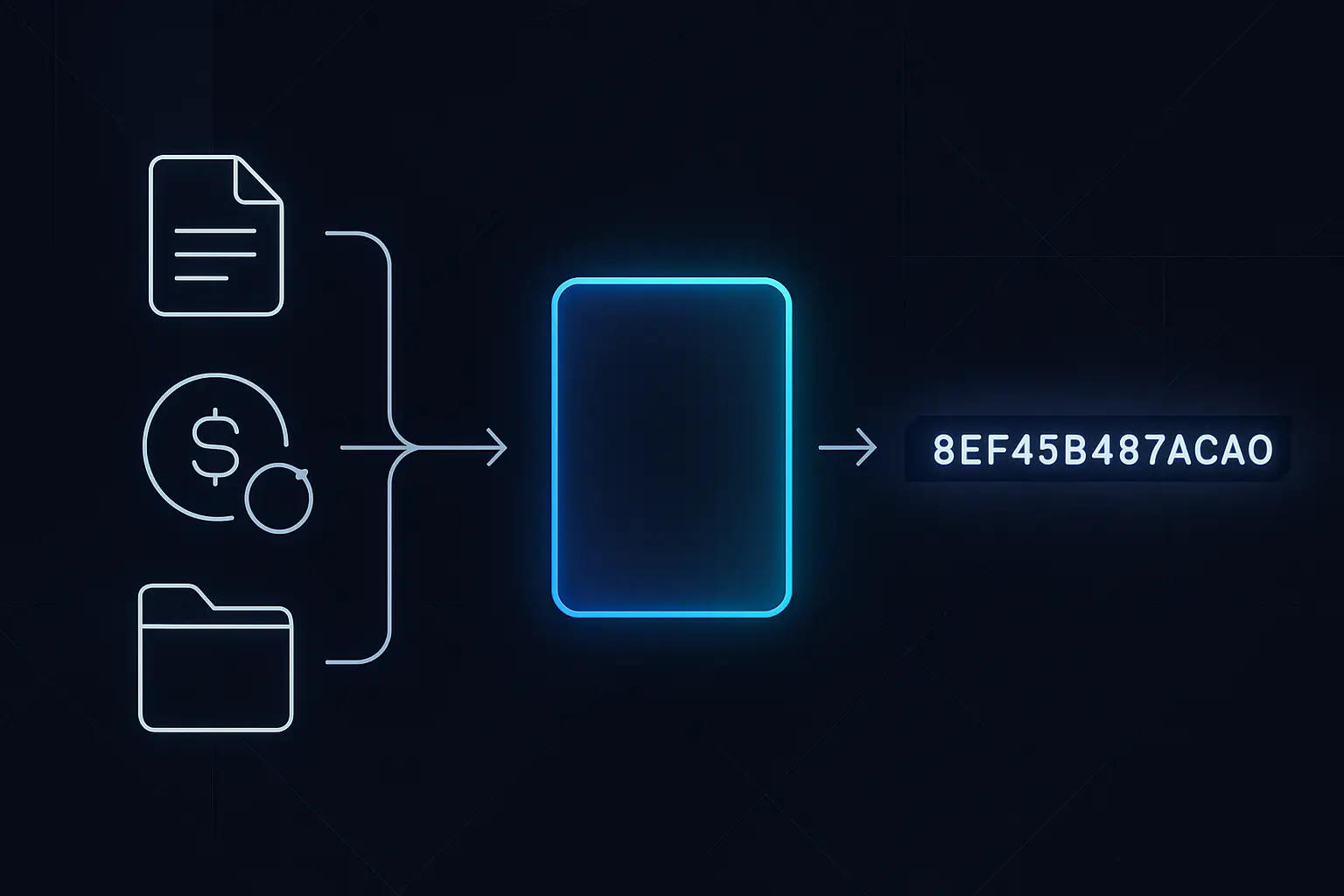

Când oamenii spun că blockchain-urile (blockchain) sunt „imutabile” sau „rezistente la modificare”, de fapt vorbesc despre hashing. Un hash este un cod scurt, creat de o formulă specială, care reprezintă în mod unic o bucată de date, cum ar fi o tranzacție, un fișier sau un întreg bloc. Este adesea comparat cu o amprentă digitală: ușor de creat din datele originale, dar imposibil de transformat înapoi în acele date. Dacă se schimbă chiar și un singur caracter din input, amprenta (hash-ul) se schimbă complet, făcând orice modificare evidentă. Hashing-ul este ceea ce le permite miilor de noduri dintr-un blockchain (blockchain) să fie de acord asupra aceleiași istorii fără o autoritate centrală. El leagă blocurile între ele, alimentează mining-ul proof‑of‑work și îi ajută pe utilizatori să verifice integritatea datelor fără să vadă toate informațiile de dedesubt. În acest ghid ne concentrăm pe concepte, nu pe matematică. Vei vedea cum funcționează hashing-ul în practică, în special în sisteme precum Bitcoin, astfel încât să îl poți explica clar și să poți detecta afirmațiile înșelătoare sau de tip scam care abuzează de acești termeni.

Pe scurt: hashing-ul în blockchain (blockchain) dintr-o privire

Rezumat

- Transformă orice input (tranzacție, fișier, mesaj) într-un cod hash de lungime fixă, care reprezintă în mod unic acele date.

- Este unidirecțional: poți trece ușor de la date la hash, dar nu poți recupera datele originale din hash.

- Este extrem de sensibil: chiar și o schimbare minusculă în input produce un hash output complet diferit.

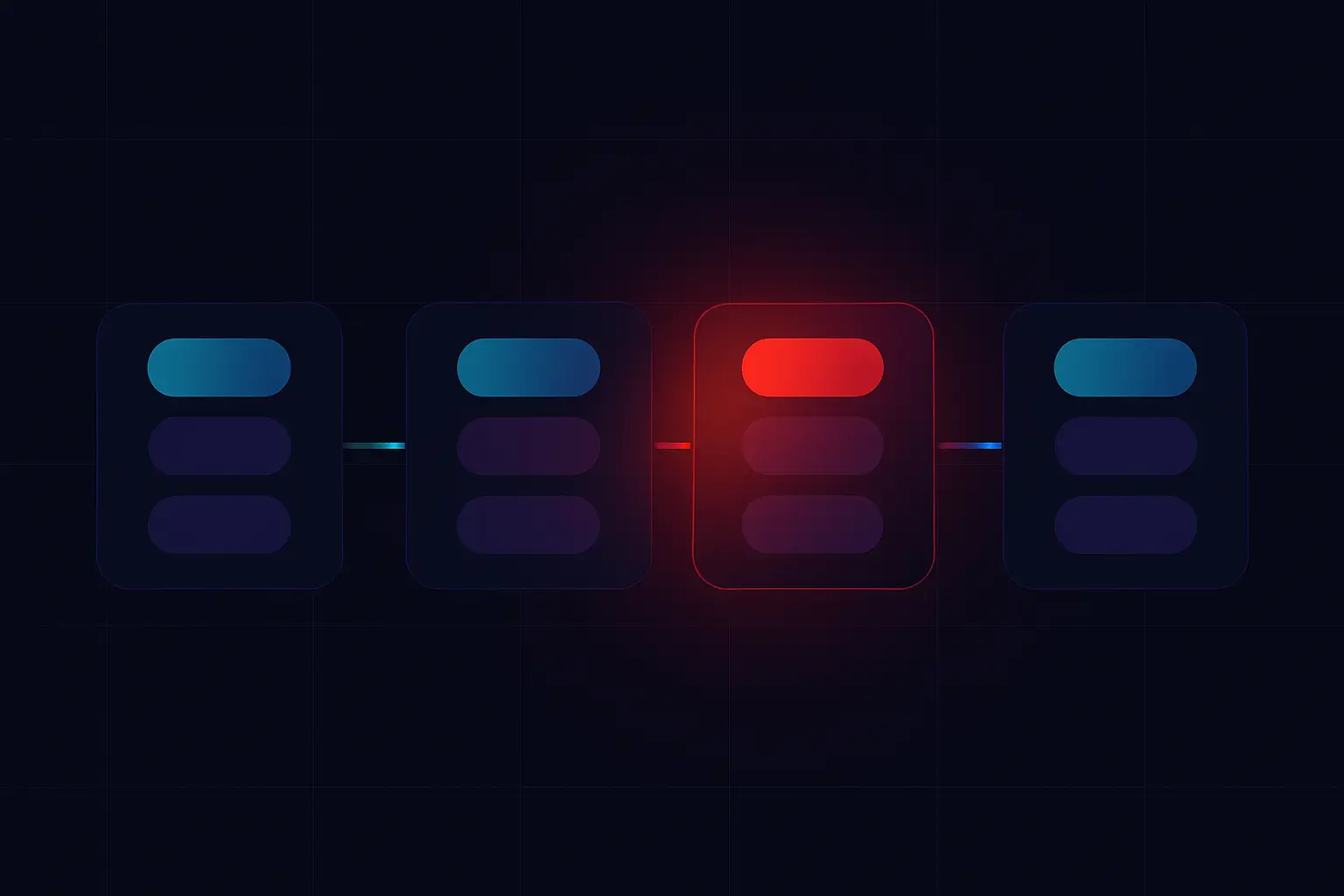

- Leagă blocurile între ele prin stocarea hash-ului fiecărui bloc în blocul următor, făcând modificarea evidentă și costisitoare.

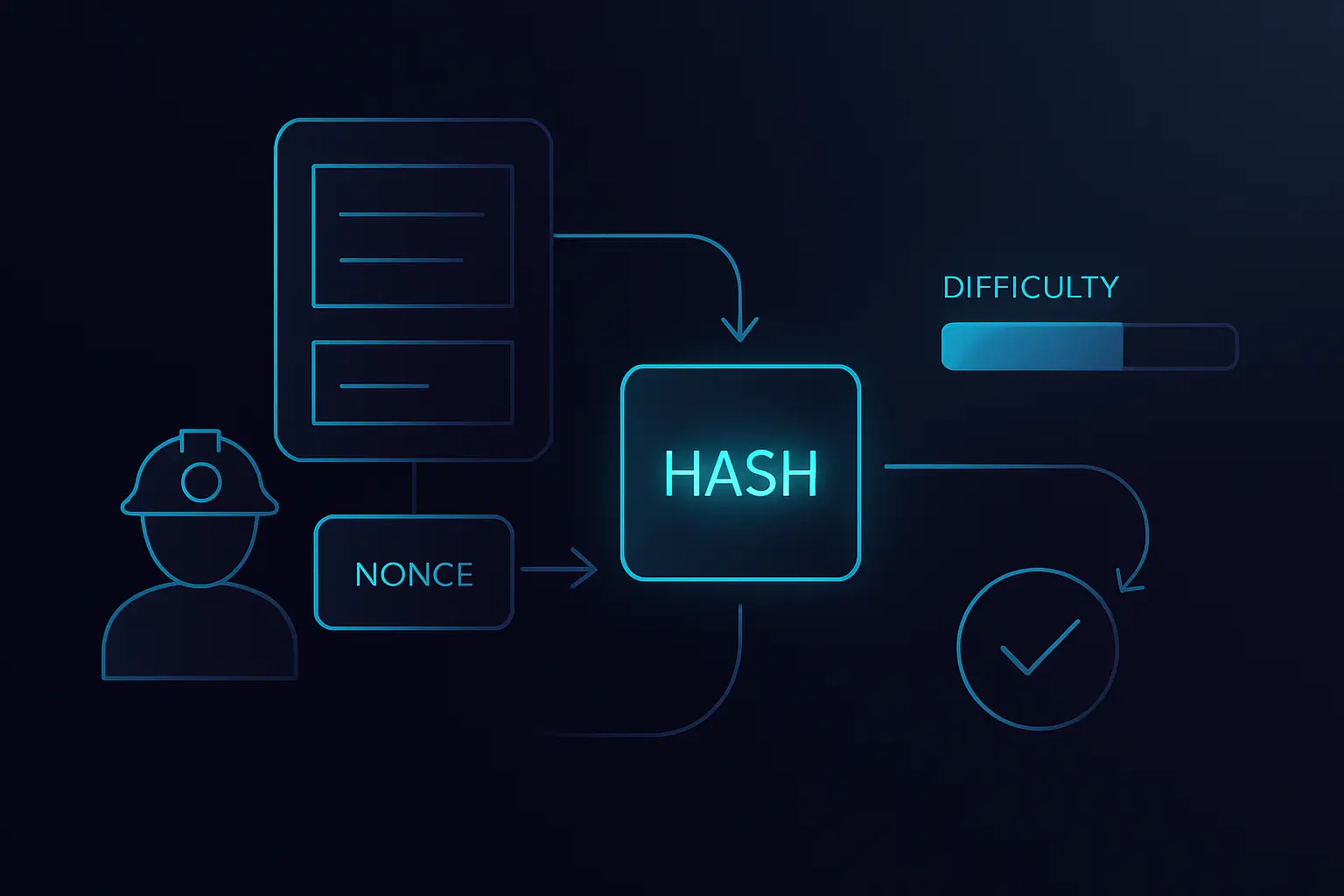

- Alimentează mining-ul proof‑of‑work, unde minerii se întrec să găsească un hash care îndeplinește o țintă de dificultate.

- Le permite utilizatorilor și nodurilor să verifice integritatea datelor („acestea nu s-au schimbat”) fără să fie nevoie să vadă sau să aibă încredere în toate datele de bază.

Bazele hashing-ului: ideea fără matematică

- Produce un output de dimensiune fixă, indiferent cât de mari sau mici sunt datele de input.

- Este deterministă: același input va produce întotdeauna exact același hash.

- Este practic unidirecțională: nu poți reconstrui datele originale din hash într-un timp rezonabil.

- Prezintă comportament de tip avalanșă: schimbarea chiar și a unui singur bit din input schimbă complet hash-ul rezultat.

- Este concepută să fie rezistentă la coliziuni, ceea ce înseamnă că este extrem de greu să găsești două inputuri diferite care produc același hash.

Hashing dincolo de crypto: utilizări de zi cu zi

- Verificarea fișierelor descărcate prin compararea hash-ului lor cu o valoare de încredere publicată de producătorul software-ului.

- Stocarea hash-urilor de parole în locul parolelor brute, astfel încât o scurgere de bază de date să dezvăluie doar valori „amestecate”.

- Detectarea fotografiilor, videoclipurilor sau documentelor duplicate prin compararea hash-urilor lor în locul conținutului complet.

- Verificarea integrității datelor în backup-uri sau în cloud prin re‑hash-uirea fișierelor și compararea cu hash-urile anterioare.

- Alimentarea sistemelor de stocare adresabilă prin conținut, unde fișierele sunt regăsite folosind hash-ul lor în locul unui nume ales de om.

Cum securizează hashing-ul blockchain-urile (blockchain)

- Face lanțul practic imutabil: modificarea unui bloc strică toate hash-urile ulterioare, expunând tentativa de alterare.

- Le permite nodurilor să verifice rapid că un bloc primit corespunde block hash-ului așteptat, fără să re‑descarce totul.

- Permite light clients (wallet-uri SPV) să verifice tranzacții folosind hash-uri de bloc și de arbori Merkle, în locul întregului blockchain (blockchain).

- Ajută mii de noduri să rămână sincronizate, deoarece pot compara hash-uri pentru a cădea de acord eficient asupra aceleiași istorii a lanțului.

Pro Tip:Când te uiți într-un block explorer, șirurile lungi pe care le vezi etichetate „block hash” sau „transaction hash” sunt aceste amprente digitale în acțiune. Înțelegând că ele rezumă în mod unic datele, poți să îți urmărești cu încredere propriile tranzacții, să confirmi în ce bloc se află și să observi când cineva îți arată un screenshot fals care nu se potrivește cu lanțul real.

Funcții hash comune în crypto (SHA-256, Keccak și altele)

Key facts

Hashing și Proof of Work: mining într-o singură imagine

- Trișatul este costisitor, deoarece un atacator ar trebui să refacă cantități uriașe de muncă de hashing pentru a rescrie istoricul și totuși să îndeplinească ținta de dificultate.

- Rețeaua ajustează regulat dificultatea astfel încât, în medie, blocurile să fie găsite într-un ritm previzibil, chiar dacă puterea totală de mining se schimbă.

- Verificarea este ieftină: celelalte noduri trebuie doar să facă hash pe header-ul blocului o singură dată și să verifice dacă rezultatul respectă regula de dificultate.

- Această asimetrie — greu de găsit un hash valid, ușor de verificat — este ceea ce face din proof of work un mecanism puternic anti‑alterare.

Studiu de caz / Poveste

Riscuri, limite și aspecte de securitate ale hashing-ului

Factori principali de risc

Hashing-ul este puternic, dar nu este o „pudră magică” de securitate. Un hash dovedește doar că datele nu s-au schimbat; nu ascunde datele și nu dovedește cine le-a creat. Multe breșe apar pentru că dezvoltatorii folosesc hashing-ul greșit. De exemplu, stocarea parolelor ca simplu hash SHA‑256 fără salt sau fără o funcție lentă de hashing pentru parole le face ușor de spart dacă baza de date este divulgată. Folosirea unor algoritmi depășiți precum MD5 sau SHA‑1 pentru sisteme noi este, de asemenea, riscantă, deoarece au slăbiciuni cunoscute. Utilizatorii pot, de asemenea, interpreta greșit ceea ce văd. Un hash de tranzacție nu este o parolă sau o cheie privată, iar partajarea lui nu oferă nimănui control asupra fondurilor tale. Înțelegerea acestor limite te ajută să observi practicile slabe de securitate și să eviți proiectele care abuzează de termeni criptografici la modă.

Primary Risk Factors

Cele mai bune practici de securitate

Hashing vs criptare vs semnături digitale

Pro Tip:Un utilizator nou și-a copiat hash-ul tranzacției într-un chat de „suport” după ce un scammer i-a cerut „cheia” pentru a rezolva o plată blocată. Din fericire, hash-ul singur nu oferea acces, dar situația a arătat cât de ușor se amestecă termenii. Știind diferența dintre hash-uri, chei și semnături poți depista astfel de trucuri din timp.

Utilizări practice ale hashing-ului în blockchain (blockchain)

Chiar dacă nu scrii niciodată un rând de cod de smart contract, interacționezi cu hash-uri ori de câte ori folosești crypto. Ele etichetează și protejează discret aproape fiecare bucată de date de pe un blockchain (blockchain). De la ID-uri de tranzacții la metadata pentru NFT-uri, hash-urile le permit wallet-urilor, explorer-elor și dApp-urilor să fie de acord asupra datelor exacte la care se referă. Înțelegând asta, îți este mai clar ce vezi pe ecran și de ce este greu de falsificat.

Utilizări

- Crearea de hash-uri de tranzacție (TXID-uri) care identifică în mod unic fiecare tranzacție on‑chain pe care o trimiți sau o primești.

- Etichetarea blocurilor cu block hash-uri, care rezumă toate datele dintr-un bloc și îl leagă de cel anterior.

- Construirea de arbori Merkle, unde multe hash-uri de tranzacții sunt combinate într-o singură rădăcină Merkle stocată în header-ul blocului.

- Protejarea metadata-ului NFT prin hash-uirea fișierelor de artă sau a metadata-ului JSON, astfel încât marketplace-urile să poată detecta dacă conținutul a fost modificat.

- Susținerea bridge-urilor cross‑chain și a sistemelor de layer‑2 care publică state hash-uri compacte pe un lanț principal ca dovezi ale activității off‑chain.

- Permitere verificării on‑chain a datelor off‑chain (cum ar fi documente sau seturi de date) prin compararea hash-ului lor curent cu un hash stocat într-un smart contract.

Întrebări frecvente: hashing în blockchain (blockchain)

Idei esențiale: înțelegerea hashing-ului fără matematică

Poate fi potrivit pentru

- Investitori în crypto care vor să evalueze afirmații tehnice fără cunoștințe profunde de matematică

- Dezvoltatori web și de aplicații care integrează wallet-uri, NFT-uri sau plăți în produsele lor

- Creatori de NFT-uri și artiști digitali interesați să dovedească originalitatea și integritatea fișierelor

- Utilizatori atenți la securitate care vor să înțeleagă ce afișează block explorer-ele și wallet-urile

Poate să nu fie potrivit pentru

- Cititori care caută demonstrații formale de criptografie sau construcții matematice detaliate

- Persoane care au nevoie de ghidare la nivel de implementare pentru a-și scrie propriile funcții hash

- Utilizatori interesați doar de prețurile de tranzacționare, fără interes pentru modul în care funcționează blockchain-urile (blockchain) „sub capotă”

Hashing-ul este motorul discret din spatele securității blockchain-urilor (blockchain). O funcție hash transformă orice cantitate de date într-o amprentă digitală de lungime fixă, care este deterministă, unidirecțională și extrem de sensibilă la schimbare. Oferind fiecărui bloc și fiecărei tranzacții propriul hash și legând blocurile prin hash-urile blocurilor anterioare, blockchain-urile fac ca modificarea datelor să fie evidentă și costisitoare. Sistemele proof‑of‑work adaugă o loterie bazată pe hashing, unde este greu să găsești un hash valid, dar ușor pentru toți ceilalți să îl verifice, permițând un consens fără încredere, fără o autoritate centrală. În același timp, hashing-ul are limite clare: nu criptează datele, nu dovedește singur cine a trimis o tranzacție și poate fi slăbit de alegeri proaste de algoritmi sau de implementări defectuoase. Dacă îți amintești că hash-urile sunt amprente digitale pentru integritate și combini asta cu o înțelegere a cheilor și semnăturilor, ai deja un model mental solid pentru a explora subiecte mai profunde în crypto.