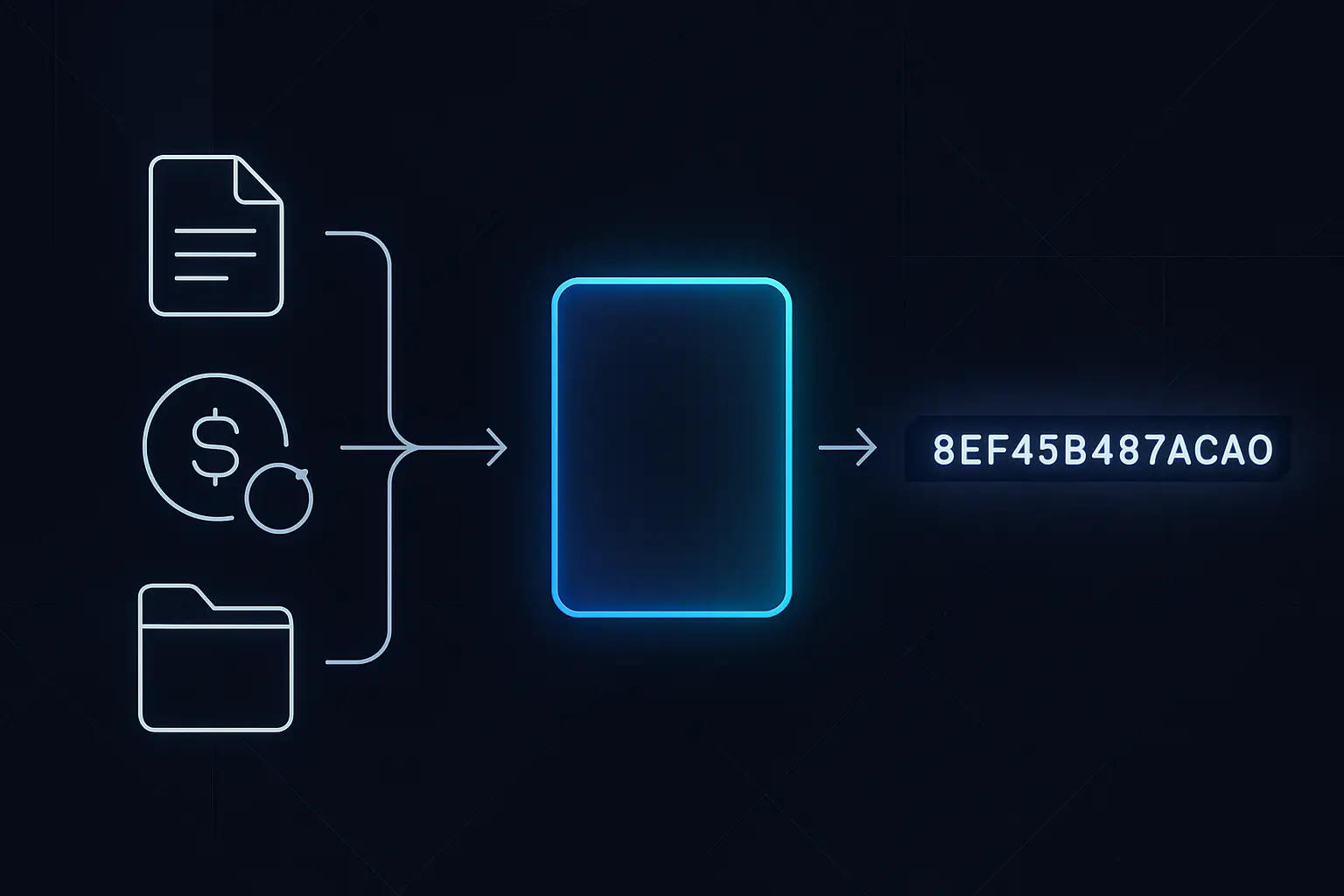

Когда говорят, что блокчейны (blockchain) «неизменяемые» или «защищены от подделки», на самом деле речь идет о хешировании. Хеш — это короткий код, созданный по специальной формуле, который однозначно представляет собой данные, например транзакцию, файл или целый блок. Его часто сравнивают с цифровым отпечатком пальца: его легко получить из исходных данных, но невозможно превратить обратно в эти данные. Если в исходных данных изменится хотя бы один символ, «отпечаток» (хеш) полностью меняется, и любое вмешательство сразу становится заметным. Хеширование — это то, что позволяет тысячам узлов блокчейна (blockchain) соглашаться об одной и той же истории без центрального органа. Оно связывает блоки между собой, обеспечивает работу майнинга на proof‑of‑work и помогает пользователям проверять целостность данных, не видя всю исходную информацию. В этом гайде мы сосредоточимся на идеях, а не на математике. Вы увидите, как хеширование работает на практике, особенно в таких системах, как Bitcoin, чтобы вы могли понятно объяснять его другим и распознавать вводящие в заблуждение или мошеннические заявления, в которых эти термины используют неправильно.

Кратко: хеширование в блокчейне (blockchain) одним взглядом

Итоги

- Преобразует любой ввод (транзакцию, файл, сообщение) в фиксированной длины хеш‑код, который однозначно представляет эти данные.

- Является односторонним: вы легко можете получить хеш из данных, но не можете восстановить исходные данные из хеша.

- Крайне чувствительно: даже крошечное изменение входных данных порождает совершенно иной хеш‑вывод.

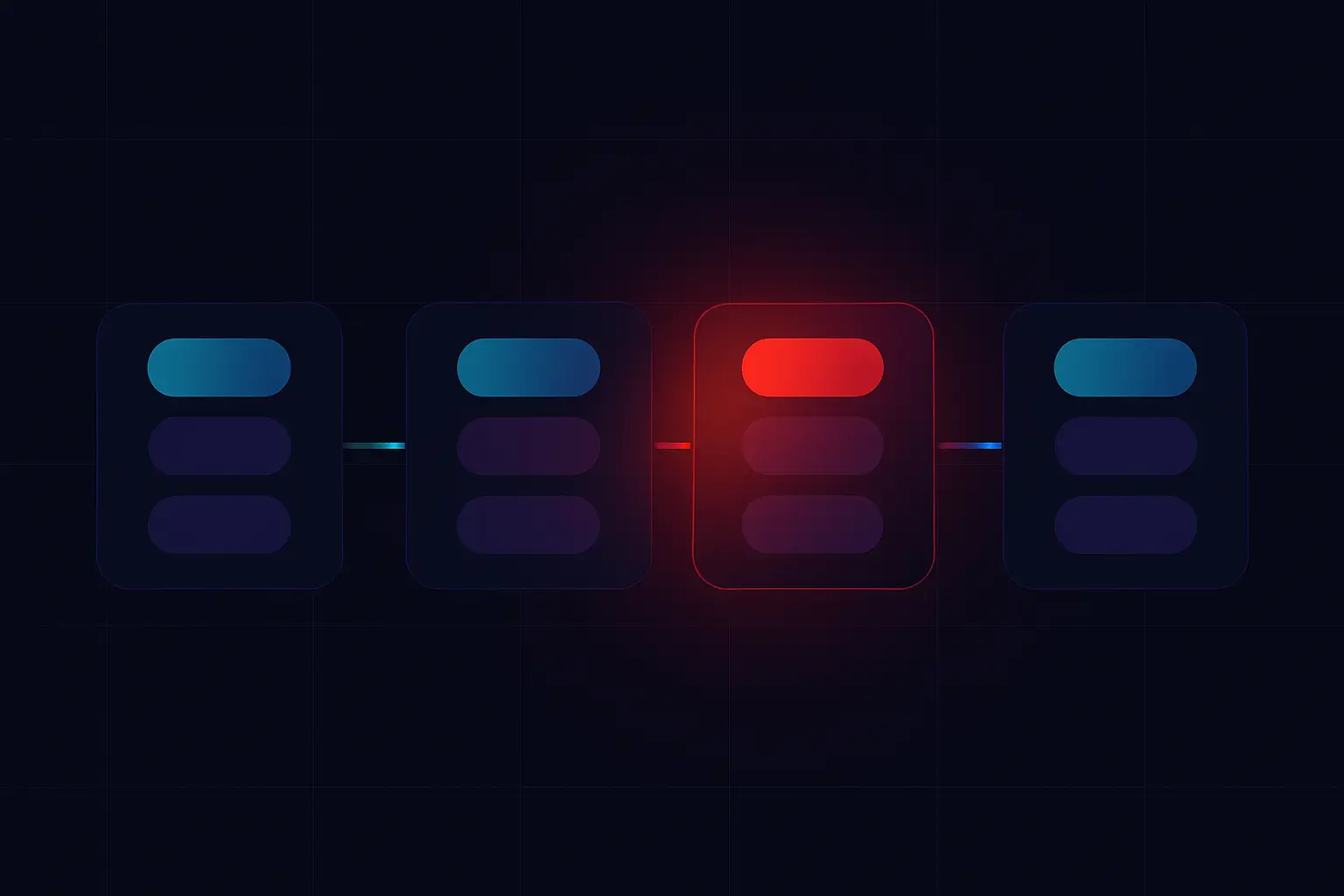

- Связывает блоки, сохраняя хеш каждого блока внутри следующего блока, что делает подделку очевидной и дорогостоящей.

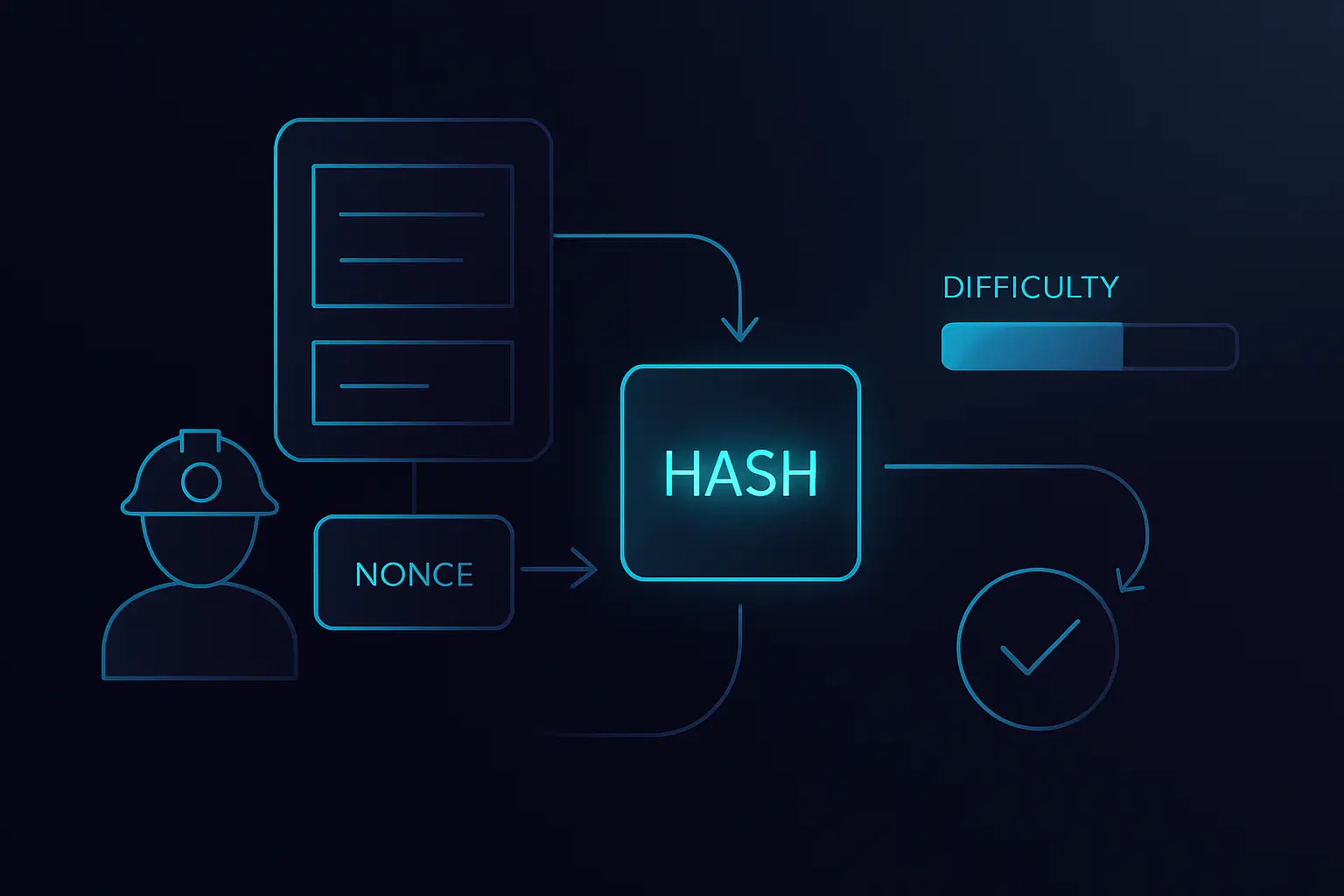

- Обеспечивает работу proof‑of‑work майнинга, где майнеры соревнуются в поиске хеша, удовлетворяющего целевому уровню сложности.

- Позволяет пользователям и узлам проверять целостность данных («это не изменилось»), не видя и не доверяя всей исходной информации.

Основы хеширования: идея без математики

- Выдает результат фиксированного размера независимо от того, насколько велики или малы исходные данные.

- Является детерминированной: один и тот же ввод всегда дает точно такой же хеш.

- Фактически односторонняя: вы не можете восстановить исходные данные из хеша за разумное время.

- Проявляет эффект лавины: изменение даже одного бита входа полностью меняет получившийся хеш.

- Разрабатывается как устойчивая к коллизиям, то есть крайне сложно найти два разных ввода, которые дают один и тот же хеш.

Хеширование за пределами крипто: повседневные применения

- Проверка загруженных файлов путем сравнения их хеша с доверенным значением, опубликованным разработчиком ПО.

- Хранение хешей паролей вместо самих паролей, чтобы при утечке базы данных были раскрыты только «перемешанные» значения.

- Обнаружение дубликатов фотографий, видео или документов путем сравнения их хешей вместо полного содержимого.

- Проверка целостности данных в бэкапах или облачном хранилище путем повторного хеширования файлов и сравнения с более ранними хешами.

- Работа систем контент‑адресуемого хранения, где файлы извлекаются по их хешу, а не по придуманному человеком имени.

Как хеширование защищает блокчейны (blockchain)

- Делает цепочку фактически неизменяемой: изменение одного блока ломает все последующие хеши и раскрывает подделку.

- Позволяет узлам быстро проверять, что полученный блок соответствует ожидаемому хешу блока, без повторной загрузки всех данных.

- Позволяет работать легким клиентам (SPV‑кошелькам), которые проверяют транзакции по хешам блоков и деревьев Меркла, а не по всему блокчейну (blockchain).

- Помогает тысячам узлов оставаться синхронизированными, так как они могут сравнивать хеши и эффективно соглашаться об одной и той же истории цепочки.

Pro Tip:Когда вы смотрите блок‑эксплорер, длинные строки с пометками «block hash» или «transaction hash» — это и есть эти цифровые отпечатки в действии. Понимая, что они однозначно суммируют данные, вы можете уверенно отслеживать свои транзакции, проверять, в каком блоке они находятся, и замечать, когда кто‑то показывает вам поддельный скриншот, который не совпадает с реальной цепочкой.

Популярные хеш‑функции в крипто (SHA‑256, Keccak и другие)

Key facts

Хеширование и Proof of Work: майнинг на одной картинке

- Мошенничество дорого обходится, потому что атакующему пришлось бы заново выполнить колоссальный объем хеш‑работы, чтобы переписать историю и при этом снова удовлетворить цели сложности.

- Сеть регулярно подстраивает сложность, чтобы в среднем блоки находились с предсказуемой частотой, даже когда общий хешрейт майнинга меняется.

- Проверка дешева: другим узлам нужно лишь один раз вычислить хеш заголовка блока и убедиться, что результат соответствует правилу сложности.

- Эта асимметрия — сложно найти подходящий хеш, но легко его проверить — и делает proof of work мощным механизмом защиты от подделки.

Кейс / история

Риски, ограничения и вопросы безопасности хеширования

Основные факторы риска

Хеширование — мощный инструмент, но не «волшебная пыль» безопасности. Хеш лишь доказывает, что данные не изменились; он не скрывает данные и не доказывает, кто их создал. Многие утечки происходят из‑за неправильного использования хеширования разработчиками. Например, хранение паролей в виде простого SHA‑256‑хеша без соли или медленной функции для хеширования паролей делает их легкой добычей при утечке базы. Использование устаревших алгоритмов вроде MD5 или SHA‑1 в новых системах тоже рискованно, потому что у них есть известные уязвимости. Пользователи тоже могут неправильно трактовать увиденное. Хеш транзакции — это не пароль и не private key (приватный ключ), и его публикация не дает никому контроля над вашими средствами. Понимание этих ограничений помогает замечать плохие практики безопасности и избегать проектов, которые злоупотребляют криптографическими модными словами.

Primary Risk Factors

Лучшие практики безопасности

Хеширование против шифрования и цифровых подписей

Pro Tip:Однажды новичок скопировал хеш своей транзакции в чат «поддержки» после того, как мошенник попросил его «ключ», чтобы исправить «зависший» платеж. К счастью, одного хеша было недостаточно, чтобы получить доступ к средствам, но ситуация показала, как легко перепутать термины. Понимание разницы между хешами, ключами и подписями помогает заранее распознавать такие уловки.

Практические кейсы использования хеширования в блокчейне (blockchain)

Даже если вы никогда не напишете ни строки кода для smart contract (смарт‑контрактов), вы взаимодействуете с хешами каждый раз, когда пользуетесь крипто. Они незаметно помечают и защищают почти каждый фрагмент данных в блокчейне (blockchain). От идентификаторов транзакций до метаданных NFT — хеши позволяют кошелькам, эксплорерам и dApp‑приложениям однозначно понимать, о каких именно данных идет речь. Понимание этого помогает вам лучше разбираться в том, что вы видите на экране, и почему это сложно подделать.

Сценарии использования

- Создание хешей транзакций (TXID), которые однозначно идентифицируют каждую on‑chain транзакцию, которую вы отправляете или получаете.

- Маркировка блоков хешами блоков, которые суммируют все данные в блоке и связывают его с предыдущим.

- Построение деревьев Меркла, где множество хешей транзакций объединяются в один корневой хеш (Merkle root), хранящийся в заголовке блока.

- Защита метаданных NFT путем хеширования файлов с артом или JSON‑метаданных, чтобы маркетплейсы могли обнаружить, если контент был изменен.

- Поддержка кросс‑чейн bridge (мостов) и L2‑систем, которые публикуют компактные хеши состояния в основной цепи как доказательства off‑chain активности.

- Возможность on‑chain проверки off‑chain данных (например, документов или наборов данных) путем сравнения их текущего хеша с хешем, сохраненным в smart contract (смарт‑контракте).

FAQ: хеширование в блокчейне (blockchain)

Главные выводы: понять хеширование без математики

Может подойти

- Криптоинвесторам, которые хотят оценивать технические заявления без глубоких математических знаний

- Веб‑ и мобильным разработчикам, интегрирующим кошельки, NFT или платежи в свои продукты

- Создателям NFT и цифровым художникам, которым важно доказывать оригинальность и целостность файлов

- Пользователям, заботящимся о безопасности, которые хотят понимать, что показывают им блок‑эксплореры и кошельки

Может не подойти

- Читателям, ищущим формальные криптографические доказательства или детальные математические конструкции

- Тем, кому нужны практические инструкции по реализации собственных хеш‑функций

- Пользователям, интересующимся только ценами и торговлей и не желающим разбираться, как блокчейны (blockchain) устроены внутри

Хеширование — это тихий «двигатель» безопасности блокчейна (blockchain). Хеш‑функция превращает любой объем данных в цифровой отпечаток фиксированной длины, который детерминирован, односторонен и крайне чувствителен к изменениям. Назначая каждому блоку и каждой транзакции собственный хеш и связывая блоки через хеши предыдущих блоков, блокчейны (blockchain) делают подделку очевидной и дорогой. Системы на proof‑of‑work добавляют лотерею на основе хеширования, где сложно найти валидный хеш, но легко всем остальным его проверить, что позволяет достичь доверенного консенсуса без центрального органа. При этом у хеширования есть четкие ограничения: оно не шифрует данные, само по себе не доказывает, кто отправил транзакцию, и может быть ослаблено плохим выбором алгоритма или неудачной реализацией. Если вы запомните, что хеши — это цифровые отпечатки для проверки целостности, и дополните это пониманием ключей и подписей, у вас уже будет сильная ментальная модель для дальнейшего погружения в мир крипто.