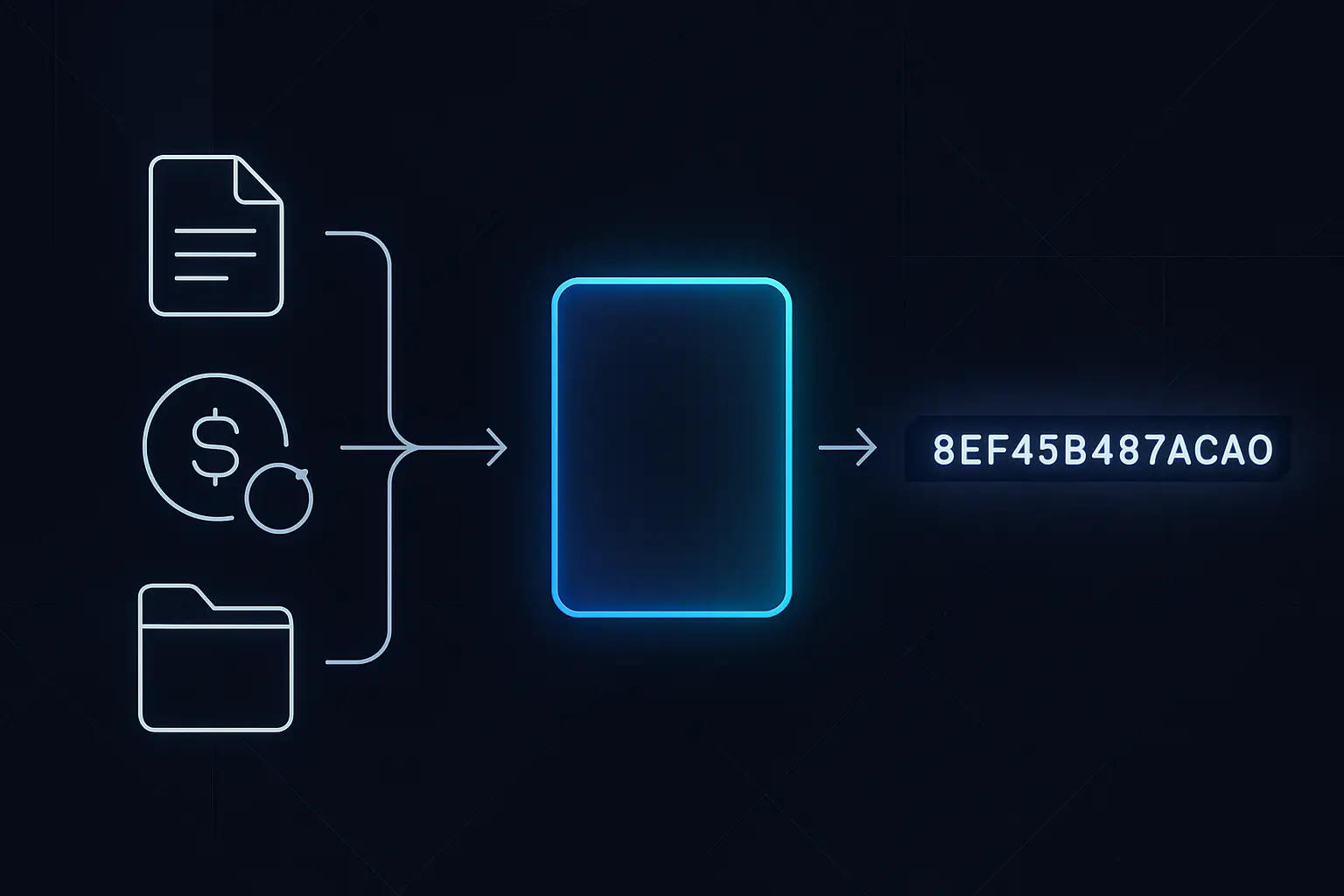

Keď ľudia hovoria, že blockchainy (blockchain) sú „nemenné“ alebo „odolné voči manipulácii“, v skutočnosti hovoria o hashingu. Hash je krátky kód vytvorený špeciálnym vzorcom, ktorý jedinečne reprezentuje určitý údaj – napríklad transakciu, súbor alebo celý blok. Často sa prirovnáva k digitálnemu odtlačku prsta: je jednoduché ho vytvoriť z pôvodných dát, ale nemožné z neho tieto dáta získať späť. Ak sa zmení čo i len jeden znak vstupu, odtlačok (hash) sa úplne zmení, takže akákoľvek úprava je okamžite viditeľná. Hashing umožňuje tisíckam uzlov blockchainu (blockchain) zhodnúť sa na rovnakej histórii bez centrálnej autority. Spája bloky dokopy, poháňa proof‑of‑work ťažbu a pomáha používateľom overovať integritu dát bez toho, aby museli vidieť všetky podkladové informácie. V tomto sprievodcovi sa zameriame na princípy, nie na matematiku. Uvidíte, ako hashing funguje v praxi, najmä v systémoch ako Bitcoin, aby ste ho vedeli jasne vysvetliť a rozpoznať zavádzajúce či podvodné tvrdenia, ktoré tieto pojmy zneužívajú.

Rýchly prehľad: Hashing v blockchain (blockchain) v skratke

Zhrnutie

- Premení akýkoľvek vstup (transakciu, súbor, správu) na výstup s pevnou dĺžkou – hash kód, ktorý jedinečne reprezentuje dané dáta.

- Je jednosmerný: z dát sa ľahko dostanete k hash-u, ale z hash-u nedokážete získať pôvodné dáta.

- Je extrémne citlivý: aj drobná zmena vstupu vytvorí úplne iný hash výstup.

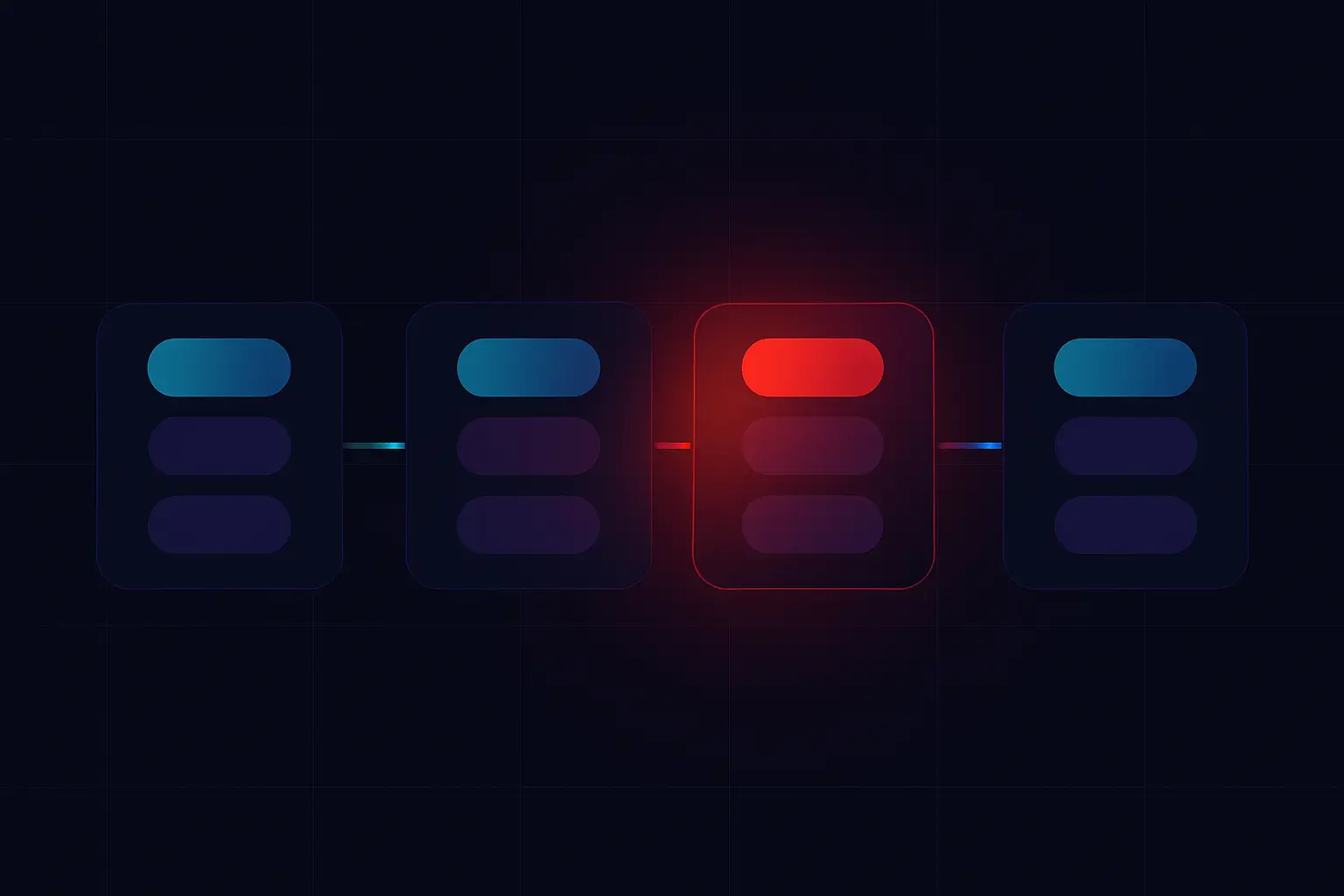

- Spája bloky tým, že hash každého bloku sa ukladá do nasledujúceho bloku, takže manipulácia je zjavná a nákladná.

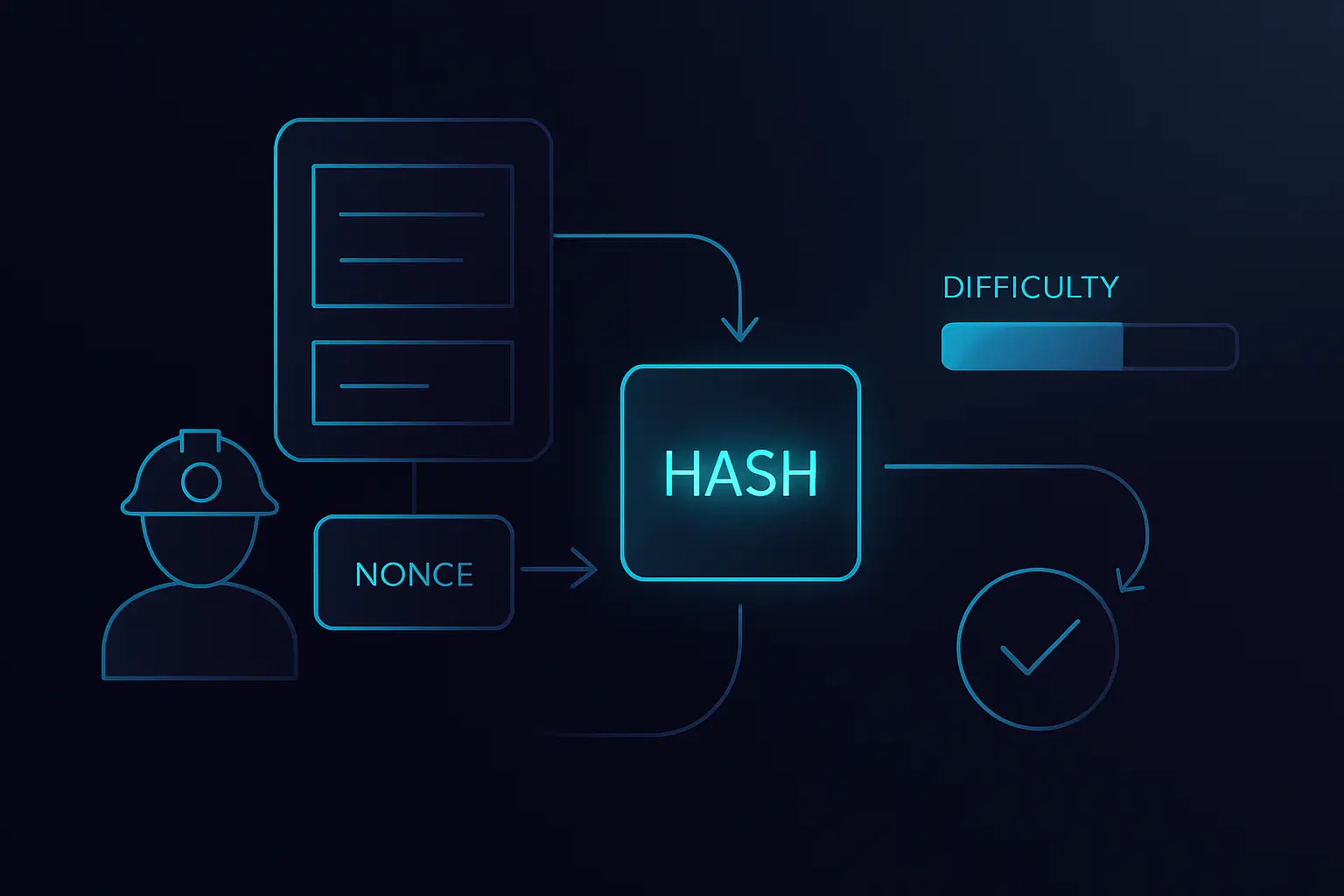

- Poháňa proof‑of‑work ťažbu, kde mineri súťažia, kto nájde hash spĺňajúci cieľ obtiažnosti.

- Umožňuje používateľom a uzlom overiť integritu dát („toto sa nezmenilo“) bez toho, aby museli vidieť alebo dôverovať všetkým podkladovým dátam.

Základy hashovania: Myšlienka bez matematiky

- Vytvára výstup s pevnou veľkosťou bez ohľadu na to, aké veľké alebo malé sú vstupné dáta.

- Je deterministická: rovnaký vstup vždy dá presne rovnaký hash výstup.

- Je prakticky jednosmerná: pôvodné dáta z hash-u v reálnom čase neobnovíte.

- Prejavuje lavínové správanie: zmena čo i len jedného bitu vstupu úplne zmení výsledný hash.

- Je navrhnutá tak, aby bola odolná voči kolíziám, teda je extrémne ťažké nájsť dva rôzne vstupy s rovnakým hash-om.

Hashing mimo krypto: Bežné použitia

- Overovanie stiahnutých súborov porovnaním ich hash-u s dôveryhodnou hodnotou zverejnenou vydavateľom softvéru.

- Ukladanie hash-ov hesiel namiesto holých hesiel, aby únik databázy odhalil len „pomiešané“ hodnoty.

- Detekcia duplicitných fotiek, videí alebo dokumentov porovnávaním ich hash-ov namiesto celého obsahu.

- Kontrola integrity dát v zálohách alebo cloud úložisku opätovným hashovaním súborov a porovnaním s predchádzajúcimi hash-mi.

- Poháňanie systémov content‑addressable storage, kde sa súbory vyhľadávajú podľa hash-u namiesto názvu zvoleného človekom.

Ako hashing zabezpečuje blockchainy (blockchain)

- Robí reťaz prakticky nemennou: zmena jedného bloku rozbije všetky neskoršie hash-e a odhalí manipuláciu.

- Umožňuje uzlom rýchlo overiť, že prijatý blok zodpovedá očakávanému block hash bez opätovného sťahovania všetkého.

- Umožňuje ľahkým klientom (SPV wallet) overovať transakcie pomocou hash-ov blokov a Merkleho stromov namiesto celého blockchain-u (blockchain).

- Pomáha tisíckam uzlov zostať zosynchronizovaných, pretože môžu efektívne porovnávať hash-e a zhodnúť sa na rovnakej histórii reťaze.

Pro Tip:Keď sa pozeráte na block explorer, dlhé reťazce označené ako „block hash“ alebo „transaction hash“ sú tieto digitálne odtlačky v praxi. Keď pochopíte, že jedinečne zhrňujú dáta, môžete sebavedomo sledovať vlastné transakcie, potvrdiť, v ktorom bloku sú, a odhaliť falošné screenshoty, ktoré nezodpovedajú skutočnému reťazcu.

Bežné hash funkcie v krypto (SHA-256, Keccak a ďalšie)

Key facts

Hashing a proof of work: Ťažba v jednom obrázku

- Podvádzanie je drahé, pretože útočník by musel znovu vykonať obrovské množstvo hashing práce, aby prepísal históriu a zároveň splnil cieľ obtiažnosti.

- Sieť pravidelne upravuje obtížnosť, aby sa bloky v priemere nachádzali predvídateľným tempom, aj keď sa celkový výkon ťažby mení.

- Overenie je lacné: ostatné uzly musia zhashovať hlavičku bloku len raz a skontrolovať, či výsledok spĺňa pravidlo obtiažnosti.

- Táto asymetria – ťažké nájsť platný hash, ľahké ho overiť – je dôvod, prečo je proof of work silným mechanizmom proti manipulácii.

Prípadová štúdia / Príbeh

Riziká, limity a bezpečnostné aspekty hashovania

Hlavné rizikové faktory

Hashing je silný nástroj, ale nie magický bezpečnostný prášok. Hash iba dokazuje, že dáta sa nezmenili; neskrýva ich a ani nedokazuje, kto ich vytvoril. Mnohé úniky vznikajú preto, že vývojári hashing nesprávne používajú. Napríklad ukladanie hesiel ako jednoduchého SHA‑256 hash-u bez „saltu“ alebo pomalej funkcie na hashovanie hesiel spôsobí, že sa dajú po úniku databázy ľahko prelomiť. Používanie prelomených algoritmov, ako sú MD5 alebo SHA‑1, v nových systémoch je tiež rizikové, pretože majú známe slabiny. Používatelia si tiež môžu nesprávne vykladať to, čo vidia. Hash transakcie nie je heslo ani private key a jeho zdieľanie nikomu nedáva kontrolu nad vašimi prostriedkami. Pochopenie týchto limitov vám pomôže odhaliť zlé bezpečnostné praktiky a vyhnúť sa projektom, ktoré zneužívajú kryptografické buzzwordy.

Primary Risk Factors

Odporúčané bezpečnostné postupy

Hashing vs. šifrovanie vs. digitálne podpisy

Pro Tip:Nový používateľ raz skopíroval hash svojej transakcie do „support“ chatu po tom, čo ho scammer požiadal o „kľúč“ na opravu zaseknutej platby. Našťastie samotný hash neprenáša prístup, ale ukázalo sa, aké ľahké je zameniť si pojmy. Keď poznáte rozdiel medzi hash-mi, kľúčmi a podpismi, tieto triky odhalíte včas.

Praktické použitia hashovania v blockchain (blockchain)

Aj keď nikdy nenapíšete ani riadok smart contract kódu, s hash-mi sa stretávate vždy, keď používate krypto. Ticho označujú a chránia takmer každý kúsok dát v blockchain-e (blockchain). Od ID transakcií po NFT metadata – hash-e umožňujú wallet-om, explorer-om a dApp-om zhodnúť sa na tom, o ktorých dátach presne hovoria. Keď to viete, lepšie chápete, čo vidíte na obrazovke a prečo je ťažké tieto informácie sfalšovať.

Použitia

- Vytváranie hash-ov transakcií (TXID), ktoré jedinečne identifikujú každú on‑chain transakciu, ktorú odošlete alebo prijmete.

- Označovanie blokov block hash-mi, ktoré zhrňujú všetky dáta v bloku a spájajú ho s predchádzajúcim blokom.

- Budovanie Merkleho stromov, kde sa mnohé hash-e transakcií kombinujú do jedného Merkle root uloženého v hlavičke bloku.

- Ochrana NFT metadata hashovaním súborov s dielami alebo JSON metadata, aby marketplace-y vedeli zistiť, či bol obsah zmenený.

- Podpora cross‑chain bridge-ov a layer‑2 systémov, ktoré zapisujú kompaktné state hash-e na hlavnú reťaz ako dôkazy off‑chain aktivity.

- Umožnenie on‑chain overovania off‑chain dát (napríklad dokumentov alebo dataset-ov) porovnaním ich aktuálneho hash-u s hash-om uloženým v smart contract-e.

FAQ: Hashing v blockchain (blockchain)

Hlavné ponaučenia: Pochopenie hashovania bez matematiky

Môže byť vhodné pre

- Krypto investorov, ktorí chcú posudzovať technické tvrdenia bez hlbokých matematických znalostí

- Webových a mobilných vývojárov, ktorí integrujú wallet-y, NFT alebo platby do svojich produktov

- NFT tvorcov a digitálnych umelcov, ktorým záleží na dokazovaní originality a integrity súborov

- Bezpečnostne uvedomelých používateľov, ktorí chcú rozumieť tomu, čo im ukazujú block explorer-y a wallet-y

Nemusí byť vhodné pre

- Čitateľov hľadajúcich formálne kryptografické dôkazy alebo detailné matematické konštrukcie

- Ľudí, ktorí potrebujú návod na úrovni implementácie, ako písať vlastné hash funkcie

- Používateľov zaujímajúcich sa len o ceny na trhu bez záujmu o to, ako blockchainy (blockchain) fungujú „pod kapotou“

Hashing je tichý motor bezpečnosti blockchain-u (blockchain). Hash funkcia premieňa ľubovoľné množstvo dát na digitálny odtlačok prsta s pevnou dĺžkou, ktorý je deterministický, jednosmerný a extrémne citlivý na zmeny. Tým, že každý blok a transakcia majú vlastný hash a bloky sú prepojené hash-mi predchádzajúcich blokov, robia blockchainy (blockchain) manipuláciu zjavnou a drahou. Proof‑of‑work systémy pridávajú lotériu založenú na hashovaní, kde je ťažké nájsť platný hash, ale pre všetkých ostatných je ľahké ho overiť, čo umožňuje bezdôveryhodný konsenzus bez centrálnej autority. Zároveň má hashing jasné limity: nešifruje dáta, sám o sebe nedokazuje, kto transakciu odoslal, a môže byť oslabený zlým výberom algoritmu alebo zlou implementáciou. Ak si zapamätáte hash-e ako digitálne odtlačky prstov pre integritu a spojíte to s pochopením kľúčov a podpisov, máte už silný mentálny model na skúmanie pokročilejších tém v krypto.