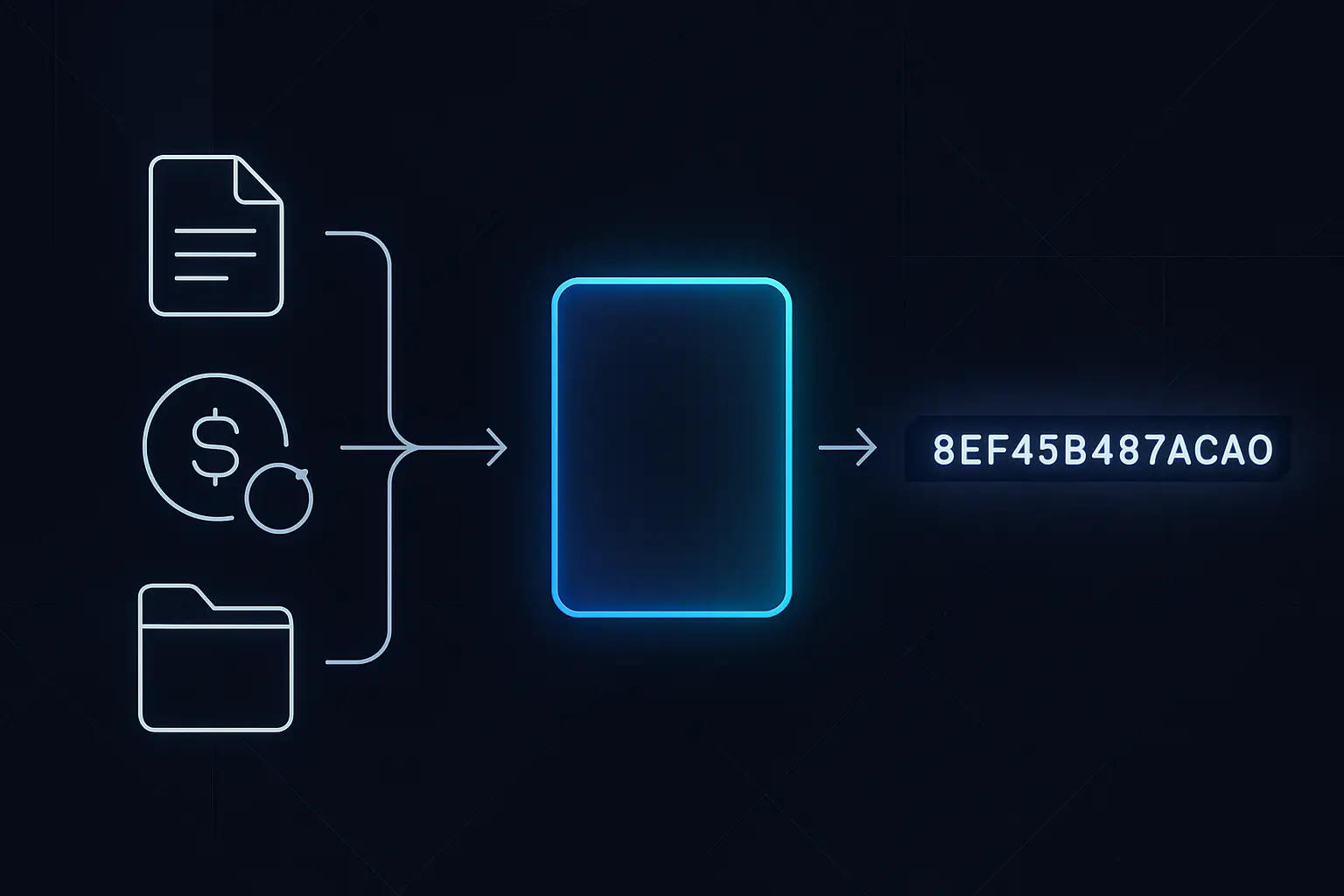

Ko ljudje govorijo o tem, da so verige blokov (blockchain) »nespremenljive« ali »odporne na posege«, v resnici govorijo o razprševanju (hashing). Razpršilo (hash) je kratka koda, ustvarjena s posebno formulo, ki enolično predstavlja nek podatek, na primer transakcijo, datoteko ali celoten blok. Pogosto jo primerjamo z digitalnim prstnim odtisom: iz izvirnih podatkov jo je enostavno ustvariti, ni pa mogoče iz prstnega odtisa nazaj dobiti teh podatkov. Če se spremeni že en sam znak vhodnih podatkov, se prstni odtis (razpršilo) popolnoma spremeni, zato je vsaka sprememba takoj očitna. Razprševanje je tisto, kar omogoča tisočem vozlišč v verigi blokov (blockchain), da se brez osrednje avtoritete strinjajo o isti zgodovini. Povezuje bloke med seboj, poganja proof‑of‑work rudarjenje in pomaga uporabnikom preverjati celovitost podatkov, ne da bi morali videti vse podrobne informacije v ozadju. V tem vodiču se bomo osredotočili na ideje, ne na matematiko. Videli boste, kako razprševanje deluje v praksi, posebej v sistemih, kot je Bitcoin, da boste lahko to jasno razložili drugim in prepoznali zavajajoče ali prevarantske trditve, ki te pojme zlorabljajo.

Na kratko: razprševanje v verigi blokov (blockchain) na prvi pogled

Povzetek

- Vsak vhod (transakcijo, datoteko, sporočilo) pretvori v razpršilo – hash kodo fiksne dolžine, ki enolično predstavlja te podatke.

- Je enosmerno: iz podatkov zlahka pridemo do razpršila, iz razpršila pa ne moremo nazaj do izvirnih podatkov.

- Je izjemno občutljivo: že najmanjša sprememba vhoda ustvari povsem drugačen izhodni hash.

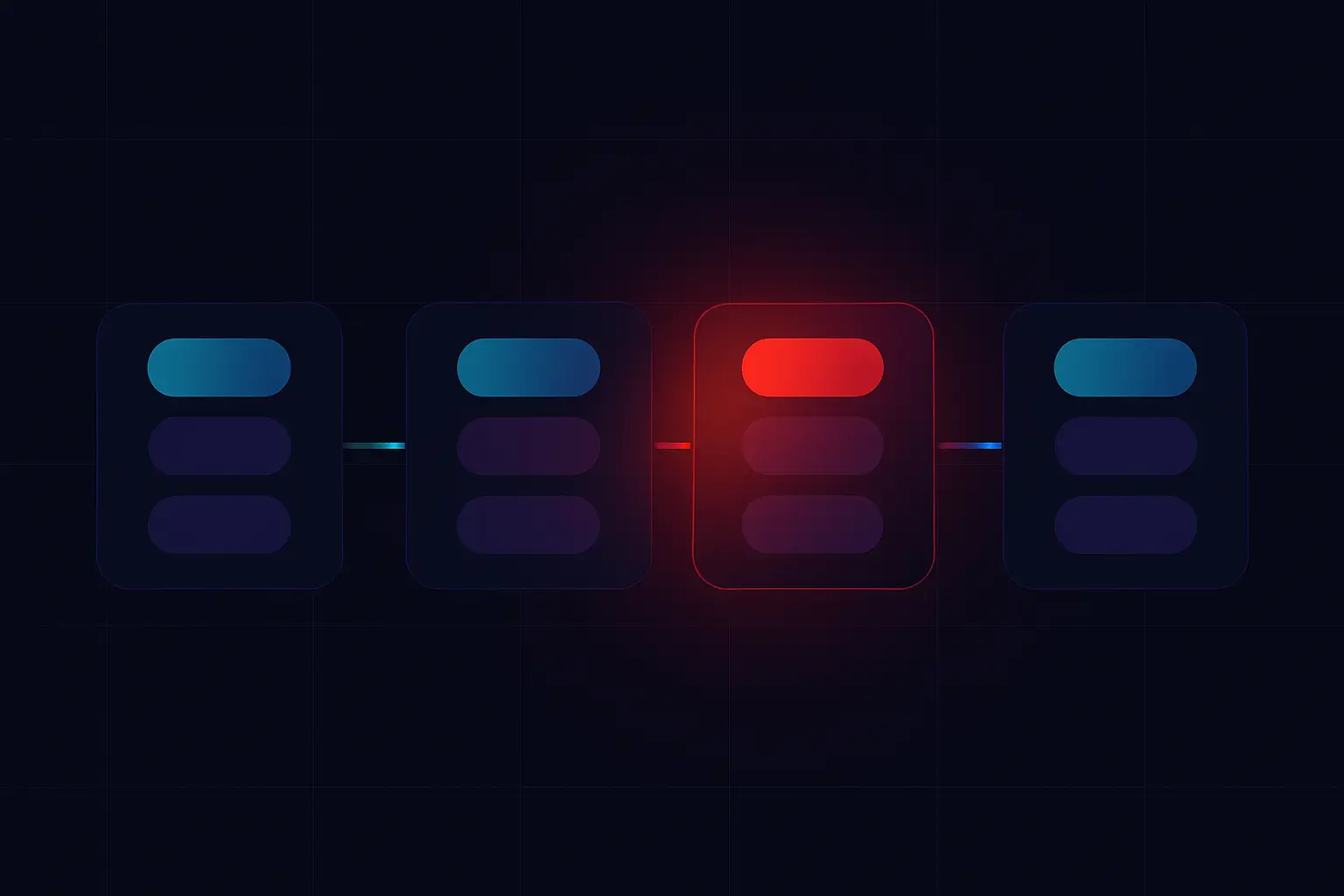

- Povezuje bloke tako, da se razpršilo vsakega bloka shrani v naslednjem bloku, zaradi česar je poseganje očitno in drago.

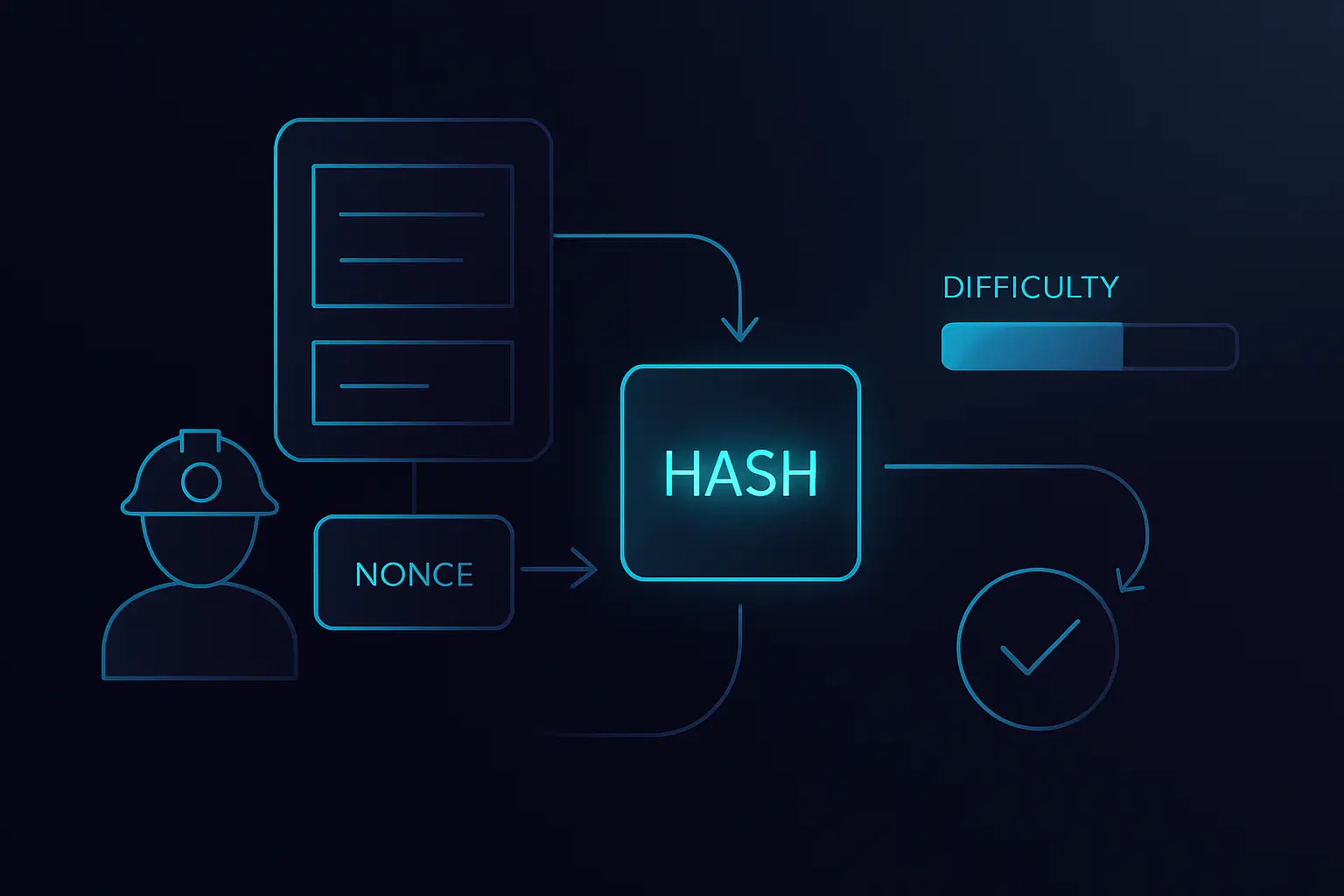

- Poganja proof‑of‑work rudarjenje, kjer rudarji tekmujejo, kdo bo našel razpršilo, ki ustreza ciljni težavnosti.

- Uporabnikom in vozliščem omogoča preverjanje celovitosti podatkov (»to se ni spremenilo«), ne da bi jim bilo treba videti ali zaupati vsem podatkom v ozadju.

Osnove razprševanja: ideja brez matematike

- Vedno ustvari izhod fiksne velikosti, ne glede na to, kako veliki ali majhni so vhodni podatki.

- Je deterministična: enak vhod bo vedno dal natanko enako izhodno razpršilo.

- Je v praksi enosmerna: iz razpršila v razumljivem času ne morete rekonstruirati izvirnih podatkov.

- Kaže plazovno obnašanje (avalanche): sprememba enega samega bita vhoda popolnoma spremeni nastalo razpršilo.

- Je zasnovana tako, da je odporna na trke (collision‑resistant), kar pomeni, da je izjemno težko najti dva različna vhoda z enakim razpršilom.

Razprševanje onkraj kripta: vsakodnevna uporaba

- Preverjanje prenesenih datotek s primerjavo njihovega razpršila z zaupanja vredno vrednostjo, ki jo objavi izdajatelj programske opreme.

- Shranjevanje razpršil gesel namesto surovih gesel, tako da razkritje baze podatkov razkrije le premešane vrednosti.

- Odkrivanje podvojenih fotografij, videov ali dokumentov s primerjavo njihovih razpršil namesto celotne vsebine.

- Preverjanje celovitosti podatkov v varnostnih kopijah ali oblačni hrambi z vnovičnim razprševanjem datotek in primerjavo z zgodnejšimi razpršili.

- Poganjanje sistemov vsebinsko naslovljive hrambe (content‑addressable storage), kjer datoteke pridobimo z uporabo njihovega razpršila namesto imena, ki ga izbere človek.

Kako razprševanje varuje verige blokov (blockchain)

- Naredi verigo v praksi nespremenljivo: sprememba enega bloka pokvari vsa poznejša razpršila in razkrije poseg.

- Vozliščem omogoča hitro preverjanje, ali prejeti blok ustreza pričakovanemu blokovnemu razpršilu (block hash), brez ponovnega prenosa vsega.

- Omogoča lahkim odjemalcem (SPV walletom), da preverjajo transakcije z uporabo blokovnih in Merklovih razpršil namesto celotne verige blokov (blockchain).

- Pomaga tisočem vozlišč ostati usklajenih, saj lahko z razpršili učinkovito primerjajo in potrjujejo isto zgodovino verige.

Pro Tip:Ko gledate raziskovalnik verige blokov (block explorer), so dolge nize, označene kot »block hash« ali »transaction hash«, prav ti digitalni prstni odtisi v praksi. Če razumete, da enolično povzemajo podatke, lahko samozavestno sledite svojim transakcijam, potrdite, v katerem bloku so, in prepoznate lažne posnetke zaslona, ki se ne ujemajo z dejansko verigo.

Pogoste razpršilne funkcije v kriptu (SHA‑256, Keccak in druge)

Key facts

Razprševanje in proof of work: rudarjenje na eni sliki

- Goljufanje je drago, saj bi moral napadalec za ponarejanje zgodovine ponovno opraviti ogromno razpršilnega dela (hashing work) in še vedno izpolniti ciljno težavnost.

- Omrežje redno prilagaja težavnost (difficulty), da se bloki v povprečju najdejo s predvidljivo hitrostjo, tudi ko se skupna rudarska moč spreminja.

- Preverjanje je poceni: druga vozlišča morajo glavo bloka razpršiti le enkrat in preveriti, ali rezultat izpolnjuje pravilo težavnosti.

- Ta asimetrija – težko je najti veljavno razpršilo, enostavno ga je preveriti – je tisto, kar naredi proof of work močan mehanizem proti poseganju v podatke.

Študija primera / zgodba

Tveganja, omejitve in varnostni vidiki razprševanja

Glavni dejavniki tveganja

Razprševanje je močno orodje, vendar ni čarobni varnostni prah. Razpršilo (hash) le dokazuje, da se podatki niso spremenili; ne skrije podatkov in ne dokazuje, kdo jih je ustvaril. Do številnih vdorov pride, ker razvijalci razprševanje napačno uporabljajo. Na primer, shranjevanje gesel kot preprostega SHA‑256 razpršila brez soli ali počasne funkcije za razprševanje gesel omogoča, da jih napadalci po razkritju baze podatkov hitro razbijejo. Uporaba zlomljenih algoritmov, kot sta MD5 ali SHA‑1, v novih sistemih je prav tako tvegana, saj imajo znane slabosti. Uporabniki lahko tudi napačno razumejo, kar vidijo. Razpršilo transakcije ni geslo ali zasebni ključ in njegovo deljenje nikomur ne daje nadzora nad vašimi sredstvi. Razumevanje teh omejitev vam pomaga prepoznati slabe varnostne prakse in se izogniti projektom, ki zlorabljajo kriptografske modne besede.

Primary Risk Factors

Najboljše varnostne prakse

Razprševanje vs. šifriranje vs. digitalni podpisi

Pro Tip:Nek nov uporabnik je nekoč prilepil razpršilo svoje transakcije v klepet s »podporo«, potem ko ga je prevarant prosil za njegov »ključ«, da bi popravil zataknjeno plačilo. Na srečo samo razpršilo ni omogočilo dostopa, je pa pokazalo, kako hitro se pojmi pomešajo. Če poznate razliko med razpršili, ključi in podpisi, takšne trike prepoznate že zgodaj.

Praktične uporabe razprševanja v verigi blokov (blockchain)

Tudi če nikoli ne napišete niti vrstice kode za smart contract, se z razpršili (hashes) srečujete vsakič, ko uporabljate kripto. Tiho označujejo in ščitijo skoraj vsak podatek v verigi blokov (blockchain). Od ID‑jev transakcij do NFT metapodatkov razpršila omogočajo, da se walleti, raziskovalniki in dAppi natančno strinjajo, o katerih podatkih govorijo. Če to razumete, lažje berete, kar vidite na zaslonu, in veste, zakaj je to težko ponarediti.

Uporabe

- Ustvarjanje razpršil transakcij (TXID), ki enolično identificirajo vsako on‑chain transakcijo, ki jo pošljete ali prejmete.

- Označevanje blokov z blokovnimi razpršili (block hashes), ki povzemajo vse podatke v bloku in ga povežejo s prejšnjim.

- Gradnja Merklejevih dreves (Merkle trees), kjer se številna razpršila transakcij združijo v en sam Merklov koren, shranjen v glavi bloka.

- Zaščita NFT metapodatkov z razprševanjem datotek z umetninami ali JSON metapodatkov, da tržnice lahko zaznajo, ali je bila vsebina spremenjena.

- Podpora cross‑chain bridgeem in layer‑2 sistemom, ki na glavno verigo objavljajo kompaktna stanja razpršil (state hashes) kot dokaze o dejavnosti off‑chain.

- Omogočanje on‑chain preverjanja off‑chain podatkov (na primer dokumentov ali podatkovnih nizov) s primerjavo njihovega trenutnega razpršila z razpršilom, shranjenim v smart contractu.

FAQ: razprševanje v verigi blokov (blockchain)

Ključne točke: razumevanje razprševanja brez matematike

Primerno za

- Kripto vlagatelje, ki želijo presojati tehnične trditve brez poglobljenega matematičnega znanja

- Spletne in mobilne razvijalce, ki v svoje izdelke vključujejo wallety, NFT‑je ali plačila

- NFT ustvarjalce in digitalne umetnike, ki jim je pomembno dokazovanje izvirnosti in celovitosti datotek

- Varnostno ozaveščene uporabnike, ki želijo razumeti, kaj jim prikazujejo block explorerji in wallety

Morda ni primerno za

- Bralce, ki iščejo formalne kriptografske dokaze ali podrobne matematične konstrukcije

- Osebe, ki potrebujejo napotke na ravni implementacije za pisanje lastnih razpršilnih funkcij

- Uporabnike, ki jih zanimajo le cene trgovanja in jih ne zanima, kako verige blokov (blockchains) delujejo v ozadju

Razprševanje je tihi motor varnosti verig blokov (blockchain). Razpršilna funkcija (hash function) poljubno količino podatkov pretvori v digitalni prstni odtis fiksne dolžine, ki je determinističen, enosmeren in izjemno občutljiv na spremembe. S tem, ko vsakemu bloku in transakciji dodeli lastno razpršilo ter bloke poveže prek razpršil prejšnjih blokov, veriga blokov (blockchain) naredi poseganje očitno in drago. Proof‑of‑work sistemi dodajo loterijo, ki temelji na razprševanju, kjer je težko najti veljavno razpršilo, a ga je za vse ostale enostavno preveriti, kar omogoča zaupanja vreden konsenz brez osrednje avtoritete. Hkrati ima razprševanje jasne omejitve: ne šifrira podatkov, samo po sebi ne dokazuje, kdo je transakcijo poslal, in ga lahko oslabijo slabe izbire algoritmov ali slaba implementacija. Če si razpršila zapomnite kot digitalne prstne odtise za celovitost in to povežete z razumevanjem ključev in podpisov, že imate močan miselni model za raziskovanje zahtevnejših tem v kriptu.