Proof of Work (PoW) je način, kako decentralizirano omrežje doseže soglasje o tem, katere transakcije so veljavne, brez osrednje avtoritete. V sistemih, kot je Bitcoin, se rudarji med seboj potegujejo za rešitev zahtevne matematične uganke, prvi, ki jo reši, pa dobi pravico, da v verigo blokov doda nov blok transakcij. To tekmovanje v reševanju ugank ljudje običajno imenujejo rudarjenje Bitcoina. Porablja elektriko in specializirano strojno opremo, v zameno pa naredi ponarejanje zgodovine ali transakcij izjemno drago, saj bi moral napadalec ponovno opraviti ogromno količino dela. V tem vodiču boš videl, kako PoW deluje korak za korakom, zakaj velja za varen in kje so njegove dejanske slabosti. Primerjal ga boš tudi z alternativami, kot je Proof of Stake, da boš lahko sam presodil, ali kovanci na osnovi PoW ustrezajo tvojemu tveganju, vrednotam in časovnemu horizontu.

Proof of Work na kratko

Povzetek

- PoW prisili rudarje v tekmovanje pri iskanju veljavnega hasha za blok; zmagovalec doda transakcije in prejme na novo izdane kovance ter provizije.

- Varnost izhaja iz dejstva, da bi ponovna pisava zgodovine zahtevala vsaj toliko dela, kot ga je že opravila poštena večina – ali še več.

- Sistem namerno poveže varnost s stroški energije, kar odvrača napadalce, hkrati pa ustvarja okoljske in politične razprave.

- Bitcoin uporablja PoW od leta 2009, kar mu daje enega najdaljših in najbolj preizkušenih varnostnih zapisov v kriptu.

- Številni zgodnji altcoini, kot sta Litecoin in Monero, prav tako uporabljajo PoW, medtem ko se novejše platforme za pametne pogodbe pogosto odločijo za Proof of Stake.

- Omrežja PoW so najbolj robustna, ko imajo visoko skupno hash moč in raznoliko skupino neodvisnih rudarjev ali rudarskih bazenov.

Razumevanje Proof of Work prek analogij

Pro Tip:Analogije, kot so loterije ali tekme v reševanju ugank, poenostavijo, kako se Proof of Work “občuti”, vendar skrijejo veliko podrobnosti. Uporabljaj jih kot miselne oporne točke, ne kot natančne opise. V naslednjem razdelku boš prehodil dejanske korake, ki jih sledi PoW veriga blokov, da boš lahko povezal zgodbo v glavi z dejanskimi podatkovnimi strukturami, hash funkcijami in spodbudami v omrežju.

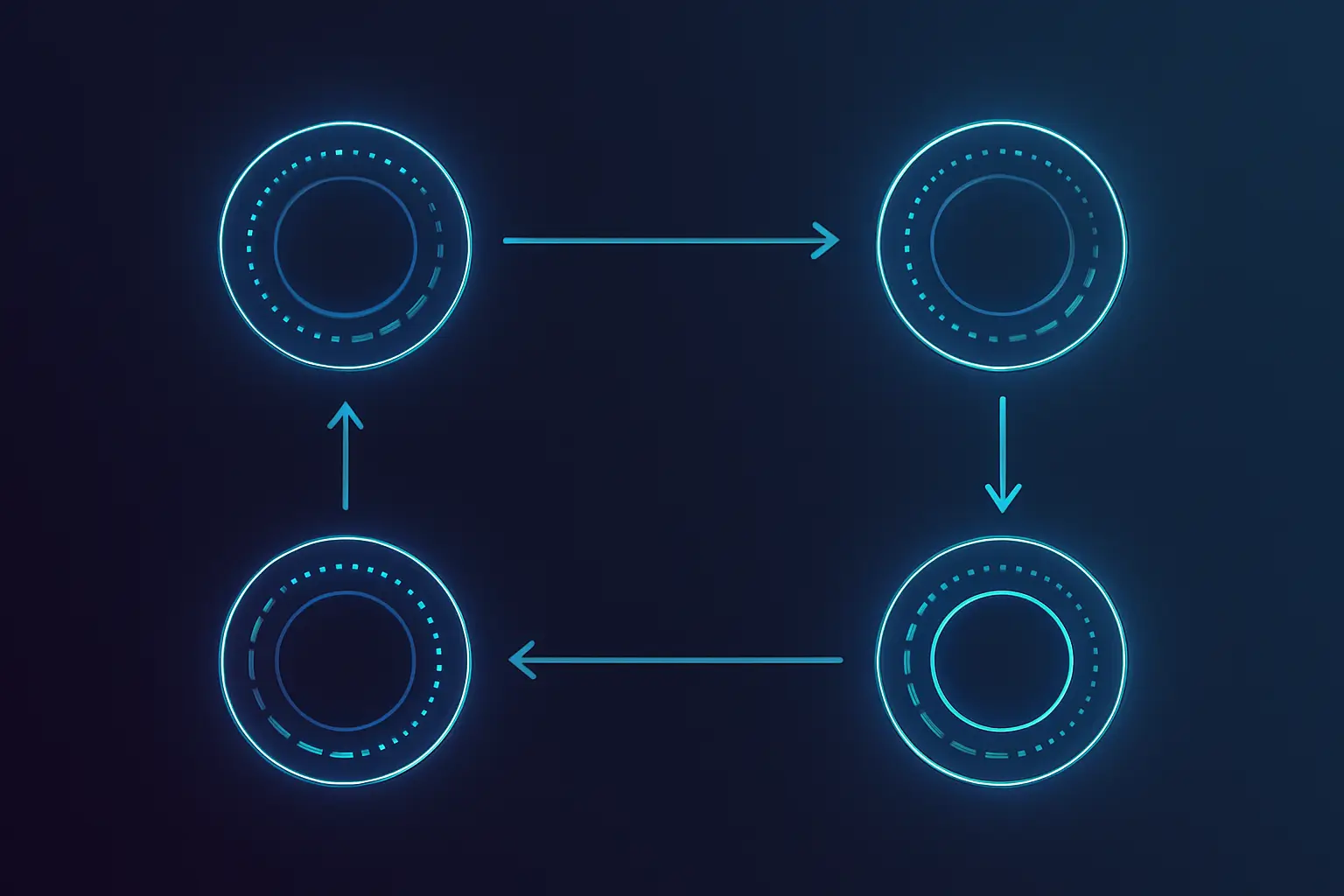

Kako Proof of Work dejansko deluje (korak za korakom)

- Uporabniki oddajajo transakcije v omrežje, vozlišča pa jih zbirajo v čakalnem prostoru, ki se pogosto imenuje mempool.

- Rudar znova in znova hashira glavo bloka, pri tem spreminja nonce (in včasih druga manjša polja), da poišče hash, ki je pod trenutno ciljno težavnostjo.

- Če rudar najde veljaven hash, ki izpolnjuje ciljno težavnost, svoj novi blok in njegov proof of work razpošlje po omrežju.

- Druga vozlišča blok neodvisno preverijo: ponovno preverijo vse transakcije, ponovno izračunajo hash in potrdijo, da ustreza ciljni težavnosti.

- Če je blok veljaven, ga vozlišča dodajo svoji lokalni kopiji verige in njegove transakcije obravnavajo kot potrjene – običajno po tem, ko je na vrhu zgrajenih še nekaj blokov.

- Ko obstajajo konkurenčne verige, vozlišča sledijo verigi z največ nakopičenega dela (pogosto najdaljši), kar sčasoma uskladi vse na eno samo zgodovino.

Pod pokrovom: hash funkcije, težavnost in spodbude

- Kriptografske hash funkcije, kot je SHA-256, preslikajo katerikoli vhod v izhod fiksne velikosti, ki je videti naključen, in so zasnovane kot enosmerne in odporne na trke.

- Ker so hash vrednosti nepredvidljive, je edini način, da najdeš hash pod ciljem težavnosti, groba sila – poskusi in napake –, kar rudarji izvajajo s svojo strojno opremo.

- Omrežje periodično prilagaja cilj težavnosti, tako da v povprečju bloki prispejo s fiksno hitrostjo (pri Bitcoinu približno vsakih 10 minut), ne glede na to, koliko hash moči je na voljo.

- Rudarji so plačani z nagrado za blok (na novo ustvarjeni kovanci) in transakcijskimi provizijami, ki morajo dolgoročno vsaj pokriti njihove stroške elektrike in strojne opreme.

- Ker pošteno rudarjenje prinaša predvidljive nagrade, napadi pa pomenijo ogromne stroške in negotove koristi, je za racionalne rudarje običajno bolje, da sledijo pravilom.

- Če nagrade postanejo prenizke ali se pravila težavnosti nenadoma spremenijo, lahko rudarji izklopijo opremo ali preidejo na druge kovance, kar oslabi varnost in poceni napade.

Pro Tip:Varnost PoW ni le matematika; gre za spodbude. Ko omrežje spremeni nagrade za bloke, razporeditev razpolovitev ali pravila težavnosti, spremeni tudi izračune dobičkonosnosti rudarjev. Če rudarjenje postane nedonosno ali preveč nepredvidljivo, lahko hash moč odteče, kar poceni napade in poveča verjetnost centralizacije. Vedno bodi pozoren na monetarno politiko kovanca in pravila težavnosti, ne le na njegov glavni hash algoritem.

Od ideje proti neželeni pošti do varnostne hrbtenice Bitcoina

Ideja za Proof of Work je obstajala že pred Bitcoinom in je bila prvotno predlagana kot način boja proti e-poštni neželeni pošti. Sistemi, kot je Hashcash, so od pošiljateljev zahtevali majhno količino izračunov na e-pošto, s čimer so množično pošiljanje spama podražili, običajno uporabo pa ohranili cenovno dostopno. Preboj Satoshija Nakamota je bil, da je ta koncept ponovno uporabil ne za e-pošto, temveč za zavarovanje decentraliziranega denarnega sistema. S tem, ko je ustvarjanje blokov vezal na PoW, je Bitcoin elektriko in računsko moč spremenil v ščit proti dvojnemu trošenju in cenzuri.

Ključne točke

- 1990–2000: Raziskovalci predlagajo Proof of Work sheme, kot je Hashcash, da bi podražili pošiljanje spama ali izvajanje napadov zavrnitve storitve.

- 2008: Bitcoin whitepaper opiše sistem elektronskega gotovinskega plačevanja med vrstniki, ki uporablja PoW za doseganje soglasja o zgodovini transakcij brez osrednjega strežnika.

- 2009: Genesis blok Bitcoina je izrudarjen na procesorjih (CPU), zgodnji uporabniki pa za varovanje omrežja in pridobivanje kovancev rudarijo priložnostno na domačih računalnikih.

- 2010-ta: Rudarjenje postane industrijsko – premakne se od CPU-jev k GPU-jem in nato k specializiranim ASIC-om, pri čemer nastanejo veliki rudarski obrati v regijah s poceni elektriko.

- Drugi kriptokovanci, kot sta Litecoin in Monero, sprejmejo PoW z različnimi hash funkcijami ali cilji, kot so hitrejši bloki ali močnejša zasebnost.

- 2022: Ethereum zaključi prehod iz PoW na Proof of Stake, kar pokaže, da lahko velika omrežja zamenjajo mehanizem soglasja, vendar z velikimi kompromisi in kompleksnostjo.

Kje se Proof of Work uporablja danes

Danes je Proof of Work najbolj znan kot motor za Bitcoin, ki ga uporablja za zavarovanje globalnega, brez dovoljenj delujočega monetarnega omrežja. Tudi več drugih večjih kovancev se zanaša na PoW, pogosto z različnimi cilji, kot so hitrejša plačila ali močnejša zasebnost. Poleg velikih projektov številni manjši altcoini eksperimentirajo z alternativnimi PoW algoritmi ali hibridnimi zasnovami. Obstajajo tudi nemonetarne uporabe, kjer PoW pomaga ustvarjati časovne žige, odporne na posege, ali ščiti javne podatke pred poceni spamom in zlorabami.

Primeri uporabe

- Bitcoin uporablja PoW za zavarovanje svojega monetarnega glavnega knjigovodstva, ki se upira cenzuri in dvojnemu trošenju prek tisočih vozlišč po svetu.

- Litecoin in podobni kovanci uporabljajo PoW z drugačnimi parametri (na primer hitrejšimi časi blokov), da ciljajo na cenejša in hitrejša vsakodnevna plačila.

- Monero se zanaša na PoW v okviru zasnove, osredotočene na zasebnost, z namenom, da rudarjenje ostane bolj dostopno običajni strojni opremi in da skrije podrobnosti transakcij.

- Manjši PoW kovanci eksperimentirajo z novimi hash algoritmi ali hibridnimi modeli, vendar jih lahko zaradi nižje hash moči lažje napadejo.

- Storitve za časovno žigosanje in sidranje podatkov vgrajujejo hash vrednosti dokumentov v PoW verige blokov, da dokažejo, da so določeni podatki obstajali ob določenem času.

- Akademski in hobi projekti uporabljajo PoW za proučevanje teorije iger, varnostnih predpostavk in okoljskih vplivov različnih zasnov soglasja.

- Tržnice hash moči omogočajo začasen najem rudarske moči, ki se lahko uporabi za legitimno rudarjenje ali pa – v nekaterih primerih – za napad na šibkejše PoW verige.

Študija primera / zgodba

Varnostna jamstva in tveganja Proof of Work

Glavni dejavniki tveganja

Proof of Work želi goljufanje narediti dražje od spoštovanja pravil. Da bi prepisal potrjene transakcije, mora napadalec nadzorovati ogromno hash moči in plačati za elektriko ter strojno opremo, da prehiti pošteno večino. V praksi se je ta model dobro obnesel pri velikih omrežjih, kot je Bitcoin, vendar ima omejitve. Manjši PoW kovanci z nizko skupno hash močjo so doživeli 51 % napade, tudi velika omrežja pa se soočajo s skrbmi glede koncentracije rudarskih bazenov, okoljskega odtisa in spreminjajočega se regulatornega odnosa.

Primary Risk Factors

Najboljše varnostne prakse

- PoW je močan le toliko, kolikor so močni hash moč, razpršenost rudarjev in spodbude v ozadju. Znana blagovna znamka ali ime algoritma še ne zagotavlja varnosti. Preden zaupaš PoW kovancu, si oglej njegovo skupno hash moč, kako koncentrirano je rudarjenje in ali njegova ekonomska zasnova rudarjem daje razlog, da omrežje dolgoročno branijo.

Prednosti in slabosti Proof of Work

Prednosti

Slabosti

Proof of Work v primerjavi z drugimi mehanizmi soglasja

Kako varno uporabljati PoW omrežja

- Začni z dobro uveljavljenimi PoW kovanci, ki imajo visoko hash moč in dobro dokumentacijo, namesto z neznanimi projekti z majhno tržno kapitalizacijo.

- Uporabljaj ugledne denarnice, ki ti omogočajo nadzor nad lastnimi ključi, in se nauči osnovnih varnostnih praks, kot so varnostne kopije in strojne denarnice.

- Razumi tipične ravni provizij in čase potrditev, da te ne presenetijo zamude ali preplačevanje v obdobjih gneče.

- Če se lotiš hobi rudarjenja, začni z izobraževalnimi cilji in majhnim proračunom ter bodi skeptičen do cloud-mining pogodb, ki obljubljajo zagotovljene donose.

- Pred večjimi prenosi preveri osnovne kazalnike zdravja omrežja, kot so skupna hash stopnja, porazdelitev rudarskih bazenov in nedavne spremembe težavnosti.

- Izogibaj se pošiljanju sredstev na nepreverjene rudarske bazene ali tržnice hash moči in vsako storitev temeljito razišči, preden povežeš svojo denarnico ali strojno opremo.

Pro Tip:Preden porabiš denar za rudarsko opremo, se nauči, kako delujejo vozlišča, potrditve in osnovna varnost denarnic. Če najprej razumeš preverjanje, boš lažje presodil, ali je neka rudarska priložnost realna ali zgolj marketing.

Proof of Work – pogosta vprašanja

Zaključek: kdaj ima Proof of Work smisel?

Morda je primeren za

- Investitorje, ki dajejo prednost cenzuri odpornemu, dolgoročnemu poravnavanju pred hitrostjo in funkcijami

- Uporabnike, ki cenijo pregledne, preizkušene varnostne modele, kot je Bitcoinov

- Tehnično radovedne ljudi, ki so pripravljeni razumeti, kako delujejo soglasje in spodbude

Morda ni primeren za

- Ljudje, ki želijo izjemno hitro, nizkocenovno trgovanje in kompleksne DeFi aplikacije že na osnovni plasti

- Investitorje, ki nad vsemi drugimi lastnostmi močno dajejo prednost minimalni porabi energije

- Uporabnike, ki iščejo hiter zaslužek z rudarjenjem, ne da bi razumeli osnovna tveganja

Proof of Work elektriko in računsko moč spremeni v javni ščit za digitalno vrednost. S tem, ko prepisovanje zgodovine naredi drago, omogoča odprtim omrežjem, kot je Bitcoin, da delujejo brez bank ali centralnih operaterjev in se namesto tega zanašajo na pregledna pravila in spodbude. Ta varnost ima svojo ceno: znatno porabo energije, tveganja koncentracije strojne opreme in nižji pretok kot nekateri novejši modeli. Velika PoW omrežja imajo močno zgodovino, medtem ko so manjša lahko krhka, če je hash moč nizka ali jo je mogoče zlahka najeti. Ko ocenjuješ katerikoli kripto projekt, obravnavaj njegov mehanizem soglasja kot osrednji del njegove identitete, ne kot tehnično opombo pod črto. Razumevanje, kako PoW deluje, ti pomaga presoditi, kdaj so njegova jamstva vredna stroškov glede na tvoje prihranke, vrednote in časovni horizont.