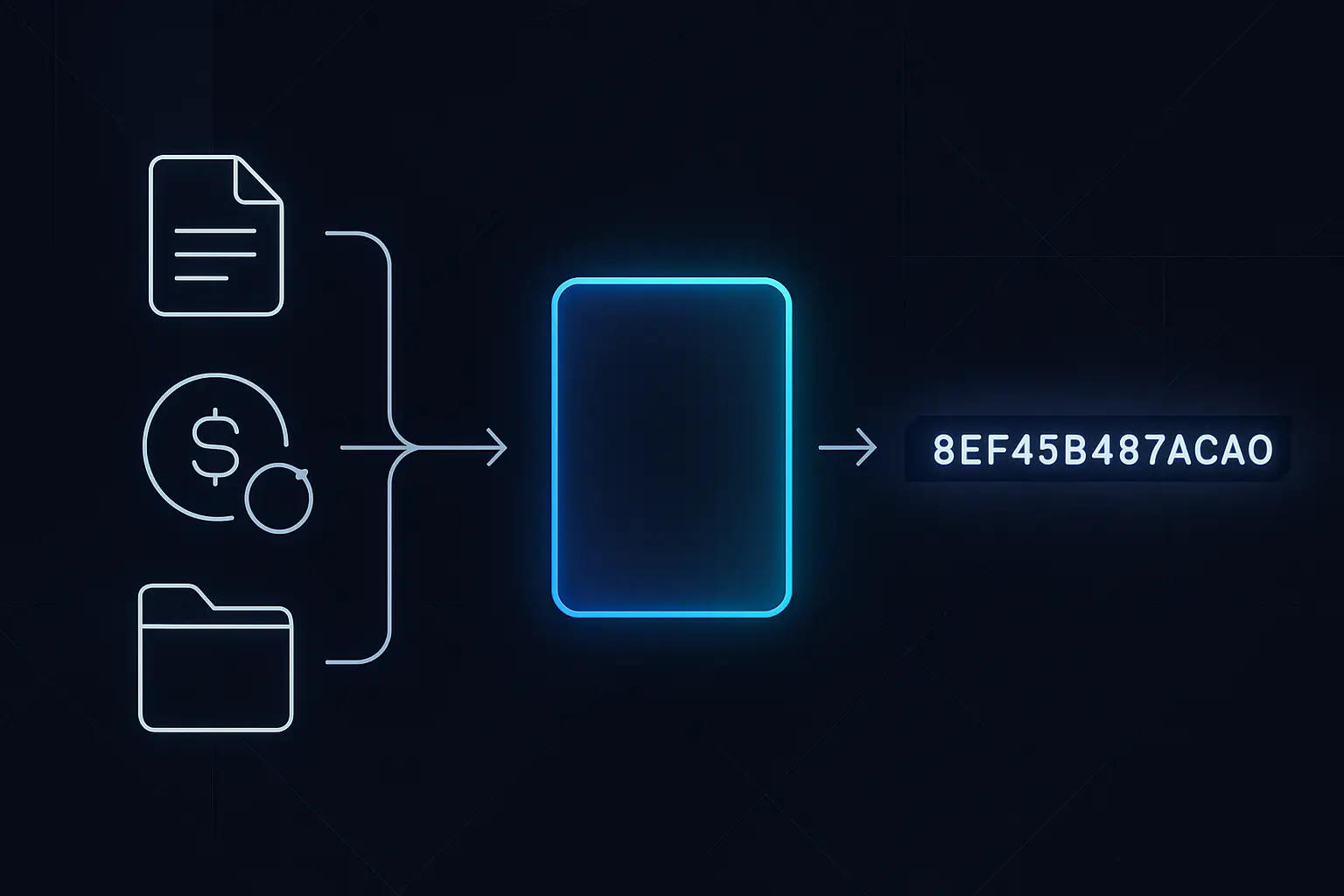

Kur njerëzit flasin që blockchain‑et janë "të pandryshueshme" ose "rezistente ndaj manipulimit", në fakt po flasin për hashing. Një hash është një kod i shkurtër, i krijuar nga një formulë e veçantë, që përfaqëson në mënyrë unike një pjesë të dhënash si një transaksion, skedar, ose një bllok të tërë. Shpesh krahasohet me një shenjtë gishtash dixhitale: është e lehtë të krijohet nga të dhënat origjinale, por është e pamundur t’i kthehesh mbrapsht atyre të dhënave. Nëse ndryshon edhe një karakter i vetëm i input‑it, shenja e gishtit (hash‑i) ndryshon plotësisht, duke e bërë çdo ndryshim të dukshëm. Hashing është ajo që u lejon mijëra node të një blockchain‑i të bien dakord për të njëjtën histori pa një autoritet qendror. Ai lidh blloqet me njëri‑tjetrin, fuqizon minierat me proof‑of‑work dhe u ndihmon përdoruesve të verifikojnë integritetin e të dhënave pa pasur nevojë të shohin gjithë informacionin bazë. Në këtë guidë do të fokusohemi te idetë, jo te matematika. Do të shohësh si funksionon hashing në praktikë, sidomos në sisteme si Bitcoin, në mënyrë që ta shpjegosh qartë dhe të dallosh pretendimet mashtruese ose të dyshimta që keqpërdorin këta terma.

Përmbledhje e Shpejtë: Hashing në Blockchain (blockchain) me një Vështrim

Përmbledhje

- E kthen çdo input (transaksion, skedar, mesazh) në një kod hash me gjatësi fikse që përfaqëson në mënyrë unike ato të dhëna.

- Është një‑drejtimësh: mund të shkosh lehtësisht nga të dhënat te hash‑i, por nuk mund të rikthesh të dhënat origjinale nga hash‑i.

- Është jashtëzakonisht i ndjeshëm: edhe një ndryshim shumë i vogël në input prodhon një hash output krejtësisht të ndryshëm.

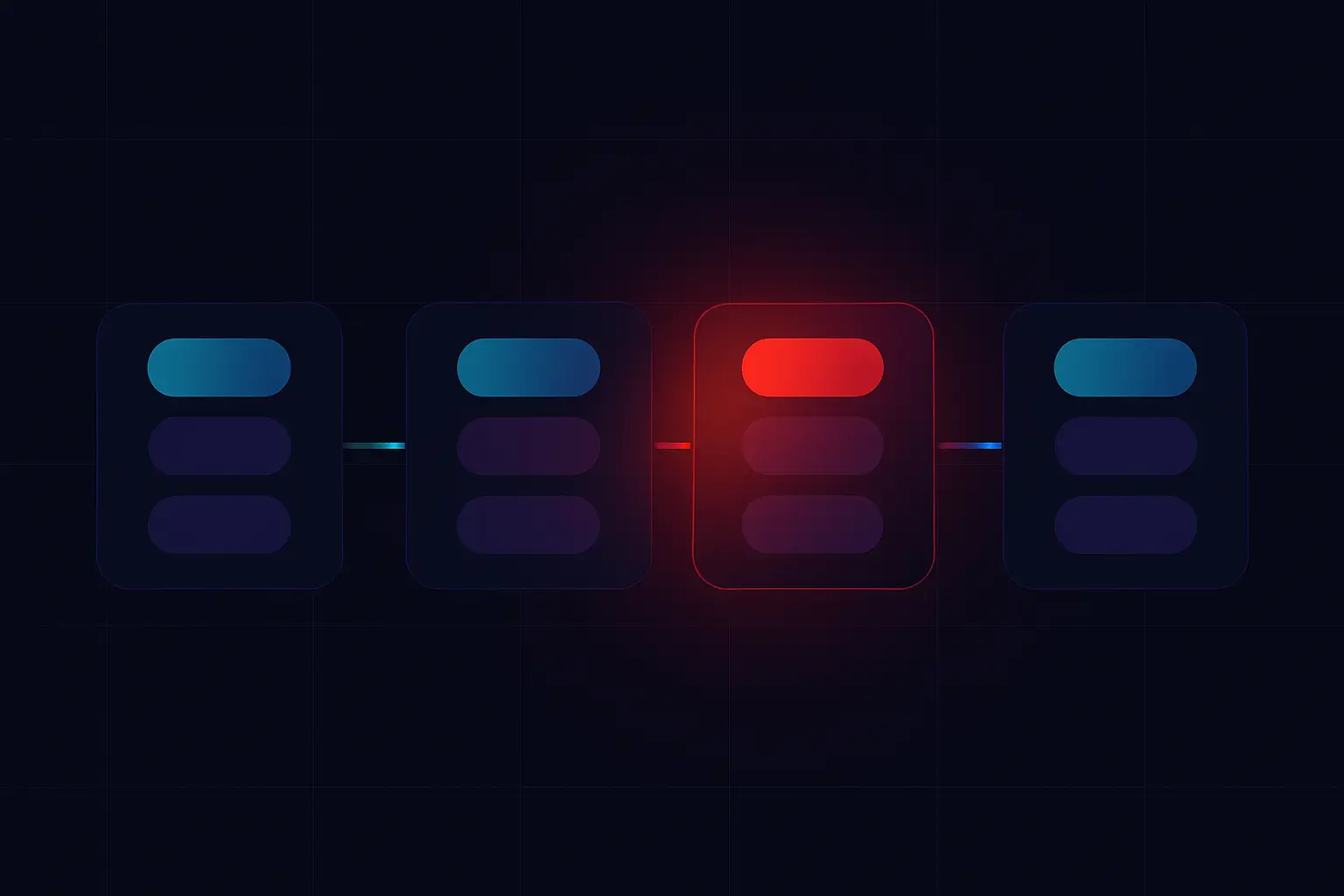

- Lidh blloqet me njëri‑tjetrin duke ruajtur hash‑in e çdo blloku brenda bllokut pasardhës, duke e bërë manipulimin të dukshëm dhe të kushtueshëm.

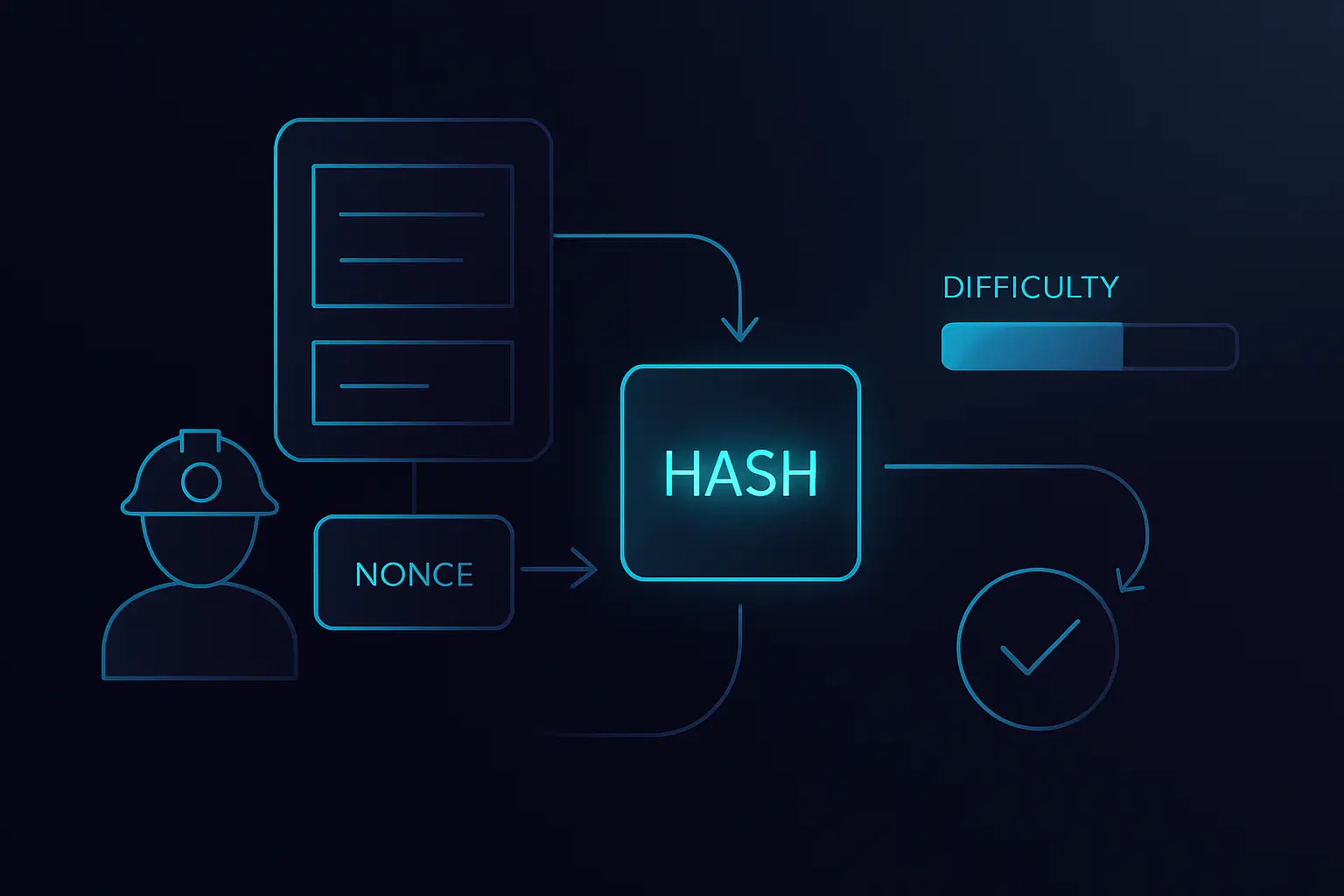

- Fuqizon proof‑of‑work mining, ku minerët garojnë për të gjetur një hash që plotëson një nivel vështirësie.

- U lejon përdoruesve dhe node‑ve të verifikojnë integritetin e të dhënave ("kjo nuk ka ndryshuar") pa pasur nevojë të shohin ose t’u besojnë të gjitha të dhënave bazë.

Bazat e Hashing: Ideja pa Matematikë

- Prodhon një output me madhësi fikse pavarësisht sa i madh apo i vogël është input‑i.

- Është determinist: i njëjti input do të japë gjithmonë saktësisht të njëjtin hash output.

- Është praktikisht një‑drejtimësh: nuk mund të rindërtosh të dhënat origjinale nga hash‑i në një kohë të arsyeshme.

- Shfaq sjellje orteku: ndryshimi i edhe një biti të vetëm të input‑it e ndryshon plotësisht hash‑in përfundimtar.

- Është projektuar të jetë rezistent ndaj përplasjes (collision‑resistant), që do të thotë se është jashtëzakonisht e vështirë të gjesh dy input‑e të ndryshme që prodhojnë të njëjtin hash.

Hashing përtej Kriptos: Përdorime të Përditshme

- Verifikimi i skedarëve të shkarkuar duke krahasuar hash‑in e tyre me një vlerë të besuar të postuar nga zhvilluesi i software‑it.

- Ruajtja e password hashes në vend të fjalëkalimeve të papërpunuara, në mënyrë që një rrjedhje baze të dhënash të zbulojë vetëm vlera të përziera.

- Zbulimi i fotove, videove ose dokumenteve të dyfishta duke krahasuar hash‑et e tyre në vend të përmbajtjes së plotë.

- Kontrollimi i integritetit të të dhënave në backup‑e ose ruajtje në cloud duke bërë re‑hash të skedarëve dhe duke i krahasuar me hash‑et e mëparshme.

- Fuqizimi i sistemeve të content‑addressable storage, ku skedarët merren duke përdorur hash‑in e tyre në vend të një emri të zgjedhur nga njeriu.

Si e Siguron Hashing një Blockchain (blockchain)

- E bën zinxhirin praktikisht të pandryshueshëm: ndryshimi i një blloku prish të gjitha hash‑et pasuese, duke e ekspozuar manipulimin.

- U lejon node‑ve të verifikojnë shpejt që një bllok i marrë përputhet me block hash e pritur pa e shkarkuar gjithçka nga e para.

- Mundëson light clients (SPV wallets) të verifikojnë transaksione duke përdorur hash‑et e bllokut dhe të Merkle tree në vend të gjithë blockchain‑it.

- Ndihmon mijëra node të qëndrojnë të sinkronizuara, pasi ato mund të krahasojnë hash‑et për të rënë dakord në mënyrë efikase mbi të njëjtën histori të zinxhirit.

Pro Tip:Kur shikon një block explorer, vargjet e gjata që sheh të etiketuara si "block hash" ose "transaction hash" janë këto shenja gishtash dixhitale në veprim. Duke kuptuar që ato përmbledhin në mënyrë unike të dhënat, mund të ndjekësh me besim transaksionet e tua, të konfirmosh në cilin bllok janë dhe të dallosh kur dikush po të tregon një screenshot të rremë që nuk përputhet me zinxhirin real.

Hash Functions të Përbashkëta në Kripto (SHA‑256, Keccak dhe më tej)

Key facts

Hashing dhe Proof of Work: Minierat në Një Figurë

- Mashtrimi është i kushtueshëm sepse një sulmues do të duhej të ribënte sasi gjigante të hashing work për të rishkruar historinë dhe njëkohësisht për të përmbushur nivelin e vështirësisë.

- Rrjeti rregullisht përshtat difficulty në mënyrë që, mesatarisht, blloqet të gjenden me një ritëm të parashikueshëm edhe kur fuqia totale e minierave ndryshon.

- Verifikimi është i lirë: node‑t e tjerë duhet vetëm të bëjnë hash të header‑it të bllokut një herë dhe të kontrollojnë që rezultati përmbush rregullin e vështirësisë.

- Kjo asimetri—e vështirë për të gjetur një hash të vlefshëm, e lehtë për ta verifikuar—është ajo që e bën proof of work një mekanizëm të fuqishëm kundër manipulimit.

Studim Rasti / Histori

Rreziqet, Kufizimet dhe Çështjet e Sigurisë te Hashing

Faktorët Kryesorë të Rrezikut

Hashing është i fuqishëm, por nuk është pluhur magjik sigurie. Një hash vetëm provon që të dhënat nuk kanë ndryshuar; nuk i fsheh ato dhe nuk provon kush i ka krijuar. Shumë shkelje sigurie ndodhin sepse zhvilluesit e përdorin gabim hashing. Për shembull, ruajtja e fjalëkalimeve si një hash i thjeshtë SHA‑256 pa salt ose pa një funksion të ngadaltë password‑hashing i bën ato të lehta për t’u thyer nëse baza e të dhënave rrjedh. Përdorimi i algoritmeve të thyer si MD5 ose SHA‑1 për sisteme të reja është gjithashtu i rrezikshëm sepse ato kanë dobësi të njohura. Përdoruesit gjithashtu mund t’i keqinterpretojnë ato që shohin. Një transaction hash nuk është fjalëkalim apo private key, dhe ndarja e tij nuk i jep askujt kontroll mbi fondet e tua. Kuptimi i këtyre kufijve të ndihmon të dallosh praktikat e këqija të sigurisë dhe të shmangësh projekte që keqpërdorin fjalët kyçe kriptografike.

Primary Risk Factors

Praktika më të Mira Sigurie

Hashing kundrejt Encryption dhe Digital Signatures

Pro Tip:Një përdorues i ri kopjoi një transaction hash në një chat "support" pasi një mashtrues i kërkoi "çelësin" për të rregulluar një pagesë të bllokuar. Për fat të mirë, hash‑i vetëm nuk i dha akses, por tregoi sa lehtë ngatërrohen termat. Duke ditur ndryshimin mes hash‑eve, çelësave dhe nënshkrimeve, mund t’i dallosh këto mashtrime herët.

Përdorime Praktike të Hashing në Blockchain (blockchain)

Edhe nëse nuk shkruan kurrë asnjë rresht kodi për smart contract, ti ndërvepron me hash‑e sa herë që përdor kripto. Ato, në heshtje, etiketojnë dhe mbrojnë pothuajse çdo pjesë të dhënash në një blockchain. Nga ID‑të e transaksioneve te metadata e NFT‑ve, hash‑et u lejojnë wallets, explorers dhe dApps të bien dakord saktësisht për cilat të dhëna po flasin. Ta dish këtë të ndihmon të kuptosh çfarë po sheh në ekran dhe pse është e vështirë të falsifikohet.

Përdorime

- Krijimi i transaction hashes (TXID) që identifikojnë në mënyrë unike çdo transaksion on‑chain që dërgon ose merr.

- Etiketimi i blloqeve me block hashes, të cilat përmbledhin të gjitha të dhënat në një bllok dhe e lidhin atë me bllokun e mëparshëm.

- Ndërtimi i Merkle trees, ku shumë transaction hashes kombinohen në një Merkle root të vetëm të ruajtur në header‑in e bllokut.

- Mbrojtja e NFT metadata duke bërë hash të skedarëve të artit ose metadata JSON, në mënyrë që tregjet të zbulojnë nëse përmbajtja është ndryshuar.

- Mbështetja e bridges ndër‑zinxhir dhe sistemeve layer‑2 që postojnë state hashes kompakte në një zinxhir kryesor si prova të aktivitetit off‑chain.

- Mundësimi i verifikimit on‑chain të të dhënave off‑chain (si dokumente ose dataset‑e) duke krahasuar hash‑in e tyre aktual me një hash të ruajtur në një smart contract.

FAQ: Hashing në Blockchain (blockchain)

Pikat Kryesore: Të Kuptosh Hashing pa Matematikë

Mund të Jetë i Përshtatshëm Për

- Investitorë kripto që duan të vlerësojnë pretendime teknike pa njohuri të thella matematike

- Zhvillues web dhe aplikacionesh që integrojnë wallets, NFT ose pagesa në produktet e tyre

- Krijues NFT‑sh dhe artistë dixhitalë që kujdesen për provimin e origjinalitetit dhe integritetit të skedarëve

- Përdorues të ndërgjegjshëm për sigurinë që duan të kuptojnë çfarë u tregojnë block explorers dhe wallets

Mund të Mos Jetë i Përshtatshëm Për

- Lexues që kërkojnë prova formale kriptografie ose struktura matematikore të detajuara

- Persona që kanë nevojë për udhëzime në nivel implementimi për të shkruar hash functions të tyre

- Përdorues të interesuar vetëm për çmimet e tregtimit, pa interes për mënyrën si funksionojnë blockchain‑et në prapaskenë

Hashing është motori i qetë pas sigurisë së një blockchain (blockchain). Një hash function e kthen çdo sasi të dhënash në një shenjë gishtash dixhitale me gjatësi fikse, që është deterministe, një‑drejtimëshe dhe jashtëzakonisht e ndjeshme ndaj ndryshimit. Duke i dhënë çdo blloku dhe transaksioni hash‑in e vet, dhe duke i lidhur blloqet përmes hash‑eve të bllokut të mëparshëm, blockchain‑et e bëjnë manipulimin të dukshëm dhe të kushtueshëm. Sistemet me proof‑of‑work shtojnë një llotari të bazuar në hashing, ku është e vështirë të gjesh një hash të vlefshëm, por e lehtë për të gjithë të tjerët ta verifikojnë, duke mundësuar konsensus pa besim pa një autoritet qendror. Në të njëjtën kohë, hashing ka kufij të qartë: nuk i enkripton të dhënat, nuk provon vetë kush e dërgoi një transaksion dhe mund të dobësohet nga zgjedhje të këqija algoritmesh ose implementim i dobët. Nëse i mban mend hash‑et si shenja gishtash dixhitale për integritetin, dhe e kombinon këtë me një kuptim të çelësave dhe nënshkrimeve, tashmë ke një model të fortë mendor për të eksploruar tema më të thella në kripto.