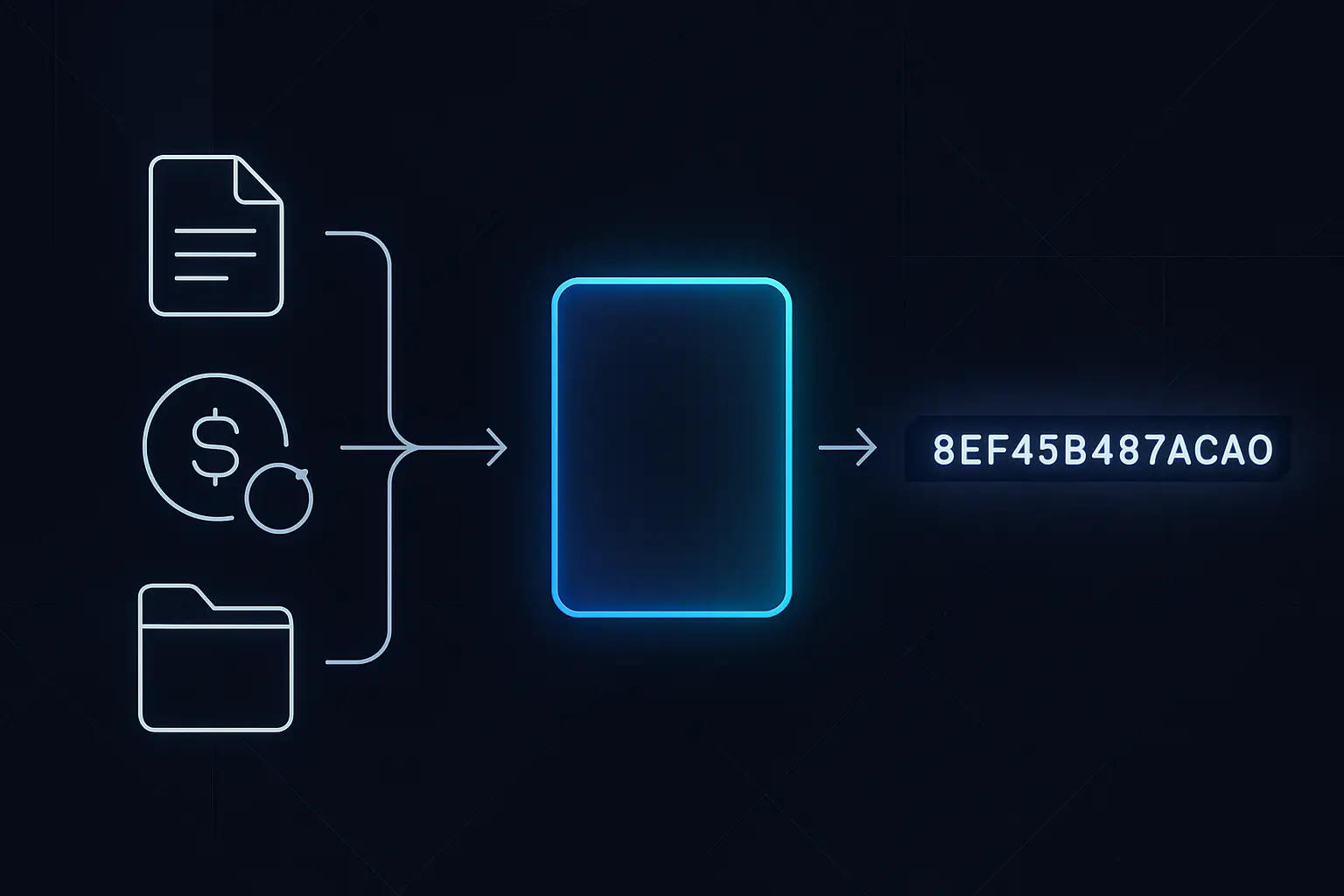

Kada ljudi kažu da su blockchaini (blockchain) „nepromenljivi” ili „otporni na menjanje podataka”, u stvari govore o hashingu. Hash je kratak kod, napravljen posebnom formulom, koji jedinstveno predstavlja neki podatak, kao što je transakcija, fajl ili ceo blok. Često se poredi sa digitalnim otiskom prsta: lako se dobija iz originalnih podataka, ali je nemoguće vratiti se iz hasha nazad na te podatke. Ako se promeni čak i jedan znak ulaza, otisak (hash) se potpuno menja, pa je svaka izmena očigledna. Hashing je ono što omogućava hiljadama blockchain čvorova (node) da se slože oko iste istorije bez centralnog autoriteta. On povezuje blokove, pokreće proof‑of‑work rudarenje i pomaže korisnicima da provere integritet podataka bez uvida u sve osnovne informacije. U ovom vodiču fokusiraćemo se na ideje, a ne na matematiku. Videćeš kako hashing funkcioniše u praksi, posebno u sistemima kao što je Bitcoin, tako da možeš jasno da ga objasniš i prepoznaš zavaravajuće ili prevarantske tvrdnje koje zloupotrebljavaju ove pojmove.

Ukratko: Hashing u blockchainu na prvi pogled

Rezime

- Pretvara bilo koji ulaz (transakciju, fajl, poruku) u hash kod fiksne dužine koji jedinstveno predstavlja te podatke.

- Je jednosmeran: lako je doći od podataka do hasha, ali nije moguće iz hasha povratiti originalne podatke.

- Je izuzetno osetljiv: čak i mala promena ulaza proizvodi potpuno drugačiji hash izlaz.

- Povezuje blokove tako što čuva hash svakog bloka u sledećem bloku, pa je menjanje podataka očigledno i skupo.

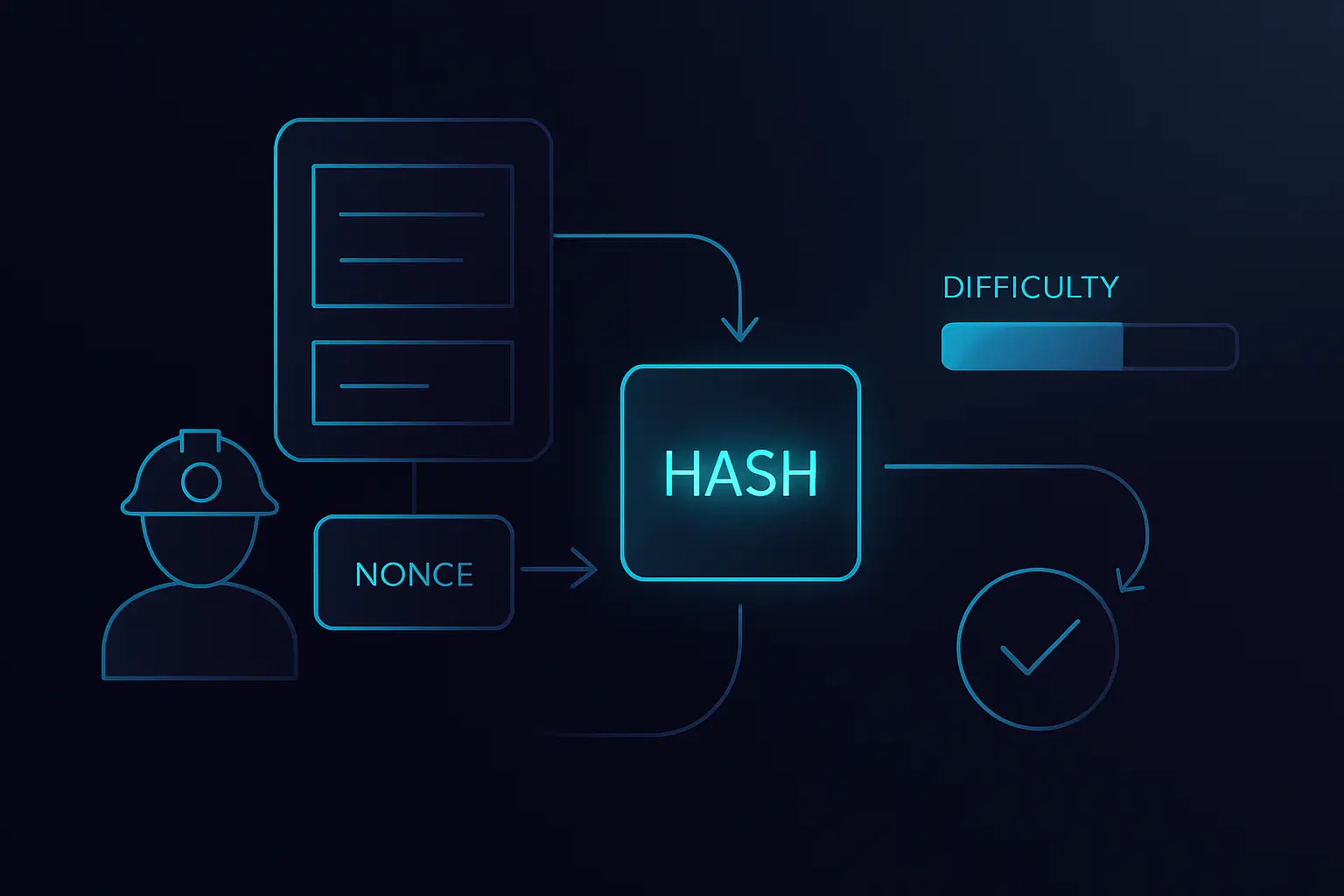

- Pokreće proof‑of‑work rudarenje, gde rudari trče u trci da pronađu hash koji ispunjava zadati nivo težine.

- Omogućava korisnicima i čvorovima da provere integritet podataka („ovo se nije promenilo”) bez potrebe da vide ili veruju svim osnovnim podacima.

Osnove hashiranja: Ideja bez matematike

- Proizvodi izlaz fiksne veličine bez obzira na to koliko su ulazni podaci veliki ili mali.

- Je deterministička: isti ulaz će uvek dati potpuno isti hash izlaz.

- Je praktično jednosmerna: ne možeš da rekonstruišeš originalne podatke iz hasha u bilo kom razumnom vremenu.

- Pokazuje „lavina” ponašanje: promena čak i jednog bita ulaza potpuno menja rezultat hasha.

- Dizajnirana je da bude otporna na kolizije, što znači da je ekstremno teško pronaći dva različita ulaza koja daju isti hash.

Hashing van kripta: svakodnevne primene

- Provera preuzetih fajlova upoređivanjem njihovog hasha sa pouzdanim vrednostima koje je objavio izdavač softvera.

- Čuvanje hashiranih lozinki umesto sirovih lozinki, tako da curenje baze otkriva samo „izmešane” vrednosti.

- Otkrivanje dupliranih fotografija, video zapisa ili dokumenata upoređivanjem njihovih hashova umesto celog sadržaja.

- Provera integriteta podataka u bekapima ili cloud skladištu ponovnim hashiranjem fajlova i poređenjem sa ranijim hashovima.

- Pokretanje sistema content‑addressable storage, gde se fajlovi preuzimaju pomoću njihovog hasha umesto imena koje je izabrao čovek.

Kako hashing obezbeđuje blockchaine (blockchain)

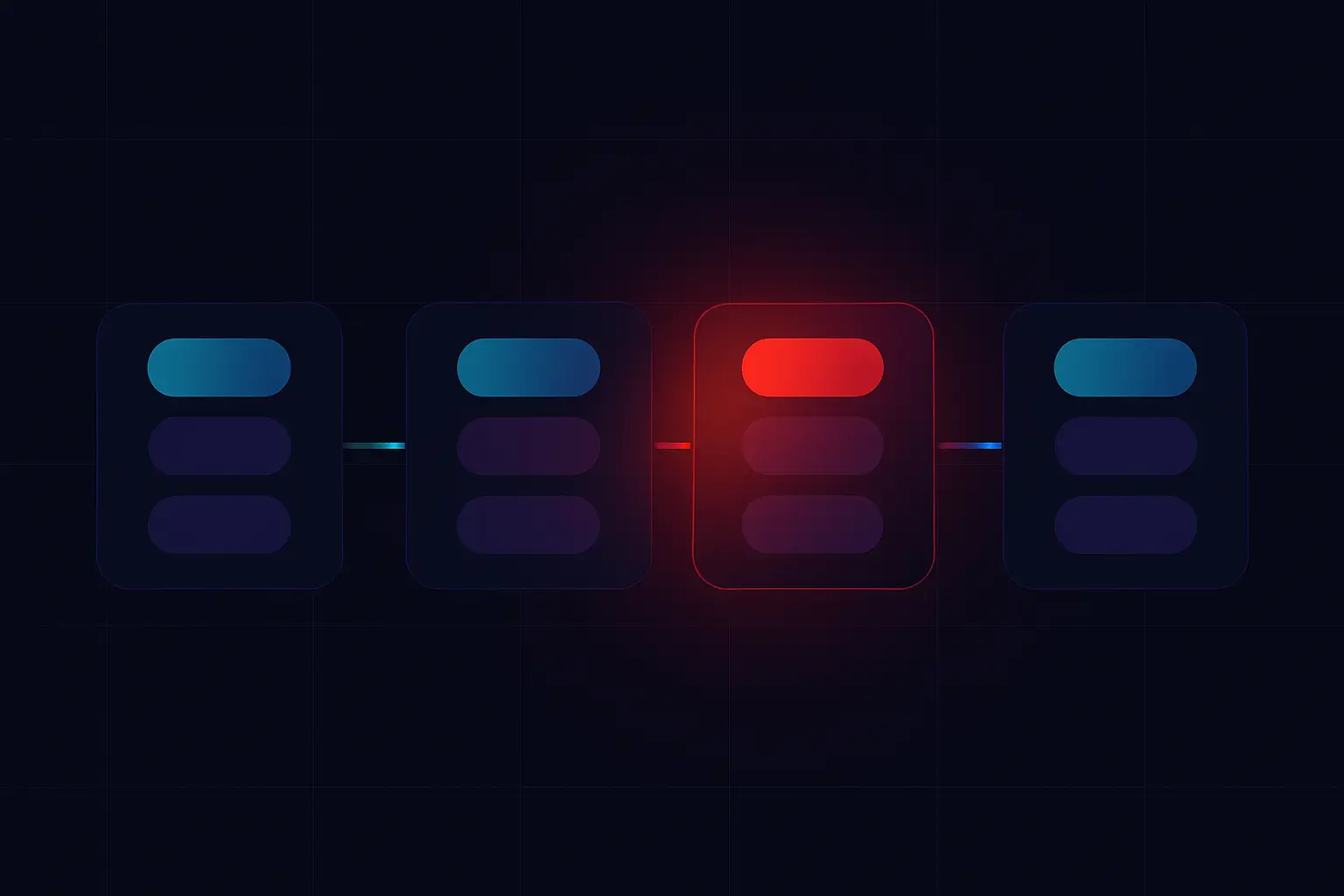

- Čini lanac praktično nepromenljivim: menjanje jednog bloka kvari sve kasnije hashove i otkriva pokušaj manipulacije.

- Omogućava čvorovima da brzo provere da li primljeni blok odgovara očekivanom hashu bloka bez ponovnog preuzimanja svega.

- Omogućava light klijentima (SPV wallet) da verifikuju transakcije koristeći hashove blokova i Merkle stabla umesto celog blockchaina.

- Pomaže hiljadama čvorova da ostanu usklađeni, jer mogu da uporede hashove i efikasno se slože oko iste istorije lanca.

Pro Tip:Kada gledaš block explorer, dugačke nizove koje vidiš pod oznakama „block hash” ili „transaction hash” su ovi digitalni otisci prstiju na delu. Razumevanjem da oni jedinstveno sažimaju podatke, možeš samouvereno da pratiš svoje transakcije, potvrdiš u kom bloku se nalaze i prepoznaš kada ti neko pokazuje lažan screenshot koji se ne poklapa sa pravim lancem.

Najčešće hash funkcije u kriptu (SHA‑256, Keccak i druge)

Key facts

Hashing i Proof of Work: rudarenje u jednoj slici

- Varanje je skupo jer bi napadač morao ponovo da uradi ogromnu količinu hashing rada da bi prepisao istoriju i i dalje ispunio cilj težine.

- Mreža redovno prilagođava težinu tako da se, u proseku, blokovi nalaze predvidljivim tempom čak i kada se ukupna snaga rudarenja menja.

- Verifikacija je jeftina: ostali čvorovi treba samo jednom da hashiraju zaglavlje bloka i provere da li rezultat ispunjava pravilo težine.

- Ova asimetrija — teško je pronaći važeći hash, lako ga je proveriti — je ono što čini proof of work snažnim mehanizmom protiv menjanja podataka.

Studija slučaja / priča

Rizici, ograničenja i bezbednosni aspekti hashiranja

Glavni faktori rizika

Hashing je moćan, ali nije magični bezbednosni prah. Hash samo dokazuje da se podaci nisu promenili; on ne skriva podatke i ne dokazuje ko ih je napravio. Mnogi bezbednosni incidenti dešavaju se zato što developeri pogrešno koriste hashing. Na primer, čuvanje lozinki kao prostog SHA‑256 hasha bez „soli” ili sporije funkcije za hashiranje lozinki čini ih lakim za razbijanje ako baza podataka iscuri. Korišćenje zastarelih algoritama kao što su MD5 ili SHA‑1 u novim sistemima je takođe rizično jer imaju poznate slabosti. Korisnici takođe mogu pogrešno da protumače ono što vide. Hash transakcije nije lozinka niti private key, i deljenje hasha ne daje nikome kontrolu nad tvojim sredstvima. Razumevanje ovih ograničenja pomaže ti da prepoznaš loše bezbednosne prakse i izbegneš projekte koji zloupotrebljavaju kriptografske „buzzworde”.

Primary Risk Factors

Najbolje bezbednosne prakse

Hashing naspram enkripcije i digitalnih potpisa

Pro Tip:Jedan novi korisnik je jednom iskopirao hash svoje transakcije u „support” chat nakon što ga je prevarant zamolio za „ključ” da reši zaglavljenu uplatu. Srećom, sam hash nije dao pristup sredstvima, ali je pokazao koliko se lako pojmovi pomešaju. Ako znaš razliku između hashova, ključeva i potpisa, lakše ćeš rano da uočiš ovakve trikove.

Praktične primene hashiranja u blockchainu (blockchain)

Čak i ako nikada ne napišeš ni jednu liniju smart contract koda, koristiš hashove svaki put kada koristiš kripto. Oni tiho označavaju i štite skoro svaki podatak na blockchainu (blockchain). Od ID‑eva transakcija do NFT metapodataka, hashovi omogućavaju wallet‑ima, explorer‑ima i dApp‑ovima da se slože oko toga o kojim tačno podacima pričaju. Razumevanje ovoga pomaže ti da shvatiš šta gledaš na ekranu i zašto je to teško falsifikovati.

Use case‑ovi

- Pravljenje hashova transakcija (TXID) koji jedinstveno identifikuju svaku on‑chain transakciju koju šalješ ili primaš.

- Označavanje blokova hashovima blokova, koji sažimaju sve podatke u bloku i povezuju ga sa prethodnim.

- Izgradnja Merkle stabala, gde se mnogi hashovi transakcija kombinuju u jedan Merkle root koji se čuva u zaglavlju bloka.

- Zaštita NFT metapodataka hashiranjem fajlova sa umetničkim delima ili JSON metapodataka, kako bi marketplace‑ovi mogli da otkriju da li je sadržaj izmenjen.

- Podrška cross‑chain bridge‑evima i layer‑2 sistemima koji postavljaju kompaktne hashove stanja na glavni lanac kao dokaze aktivnosti van lanca.

- Omogućavanje on‑chain verifikacije off‑chain podataka (poput dokumenata ili dataset‑ova) upoređivanjem njihovog trenutnog hasha sa hashom sačuvanim u smart contract‑u.

FAQ: Hashing u blockchainu (blockchain)

Ključne poruke: Razumevanje hashiranja bez matematike

Može biti pogodno za

- Kripto investitore koji žele da procene tehničke tvrdnje bez dubokog znanja matematike

- Web i mobilne developere koji integrišu wallet‑e, NFT‑ove ili plaćanja u svoje proizvode

- NFT kreatore i digitalne umetnike kojima je važno dokazivanje originalnosti i integriteta fajlova

- Bezbednosno osvešćene korisnike koji žele da razumeju šta im prikazuju block explorer‑i i wallet‑i

Možda neće biti pogodno za

- Čitaoce koji traže formalne kriptografske dokaze ili detaljne matematičke konstrukcije

- Ljude kojima je potrebna uputstva na nivou implementacije za pisanje sopstvenih hash funkcija

- Korisnike koje zanima samo trgovanje cenama, bez interesovanja za to kako blockchaini (blockchain) rade „ispod haube”

Hashing je tihi motor iza bezbednosti blockchaina (blockchain). Hash funkcija pretvara bilo koju količinu podataka u digitalni otisak prsta fiksne dužine koji je deterministički, jednosmeran i izuzetno osetljiv na promene. Tako što svakom bloku i transakciji daje sopstveni hash i tako što povezuje blokove preko hashova prethodnih blokova, blockchaini čine menjanje podataka očiglednim i skupim. Proof‑of‑work sistemi dodaju lutriju zasnovanu na hashiranju, gde je teško pronaći važeći hash, ali ga je svima ostalima lako proveriti, što omogućava trustless konsenzus bez centralnog autoriteta. Istovremeno, hashing ima jasna ograničenja: ne enkriptuje podatke, sam po sebi ne dokazuje ko je poslao transakciju i može biti oslabljen lošim izborom algoritma ili lošom implementacijom. Ako pamtiš hashove kao digitalne otiske prstiju za integritet i to povežeš sa razumevanjem ključeva i potpisa, već imaš snažan mentalni model za dalje istraživanje dubljih tema u kriptu.