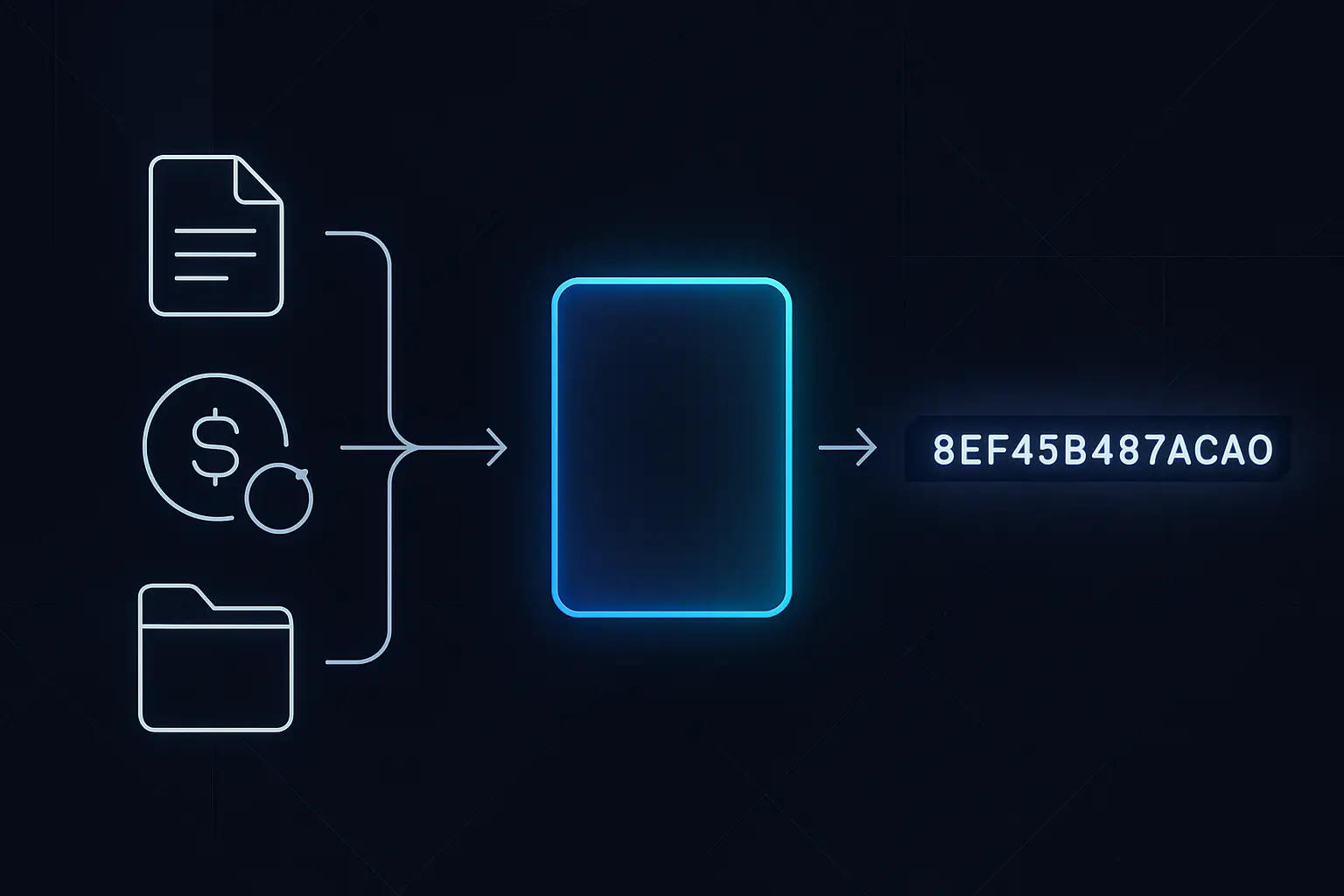

İnsanlar blockchain'lerin "değiştirilemez" veya "kurcalamaya karşı dayanıklı" olduğundan bahsettiğinde, aslında hashing'ten söz ederler. Hash, bir işlem, dosya veya tüm bir blok gibi bir veriyi benzersiz şekilde temsil eden, özel bir formülle oluşturulmuş kısa bir koddur. Bu genellikle bir dijital parmak izine benzetilir: Orijinal veriden üretmesi kolaydır, ancak bu veriye geri dönüştürmek imkânsızdır. Girdideki tek bir karakter bile değişse, parmak izi (hash) tamamen değişir ve yapılan her türlü oynama hemen fark edilir. Hashing, binlerce blockchain node'unun merkezi bir otorite olmadan aynı geçmiş üzerinde anlaşmasını sağlar. Blokları birbirine bağlar, proof‑of‑work madenciliğini çalıştırır ve kullanıcıların tüm temel veriyi görmeden veri bütünlüğünü doğrulamasına yardımcı olur. Bu rehberde matematikten çok fikirlere odaklanacağız. Hashing'in pratikte, özellikle Bitcoin gibi sistemlerde nasıl çalıştığını göreceksin; böylece bunu başkalarına net biçimde açıklayabilecek ve bu terimleri yanlış kullanan yanıltıcı ya da dolandırıcılık içeren iddiaları fark edebileceksin.

Kısa Özet: Blockchain'de Hashing Bir Bakışta

Özet

- Her türlü girdiyi (işlem, dosya, mesaj) sabit uzunlukta, veriyi benzersiz şekilde temsil eden bir hash koduna dönüştürür.

- Tek yönlüdür: veriden hash'e gitmek kolaydır, ancak hash'ten orijinal veriyi geri elde edemezsin.

- Son derece hassastır: girdideki en küçük değişiklik bile tamamen farklı bir hash çıktısı üretir.

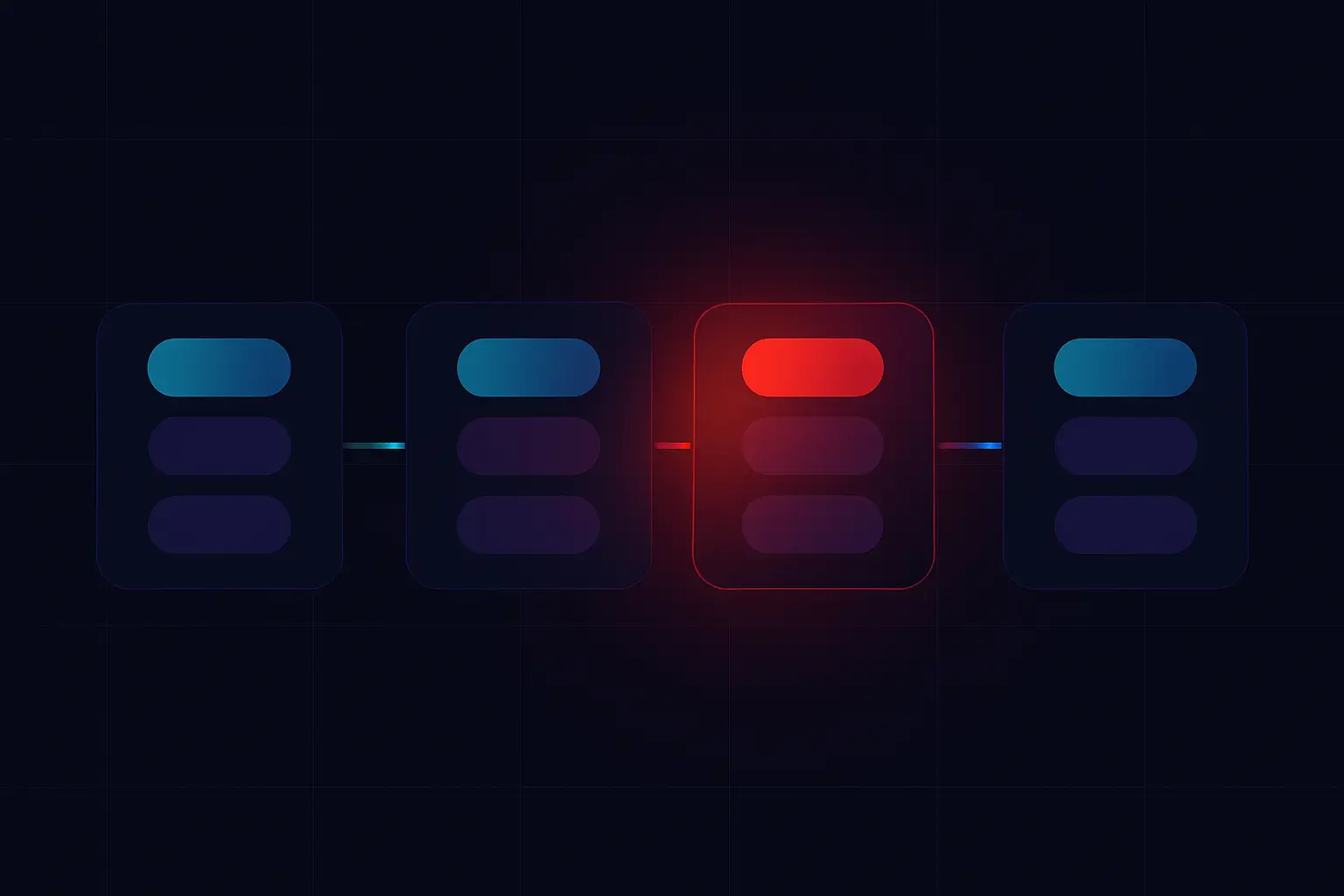

- Her bloğun hash'ini bir sonraki blokta saklayarak blokları birbirine bağlar; böylece kurcalama bariz ve maliyetli hâle gelir.

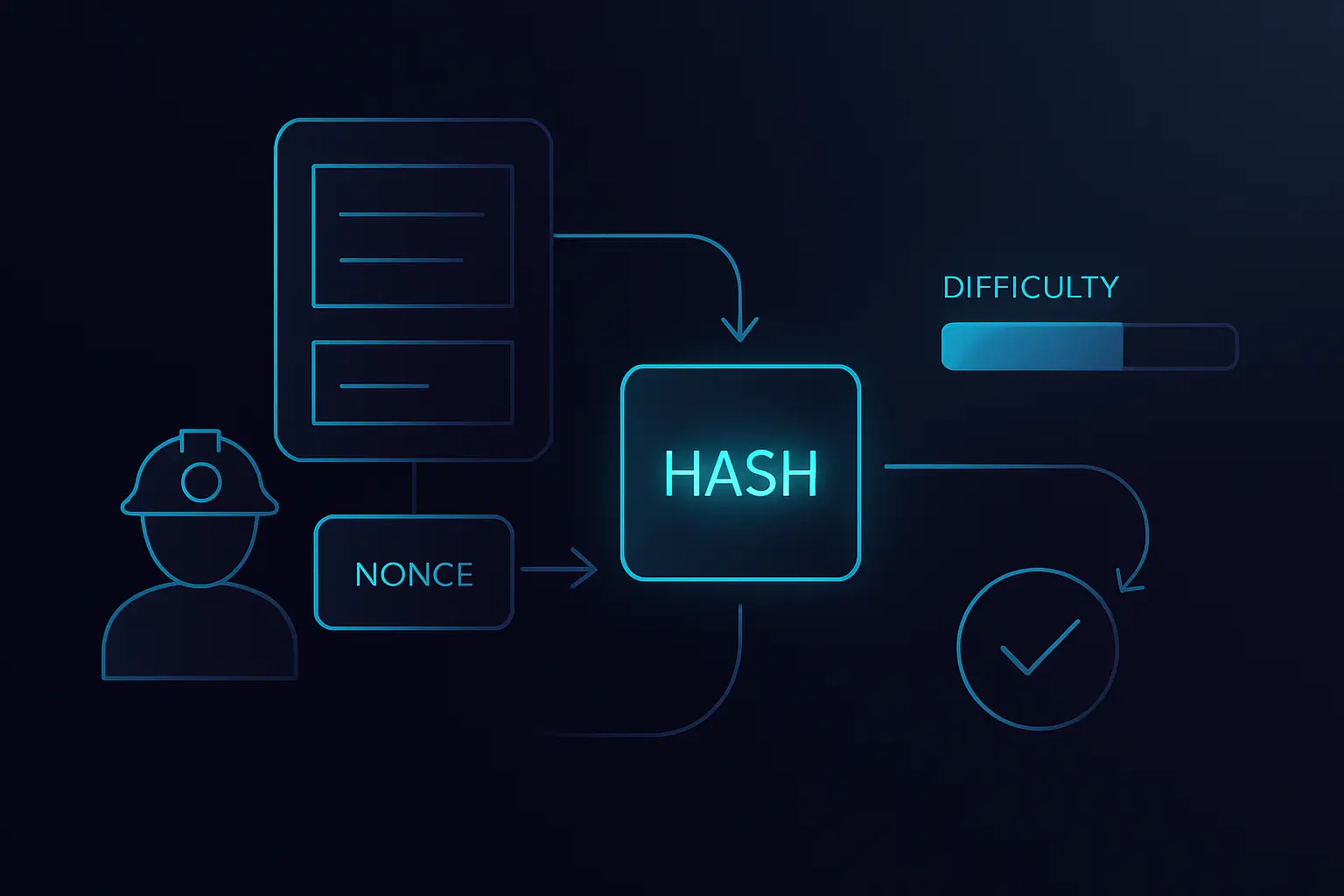

- Madencilerin zorluk hedefini karşılayan bir hash bulmak için yarıştığı proof‑of‑work madenciliğini çalıştırır.

- Kullanıcıların ve node'ların, tüm temel veriyi görmelerine veya ona güvenmelerine gerek kalmadan veri bütünlüğünü ("bu değişmedi") doğrulamasını sağlar.

Hashing'in Temelleri: Matematik Olmadan Fikir

- Girdi verisi ne kadar büyük ya da küçük olursa olsun sabit boyutlu bir çıktı üretir.

- Deterministiktir: aynı girdi her zaman tam olarak aynı hash çıktısını verir.

- Pratikte tek yönlüdür: makul bir sürede hash'ten orijinal veriyi yeniden oluşturamazsın.

- Çığ etkisi (avalanche) gösterir: girdide tek bir bit bile değişse, ortaya çıkan hash tamamen değişir.

- Çakışmaya dayanıklı olacak şekilde tasarlanır; yani aynı hash'i üreten iki farklı girdi bulmak son derece zordur.

Kripto Ötesi Hashing: Günlük Hayattaki Kullanımlar

- İndirilen dosyaları, hash'lerini yazılım yayıncısının paylaştığı güvenilir değerle karşılaştırarak doğrulamak.

- Bir veritabanı sızıntısında yalnızca karıştırılmış değerler açığa çıksın diye ham parolalar yerine parola hash'leri saklamak.

- Tam içeriklerini karşılaştırmak yerine hash'lerini karşılaştırarak yinelenen fotoğraf, video veya belgeleri tespit etmek.

- Dosyaları yeniden hash'leyip önceki hash'lerle karşılaştırarak yedeklerde veya bulut depolamada veri bütünlüğünü kontrol etmek.

- Dosyaların insan tarafından seçilmiş bir ad yerine hash'iyle çağrıldığı içerik adresli depolama sistemlerini çalıştırmak.

Hashing Blockchain'leri Nasıl Güvence Altına Alır?

- Zinciri fiilen değiştirilemez kılar: tek bir bloğu değiştirmek, sonraki tüm hash'leri bozar ve kurcalamayı açığa çıkarır.

- Node'ların, her şeyi yeniden indirmeden aldıkları bloğun beklenen blok hash'i ile eşleşip eşleşmediğini hızla doğrulamasını sağlar.

- Light clientların (SPV wallet'lar) tam blockchain yerine blok ve Merkle ağaç hash'lerini kullanarak işlemleri doğrulamasını mümkün kılar.

- Binlerce node'un senkron kalmasına yardımcı olur; çünkü aynı zincir geçmişi üzerinde verimli şekilde anlaşmak için hash'leri karşılaştırabilirler.

Pro Tip:Bir block explorer'a baktığında, "block hash" veya "transaction hash" olarak etiketlenmiş uzun dizgeler, bu dijital parmak izlerinin çalışır hâlidir. Bunların veriyi benzersiz şekilde özetlediğini anladığında, kendi işlemlerini güvenle takip edebilir, hangi blokta olduklarını doğrulayabilir ve gerçek zincirle uyuşmayan sahte ekran görüntülerini fark edebilirsin.

Kriptoda Yaygın Hash Fonksiyonları (SHA-256, Keccak ve Diğerleri)

Key facts

Hashing ve Proof of Work: Madencilik Tek Bir Görselle

- Hile yapmak pahalıdır; çünkü bir saldırganın, geçmişi yeniden yazmak ve yine de zorluk hedefini tutturmak için muazzam miktarda hashing işini baştan yapması gerekir.

- Ağ, toplam madencilik gücü değişse bile blokların ortalama olarak öngörülebilir bir hızda bulunması için zorluk seviyesini düzenli olarak ayarlar.

- Doğrulama ucuzdur: diğer node'ların yalnızca blok başlığını bir kez hash'leyip sonucun zorluk kuralını karşılayıp karşılamadığını kontrol etmesi yeterlidir.

- Bu asimetri—geçerli bir hash bulmanın zor, onu doğrulamanın ise kolay olması—proof of work'ü güçlü bir kurcalama karşıtı mekanizma hâline getirir.

Vaka Çalışması / Hikâye

Hashing'in Riskleri, Sınırları ve Güvenlik Açısından Dikkat Edilmesi Gerekenler

Başlıca Risk Faktörleri

Hashing güçlüdür, ancak sihirli bir güvenlik tozu değildir. Bir hash yalnızca verinin değişmediğini kanıtlar; veriyi gizlemez veya kimin oluşturduğunu ispatlamaz. Birçok ihlal, geliştiricilerin hashing'i yanlış kullanması nedeniyle gerçekleşir. Örneğin, parolaları salt veya yavaş bir parola‑hash fonksiyonu olmadan basit bir SHA‑256 hash'i olarak saklamak, veritabanı sızdığında bunların kolayca kırılmasına yol açar. MD5 veya SHA‑1 gibi kırılmış algoritmaları yeni sistemlerde kullanmak da, bilinen zayıflıkları olduğu için risklidir. Kullanıcılar da gördüklerini yanlış yorumlayabilir. Bir işlem hash'i, parola veya private key değildir ve onu paylaşmak kimseye fonların üzerinde kontrol vermez. Bu sınırları anlamak, kötü güvenlik uygulamalarını fark etmene ve kriptografik moda sözcükleri yanlış kullanan projelerden uzak durmana yardımcı olur.

Primary Risk Factors

Güvenlik İçin En İyi Uygulamalar

Hashing vs Şifreleme vs Dijital İmzalar

Pro Tip:Yeni bir kullanıcı, bir dolandırıcının "takılı kalan ödemeyi düzeltmek" için "anahtarını" istemesinin ardından, işlem hash'ini bir "destek" sohbetine kopyaladı. Neyse ki hash tek başına erişim vermedi, ancak terimlerin ne kadar kolay karışabildiğini gösterdi. Hash'ler, anahtarlar ve imzalar arasındaki farkı bilmek, bu tür numaraları erkenden fark etmene yardımcı olur.

Blockchain'de Hashing'in Pratik Kullanım Alanları

Hiç smart contract kodu yazmasan bile, kripto kullandığın her an hashlerle etkileşime girersin. Onlar, blockchain üzerindeki neredeyse her veri parçasını sessizce etiketler ve korur. İşlem kimliklerinden NFT metadata'sına kadar hash'ler, wallet'ların, explorer'ların ve dApp'lerin tam olarak hangi veriden bahsettikleri konusunda uzlaşmasını sağlar. Bunu bilmek, ekranda gördüklerini anlamana ve bunların neden taklit edilmesinin zor olduğunu kavramana yardımcı olur.

Kullanım Alanları

- Gönderdiğin veya aldığın her zincir üstü işlemi benzersiz şekilde tanımlayan işlem hash'leri (TXID'ler) oluşturmak.

- Tüm blok verisini özetleyen ve bloğu bir öncekine bağlayan blok hash'leri ile blokları etiketlemek.

- Merkle ağaçları inşa etmek; burada birçok işlem hash'i, blok başlığında saklanan tek bir Merkle kökünde birleştirilir.

- Pazar yerlerinin içeriğin değiştirilip değiştirilmediğini tespit edebilmesi için sanat dosyalarını veya JSON metadata'yı hash'leyerek NFT metadata'sını korumak.

- Zincirler arası bridge'leri ve layer‑2 sistemlerini, zincir dışı aktivitelerin kanıtı olarak ana zincire kompakt durum hash'leri (state hash) gönderecek şekilde desteklemek.

- Belgeler veya veri setleri gibi zincir dışı verilerin, smart contract'ta saklanan hash ile mevcut hash'ini karşılaştırarak zincir üstünde doğrulanmasını mümkün kılmak.

SSS: Blockchain'de Hashing

Temel Çıkarımlar: Matematik Olmadan Hashing'i Anlamak

Şunlar İçin Uygun Olabilir

- Derin matematik bilgisi olmadan teknik iddiaları değerlendirmek isteyen kripto yatırımcıları

- Ürünlerine wallet, NFT veya ödeme entegrasyonu yapan web ve uygulama geliştiricileri

- Orijinallik ve dosya bütünlüğünü kanıtlamak isteyen NFT üreticileri ve dijital sanatçılar

- Block explorer'lar ve wallet'ların ne gösterdiğini anlamak isteyen güvenlik odaklı kullanıcılar

Şunlar İçin Uygun Olmayabilir

- Resmî kriptografi ispatları veya ayrıntılı matematiksel yapılar arayan okurlar

- Kendi hash fonksiyonlarını yazmak için uygulama seviyesinde rehbere ihtiyaç duyan kişiler

- Blockchain'lerin perde arkasında nasıl çalıştığıyla ilgilenmeyip yalnızca fiyat hareketlerine odaklanan kullanıcılar

Hashing, blockchain güvenliğinin sessiz motorudur. Bir hash fonksiyonu, herhangi bir miktardaki veriyi deterministik, tek yönlü ve değişime son derece hassas sabit uzunlukta bir dijital parmak izine dönüştürür. Her bloğa ve işleme kendi hash'ini vererek ve blokları önceki blok hash'leri üzerinden birbirine bağlayarak blockchain'ler, kurcalamayı bariz ve pahalı hâle getirir. Proof‑of‑work sistemleri, geçerli bir hash bulmanın zor, herkesin onu doğrulamasının ise kolay olduğu bir hashing piyangosu ekleyerek, merkezi bir otorite olmadan güvene dayanmayan (trustless) konsensüsü mümkün kılar. Aynı zamanda hashing'in net sınırları vardır: veriyi şifrelemez, tek başına bir işlemi kimin gönderdiğini kanıtlamaz ve kötü algoritma seçimleri veya zayıf uygulamalarla zayıflatılabilir. Hash'leri bütünlük için dijital parmak izleri olarak hatırlarsan ve bunu anahtarlar ile imzaların rolünü anlamakla birleştirirsen, kriptoda daha derin konuları keşfetmek için zaten güçlü bir zihinsel modele sahip olursun.