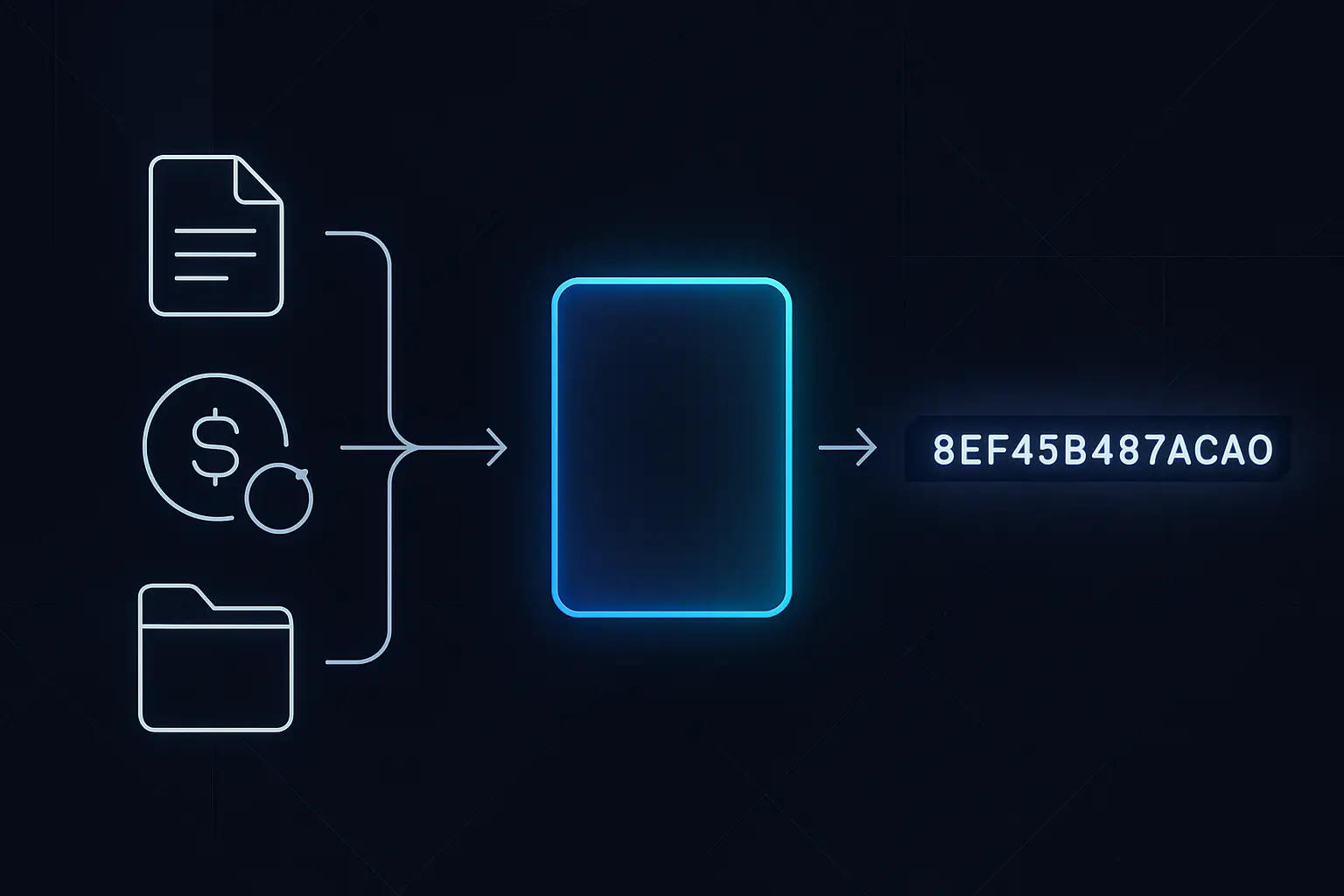

Коли люди говорять, що блокчейни (blockchain) «незмінні» або «захищені від підробок», насправді вони говорять про хешування. Хеш — це короткий код, створений за спеціальною формулою, який унікально представляє певні дані: транзакцію, файл або цілий блок. Його часто порівнюють із цифровим відбитком пальця: його легко створити з оригінальних даних, але неможливо перетворити назад у ці дані. Якщо змінити хоча б один символ вхідних даних, «відбиток» (хеш) повністю зміниться, тож будь‑яке втручання одразу помітне. Хешування дозволяє тисячам вузлів блокчейну (node у blockchain) погоджуватися щодо однієї й тієї ж історії без центрального органу. Воно з’єднує блоки між собою, забезпечує роботу proof‑of‑work‑майнінгу та допомагає користувачам перевіряти цілісність даних, не бачачи всієї внутрішньої інформації. У цьому гайді ми зосередимося на ідеях, а не на математиці. Ви побачите, як хешування працює на практиці, особливо в системах на кшталт Bitcoin, щоб ви могли чітко це пояснити й розпізнавати оманливі чи шахрайські твердження, де ці терміни використовують неправильно.

Коротко: хешування в блокчейні (blockchain) одним поглядом

Резюме

- Перетворює будь‑які вхідні дані (транзакцію, файл, повідомлення) на фіксованої довжини хеш‑код, який унікально представляє ці дані.

- Є одностороннім: ви легко можете отримати хеш із даних, але не можете відновити оригінальні дані з хешу.

- Надзвичайно чутливе: навіть крихітна зміна у вхідних даних дає зовсім інший хеш‑результат.

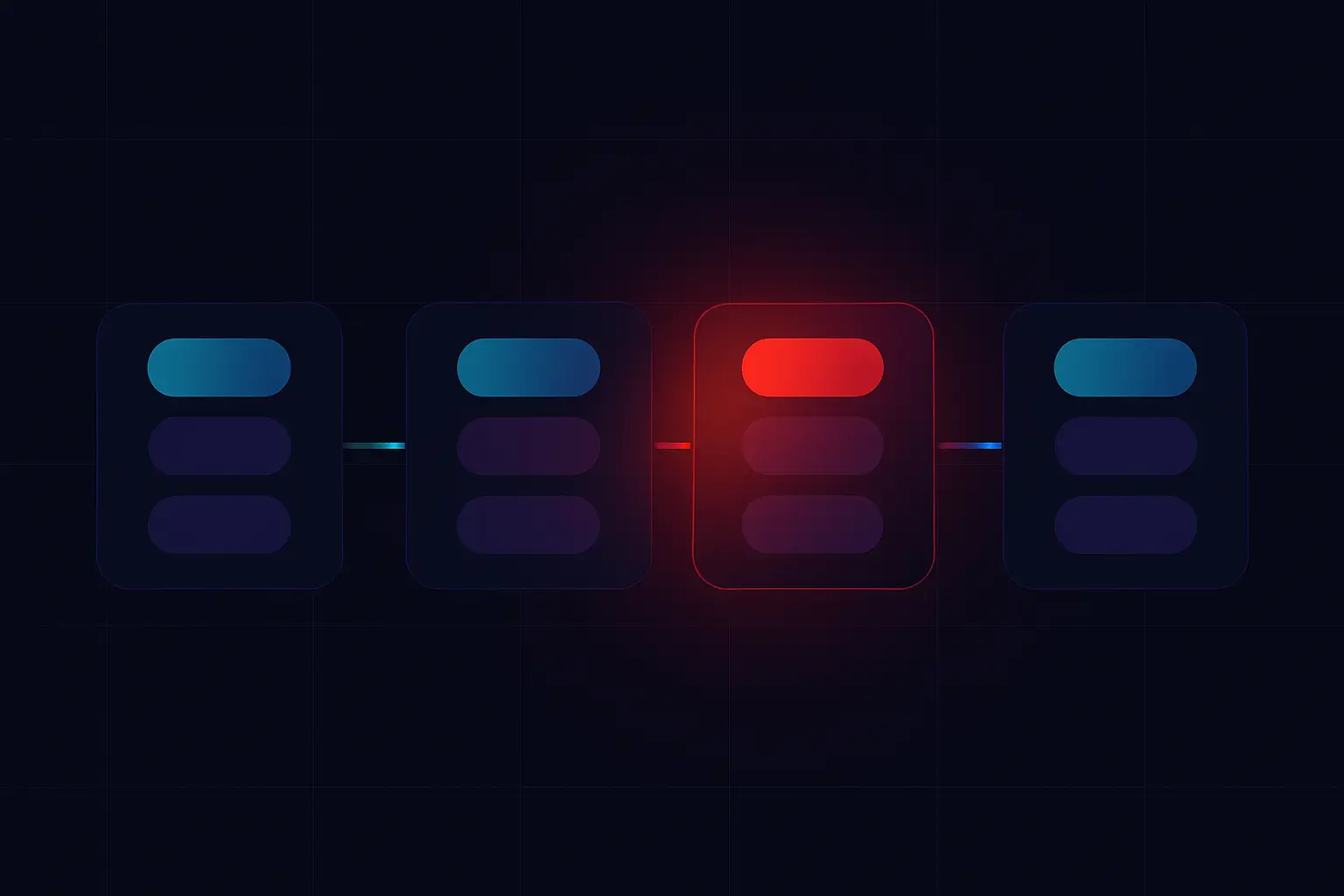

- З’єднує блоки, зберігаючи хеш кожного блоку всередині наступного блоку, що робить підробку очевидною й дорогою.

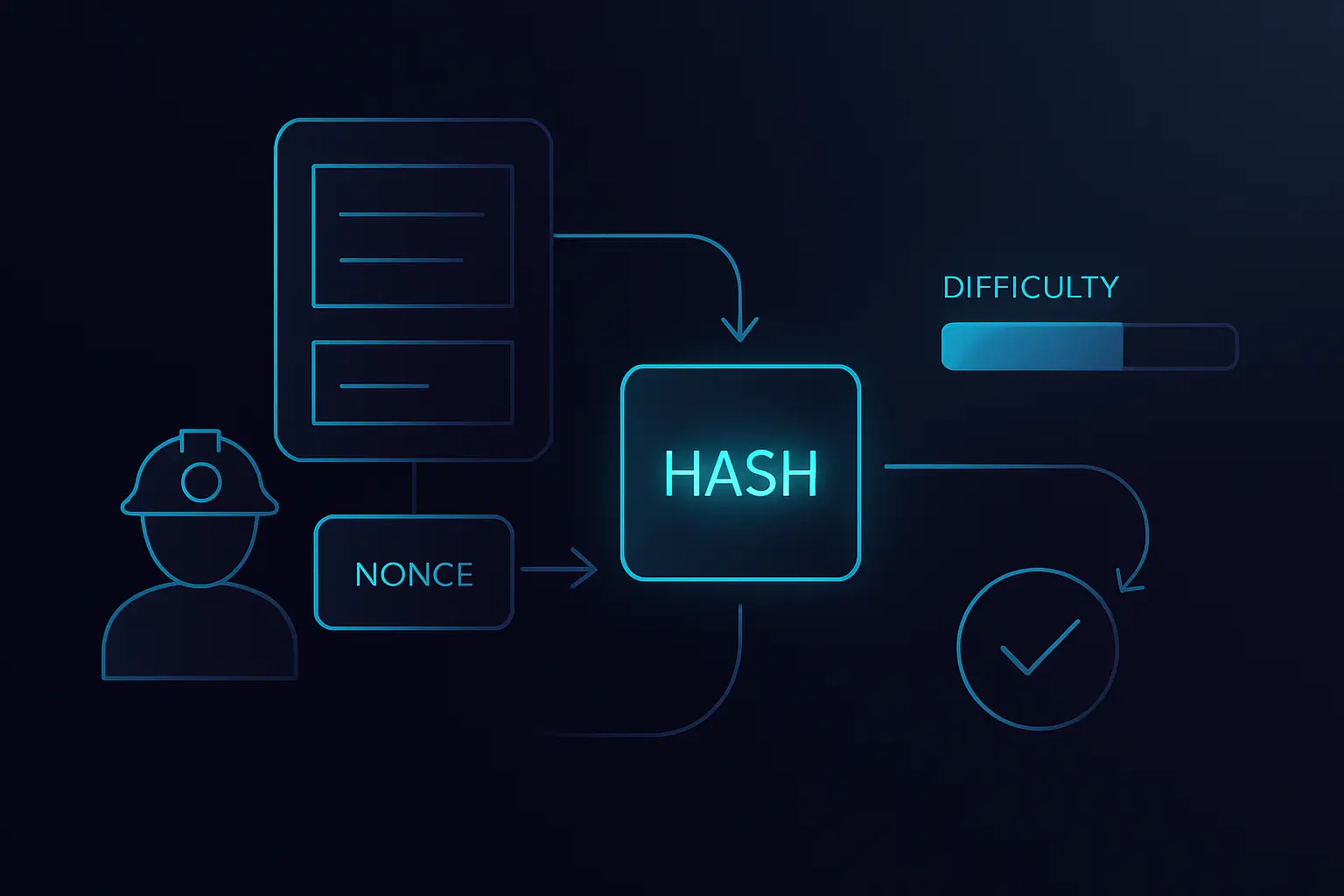

- Забезпечує роботу proof‑of‑work‑майнінгу, де майнери змагаються, хто першим знайде хеш, що відповідає цільовій складності.

- Дозволяє користувачам і вузлам перевіряти цілісність даних («це не змінювали») без необхідності бачити чи довіряти всім вихідним даним.

Основи хешування: ідея без математики

- Створює вихід фіксованого розміру незалежно від того, наскільки великими чи малими є вхідні дані.

- Є детермінованою: однакові вхідні дані завжди дають точно такий самий хеш.

- Фактично одностороння: ви не можете відновити оригінальні дані з хешу за прийнятний час.

- Демонструє ефект лавини: зміна навіть одного біта вхідних даних повністю змінює отриманий хеш.

- Спроєктована як стійка до колізій, тобто надзвичайно складно знайти дві різні вхідні послідовності, що дають однаковий хеш.

Хешування поза крипто: повсякденні приклади

- Перевірка завантажених файлів шляхом порівняння їхнього хешу з надійним значенням, опублікованим розробником ПЗ.

- Зберігання хешів паролів замість «сирих» паролів, щоб у разі витоку бази даних були видимі лише «перемішані» значення.

- Виявлення дублікатів фото, відео чи документів шляхом порівняння їхніх хешів, а не повного вмісту.

- Перевірка цілісності даних у резервних копіях або хмарному сховищі шляхом повторного хешування файлів і порівняння з попередніми хешами.

- Робота сховищ із контент‑адресацією, де файли отримують за їхнім хешем, а не за назвою, яку обрала людина.

Як хешування захищає блокчейни (blockchain)

- Робить ланцюг фактично незмінним: зміна одного блоку ламає всі наступні хеші, виявляючи підробку.

- Дозволяє вузлам швидко перевіряти, що отриманий блок відповідає очікуваному хешу блоку, без повторного завантаження всього вмісту.

- Дозволяє легким клієнтам (SPV‑wallet) перевіряти транзакції за допомогою хешів блоків і дерев Меркла (Merkle tree), а не повного блокчейну (blockchain).

- Допомагає тисячам вузлів залишатися синхронізованими, адже вони можуть порівнювати хеші й ефективно погоджуватися щодо однієї історії ланцюга.

Pro Tip:Коли ви дивитеся блок‑експлорер, довгі рядки, підписані як «block hash» або «transaction hash», — це й є ці цифрові відбитки в дії. Розуміючи, що вони унікально підсумовують дані, ви можете впевнено відстежувати власні транзакції, перевіряти, у якому блоці вони знаходяться, і помічати, коли хтось показує вам підроблений скріншот, який не збігається з реальним ланцюгом.

Поширені хеш‑функції в крипто (SHA‑256, Keccak та інші)

Key facts

Хешування і Proof of Work: майнінг в одній картинці

- Шахраювати дорого, адже зловмиснику доведеться заново виконати величезний обсяг хешувальної роботи, щоб переписати історію й усе одно відповідати цілі складності.

- Мережа регулярно коригує складність, щоб у середньому блоки знаходилися з передбачуваною частотою, навіть коли загальна потужність майнінгу змінюється.

- Перевірка дешева: іншим вузлам достатньо один раз порахувати хеш заголовка блоку й перевірити, що результат відповідає правилу складності.

- Ця асиметрія — складно знайти валідний хеш, але легко його перевірити — і робить proof of work потужним механізмом захисту від підробок.

Кейс / історія

Ризики, обмеження та питання безпеки хешування

Основні фактори ризику

Хешування — потужний інструмент, але це не «чарівний пил» безпеки. Хеш лише доводить, що дані не змінилися; він не приховує дані й не доводить, хто їх створив. Багато інцидентів безпеки трапляються через неправильне використання хешування розробниками. Наприклад, зберігання паролів як простого SHA‑256‑хешу без «солі» чи повільної функції хешування паролів робить їх легкими для зламу після витоку бази. Використання зламаних алгоритмів, як‑от MD5 або SHA‑1, у нових системах також ризиковане, оскільки в них є відомі вразливості. Користувачі теж можуть неправильно тлумачити те, що бачать. Хеш транзакції — це не пароль і не private key (приватний ключ), і його публікація не дає нікому контролю над вашими коштами. Розуміння цих обмежень допомагає помічати погані практики безпеки й уникати проєктів, які зловживають криптографічними «модними словами».

Primary Risk Factors

Найкращі практики безпеки

Хешування проти шифрування та цифрових підписів

Pro Tip:Один новачок якось скопіював хеш своєї транзакції в чат «підтримки» після того, як шахрай попросив його «key», щоб нібито виправити «застряглий» платіж. На щастя, сам хеш не дав доступу до коштів, але показав, наскільки легко плутають терміни. Розуміння різниці між хешами, ключами й підписами допомагає рано помічати такі трюки.

Практичні кейси використання хешування в блокчейні (blockchain)

Навіть якщо ви ніколи не напишете жодного рядка коду для smart contract (смарт‑контракту), ви взаємодієте з хешами щоразу, коли користуєтеся крипто. Вони «тихо» маркують і захищають майже кожен фрагмент даних у блокчейні (blockchain). Від ID транзакцій до метаданих NFT — хеші дозволяють wallet (гаманцям), експлорерам і dApp узгоджувати, про які саме дані йдеться. Розуміння цього допомагає краще читати те, що ви бачите на екрані, і розуміти, чому це важко підробити.

Кейси використання

- Створення хешів транзакцій (TXID), які унікально ідентифікують кожну on‑chain‑транзакцію, яку ви надсилаєте чи отримуєте.

- Маркування блоків хешами блоків, які підсумовують усі дані в блоці й пов’язують його з попереднім.

- Побудова дерев Меркла (Merkle tree), де багато хешів транзакцій об’єднуються в один Merkle‑root, що зберігається в заголовку блоку.

- Захист метаданих NFT шляхом хешування файлів із зображеннями або JSON‑метаданих, щоб маркетплейси могли виявити, чи було змінено контент.

- Підтримка кросчейн‑bridge (мостів) і L2‑систем, які публікують компактні state‑hash у основному ланцюзі як докази off‑chain‑активності.

- Увімкнення on‑chain‑перевірки off‑chain‑даних (наприклад, документів або наборів даних) шляхом порівняння їхнього поточного хешу з хешем, збереженим у smart contract (смарт‑контракті).

FAQ: хешування в блокчейні (blockchain)

Головні висновки: розуміння хешування без математики

Може бути корисно для

- Криптоінвесторів, які хочуть оцінювати технічні твердження без глибоких знань математики

- Веб‑ і мобільних розробників, які інтегрують wallet (гаманці), NFT або платежі у свої продукти

- NFT‑креаторів і цифрових художників, яким важливо доводити оригінальність і цілісність файлів

- Користувачів, що дбають про безпеку й хочуть розуміти, що показують їм блок‑експлорери та wallet (гаманці)

Може бути не підходящим для

- Читачів, які шукають формальні криптографічні докази або детальні математичні конструкції

- Тих, кому потрібні інструкції на рівні реалізації щодо написання власних хеш‑функцій

- Користувачів, яких цікавлять лише ціни на торгівлі й зовсім не цікавить, як блокчейни (blockchain) працюють «під капотом»

Хешування — це «тихий двигун» безпеки блокчейнів (blockchain). Хеш‑функція перетворює будь‑який обсяг даних на цифровий відбиток фіксованої довжини, який є детермінованим, одностороннім і надзвичайно чутливим до змін. Надаючи кожному блоку й транзакції власний хеш і з’єднуючи блоки через хеші попередніх блоків, блокчейни роблять підробку очевидною й дорогою. Системи proof‑of‑work додають лотерею на основі хешування, де складно знайти валідний хеш, але легко для всіх інших його перевірити, що дозволяє досягати бездоверчого консенсусу без центрального органу. Водночас у хешування є чіткі межі: воно не шифрує дані, саме по собі не доводить, хто надіслав транзакцію, і може бути послаблене поганим вибором алгоритму чи неправильною реалізацією. Якщо ви запам’ятаєте, що хеші — це цифрові відбитки для перевірки цілісності, і поєднаєте це з розумінням ключів і підписів, у вас уже буде сильна ментальна модель для подальшого занурення в теми крипто.