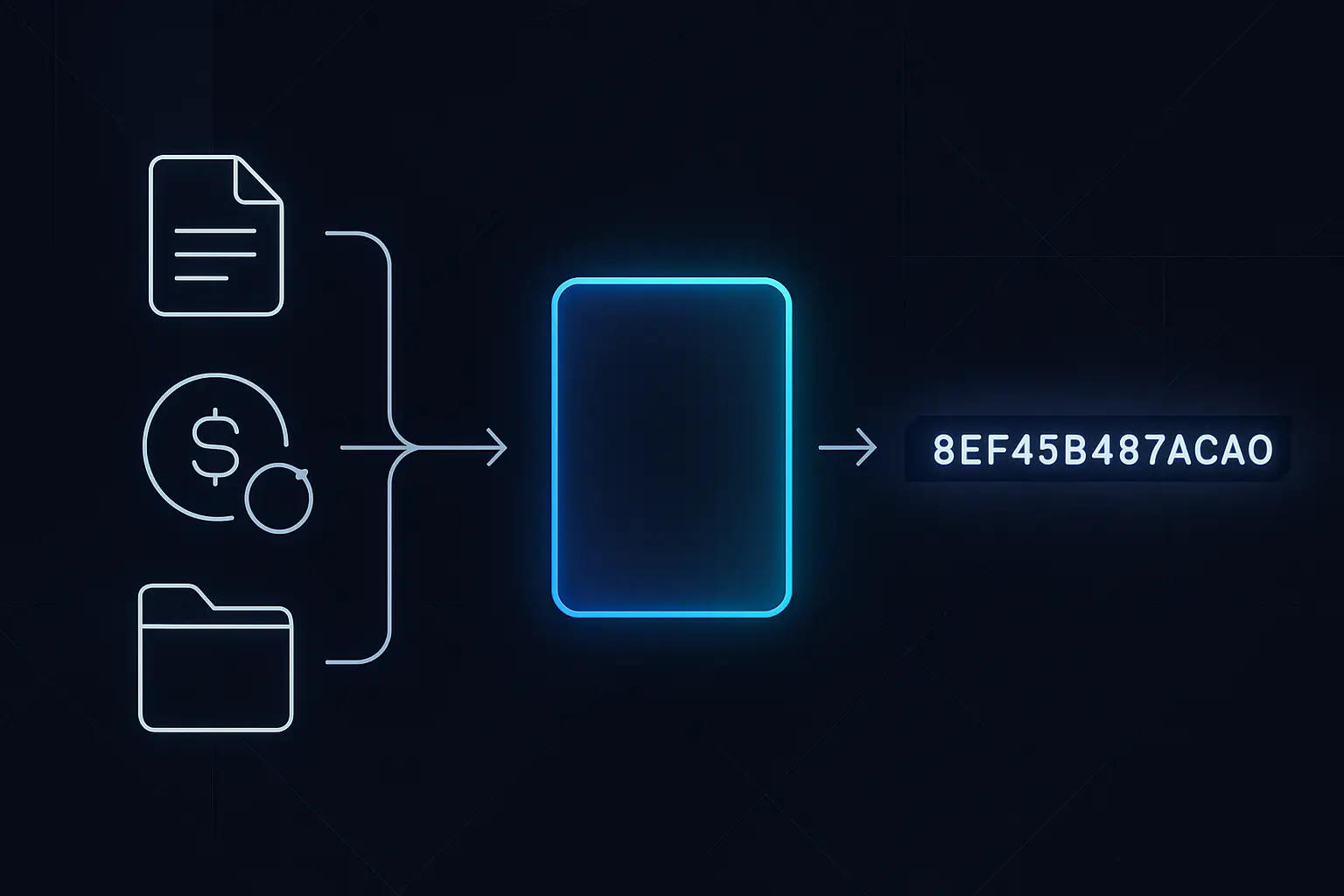

当人们说区块链(blockchain)是“不可篡改”或“防篡改”时,其实说的就是哈希(hashing)。哈希值是通过一种特殊公式生成的短代码,用来唯一表示一段数据,比如一笔交易、一个文件,甚至整个区块。 它常被比作数字指纹:从原始数据生成非常容易,但几乎不可能再从指纹还原出原始数据。哪怕输入只改动一个字符,这个指纹(哈希值)也会完全不同,让任何改动都一目了然。 正是哈希,让成千上万个区块链节点在没有中心机构的情况下,仍然能就同一份历史达成一致。它把区块串联起来,为工作量证明(proof of work)挖矿提供动力,并帮助用户在不查看全部底层信息的前提下验证数据完整性。 在本指南中,我们会重点讲清楚概念,而不是数学公式。你会看到哈希在实际系统(尤其是 Bitcoin)中的工作方式,从而能清楚地向别人解释,并识别那些滥用这些术语、带有误导甚至诈骗性质的说法。

快速了解:一文看懂区块链中的哈希

总结

- 把任意输入(交易、文件、消息)转换成固定长度的哈希码,用来唯一表示这份数据。

- 是单向的:可以很容易地从数据算出哈希,但几乎不可能从哈希还原出原始数据。

- 极其敏感:输入只要有一点点变化,就会产生完全不同的哈希输出。

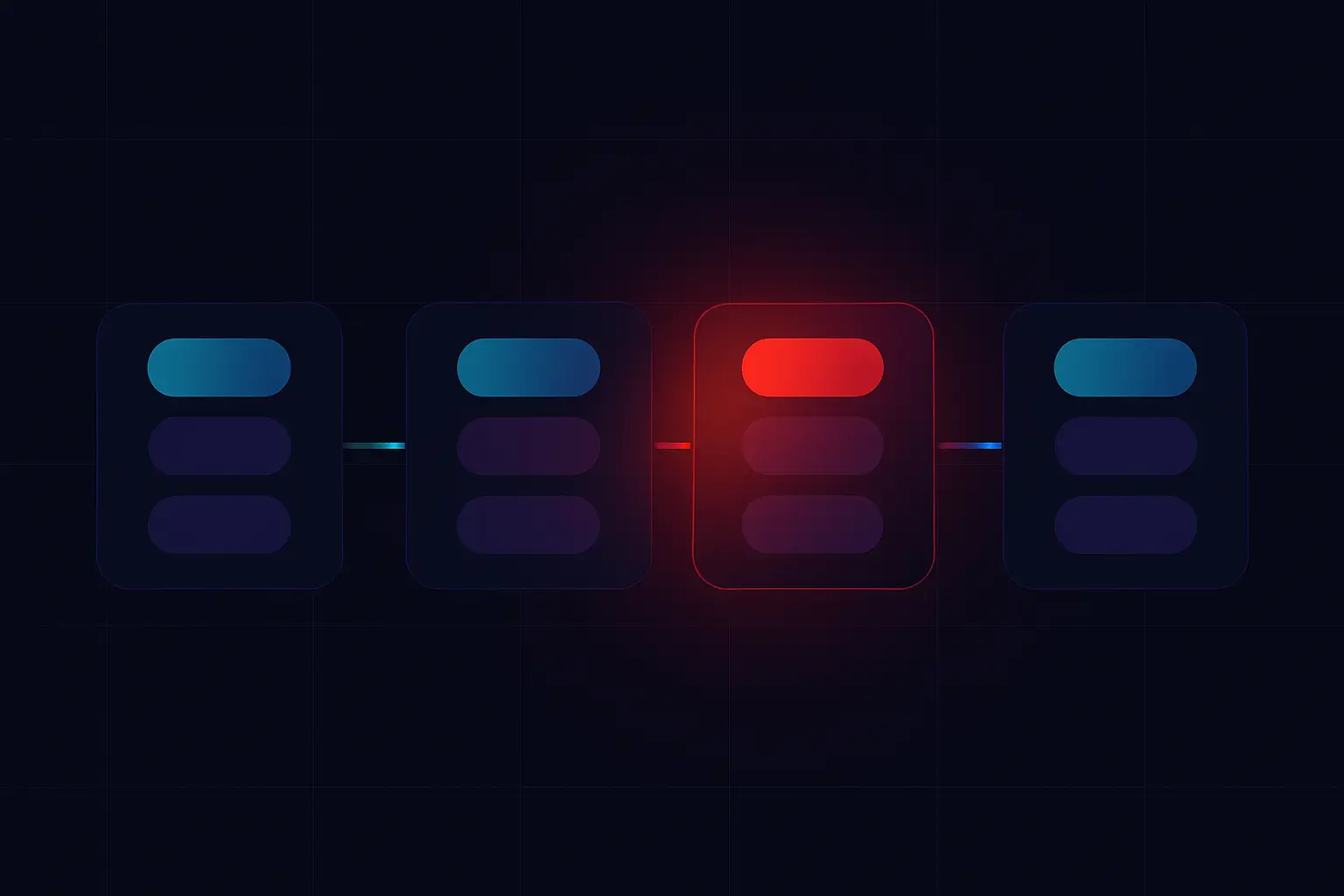

- 通过在下一个区块中保存前一个区块的哈希,把区块串联起来,让篡改变得显而易见且代价高昂。

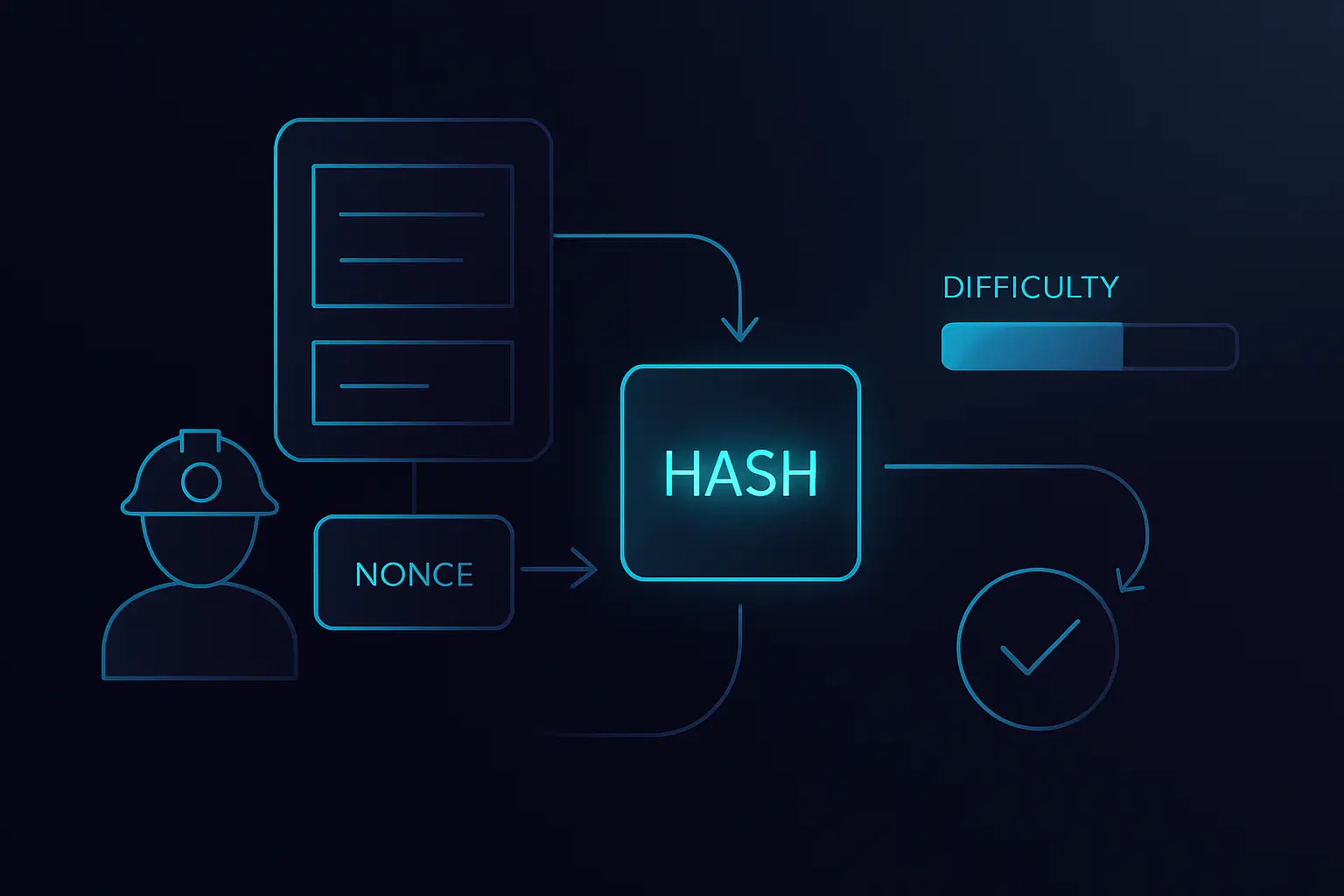

- 为工作量证明(proof‑of‑work)挖矿提供基础,矿工竞赛寻找满足难度目标的哈希值。

- 让用户和节点在不查看、也不完全信任全部底层数据的情况下,验证数据完整性(“这东西没被改过”)。

哈希基础:只讲思路,不讲公式

- 无论输入数据多大或多小,都产生固定长度的输出。

- 是确定性的:同样的输入总会得到完全相同的哈希输出。

- 在实际中是单向的:在可行的时间内,你无法从哈希值重建原始数据。

- 具有雪崩效应:输入只改动一位比特,得到的哈希就会完全不同。

- 被设计为抗碰撞,也就是极难找到两份不同的输入却产生同一个哈希值。

超越加密货币:哈希在日常生活中的应用

- 通过把下载文件的哈希与软件发布方给出的可信哈希进行对比,验证下载文件是否完整。

- 存储密码哈希而不是明文密码,这样数据库泄露时,暴露的只是被“搅乱”的值。

- 通过比较文件的哈希,而不是完整内容,来检测重复的照片、视频或文档。

- 在备份或云存储中,通过重新计算文件哈希并与早期哈希对比,检查数据完整性。

- 为内容寻址存储(content‑addressable storage)系统提供支持,在这类系统中,文件是通过哈希而不是人为命名来检索的。

哈希如何保护区块链(blockchain)

- 让这条链在实际中几乎不可篡改:只要改动一个区块,就会破坏之后所有区块的哈希,从而暴露篡改行为。

- 允许节点快速验证收到的区块是否匹配预期的区块哈希(block hash),而无需重新下载所有数据。

- 让轻节点(light clients)(如 SPV wallet)可以通过区块哈希和 Merkle 树哈希,而不是整条区块链,来验证交易。

- 帮助成千上万个节点保持同步,因为它们可以通过对比哈希,高效地就同一条链的历史达成一致。

Pro Tip:当你打开区块浏览器时,看到标注为“block hash”或“transaction hash”的那一长串字符串,就是这些数字指纹在发挥作用。理解它们是在唯一地“概括”数据,你就能自信地追踪自己的交易,确认它们在哪个区块里,并识别别人给你看的截图是否与真实链上数据不符。

加密世界常见的哈希函数:SHA‑256、Keccak 等

Key facts

哈希与工作量证明:一图看懂挖矿

- 作弊成本极高,因为攻击者必须重做海量的哈希计算工作,才能在重写历史的同时仍然满足难度目标。

- 网络会定期调整难度(difficulty),以便在总算力变化时,仍然能让区块平均以可预测的速度被挖出。

- 验证成本很低:其他节点只需对区块头哈希一次,并检查结果是否满足难度规则即可。

- 这种“难找易验”的不对称性,是工作量证明(proof of work)成为强大反篡改机制的根本原因。

案例 / 故事

哈希的风险、局限与安全注意事项

主要风险因素

哈希很强大,但不是“万能安全粉”。哈希(hash)只能证明数据没有被改动,它既不能隐藏数据,也不能证明是谁创建了这份数据。 很多安全事故其实源于开发者误用哈希。比如,只用简单的 SHA‑256、没有加盐、也没有使用专门的慢速密码哈希函数来存储密码,一旦数据库泄露,密码就很容易被暴力破解。再比如,在新系统中继续使用 MD5 或 SHA‑1 这类已经被攻破的算法,同样存在风险。 用户也可能误解自己看到的东西。交易哈希既不是密码,也不是 private key,把它分享出去不会让别人控制你的资金。理解这些边界,有助于你识别糟糕的安全实践,远离那些只会堆砌密码学流行词的项目。

Primary Risk Factors

安全最佳实践

哈希 vs 加密 vs 数字签名

Pro Tip:有一位新手用户曾在“客服”聊天中,把自己的交易哈希发给了骗子,因为对方说需要“key”来帮他解决卡住的转账。幸运的是,单独的哈希并不能让骗子拿走资金,但这也暴露了概念混淆有多危险。弄清哈希、密钥和签名的区别,可以让你更早识别这类骗局。

哈希在区块链中的实际应用场景

即使你从不写一行 smart contract 代码,只要在用加密货币,你就一直在和哈希(hashes)打交道。它们在后台默默给几乎每一份链上数据贴上标签并提供保护。 从交易 ID 到 NFT 元数据,哈希让 wallet、区块浏览器和 dApp 能够精确地指向同一份数据。理解这一点,有助于你看懂屏幕上的信息,并理解为什么这些内容很难被伪造。

应用场景

- 生成交易哈希(TXID),为你发出或收到的每一笔链上交易提供唯一标识。

- 用区块哈希(block hashes)给区块贴标签,概括区块中的所有数据,并把它与前一个区块链接起来。

- 构建Merkle 树,把大量交易哈希组合成一个 Merkle 根,并存储在区块头中。

- 通过对艺术文件或 JSON 元数据做哈希,保护NFT 元数据,让市场可以检测内容是否被篡改。

- 支持跨链 bridge 和二层(L2)系统,把精简的状态哈希(state hashes)提交到主链,用作链下活动的证明。

- 让链上可以验证链下数据(如文档或数据集):只需把当前哈希与 smart contract 中存储的哈希进行对比即可。

常见问答:区块链中的哈希

关键要点:不靠公式也能理解哈希

适合人群

可能不太适合

- 希望看到形式化密码学证明或详细数学构造的读者

- 需要实现层面指导、打算自己编写哈希函数的开发者

- 只关心价格波动、对区块链(blockchain)底层原理完全不感兴趣的用户

哈希是区块链(blockchain)安全背后那台安静运转的引擎。哈希函数(hash function)把任意规模的数据变成固定长度的数字指纹,它是确定性的、单向的,并且对任何微小改动都极其敏感。 通过为每个区块和每笔交易分配自己的哈希,并用前一个区块的哈希把区块串联起来,区块链让篡改变得既明显又昂贵。工作量证明(proof‑of‑work)系统在此基础上加入了基于哈希的“彩票”:找到有效哈希很难,但让其他人验证却很容易,从而在没有中心机构的情况下实现“无需信任”的共识。 与此同时,哈希也有清晰的边界:它不会加密数据,不能单独证明是谁发起了交易,如果算法选择不当或实现糟糕,安全性也会被削弱。只要你把哈希记作“用于完整性验证的数字指纹”,再结合对密钥和签名的基本理解,你就已经具备了探索更深层加密主题的坚实心智模型。